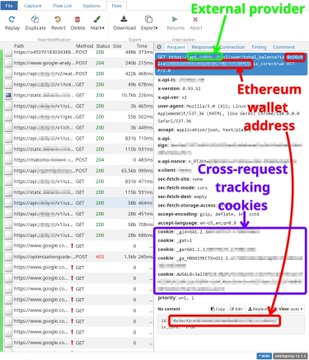

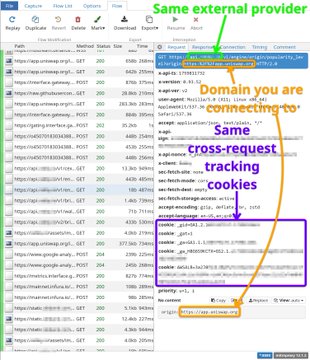

어떤 지갑이 실제로 스파이웨어인지 식별하는 데 기여하고 싶다면, 이 가이드는 매우 유용하며, 기여할 만한 중요한 자료입니다. 또한 기기의 네트워크 트래픽을 가로채는 방법을 배우는 데에도 유용합니다.

이 기사는 기계로 번역되었습니다

원문 표시

polymutex

@polymutex

10-07

🚢 Walletbeat worklog 2025-10-06

1. Wrote guide on how to use `mitmproxy` to capture and analyze the network requests generated by a wallet, then how to populate the Walletbeat data about a wallet's data collection practices. x.com/polymutex/stat…

Twitter에서

면책조항: 상기 내용은 작자의 개인적인 의견입니다. 따라서 이는 Followin의 입장과 무관하며 Followin과 관련된 어떠한 투자 제안도 구성하지 않습니다.

라이크

즐겨찾기에 추가

코멘트

공유