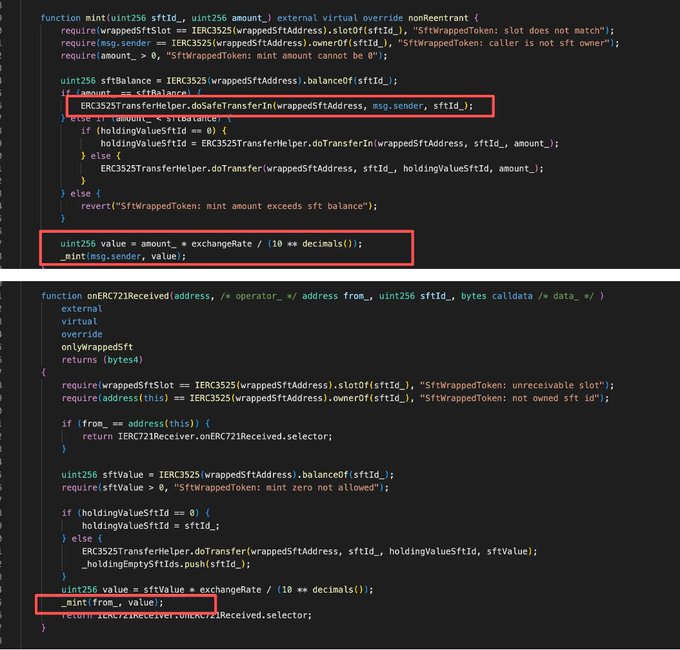

@SolvProtocol BitcoinReserveOffering 계약이 악용되어 약 270만 달러의 손실이 발생한 것으로 알려졌습니다. 근본 원인은 민트(Mint)() 함수와 ERC721 수신자 콜백 함수 간의 의도치 않은 상호 작용으로 인한 재진입 문제입니다. 이더리움 요청 사항(ERC)-3525 SFT의 전체 가치를 상환할 때, 계약은 safeTransferFrom(doSafeTransferIn)을 통해 SFT를 전송하고 onERC721Received를 트리거합니다. 콜백 함수는 SFT 가치를 기반으로 즉시 BRO를 발행합니다. 반환 후 민트(Mint)() 함수가 다시 실행되어 동일한 가치로 BRO를 다시 발행함으로써 자산이 이중으로 계산됩니다. 공격자는 소각 → 민트(Mint) 반복적으로 수행하여 BRO 잔액을 증폭시켰고, 소량의 초기 보유량을 대량으로 늘린 후 최종적으로 이를 SolvBTC로 교환하여 수익을 실현했습니다. 공격 TX: app.blocksec.com/phalcon/explo...…

이 기사는 기계로 번역되었습니다

원문 표시

Solv Protocol

@SolvProtocol

03-06

Incident Update: BRO Vault

A limited exploit occurred in one of our BRO vaults, affecting a very small number of users (<10).

The impacted amount is 38.0474 SolvBTC.

All other vaults and user funds remain secure and unaffected. We're actively investigating with top security

Twitter에서

면책조항: 상기 내용은 작자의 개인적인 의견입니다. 따라서 이는 Followin의 입장과 무관하며 Followin과 관련된 어떠한 투자 제안도 구성하지 않습니다.

라이크

즐겨찾기에 추가

코멘트

공유