서론: 만능 조수가 비밀 요원 스파이로 변신할 때

2026년, AI 에이전트가 큰 인기를 끌던 시기에 OpenClaw(이전 명칭 Clawdbot)는 강력한 크로스 채널 통신 및 비공개 배포 기능 덕분에 많은 개발자와 기업이 맞춤형 AI 비서를 구축하는 데 있어 최고의 선택지가 되었습니다.

하지만 편리함의 대가는 종종 눈에 보이지 않습니다. WEEX Labs의 보안팀은 최근 OpenClaw가 전례 없는 "보안 후유증"을 겪고 있음을 확인했습니다. 최고 수준의 시스템 실행 권한을 가진 AI 에이전트가 공개 인터넷에서 아무런 제재 없이 실행될 때, 그것은 더 이상 사용자의 조력자가 아니라 해커의 손에 든 가장 강력한 침해 도구가 됩니다.

충격적인 데이터: 258건의 취약점과 82건의 "기습 공격"

오픈 소스라고 해서 절대적인 보안 투명성을 보장하는 것은 아닙니다. CNNVD의 보도와 WEEX Labs의 현장 테스트에 따르면 OpenClaw의 보안 방어 체계가 완전히 무너지고 있습니다.

• 취약점 발생 기간: 현재까지 총 258 건의 취약점이 공개되었습니다.

• 2026년의 성장률은 놀라웠습니다. 올해 1분기에만 82개의 새로운 취약점이 추가되었으며, 평균적으로 매일 새로운 리스크 발생하고 있습니다.

• 고위험 점유비율 절반 이상을 차지합니다. 그중 CVSS 점수가 7.0 이상인 고위험 및 초고위험 취약점이 40.2% 에 점유비율.

즉, 2026.2.15 이전 버전을 사용 중인 경우, 해커들에게는 알려져 있지만 사용자에게는 알려지지 않은 수십 개의 "백도어"에 의해 시스템이 감시당하고 있을 수 있다는 의미입니다.

건축의 비극: 겹겹이 쌓인 보호막, 하지만 각 겹은 언제든 뚫릴 수 있다

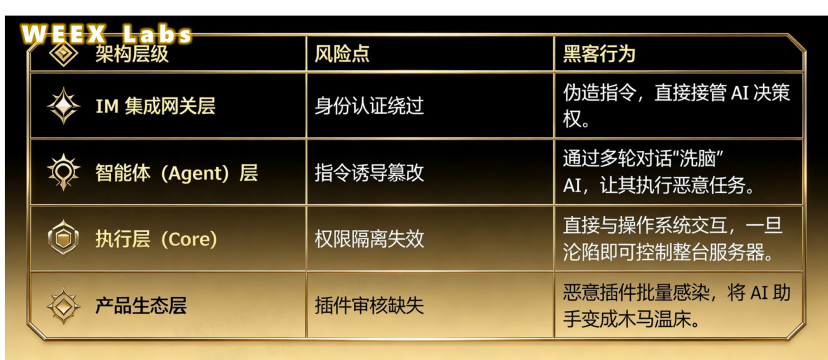

OpenClaw에 취약점이 이렇게 많은 이유는 무엇일까요? WEEX Labs의 심층 분석에 따르면 "신뢰 경계가 모호함" 때문에 아키텍처의 거의 모든 4개 계층에 치명적인 결함이 있는 것으로 나타났습니다.

WEEX Labs의 관점: 보안 감사 이루어지지 않은 상태에서 이러한 "보호되지 않은 엔드투엔드" 설계 방식은 AI 에이전트를 자체 의식을 가진 "폭탄"으로 만들어 버립니다.

사라져가는 경계: 85%가 "도둑에게 문을 열어주는 행위"

보안 전문가들에게 가장 골칫거리인 부분은 바로 극도로 무책임한 기본 설정입니다.

실제 테스트 결과에 따르면 OpenClaw는 기본적으로 0.0.0.0:18789 주소에 바인딩되어 있으므로, 배포만 하면 전 세계 해커들이 접근을 시도할 수 있습니다.

• 공용 네트워크 노출률: 최대 85% .

• 민감한 정보가 암호화되지 않은 상태로 저장됨: API 키와 채팅 기록은 암호화되지 않고 저장됩니다.

• 리스크 가 높은 기능은 기본적으로 활성화되어 있습니다. "코드 실행" 및 "파일 관리"와 같은 강력한 기능은 기본적으로 제한 없이 실행됩니다.

WEEX 랩 요약

현재 OpenClaw의 상황은 현행 AI 에이전트 생태계의 축소판이라고 할 수 있습니다. "지능"과 "자동화"를 추구하는 과정에서 보안은 희생될 수 있는 부차적인 요소로 취급되어 왔습니다.

하지만 웹3와 AI가 긴밀하게 통합된 오늘날에는 권한이 중요한 자산입니다. AI 에이전트가 손상되면 개인 키, 데이터 및 시스템 제어 권한이 모두 외부로 넘어간 것이나 마찬가지입니다.