이 기사는 X-explore와 WuBlockchain이 공동으로 게시한 것입니다.

Ⅰ. 소개

반년 가까이 지속되고 있는 제로밸류 피싱 공격이 최근 기술 업그레이드를 거쳤다. 온체인 모니터링 결과, 이제는 소액 송금 피싱 , 가짜 토큰 송금 피싱 으로 진화한 것으로 드러났습니다. 새로운 공격 방법은 이미 최대 800만 달러의 수익을 창출했으며, 제로 가치 전송 피싱에 대한 이전 보고서( 주소 중독 공격, 지속적인 위협 )와 결합하여 체인의 총 손실은 3,200만 달러에 달했습니다.

거래 시 주소가 정확한지 세 번 확인하시기 바랍니다. 월렛 앱과 블록체인 브라우저 팀은 제품 보안 기능을 신속하게 개선해야 합니다.

또한 X-explore는 이 공격에 대한 실시간 주소 레이블을 제공할 수 있습니다.

Ⅱ. (구) 무가치 이적낚시 공격 개요

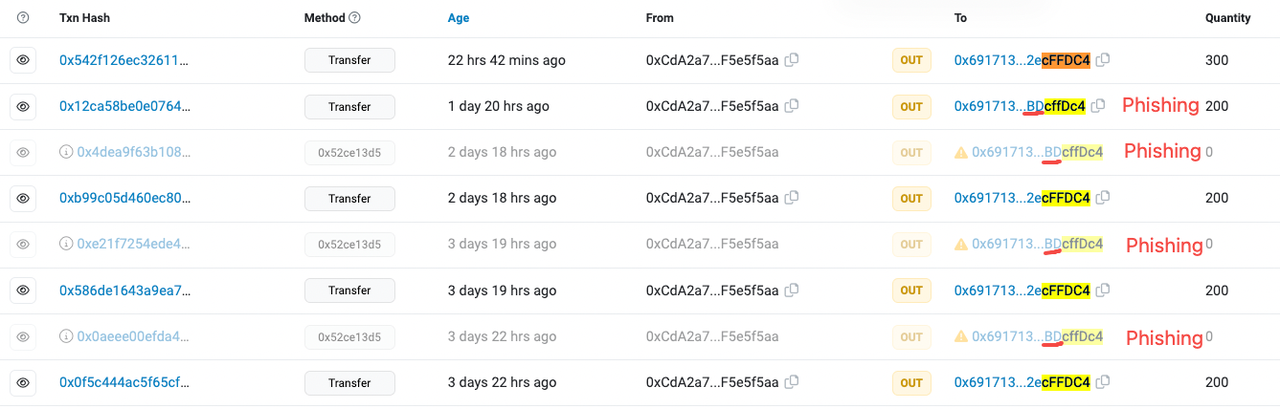

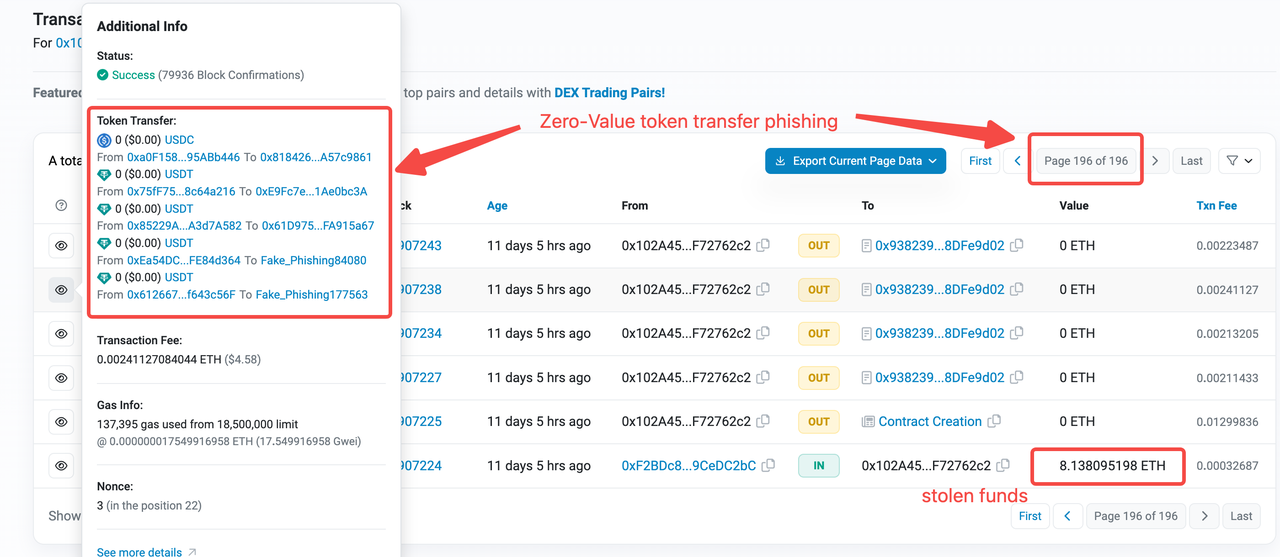

2022년 11월부터 체인에 새로운 피싱 수법이 등장했습니다. 공격자는 일반 거래의 의도된 수신자와 유사한 주소를 구성한 다음 값이 0인 대량의 허위 토큰 전송 데이터를 온체인 사용자에게 보냅니다. 이를 통해 그들은 잘못된 거래로부터 이익을 얻을 수 있습니다.

이러한 유형의 공격에는 다음과 같은 특징이 있습니다.

- 공격은 은밀하고 광범위합니다. 공격자는 합법적인 주소와 문자가 하나만 다르거나 전혀 차이가 없는 주소를 구성합니다. 블록체인 브라우저는 주소의 중간 문자를 자동으로 생략합니다. 따라서 공격자는 원래 주소와 동일하게 보이는 주소를 생성하는 데만 집중하면 됩니다. 또한, 주류 토큰 로직은 가치가 없는 전송을 확인하지 않기 때문에 누구나 그러한 전송을 시작할 수 있습니다. 이는 모든 거래가 누구의 거래 목록에 삽입될 수 있음을 의미합니다.

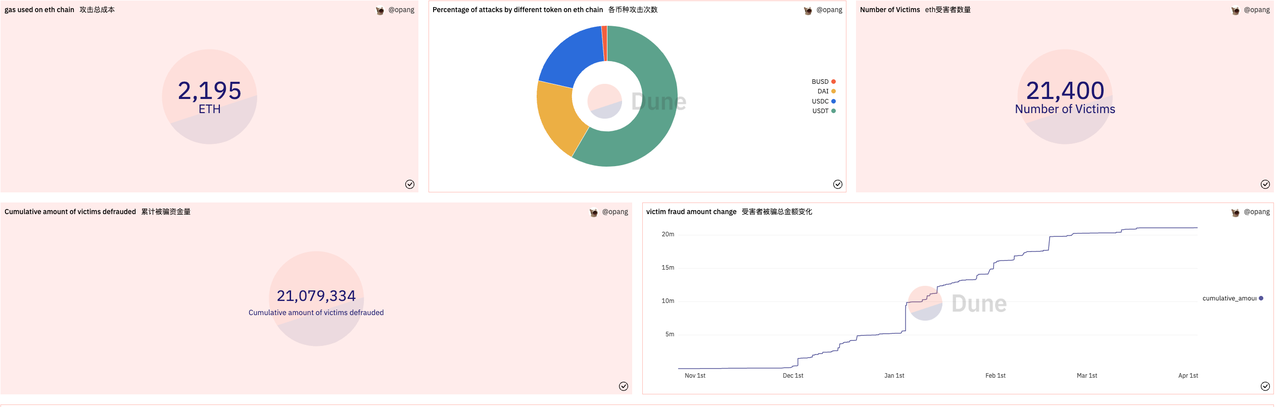

- 비용은 저렴하고, 수익률은 높습니다. ETH 체인에서만 제로 밸류 피싱의 가스 비용은 약 2,000 ETH(약 400만 달러)이며, 이 사기를 통해 얻은 누적 자금은 최대 2,100만 달러에 이릅니다.

Ⅲ. (최신) 소액 환적낚시 공격

1. 원리 소개

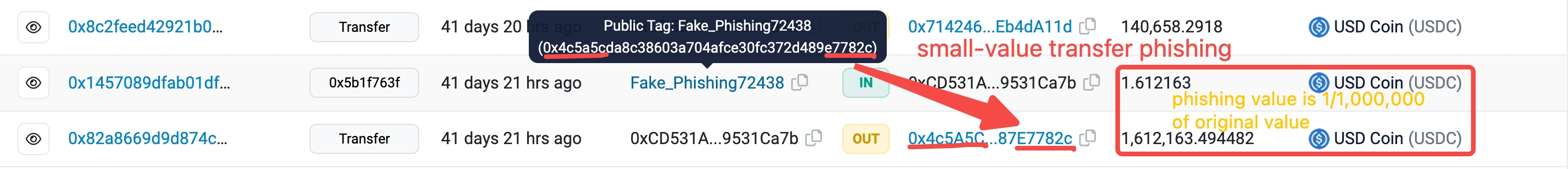

공격자는 정상적인 토큰 전송을 모니터링한 후, Etherscan의 제로 우회를 포함하여 기존의 제로 가치 토큰 피싱 모니터링을 건너뛰기 위해 원래 토큰 금액을 수만 또는 수십만 배로 좁힌 다음 피싱 지갑을 통해 피해자에게 전달합니다. - 가치 이전 피싱 공격 경고. 실제 이체를 통해 주소의 신뢰도를 높임으로써 더 많은 피해자를 속이게 됩니다.

2. 공격상황

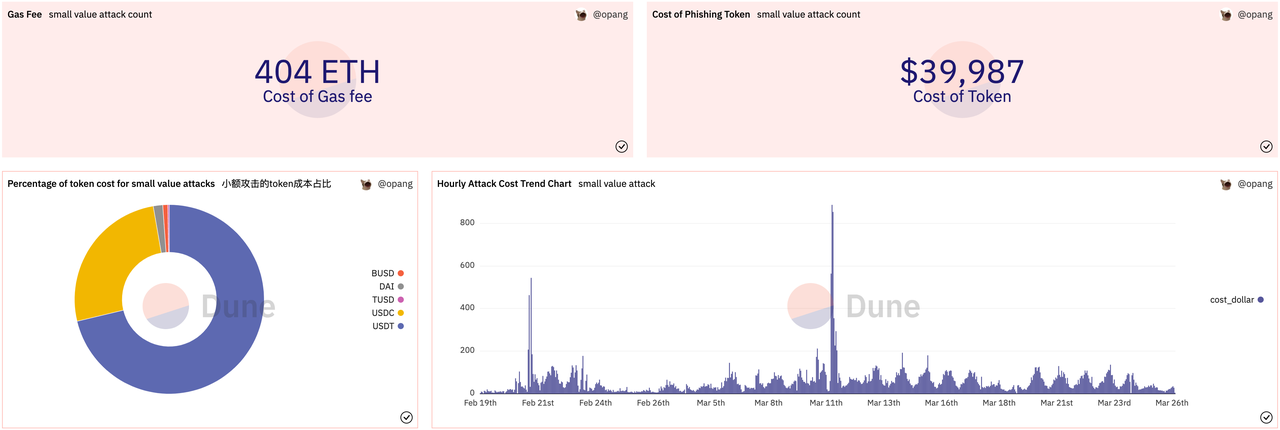

소액 송금 피싱 공격은 2023년 2월 19일 처음 발생해 3월 26일까지 지속됐으며, 사용자의 거래 목록에 피싱 공격이 총 25만건 삽입됐다. 현재 이더리움 네트워크에는 소액 송금 피싱 공격자가 단 한 명뿐입니다.

공격자는 공격을 위해 30,000건의 계약 호출을 시작했으며 총 가스 비용은 404 ETH(약 727,000달러)였으며 소액 토큰 비용은 약 40,000달러였습니다. 그 중 USDT용 피싱 토큰 비용이 전체 피싱 토큰의 71%를 차지했습니다.

중독 공격으로 인한 피해자는 총 73,000명이었으며, 총 23명의 불행한 사용자가 잘못된 주소로 이동하여 총 120만 달러에 달했습니다. 도난당한 자금 중 USDC와 USDT가 각각 51%, 49%를 차지했습니다.

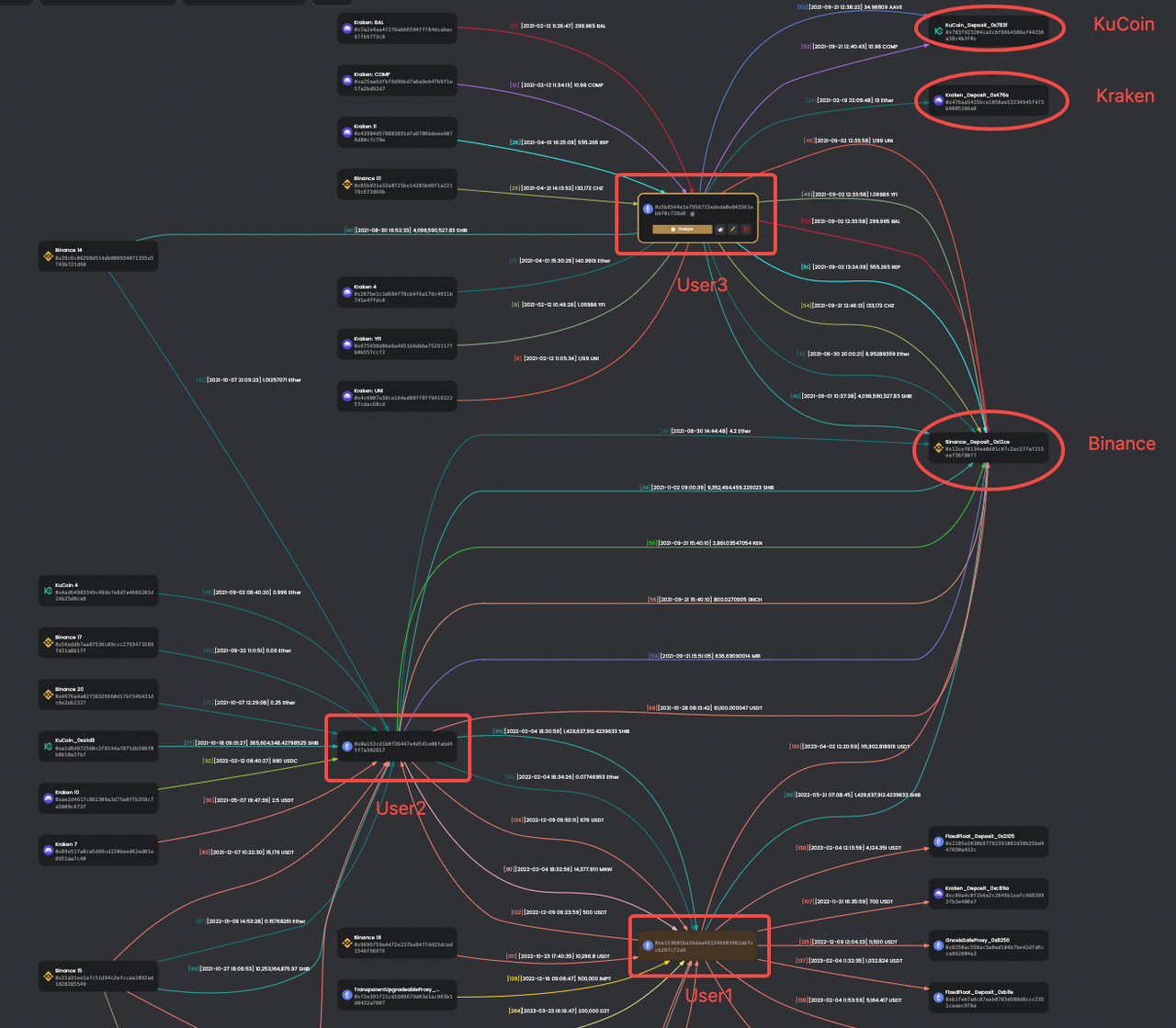

3. 공격 추적

공격자의 직접적인 자금 출처는 다른 피싱 주소에서 나옵니다. 가장 초기 주소로 거슬러 올라가면 자금 출처는 FixFloat입니다. 공격자의 실제 주소는 User1 : 0xe153605BA5bDAa492246603982AbfCcb297c72e9 이며, 일반적으로 사용되는 다른 두 주소도 이 주소와 연결되어 있습니다: User2 : 0x0a153cd1b0f36447e4d541e08fabd45f7a302817 및 User3 : 0x5b8 544e1e7958715ededa0e843561ebbf0c728a8 . 공격자의 주소는 Binance, Coinbase, Kucoin, Kraken 거래소의 입금 주소와도 연관되어 있으며, 이는 해당 거래소의 KYC 정보를 통해 추가 조사가 가능합니다.

공격자의 자금 흐름은 주로 세 부분으로 구성됩니다.

Ⅰ. 자금 이체는 제로 가치 이체 피싱에 대한 가스 요금과 같은 다른 공격의 비용입니다.

Ⅱ. 현재 주소에 자금을 보관하거나 스테이킹에 참여하여 수익을 얻습니다.

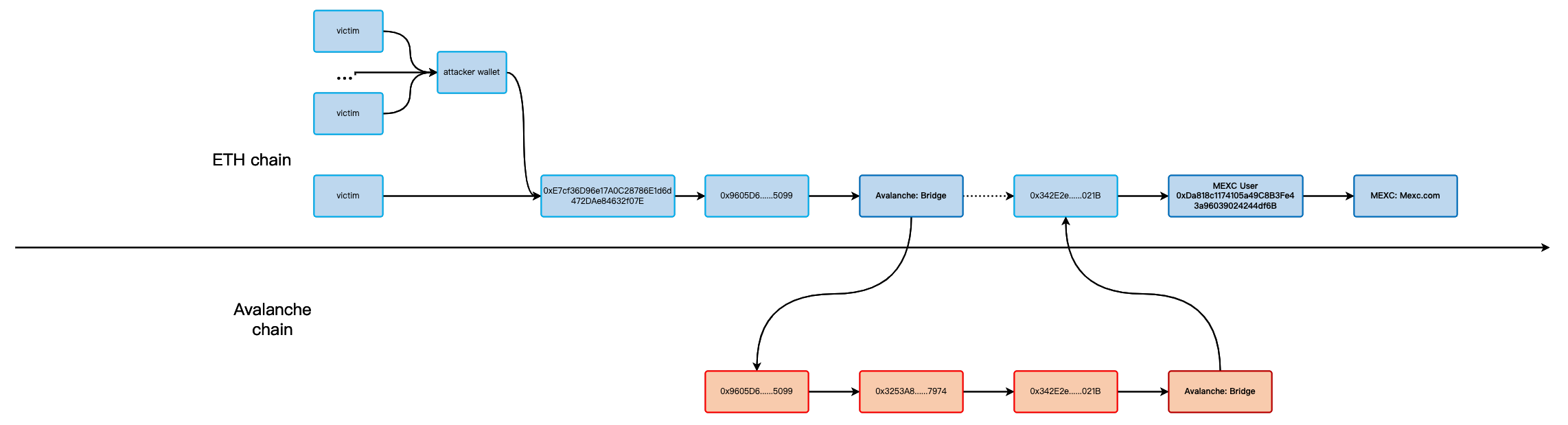

Ⅲ. 자금 세탁. 예를 들어, 공격자는 130 ETH를 Avalanche로 전송한 후 여러 홉을 거쳐 다시 ETH로 전송하고 마지막으로 USDT로 변환한 후 MEXC로 세탁하여 출금했습니다. MEXC 사용자 입금 주소는 0xDa818c1174105a49C8B3Fe43a96039024244df6B 입니다.

Ⅴ. (최신) 가짜 토큰 전송 낚시 공격

1. 원리 소개

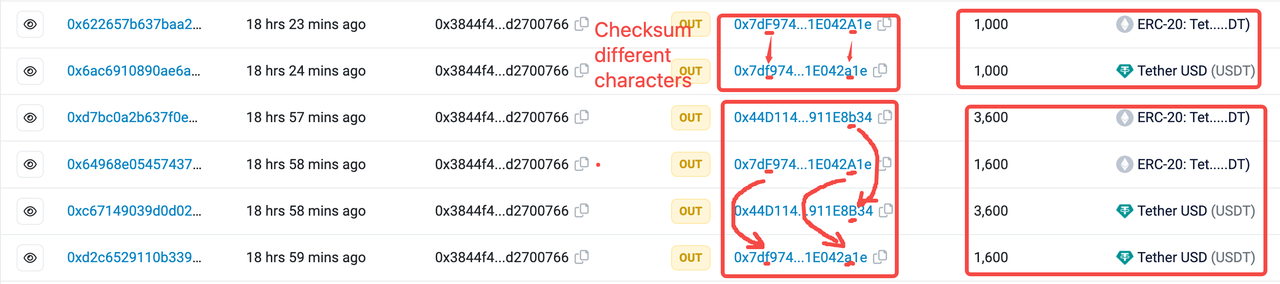

공격자는 토큰 전송을 모니터링한 후 동일한 이름의 가짜 토큰을 생성하고 사용자에게 동일한 수량의 전송 기록을 구성합니다. 피싱 지갑과 원래 주소는 브라우저의 시각화에서 정확히 동일한 자릿수를 가지며, 체크섬 결과에서는 한두 글자의 대소문자만 다릅니다.

2. 공격 상황

이번 가짜 토큰 전송 공격은 2023년 3월 18일부터 진행 중이며, 가치가 없는 토큰 전송 피싱과 유사한 장기적 피싱 공격으로 이어질 것으로 예상된다.

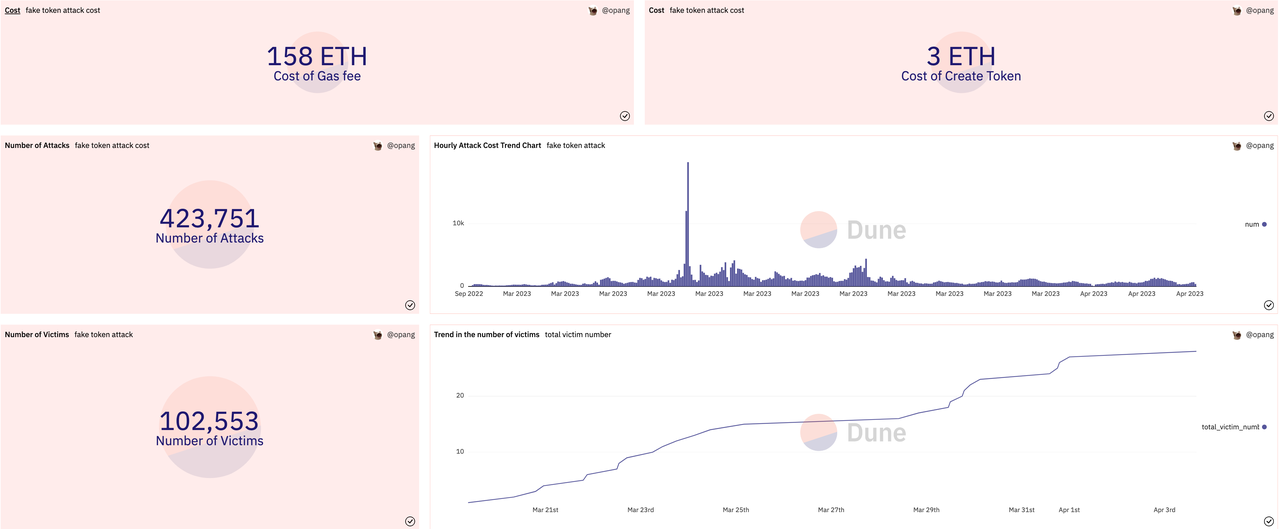

지난 3월 18일부터 19일 동안 가짜 토큰 중독 피싱 공격에 소요되는 가스비는 158ETH를 소모해 423,000건의 주소 중독을 완료했고, 가짜 토큰 중독 피싱 공격을 받은 주소는 누적 102,000건에 달한다.

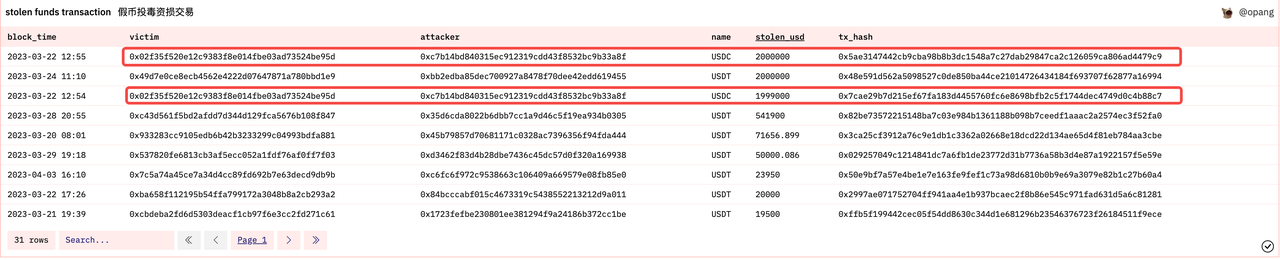

지난 19일 동안 총 27명의 피해자가 피해를 입었으며, 도난 금액은 675만 달러였으며, 그 중 USDT가 60%, USDC가 40%를 차지했습니다.

최악의 피해자는 실수로 두 번의 연속 거래( 0x02f35f520e12c9383f8e014fbe03ad73524be95d )에서 총 400만 달러 상당의 USDC를 이체했습니다.

3. 공격 추적

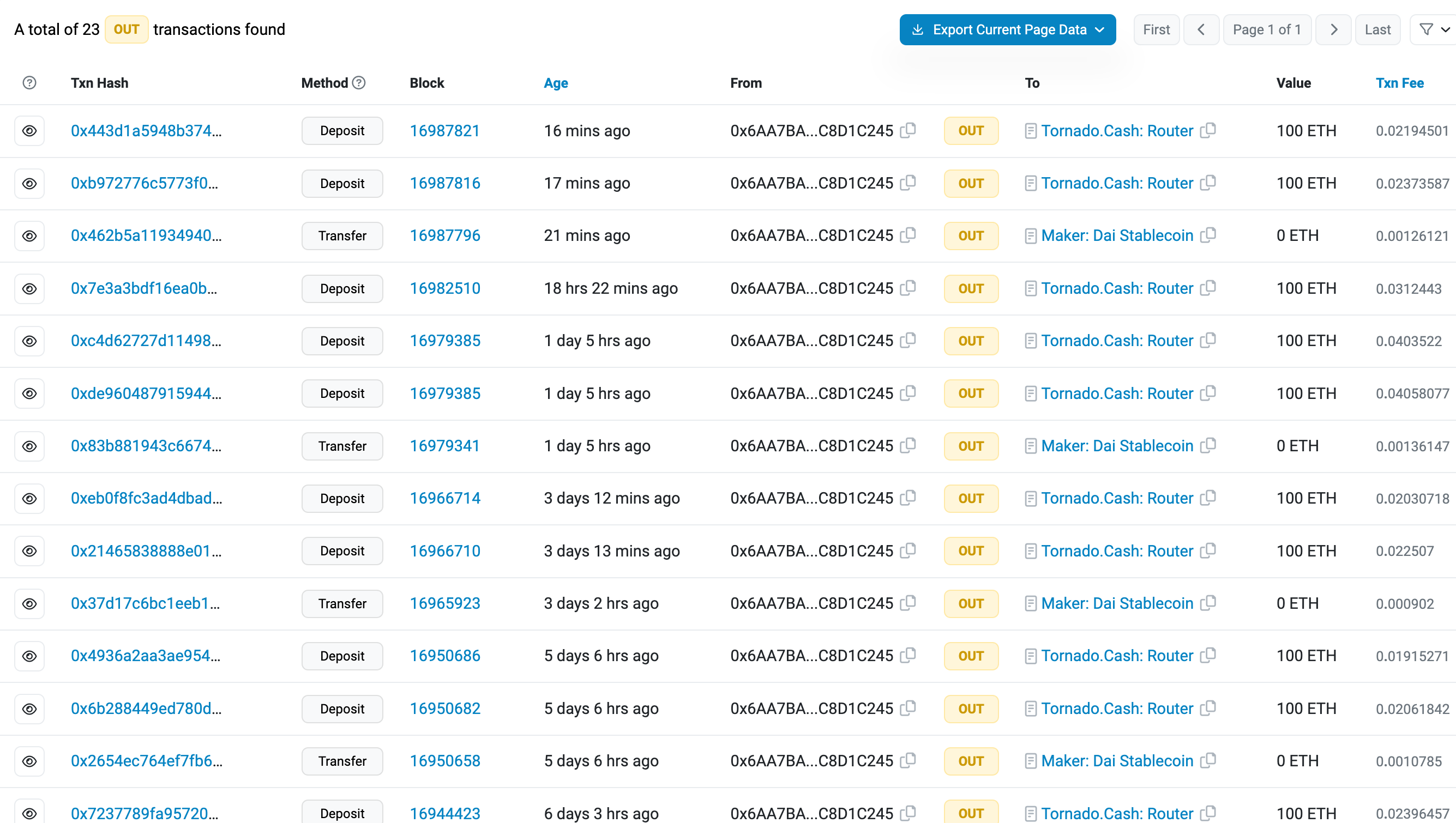

공격자의 자금 출처와 흐름은 모두 Tornado.cash와 관련되어 있습니다. 주소 0x6AA7BA04DD9F3a09a02941901af10d12C8D1C245 에서 Tornado.cash로 1500 ETH가 유입되었습니다.

V. 결론

이 기사에서는 업그레이드된 두 가지 트랜스퍼 피싱 공격 방법에 대한 데이터 시각화 및 지속적인 추적을 제공하여 해커에 의한 온체인 피싱 공격의 최신 동향과 기법을 공개합니다.

이러한 악의적인 공격으로 인해 Etherscan 브라우저에 대한 사용자 경험이 크게 감소했습니다. 거래가 진짜인지 가짜인지 구별하는 데 몇 초가 걸리고, 블록체인에는 대량의 가짜 데이터가 자리를 차지해 진짜와 가짜를 구별하기 어렵다.

우리는 모든 온체인 사용자가 거래를 위해 블록체인에서 주소 복사를 중단하고 블록체인 브라우저와 지갑의 식별 및 방지 방법을 신뢰하지 않을 것을 제안합니다. 해커는 항상 모든 방어 기술보다 앞서 있으며, 그들이 구축한 주소는 항상 방어하기 어렵습니다. 모든 온체인 사용자는 거래를 수행하고 자신의 주소록을 구축하기 전에 오프라인으로 주소를 획득하고 다시 확인하는 것이 좋습니다.

Dune 대시보드: https://dune.com/opang/zero-value-token-transfer-phishing-scam

x-explore 플랫폼은 블록체인에 대한 피싱 공격에 대한 실시간 모니터링을 제공할 수 있습니다. 우리는 모든 블록체인 브라우저와 지갑 팀의 상담을 환영합니다.

자세한 내용은 x-explore를 팔로우하세요.