작성자: shingle, Frank, Foresight News

최신 뉴스: Paradigm 연구원 samczsun이 Twitter 취약점이 수정되었다고 다시 트윗했습니다. 기술 요약에 따르면 Twitter 하위 도메인에 XSS 및 CORS/CSP 우회가 반영되어 로컬로 인증된 사용자로서 Twitter API에 대한 임의 요청을 허용한다는 것입니다.

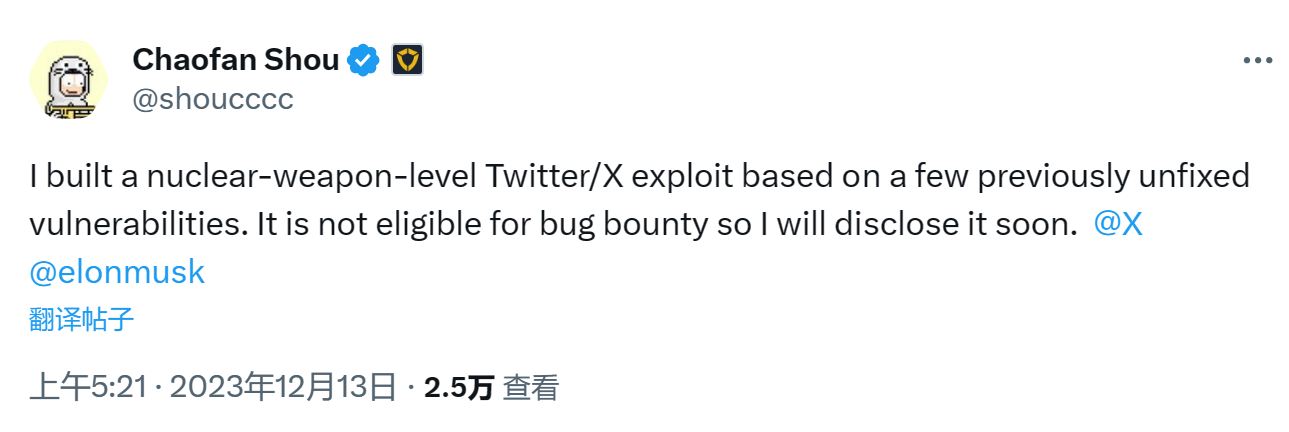

원본 텍스트는 다음과 같습니다: 오늘 아침 버클리 캘리포니아 대학의 박사과정 학생인 Chaofan Shou는 트위터에서 패치되지 않은 취약점을 발견했다고 트윗했습니다. Paradigm 연구원 samczsun은 Chaofan Shou가 사용자가 다음을 클릭하면 다음 과 같은 말을 인용했습니다. 해커가 준비한 링크를 통해 해커는 트윗, 리트윗, 좋아요, 차단 등의 기능을 포함하여 귀하의 트위터 계정에 완전히 접근할 수 있습니다.

보도 당시 트위터는 이에 대해 공식적인 입장을 발표하지 않았으며, Foresight News에서는 이 취약점의 공격 로직과 일반 사용자를 위한 보안 지침 및 예방 방법을 간략하게 분석했습니다.

취약점 공격 로직

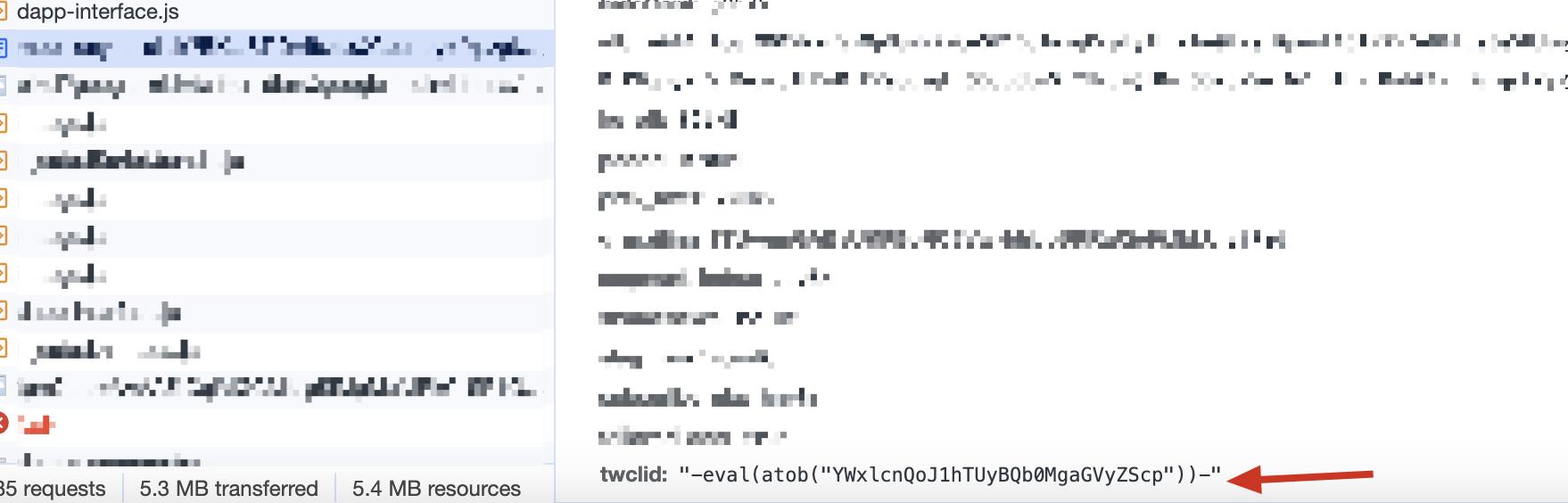

이번에 노출된 트위터 취약점은 코드 인젝션 공격인 XSS 공격으로, 공격자가 사전에 악성코드로 웹사이트 링크를 구축할 수 있으며, 사용자가 이를 클릭하면 해당 웹페이지에서 악성코드가 실행되는 방식이다 .

예를 들어 주어진 예시에서는 악성코드가 base64로 인코딩되어 실행되는데, 실제 실행은 Alert('XSS PoC here')입니다.

사용자가 이 악성 링크에 액세스하면 웹페이지는 다음 코드를 실행하고 다음 문자열을 표시합니다.

사용자는 어떻게 자신을 보호할 수 있나요?

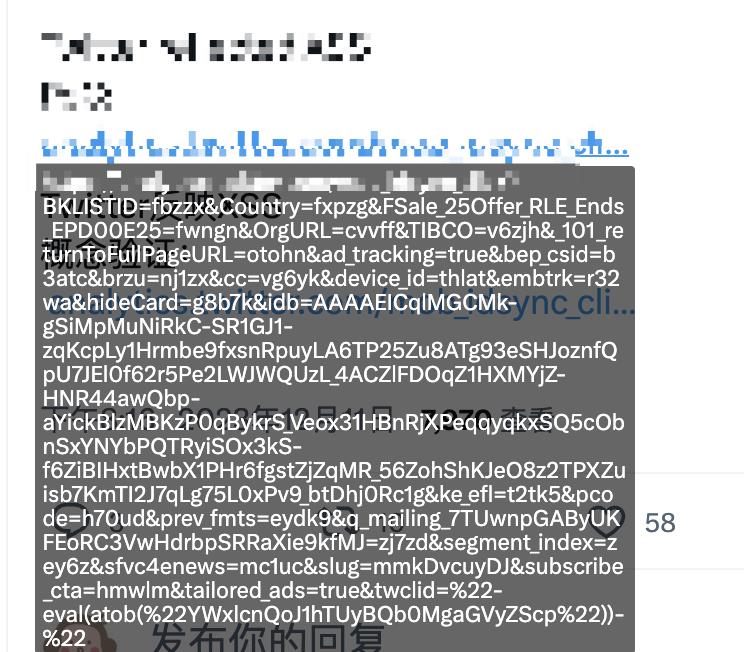

이런 종류의 구성 코드를 URL에 넣어야 하기 때문에 악성 링크의 길이가 매우 길어지게 됩니다.

따라서 사용자가 정리하는 동안 매우 긴 링크를 발견하면 해당 링크를 클릭하지 마십시오! 아니면 꼭 보고 싶다면 복사해서 브라우저를 시크릿 모드로 열어서 볼 수도 있습니다 .

즉, 트위터 계정에 로그인한 브라우저에서 알 수 없는 긴 링크를 클릭하지 마세요.

안타깝게도 적발되면 즉시 트위터 비밀번호를 변경하세요. 이 공격의 가장 중요한 부분은 트위터 auth_token을 훔치는 것입니다. 비밀번호를 변경하면 이전 auth_token이 무효화됩니다.