작성자: 슬로우 미스트 (SlowMist) 보안팀

이전 기사에서는 2023년 블록체인 보안 상황을 주로 해석했습니다. 이번 기사에서는 주로 2023년 북한 해커 라자루스 그룹, 주요 피싱 그룹 및 일부 자금세탁 도구의 역학에 중점을 두었습니다.

나사로 그룹

2023년 업데이트

2023년 공시자료에 따르면 6월 현재 북한 해커 라자루스 그룹에 의한 대규모 암호화폐 도난 사건은 아직 발생하지 않았다. 온체인 활동으로 판단하면 북한 해커 라자루스 그룹은 2022년 6월 23일 하모니 크로스체인 브릿지 공격으로 손실된 자금 약 1억 달러를 포함해 2022년에 도난당한 암호화폐 자금을 주로 세탁하고 있다.

후속 사실을 통해 북한 해커 라자루스 그룹은 2022년 탈취한 암호화폐 자금 세탁 외에는 활동하지 않았음이 드러났다. 이 해커 그룹은 어둠 속에서 잠복해 APT 관련 공격을 은밀하게 자행했다. 이러한 활동은 6월 3일 시작된 암호화폐 업계의 '다크 101'로 직결됐다.

'암흑의 101일' 동안 총 5개의 플랫폼이 도난당했고, 도난 금액은 3억 달러가 넘었으며, 도난당한 물건의 대부분은 중앙화된 서비스 플랫폼이었습니다.

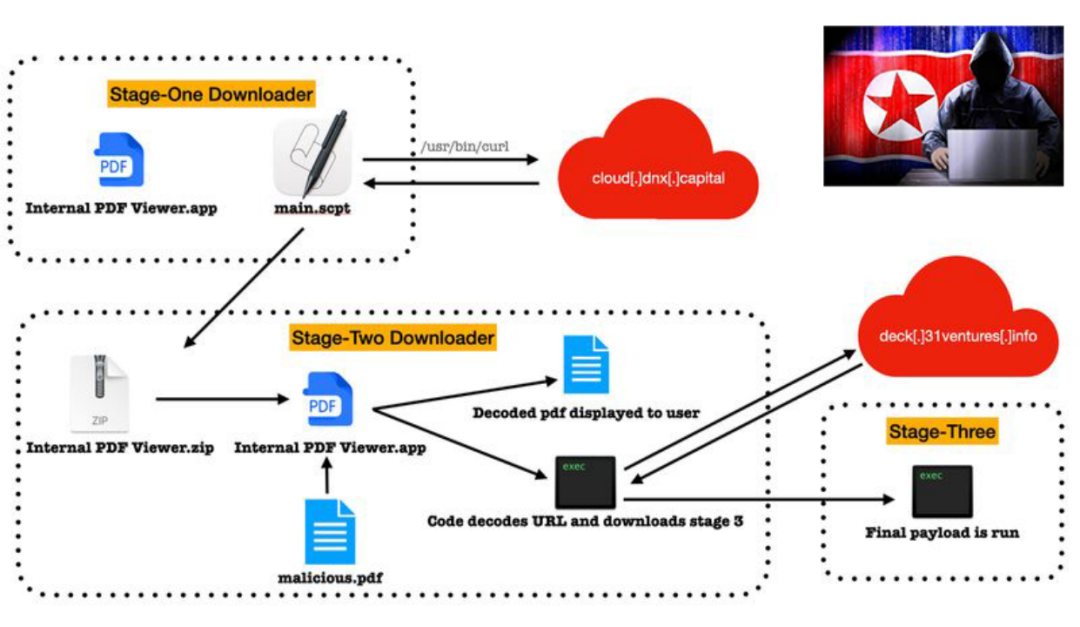

슬로우 미스트 (SlowMist) 와 파트너들은 9월 12일경 해커그룹 Lazarus Group이 암호화폐 산업을 표적으로 대규모 APT 공격을 감행했다는 사실을 발견했습니다. 공격방법은 먼저 신분을 위장한 후 실명인증을 통해 감사인을 속이고 실제 고객이 된 후 실제 입금 하는 방식이다. 이러한 고객 ID로 위장한 Mac 또는 Windows 맞춤형 트로이 목마는 공식 직원과 고객(공격자) 간의 여러 통신 시점에서 공식 직원을 정확하게 표적으로 삼고, 허가를 받은 후 인트라넷 내에서 측면으로 이동하여 오랫동안 잠복해 있습니다. 목표 달성 자금을 훔치는 목적.

미국 FBI도 암호화폐 생태계의 대규모 도난 사건에 주목하고 있으며, 보도자료를 통해 이를 북한 해커인 라자루스 그룹(Lazarus Group)이 통제하고 있다고 공개적으로 밝혔습니다. 다음은 북한 해커 라자루스 그룹(Lazarus Group)과 관련해 FBI가 2023년 발표한 보도자료이다.

1월 23일 FBI가 확인했습니다(https://www.fbi.gov/news/press-releases/fbi-confirms-lazarus-group-cyber-actors-responsible-for-harmonys-horizon-bridge-currency-theft). 하모니 해킹 사건은 북한 해커 라자루스그룹이 책임져야 한다.

8월 22일, FBI는 북한 해커 조직인 Atomic을 해킹했다는 내용의 공지(https://www.fbi.gov/news/press-releases/fbi-identifying-cryptocurrency-funds-stolen-by-dprk)를 발표했습니다. Wallet, Alphapo 및 CoinsPaid는 총 1억 9700만 달러의 암호화폐를 훔쳤습니다.

FBI는 9월 6일 보도자료(https://www.fbi.gov/news/press-releases/fbi-identifying-cryptocurrency-funds-stolen-by-dprk)를 통해 북한 해커 라자루스 그룹(Lazarus Group)의 소행임을 확인했다. Stake.com 암호화폐 도박 플랫폼에서 4,100만 달러를 도난당한 혐의로 기소되었습니다.

자금세탁 방법 분석

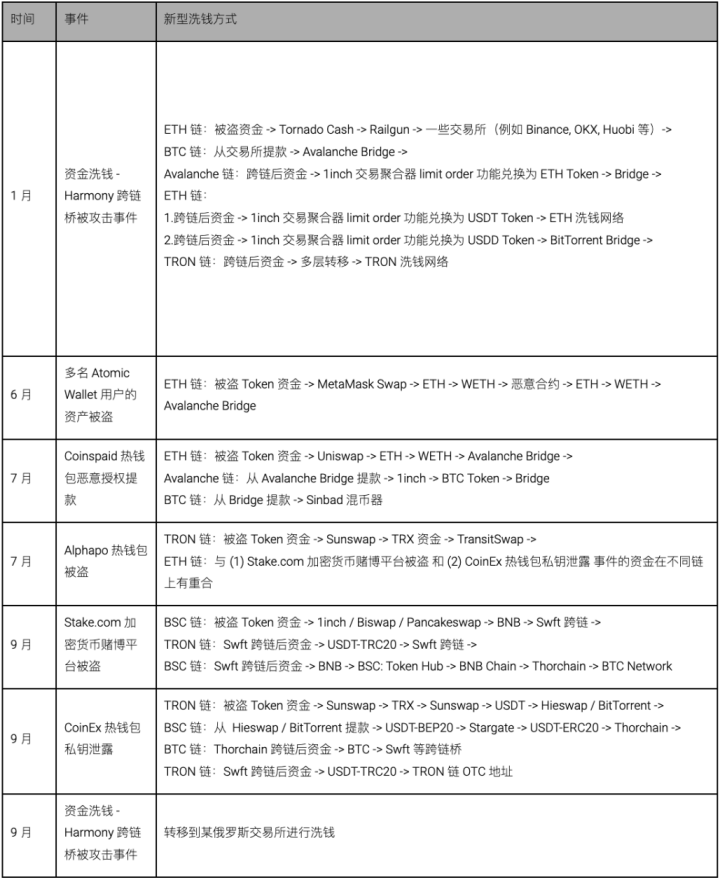

우리의 분석에 따르면, 북한 해커인 라자루스 그룹(Lazarus Group)의 자금세탁 수법도 시간이 지나면서 계속해서 진화해 왔으며, 새로운 자금세탁 수법도 간헐적으로 등장할 것으로 보인다. 자금세탁 수법의 변화 일정은 다음과 같다.

갱 프로파일링 분석

InMist 인텔리전스 네트워크 파트너의 강력한 인텔리전스 관련 지원을 기반으로 슬로우 미스트 (SlowMist) AML 팀은 이러한 도난 사건 및 해커 그룹 Lazarus Group과 관련된 데이터를 추적 및 분석한 후 해커 그룹 Lazarus Group의 일부 정보를 얻었습니다.

종종 유럽인이나 터키인의 정체성을 위장으로 사용합니다.

수십 개의 IP 정보, 수십 개의 이메일 정보 및 일부 민감하지 않은 신원 정보가 획득되었습니다.

111.*.*.49

103.*.*.162

103.*.*.205

210.*.*.9

103.*.*.29

103.*.*.163

154.*.*.10

185.*.*.217

지갑 배수구

참고: 이 섹션은 Scam Sniffer가 작성한 것입니다. 이에 대해 감사의 말씀을 전하고 싶습니다.

개요

암호화폐 관련 악성코드의 일종인 월렛 드레이너(Wallet Drainers)는 지난 한 해 동안 상당한 성공을 거두었습니다. 이 소프트웨어는 피싱 웹사이트에 배포되어 사용자를 속여 악의적인 거래에 서명하도록 한 다음 암호화폐 지갑에서 자산을 훔쳤습니다. 이러한 피싱 캠페인은 계속해서 다양한 형태로 일반 사용자를 공격하고 있으며, 이로 인해 많은 사람들이 자신도 모르게 악의적인 거래에 서명한 후 상당한 재산 손실을 입게 됩니다.

도난당한 통계

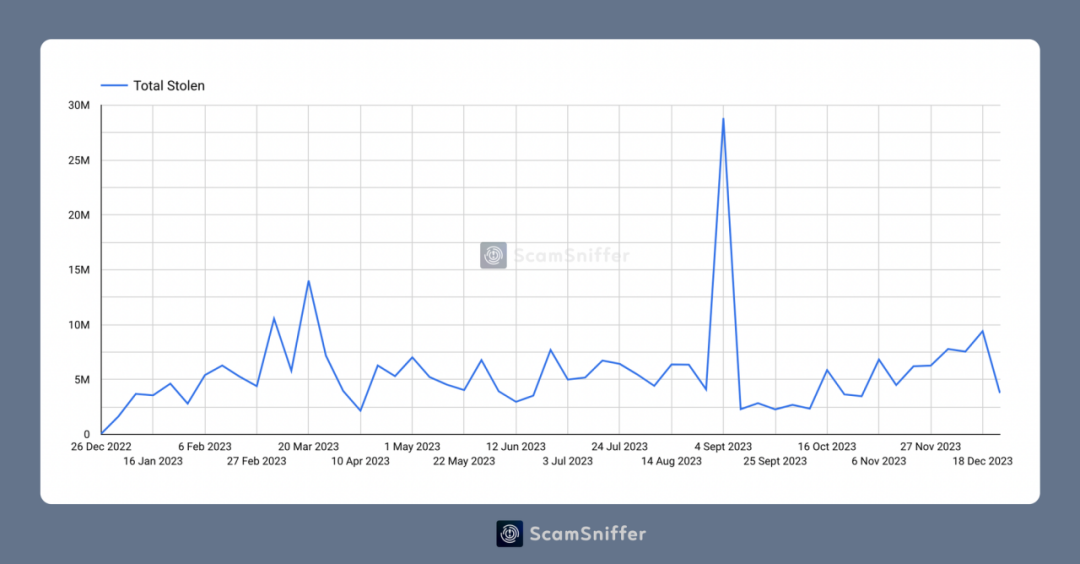

작년에 Scam Sniffer는 Wallet Drainers가 약 320,000명의 피해자로부터 약 2억 9,500만 달러를 훔치는 것을 모니터링했습니다.

도난당한 트렌드

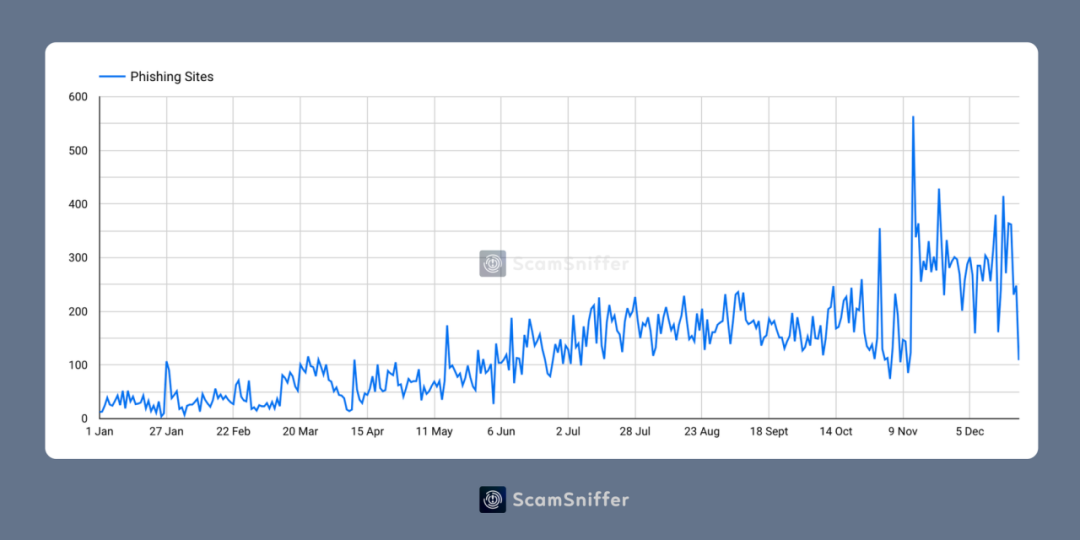

3월 11일에 거의 700만 달러가 도난당했다는 사실은 언급할 가치가 있습니다. 주로 USDC 환율 변동으로 인해 Circle을 사칭한 피싱 사이트를 접하게 되었습니다. 또한 3월 24일에 Arbitrum의 Discord에 접근하는 해킹과 그에 따른 에어드랍 대량 있었습니다.

각 피크에는 관련 대규모 이벤트가 수반됩니다. 에어드랍 일 수도 있고, 해킹 사건일 수도 있습니다.

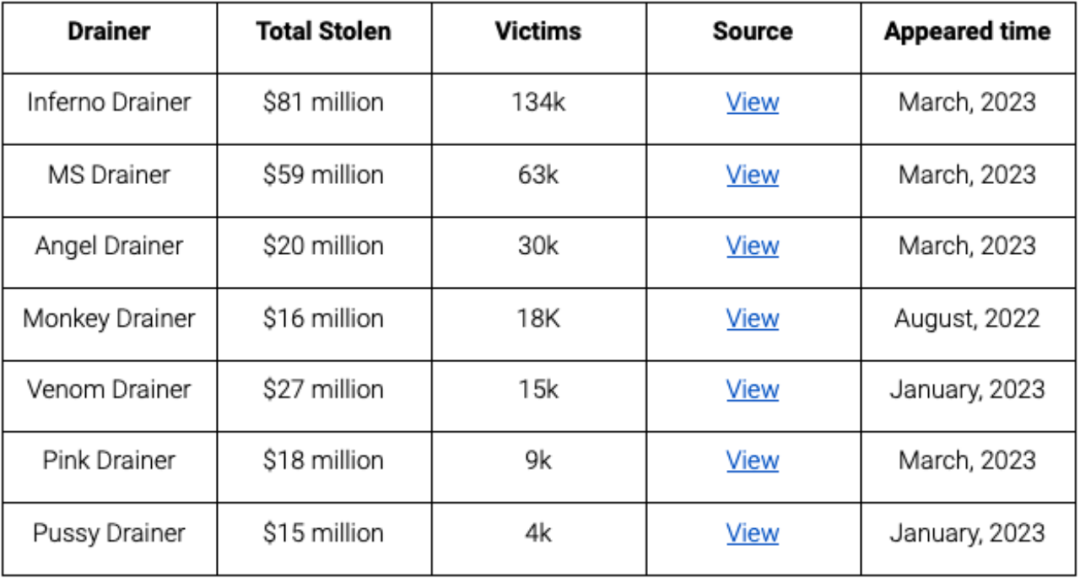

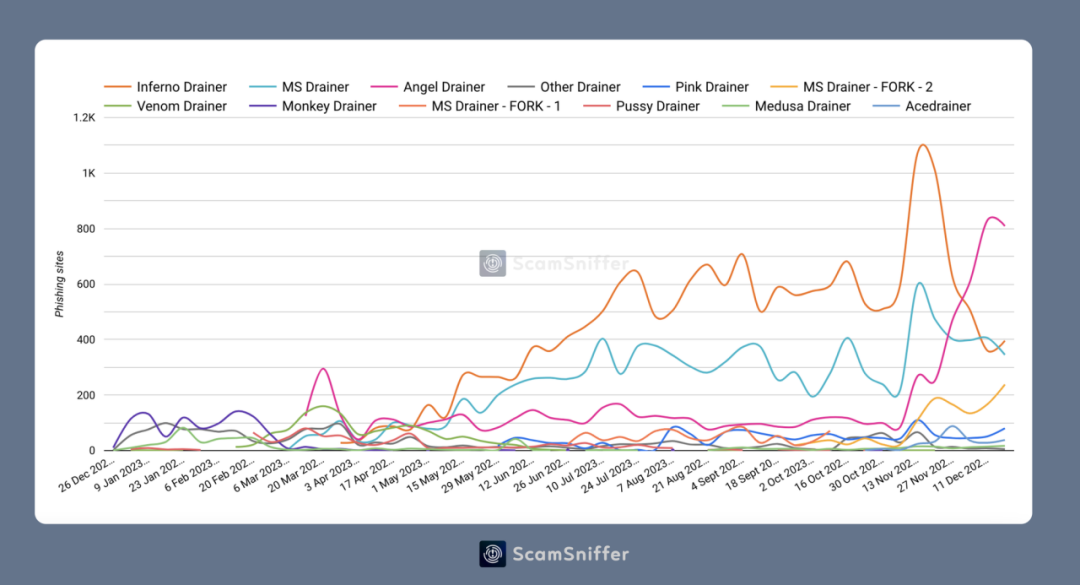

주목할만한 지갑 배수구

Monkey Drainer에 대한 ZachXBT의 폭로에 따라 그들은 6개월 동안 활동한 후 탈퇴를 발표했고 그 후 Venom이 대부분의 고객을 인수했습니다. 이어 3월쯤에는 MS, 인페르노, 엔젤, 핑크도 등장했다. Venom이 4월경 서비스를 중단하면서 대부분의 피싱 조직은 다른 서비스로 눈을 돌렸습니다. 20%의 드레이너 수수료를 받고 서비스 판매로 최소 4,700만 달러를 벌었습니다.

지갑을 빼는 경향

추세를 분석해 보면 피싱 활동이 상대적으로 지속적으로 증가하고 있음을 알 수 있습니다. 그리고 모든 Drainer가 철수하면 새로운 Drainer가 그들을 대체하게 됩니다. 예를 들어 최근 Inferno가 철수를 발표한 후 Angel이 새로운 대체자가 된 것 같습니다.

그들은 어떻게 낚시 캠페인을 시작했습니까?

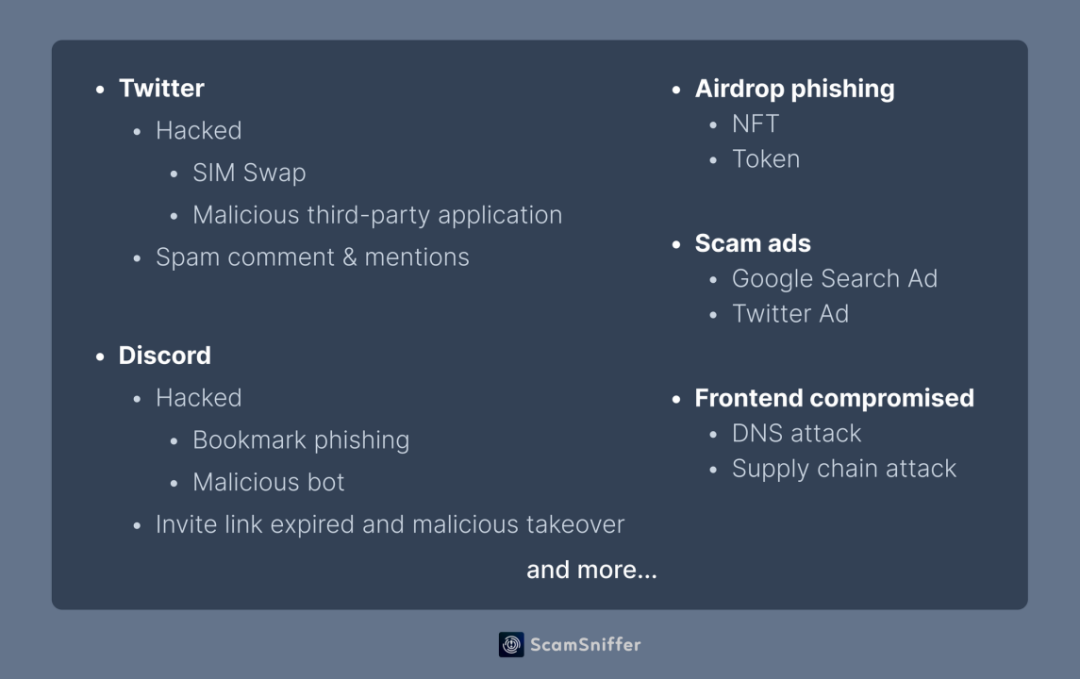

피싱 웹사이트가 트래픽을 얻는 방법은 대략 여러 범주로 나눌 수 있습니다.

해커 공격

공식 프로젝트 Discord와 Twitter가 해킹당했습니다.

사용된 공식 프로젝트 프런트엔드 또는 라이브러리가 공격을 받았습니다.

유기적 트래픽

에어드랍 NFT 또는 토큰

Discord 링크가 유효하지 않으며 사용 중입니다.

트위터 스팸 경고 및 댓글

유료 트래픽

구글 검색 광고

트위터 광고

해커 공격은 큰 영향을 미치지만 적시에 대응하는 경우가 많으며 전체 커뮤니티는 일반적으로 10~50분 내에 조치를 취합니다. 하지만 에어드랍, 유기적 트래픽, 유료 광고, 유효하지 않은 디스코드 링크 등이 점유되고 있으며 이러한 방법은 탐지하기가 더욱 어렵습니다. 또한 개인을 대상으로 한 개인 메시지 피싱이 더 많이 발생하고 있습니다.

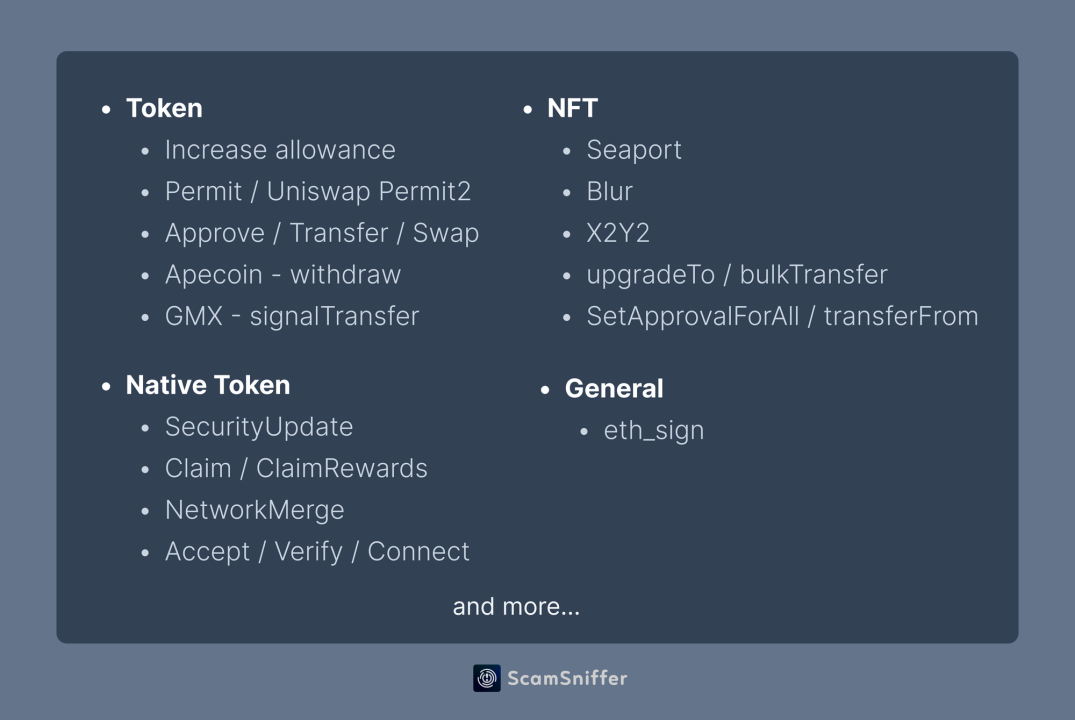

일반적인 피싱 서명

다양한 자산 유형에 대해 악성 피싱 서명을 시작하는 다양한 방법이 있습니다.위는 다양한 유형의 자산에 대한 몇 가지 일반적인 피싱 서명 방법입니다. 드레이너는 피해자의 지갑에 보관된 자산 유형에 따라 어떤 종류의 악성 피싱 서명을 실행할지 결정합니다.

GMX의 signalTransfer를 이용해 Reward LP 토큰을 훔친 사례를 보면 특정 자산에 대한 피싱 수법에 대해 매우 세밀하게 조사한 것을 확인할 수 있습니다.

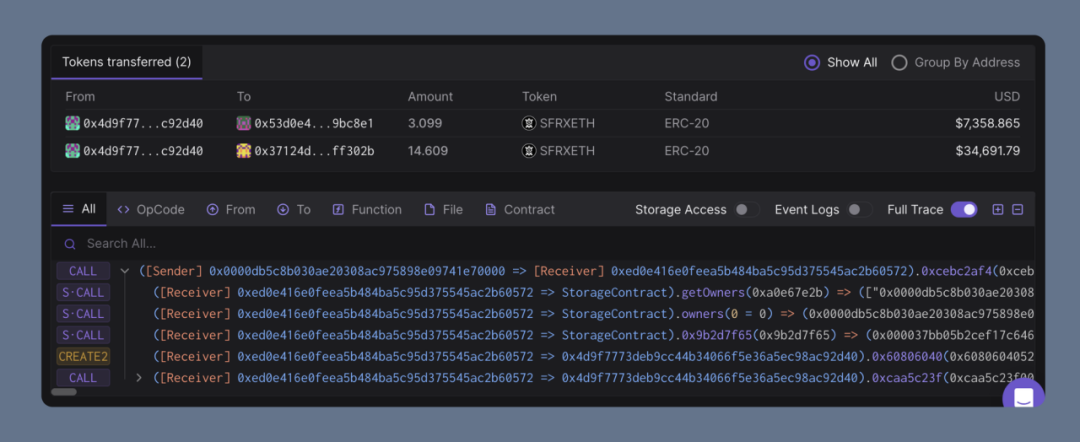

스마트 계약의 더 많은 사용

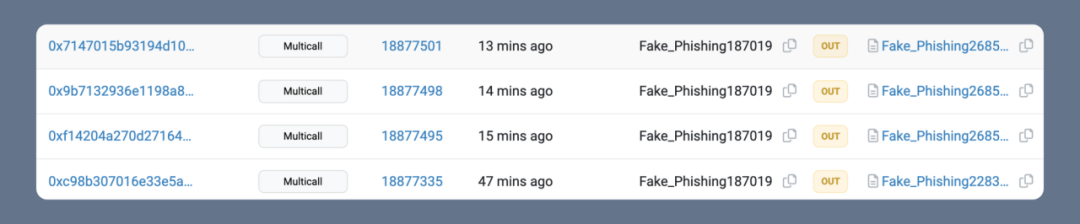

1) 다중 통화

인페르노를 시작으로 계약 기술 활용에 더 많은 자원을 투자하기 시작했습니다. 예를 들어, 분할 수수료를 두 개의 거래로 나누어야 하는데 속도가 충분히 빠르지 않아 두 번째 이체 시 피해자가 사전에 승인을 취소하는 경우가 있습니다. 따라서 효율성을 높이기 위해 다중 호출을 사용하여 보다 효율적인 자산 전송을 수행합니다.

2) 생성2 및 생성

또한 일부 지갑의 보안 검증을 우회하기 위해 create2 또는 create를 사용하여 임시 주소를 동적으로 생성하려는 시도도 시작되었습니다. 이는 지갑 측의 블랙리스트를 무력화시키고 피싱 연구의 어려움을 증가시킵니다. 서명하지 않으면 자산이 어떤 주소로 이전될지 알 수 없고 임시 주소는 분석적인 의미가 없기 때문입니다. 이는 작년에 비해 큰 변화입니다.

피싱 웹사이트

피싱 웹사이트의 수 추세를 분석해보면 매달 피싱 활동이 점차 증가하고 있음을 확실히 알 수 있는데, 이는 안정적인 월렛 드레이너 서비스와 관련이 깊습니다.

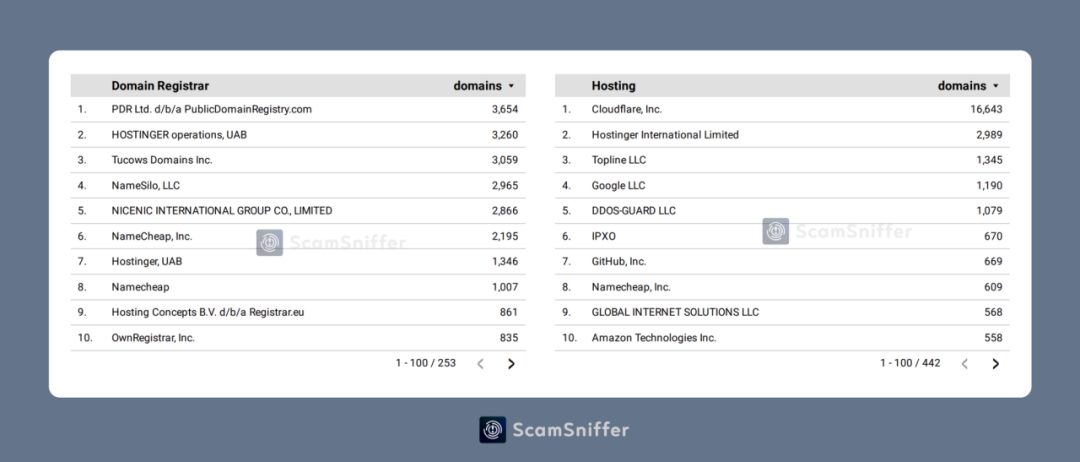

위는 이러한 피싱 웹사이트에서 주로 사용하는 도메인 이름 등록 기관입니다. 서버 주소를 분석해 보면 대부분이 실제 서버 주소를 숨기기 위해 Cloudflare를 사용하고 있음을 알 수 있습니다.

돈세탁 도구

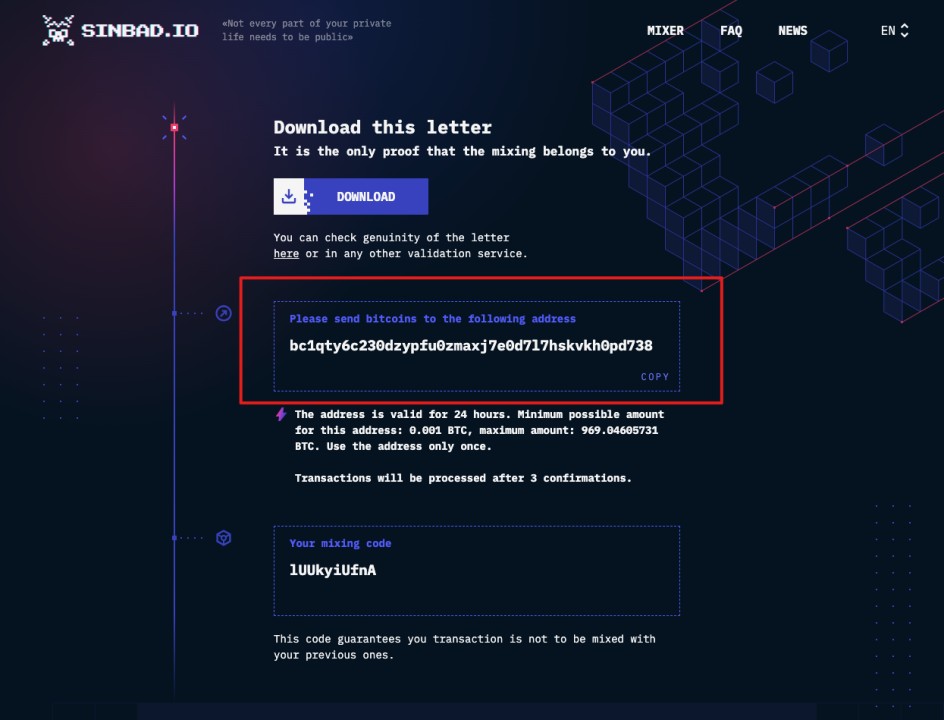

신바드

Sinbad는 2022년 10월 5일에 설립된 비트코인 믹서로, 온체인 자금 흐름을 숨기기 위해 거래 세부 정보를 난독화합니다.

미국 재무부는 신바드를 “OFAC가 지정한 북한 해킹 그룹인 라자루스 그룹(Lazarus Group)의 주요 자금세탁 수단 역할을 하는 가상 통화 혼합기”라고 설명합니다. Sinbad는 Horizon Bridge 및 Axie Infinity 해킹으로 인한 자금을 처리했으며 "제재 회피, 마약 밀매, 아동 성적 학대 자료 구매 및 기타 다크넷 시장에서의 불법 판매"와 관련된 자금도 이동했습니다.

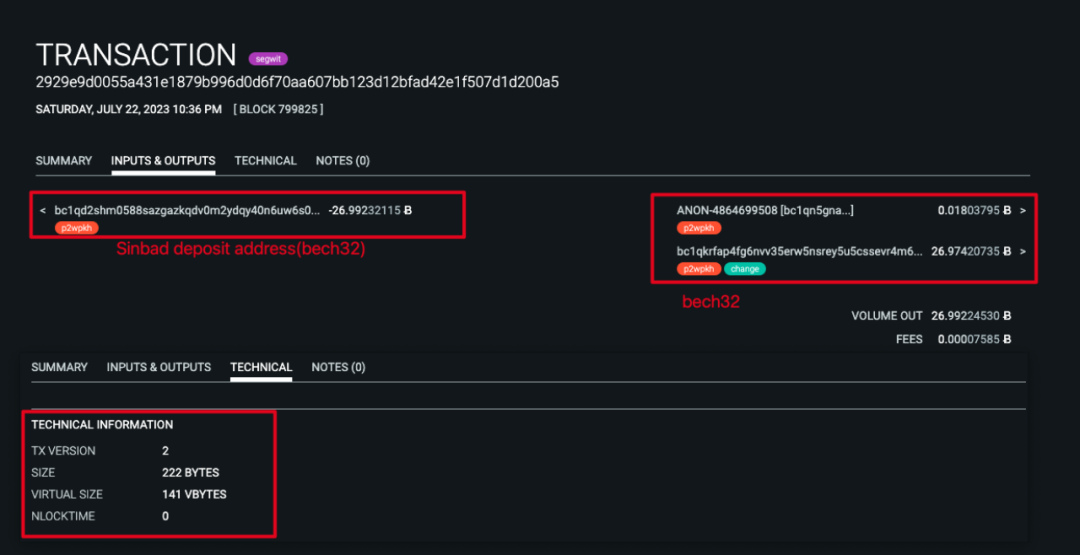

Alphapo 해커(Lazarus Group)는 거래 등 자금세탁 과정에서 Sinbad를 사용했습니다.

(https://oxt.me/transaction/2929e9d0055a431e1879b996d0d6f70aa607bb123d12bfad42e1f507d1d200a5)

토네이도 캐시

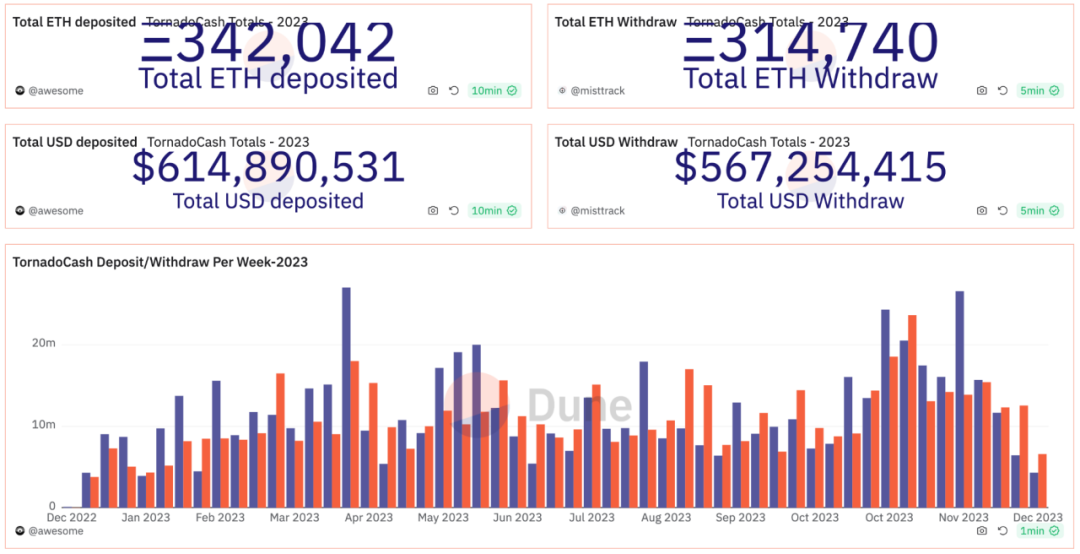

(https://dune.com/misttrack/mixer-2023)

Tornado Cash는 소스 주소와 대상 주소 간의 온체인 링크를 끊음으로써 거래 프라이버시를 향상시키는 완전히 탈중앙화 비수탁형 프로토콜입니다. 개인 정보 보호를 위해 Tornado Cash는 한 주소에서 ETH 및 기타 토큰 예금을 허용하고 다른 주소로 출금할 수 있도록 하는 스마트 계약을 사용합니다. 즉, 전송 주소를 숨기는 방식으로 ETH 및 기타 토큰을 임의의 주소로 보냅니다.

2023년에 사용자들은 토네이도 캐시에 총 342,042 ETH(약 6억 1400만 달러)를 입금했고, 토네이도 캐시에서 총 314,740 ETH(약 5억 6700만 달러)를 인출했습니다.

엑스크

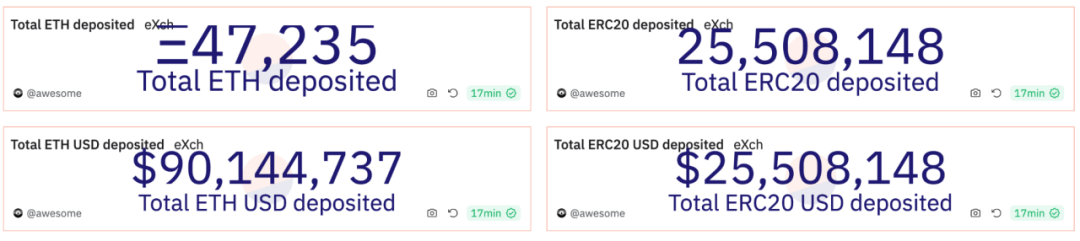

(https://dune.com/misttrack/mixer-2023)

2023년에 사용자는 총 47,235 ETH(약 9,014만 달러)를 eXch에 예치했고, 총 25,508,148개의 ERC20 스테이블 코인(약 2,550만 달러)을 eXch에 예치했습니다.

레일건

Railgun은 zk-SNARK 암호화를 활용하여 거래를 완전히 보이지 않게 만듭니다. Railgun은 개인 정보 보호 시스템 내에서 사용자의 토큰을 "보호"하여 모든 거래가 Railgun 계약 주소에서 전송된 것으로 온체인 에 표시되도록 합니다.

FBI는 2023년 초 북한 해커 그룹 라자루스 그룹(Lazarus Group)이 레일건을 사용해 하모니(Harmony)의 호라이즌 브리지(Horizon Bridge)에서 훔친 6천만 달러 이상을 세탁했다고 밝혔습니다.

요약하다

본 글은 지난 23년간 북한 해커 라자루스 그룹의 행적을 소개하는 글로, 슬로우 미스트 (SlowMist) 보안팀은 이 해커 그룹에 지속적으로 관심을 갖고 이들의 행태와 자금세탁 수법을 요약, 분석하여 갱단의 초상을 출력한다. 2023년에는 피싱조직이 성행하여 블록체인 업계에 막대한 금전적 손실을 가져왔고, 이러한 조직의 행동은 '릴레이'의 특징을 가지고 있으며, 지속적이고 대규모의 공격으로 인해 업계의 보안은 더욱 큰 도전에 직면하게 되었습니다. Web3 사기 방지 플랫폼인 Scam Sniffer는 피싱 그룹인 Wallet Drainers에 대한 정보를 공개했는데, 이는 이것이 어떻게 작동하고 돈을 버는지 이해하는 데 중요한 참고 자료라고 생각합니다. 마지막으로 해커들이 흔히 사용하는 자금세탁 도구도 소개했습니다.