Trong giao thức zkPrompt, tương tác hệ thống bao gồm bốn bên: Người dùng, Người chứng minh, Nút và nhà cung cấp dịch vụ Mô hình ngôn ngữ lớn (LLM).

Bối cảnh cảnh và so sánh giao thức

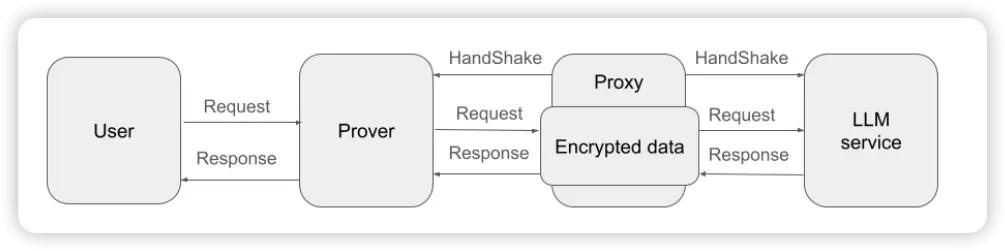

Khái niệm cốt lõi của zkPrompt tương tự như zkTLS [1], tích hợp Bằng chứng không tri thức vào quy trình truyền thông TLS để đảm bảo tính toàn vẹn và xác thực của dữ liệu. Trong hệ thống zkPrompt, người dùng khởi tạo các yêu cầu tới LLM thông qua Prover, sau đó Prover chuyển tiếp các yêu cầu đó tới nhà cung cấp dịch vụ LLM thông qua Proxy của bên thứ ba.

LLM xử lý yêu cầu và trả về phản hồi thông qua Proxy cho Prover, sau đó Prover sẽ chuyển phản hồi trở lại cho người dùng. Toàn bộ giao tiếp TLS chỉ diễn ra giữa Prover, Proxy và nhà cung cấp dịch vụ LLM. Vì người dùng không trực tiếp tham gia vào quá trình giao tiếp này nên họ có thể lo lắng rằng Prover sẽ can thiệp vào nội dung phản hồi. Để giải quyết vấn đề về độ tin cậy này, zkPrompt yêu cầu Prover tạo ra Bằng chứng không tri thức để chứng minh rằng phản hồi mà nó trả về thực sự được tạo ra bởi LLM và không bị giả mạo, do đó đạt được mức độ bảo mật chống giả mạo cao.

Việc triển khai giao thức này có thể nâng cao đáng kể độ tin cậy và bảo mật của AI Agent, mở ra các kịch bản ứng dụng có giá trị cao như quản lý tài sản Chuỗi , chiến lược phòng ngừa rủi ro, trợ lý AI tài chính, hệ thống thanh toán, v.v., tất cả đều dựa trên hệ thống AI có độ tin cậy cao.

Ưu điểm thiết kế

So với các khuôn khổ ZKML hiện có như Ezkl [2], zkPrompt làm giảm đáng kể chi phí hệ thống. Ví dụ, việc tạo bằng chứng Zk cho một mô hình GPT-2 đơn giản có thể mất hàng giờ trong Ezkl, điều này gần như không thể triển khai trên thực tế khi đối diện các dịch vụ mô hình lớn như OpenAI hoặc DeepSeek.

Chúng tôi đề xuất một mô hình tin cậy thực dụng hơn: hệ thống không yêu cầu người dùng xác minh quy trình thực thi nội bộ của LLM, nhưng giả định rằng các nhà cung cấp dịch vụ LLM lớn là đáng tin cậy và tập trung vào việc đảm bảo rằng Prover không thể can thiệp vào đầu ra. Thiết kế này phản ánh nhu cầu thực tế - các nhà cung cấp dịch vụ LLM chính thống thường đáng tin cậy do uy tín và lượng người dùng rộng rãi của họ, trong khi nút Prover thường vô hình với người dùng và có nhiều khả năng trở thành điểm tấn công, do đó phải tập trung và hạn chế chúng.

Mô hình tin cậy và bảo mật

Chúng tôi cho rằng không có sự thông đồng giữa Proxy và Prover. Để củng cố thêm giả định này, nên phi tập trung Proxy trong các triển khai thực tế để tránh các điểm tin cậy hoặc lỗi đơn lẻ.

Để đơn giản hóa quá trình triển khai ban đầu, chúng tôi sẽ tạm thời giả định rằng lời nhắc và phản hồi cuối cùng của người dùng được Chuỗi dưới dạng văn bản thuần túy (phương pháp bảo vệ quyền riêng tư sẽ được giải thích trong phần sau).

Thách thức kỹ thuật và giải pháp cốt lõi

Thách thức kỹ thuật chính là Prover có thể ngụy tạo văn bản mã hóa hay không. Ngay cả khi người dùng nhìn thấy văn bản mã hóa, họ cũng không thể biết liệu văn bản đó có thực sự được lấy từ LLM thông qua phiên TLS hay chỉ bị ngụy tạo và crypto cục bộ bởi Prover.

Để giải quyết vấn đề này, chúng tôi giới thiệu cơ chế chữ ký proxy : khi proxy nhận được phản hồi crypto từ LLM, nó sẽ ký văn bản mã hóa và tải văn bản mã hóa và chữ ký lên Chuỗi cùng lúc. Sau đó, Prover cung cấp Bằng chứng không tri thức để chứng minh rằng tuyên bố sau là đúng:

Bản rõ thu được bằng cách giải mã bản mã là phản hồi được trả về bởi LLM.

Cốt lõi của bằng chứng này là xác minh tính đúng đắn của quá trình giải mã đối xứng, có thể được triển khai hiệu quả bằng cách sử dụng các kết quả hiện có như Dubhe [3].

Quy trình xác minh

Vì phản hồi của LLM thường chứa lời nhắc của người dùng nên người xác minh (chẳng hạn như thợ đào) chỉ cần hoàn tất các kiểm tra sau:

- Xác minh xem chữ ký của Proxy trên văn bản mã hóa có hợp lệ không;

- Kiểm tra xem văn bản thuần túy đã giải mã có chứa lời nhắc gốc của người dùng hay không;

- Xác minh Bằng chứng không tri thức do Prover cung cấp.

Sau khi hoàn tất các bước trên, thợ đào có thể xác nhận rằng Prover trả về phản hồi đúng từ LLM một cách trung thực.

Thiết kế bảo vệ quyền riêng tư

Nếu người dùng muốn ẩn nội dung lời nhắc và phản hồi, có thể sử dụng giải pháp sau:

Sau khi gửi lời nhắc và nhận được phản hồi, người dùng sẽ tải giá trị băm của mình lên Chuỗi thay vì văn bản thuần túy. cài đặt:

- H1 = Hash(Prompt)

- H2 = Hash(Phản hồi)

Giả sử rằng chuỗi con [I:J] trong phản hồi tương ứng chính xác với Prompt.

Tại thời điểm này, Proxy tải văn bản mã hóa của phản hồi Chuỗi và Prover sử dụng văn bản thuần túy phản hồi Www làm Chứng nhân để tạo bằng chứng Zk sau:

- Băm(W) = H2

- Băm(W[I:J]) = H1

- Giải mã(Bản mã) = W

Người xác minh chỉ cần xác nhận rằng văn bản mã hóa do Proxy ký là hợp lệ và xác minh bằng chứng Zk do Người chứng minh cung cấp để đảm bảo rằng phản hồi đến từ LLM và không bị giả mạo - mà không tiết lộ bất kỳ nội dung văn bản thuần túy nào.

Về tác giả:

Felix

Nhà khoa học nghiên cứu trưởng, Zypher Network

Felix là nhà nghiên cứu trong đội ngũ AI cốt lõi của Zypher Network, tập trung vào các mô hình lớn đa phương thức thế hệ tiếp theo và các hệ thống AI đáng tin cậy. Hiện tại, anh đang tập trung vào phương pháp nén mô hình dựa trên Bằng chứng không tri thức (ZK) để cải thiện khả năng tổng quát hóa và bảo mật của tác nhân AI trong hoàn cảnh phi tập trung .

Trước khi gia nhập Zypher, Felix đã tham gia nghiên cứu và thực tập tại nhiều dự án AI tiên tiến tại Microsoft Research Asia và Đại học California, Berkeley, tích lũy được nhiều kinh nghiệm nghiên cứu khoa học phong phú. Kết quả nghiên cứu của ông đã được công bố tại các hội nghị hàng đầu về AI và an ninh mạng như NeurIPS, S&P, CCS, Usenix Security và NDSS.

Felix hiện đang là nghiên cứu sinh tiến sĩ tại Đại học Quốc gia Singapore. Các lĩnh vực nghiên cứu của ông bao gồm tối ưu hóa suy luận mô hình hiệu quả, kiến trúc AI phi tập trung , độ mạnh của mô hình và mật mã. Với bối cảnh vững chắc về giao thoa giữa AI và blockchain , ông cam kết thúc đẩy sự tích hợp sáng tạo giữa công nghệ AI và ZK tại Zypher, giúp xây dựng một hệ sinh thái AI phi tập trung đáng tin cậy, tích hợp và an toàn.

Tham khảo:

[1] Giới thiệu chi tiết về zkTLS:

Https://Www.Blocmates.Com/Articles/What-Is-Zktls-A-Complete-Guide

[2] Trang chủ dự án Ezkl:

https://Github.Com/Zkonduit/Ezkl

[3] Dubhe: Bằng chứng không tri thức ngắn gọn cho AES chuẩn và các ứng dụng liên quan:

Https://Homes.Luddy.Indiana.Edu/yh33/Mypub/Dubhe.Pdf