*Bài viết này đã được dịch tự động. Vui lòng xem bài viết gốc để có nội dung chính xác.

Đầu năm nay, hoạt động rút tiền bất thường đã được phát hiện tại một trong những ví nóng của một sàn giao dịch tiền điện tử lớn ở Hàn Quốc. Hàng trăm giao dịch đã được thực hiện trong vòng 15 phút, dẫn đến việc đánh cắp khoảng 44,5 tỷ won (tương đương 33-35 triệu đô la Mỹ), khiến sàn giao dịch phải tạm ngừng tất cả các giao dịch rút tiền. Tài sản bị đánh cắp bao gồm các token quan trọng như USDC, BONK, SOL, ORCA, RAY, PYTH và JUP. Mặc dù sàn giao dịch đã đóng băng được hơn một nửa số tiền bị đánh cắp (23 tỷ won token LAYER), phần còn lại đã không thể thu hồi. Phân tích các mô hình và thời điểm rút tiền cho thấy sự cố này do lỗi luồng chữ ký của ví nóng gây ra, chứ không phải do trục trặc hợp đồng thông minh hoặc lỗi ở cấp độ người dùng.

Trong bài viết này, chúng ta sẽ giải thích các xu hướng gần đây trong việc tấn công sàn giao dịch, đi sâu hơn vào các phương pháp được sử dụng trong các cuộc tấn công này, và cho thấy cách Bộ công cụ phát hiện xâm nhập ví của Hexagate và GateSigner đã có thể phát hiện các cuộc tấn công từ sớm và giúp giảm thiểu thiệt hại.

Các vụ vi phạm an ninh mạng tại các sàn giao dịch tập trung (CEX) và các đơn vị lưu ký đang gia tăng.

Sự cố tại một sàn giao dịch lớn này phản ánh một xu hướng rõ ràng trong ngành: số vụ xâm phạm an ninh mạng tại các sàn giao dịch tập trung (CEX) và các đơn vị lưu ký ngày càng tăng. Điều này là do việc vận hành các hệ thống rút tiền đa chuỗi tốc độ cao trong môi trường điện toán đám mây phức tạp ngày càng khó khăn. Mặc dù các sàn giao dịch và đơn vị lưu ký hiện đang xử lý một số dòng vốn trên chuỗi phức tạp nhất trên thị trường, nhưng họ thường đánh giá thấp nhu cầu về bảo mật trên chuỗi mạnh mẽ và dựa vào các biện pháp mà sau này chứng tỏ là không đủ hiệu quả.

Chúng tôi đã theo dõi môi trường khách hàng và các nhóm tội phạm mạng như Lazarus trong gần một thập kỷ và nhận thấy một sự thay đổi rõ rệt: tin tặc ngày càng nhắm mục tiêu vào các đơn vị lưu ký và sàn giao dịch tập trung (CEX) do lợi nhuận cao hơn và hệ thống vận hành lớn hơn, phức tạp hơn. Các cuộc tấn công gần đây vào Bybit, BTCTurk, SwissBorg, Phemex, và giờ là một sàn giao dịch của Hàn Quốc đều theo cùng một mô hình: một điểm yếu duy nhất dẫn đến thiệt hại hàng triệu đô la.

Nguyên nhân gốc rễ của mỗi sự cố là khác nhau. Nó có thể bao gồm từ các thủ đoạn lừa đảo qua mạng dẫn đến chiếm đoạt tài khoản, đến các lỗ hổng an ninh mạng trong hệ thống công nghệ, phần mềm độc hại, gian lận nội bộ, và nhiều hơn nữa. Những kẻ tấn công tinh vi sẽ khai thác một mắt xích yếu duy nhất. Giả định thực tế không phải là "phòng thủ toàn diện" mà là "sớm muộn gì cũng sẽ có thứ gì đó bị hỏng". Và khi điều đó xảy ra, tất cả phụ thuộc vào tốc độ phát hiện và phản hồi. Khả năng phát hiện và phản hồi nhanh chóng theo thời gian thực sẽ không loại bỏ hoàn toàn rủi ro, nhưng nó sẽ ngăn chặn các vi phạm hoạt động leo thang thành những tổn thất thảm khốc.

Chuyện gì đang xảy ra vậy?

Trước sự cố này, một trong số hàng trăm ví Solana được kết nối với sàn giao dịch liên quan đã hoạt động bình thường trong vài tuần. Số dư có biến động, nhưng chưa bao giờ về 0. Tuy nhiên, khi cuộc tấn công xảy ra, ví đã bị rút sạch tiền chỉ trong vài phút. Điều này cực kỳ hiếm gặp trong các hoạt động hợp pháp và là dấu hiệu mạnh mẽ cho thấy ví đã bị xâm phạm. Đặc biệt, các dấu hiệu sau đây nổi bật:

- Mô hình số dư về 0 : Tất cả các ví liên quan đều có chung một đặc điểm là số dư của chúng giảm xuống 0 trong một khoảng thời gian cực ngắn, một hành vi sẽ không xảy ra trong các hoạt động giao dịch bình thường.

- Sự gia tăng đột biến các giao dịch rút tiền lớn: Trong bảy ngày trước cuộc tấn công, sàn giao dịch chỉ nhận được một giao dịch rút tiền khoảng 100.000 đô la từ ví Solana của mình. Tuy nhiên, trong suốt cuộc tấn công, khoảng 80 giao dịch rút tiền cùng số tiền đó đã xảy ra trong vòng 15 phút.

- Giao dịch tần suất cao trên nhiều loại tài sản : Kẻ tấn công đã di chuyển hàng chục token khác nhau trong hàng trăm giao dịch cùng một lúc. Hành vi bùng nổ này là một sự sai lệch đáng kể so với hoạt động bình thường.

Đây chính xác là những tín hiệu mà các hệ thống phân tích hành vi tự động tiên tiến như Chainalysis Hexagate được thiết kế để phát hiện trong thời gian thực. Cuối cùng, sàn giao dịch đã đưa ra quyết định đúng đắn là tạm ngừng rút tiền, bảo vệ người dùng và nền tảng của mình. Những sự cố như thế này làm nổi bật hiệu quả của các cơ chế phát hiện và phản hồi hoàn toàn tự động. Với hệ thống xử lý thời gian thực phù hợp, các bất thường có thể được phát hiện sớm, ngay từ những giao dịch đầu tiên, và được ngăn chặn trước khi xảy ra bất kỳ biến động đáng kể nào.

Các hành động tức thời sau vụ trộm

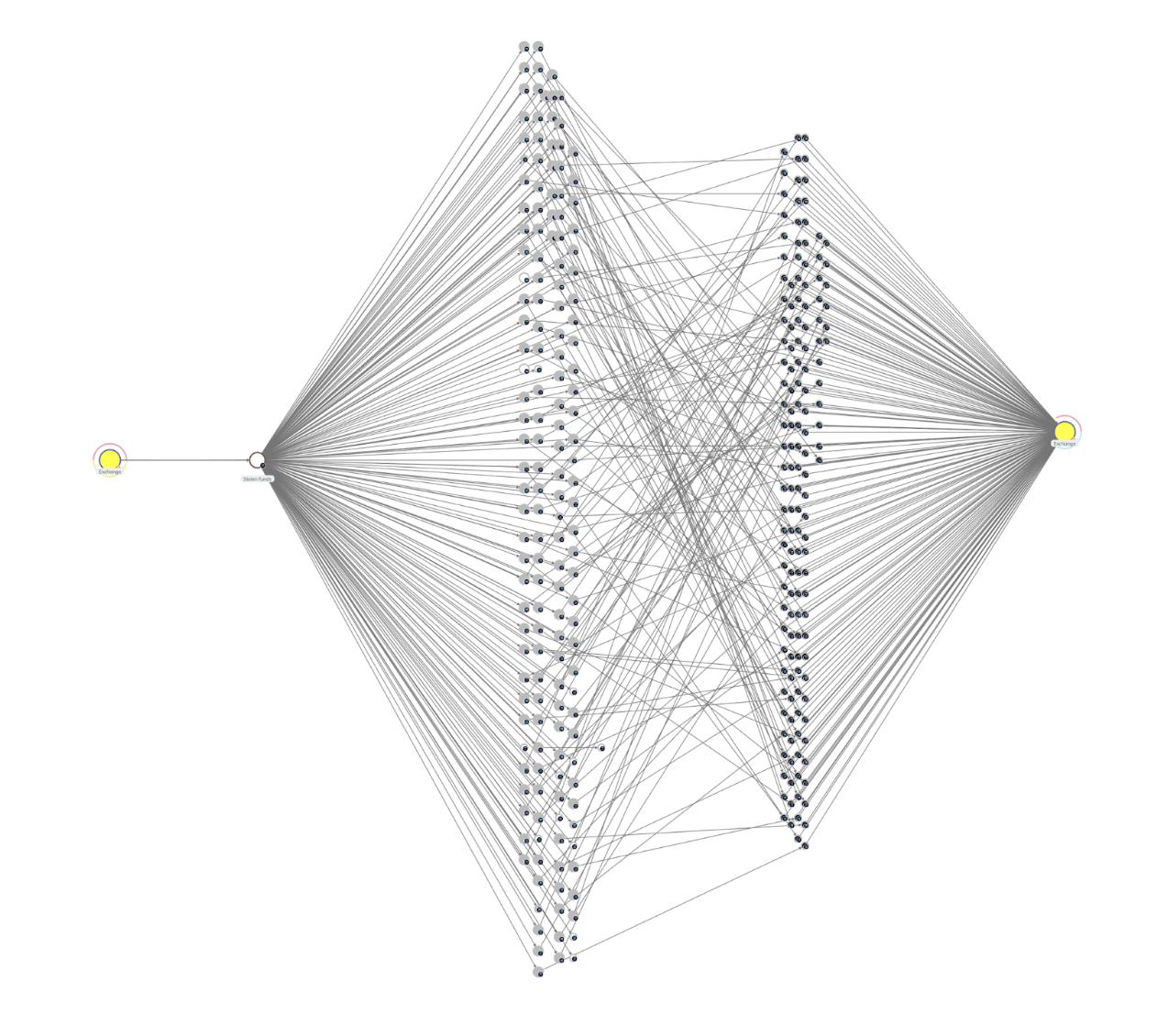

Ở giai đoạn này, những kẻ tấn công có thể đã tập trung vào việc sử dụng các nhà tạo lập thị trường tự động (AMM) để trao đổi các tài sản bị đánh cắp và chuyển đổi chúng thành các token mà các nhà phát hành khó có thể đóng băng. Đây là những hành động điển hình ban đầu sau một vụ xâm phạm ví nóng quy mô lớn. Biểu đồ sau đây từ công cụ nghiên cứu Reactor của Chainalysis cho thấy phần lớn hoạt động ở giai đoạn này là hợp nhất quỹ và xáo trộn các loại tài sản, chứ không phải là sự gia tăng số lượng.

Tổng quan về các bước di chuyển ban đầu trong đồ thị lò phản ứng

Tổng quan về các bước di chuyển ban đầu trong đồ thị lò phản ứng

Cách Chainalysis Hexagate phát hiện và ngăn chặn rò rỉ ví.

1. Bộ dụng cụ phát hiện xâm phạm ví điện tử

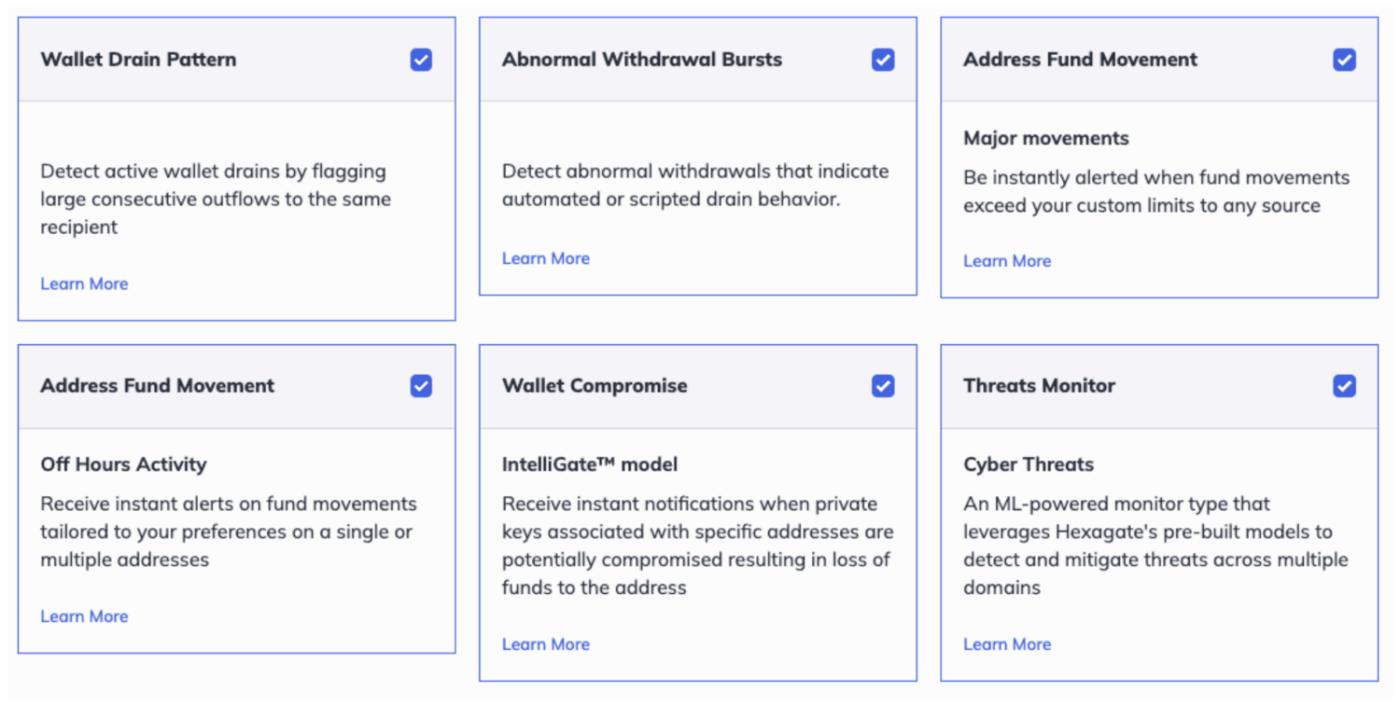

Bộ công cụ giám sát thời gian thực được hỗ trợ bởi trí tuệ nhân tạo Chainalysis, giúp phát hiện những dấu hiệu sớm nhất của việc ví nóng bị xâm phạm. Các tính năng chính bao gồm:

Phát hiện kiểu rút tiền tự động : Phát hiện khi số dư ví của bạn đột ngột giảm xuống gần bằng không.

Phát hiện đột biến : Cảnh báo về sự gia tăng đột ngột các khoản rút tiền lớn trong một khoảng thời gian ngắn.

Phát hiện điểm đến không xác định : Cảnh báo bạn khi tiền được chuyển đến các địa chỉ nằm ngoài hệ sinh thái nội bộ đáng tin cậy của bạn.

Phát hiện vi phạm bằng máy học : Việc phát hiện được thực hiện bằng cách sử dụng các mô hình được huấn luyện dựa trên các vụ vi phạm CEX trong quá khứ và hành vi tổng thể của hệ sinh thái.

Các tín hiệu này được kích hoạt ngay từ một vài giao dịch độc hại đầu tiên, hoặc thậm chí sớm hơn, khi có những thay đổi hành vi tinh tế. Nhờ khả năng phát hiện sớm này, các sàn giao dịch tập trung (CEX) có thể tự động hóa các hành động phòng thủ như chặn rút tiền, chuyển giao dịch sang kho lưu trữ ngoại tuyến và cô lập dòng tiền, cho phép họ phản hồi nhanh hơn, nhất quán hơn và ít xảy ra lỗi vận hành hơn.

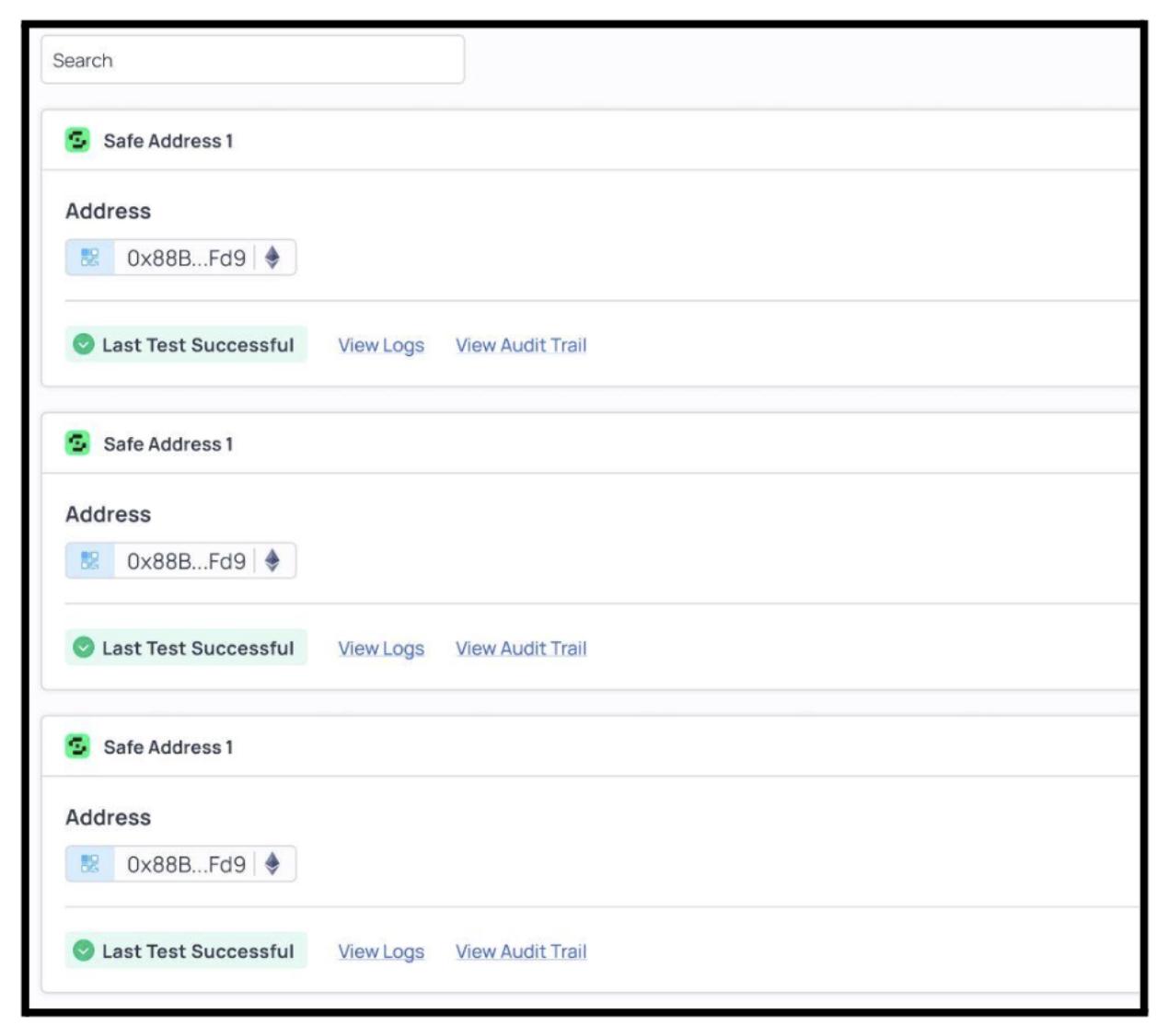

2. GateSigner (Bảo vệ trước khi ký)

GateSigner tích hợp vào quy trình ký điện tử của bạn và mô phỏng trước từng giao dịch để sàng lọc các hành vi rủi ro cao, cung cấp bước sàng lọc phê duyệt trước quan trọng.

Đầu tiên, hãy mô phỏng một giao dịch rút tiền.

Các kết quả được tổng hợp với một bộ công cụ giám sát phát hiện vi phạm.

Nếu phát hiện ra sự bất thường, giao dịch sẽ bị chặn hoặc được chuyển tiếp trước khi được ghi vào chuỗi, ngăn chặn việc hệ thống vô tình ký các giao dịch nguy hiểm mà kẻ tấn công có thể muốn thực hiện.

Một vài suy nghĩ

Việc ví nóng bị xâm phạm đang trở thành một trong những rủi ro tốn kém và thường xuyên nhất mà các đơn vị lưu ký và sàn giao dịch phải đối mặt hiện nay. Các tổ chức được chuẩn bị tốt nhất sẽ đầu tư vào việc phát hiện sớm và kiểm soát chặt chẽ trong quy trình ký kết của họ. Bộ công cụ phát hiện xâm phạm ví của Hexagate và GateSigner cho phép các sàn giao dịch tập trung (CEX) ngay lập tức phát hiện các bất thường, chặn các giao dịch rút tiền rủi ro trước khi chúng được thực hiện và tự động phản hồi thích hợp vào đúng thời điểm. Đây là cách hiệu quả nhất để hạn chế các vụ xâm phạm không thể tránh khỏi và bảo vệ người dùng, hoạt động và toàn bộ doanh nghiệp.

Hãy liên hệ với chúng tôi để tìm hiểu thêm về cách Bộ công cụ phát hiện xâm phạm ví điện tử và GateSigner có thể giúp bạn ngăn ngừa việc trở thành nạn nhân tiếp theo của một vụ trộm lớn, hoặc để yêu cầu bản demo.

Trang web này chứa các liên kết đến các trang web của bên thứ ba không thuộc quyền kiểm soát của Chainalysis, Inc. hoặc các công ty liên kết của nó (gọi chung là “Chainalysis”). Việc truy cập thông tin đó không ngụ ý sự liên kết, chứng thực, chấp thuận hoặc khuyến nghị của Chainalysis đối với trang web hoặc người điều hành của nó, và Chainalysis không chịu trách nhiệm về các sản phẩm, dịch vụ hoặc nội dung khác được lưu trữ trên đó.

Tài liệu này chỉ mang tính chất thông tin tham khảo và không nhằm mục đích cung cấp tư vấn pháp lý, thuế, tài chính hoặc đầu tư. Người nhận nên tham khảo ý kiến cố vấn của riêng mình trước khi đưa ra các quyết định thuộc loại này. Chainalysis không chịu trách nhiệm hoặc nghĩa vụ pháp lý đối với bất kỳ quyết định nào được đưa ra hoặc bất kỳ hành vi hoặc thiếu sót nào khác liên quan đến việc người nhận sử dụng tài liệu này.

Chainalysis không đảm bảo hoặc bảo chứng tính chính xác, đầy đủ, kịp thời, phù hợp hoặc hợp lệ của thông tin trong báo cáo này và sẽ không chịu trách nhiệm đối với bất kỳ khiếu nại nào phát sinh từ lỗi, thiếu sót hoặc sự không chính xác khác của bất kỳ phần nào trong tài liệu đó.

Bài đăng "35 triệu đô la tài sản tiền điện tử bị đánh cắp trong 15 phút: Sự phát triển của các vụ tấn công sàn giao dịch và các biện pháp phòng ngừa" xuất hiện đầu tiên trên Chainalysis .