Giờ đây, AI Agent đang dần đảm nhiệm nhiều quy trình công việc hơn, một vấn đề mà nhiều người đã bỏ qua nay lại nổi lên: khi AI có khả năng vận hành máy tính, truy cập API và thậm chí thực hiện các giao dịch, làm thế nào chúng ta có thể đảm bảo rằng nó không bị sử dụng cho mục đích xấu?

Trong công việc thực tiễn tại WEEX Labs, chúng tôi không chỉ tập trung vào "trí thông minh" của AI mà còn cả "khả năng miễn dịch" của nó. Dựa trên nỗ lực không ngừng nghỉ trong việc bảo vệ tài sản và thông tin, chúng tôi đã đúc kết ba nguyên tắc bảo mật bất di bất dịch cần tuân thủ khi xây dựng các hệ thống đa tác nhân.

Nguyên tắc bất di bất dịch số 1: Cách ly vật lý và logic – Từ chối trí tuệ nhân tạo “trần trụi”.

Vì sự tiện lợi, nhiều nhà phát triển chạy trực tiếp các kịch bản AI Agent trên máy tính cá nhân hoặc máy chủ riêng của họ. WEEX Labs tin rằng điều này tương đương với việc để lại một "cửa hậu" cho hacker.

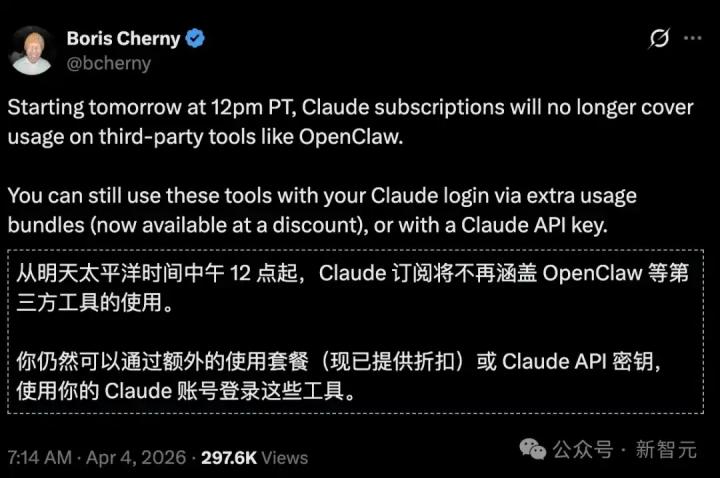

• Vận hành hoàn cảnh độc lập: Tất cả các phiên bản OpenClaw phải được triển khai trong một hoàn cảnh ảo đám mây (VM) độc lập và được kiểm soát.

• Từ chối sử dụng thiết bị cá nhân: Nghiêm cấm tuyệt đối việc cấp quyền cho AI bằng thiết bị cá nhân hoặc tài khoản chính. Điều này là do nếu API của bên thứ ba được AI Agent gọi bị chiếm quyền kiểm soát, hacker có thể đánh cắp dữ liệu cá nhân hoặc mã định danh của bạn thông qua hoàn cảnh cục bộ của AI.

• Nguyên tắc: Đặt AI vào một “môi trường thử nghiệm kỹ thuật số” và để nó phát huy hết khả năng trong một hoàn cảnh có giới hạn.

Nguyên tắc thứ hai: Nguyên tắc quyền hạn tối thiểu – Đó là một "thực tập sinh", chứ không phải là một "CEO".

Khi phân quyền cho AI Agent, nguyên tắc quyền hạn tối thiểu phải được tuân thủ.

• Nghiêm cấm truy cập vào private key: Theo hướng dẫn bảo mật của WEEX, AI Agent có thể thực hiện giám sát thị trường, phân tích dư luận và viết nội dung, nhưng tuyệt đối không được can thiệp vào bất kỳ hoạt động nhạy cảm nào liên quan đến tài sản cốt lõi, Cụm từ hạt giống hoặc private key.

• Kiểm soát phạm vi API: Nếu AI cần gọi API, chỉ cho phép truy cập đọc hoặc truy cập hạn chế. Ngay cả khi logic của AI gặp trục trặc, thiệt hại tiềm tàng cũng sẽ được hạn chế ở mức rất nhỏ.

• Nguyên tắc: Không bao giờ giao "chìa khóa kho báu" cho một tác nhân thông minh vẫn đang học hỏi và phát triển.

Quy tắc thứ ba: Đặt "phanh an toàn": Sử dụng các quy tắc để ngăn chặn các bất thường tiềm ẩn.

Trí tuệ nhân tạo (AI) có khả năng tự điều chỉnh logic rất tốt, nhưng nó cũng có thể bị mắc kẹt trong một "vòng lặp lệnh" kỳ lạ.

• Giám sát và Phanh: Như đã đề cập trong phần kiểm soát chi phí, WEEX Labs đã đặt ngưỡng thử lại tối đa (ví dụ: tắt máy sau Lần thất bại) . Điều này không chỉ để tiết kiệm chi phí mà còn để ngăn chặn AI thực hiện các thao tác sai sót nghiêm trọng, tần suất cao khi bị tấn công hoặc dễ bị tổn thương.

• Cảnh báo về ngân sách: Chúng tôi đã tích hợp các hướng dẫn bảo mật vào lời nhắc cơ bản, yêu cầu AI phải ngay lập tức đưa ra cảnh báo cho người quản trị khi phát hiện các yêu cầu hướng dẫn bất thường hoặc các nỗ lực trái phép.

• Nguyên tắc: Con người phải giữ quyền tối cao để "tắt máy chỉ bằng một cú nhấp chuột".

Trong môi trường giao thoa giữa Web3 và AI, bảo mật không phải là một lựa chọn mà là điều kiện tiên quyết để tồn tại. WEEX Labs tin tưởng chắc chắn rằng chỉ có tự động hóa được xây dựng trên nền tảng bảo mật vững chắc mới thực sự có thể cách mạng hóa năng suất. Chúng tôi sẽ tiếp tục tối ưu hóa kiến trúc hợp tác AI "Ưu tiên bảo mật" này, tìm kiếm con đường đổi mới mạnh mẽ hơn cho người dùng và các ngành công nghiệp.