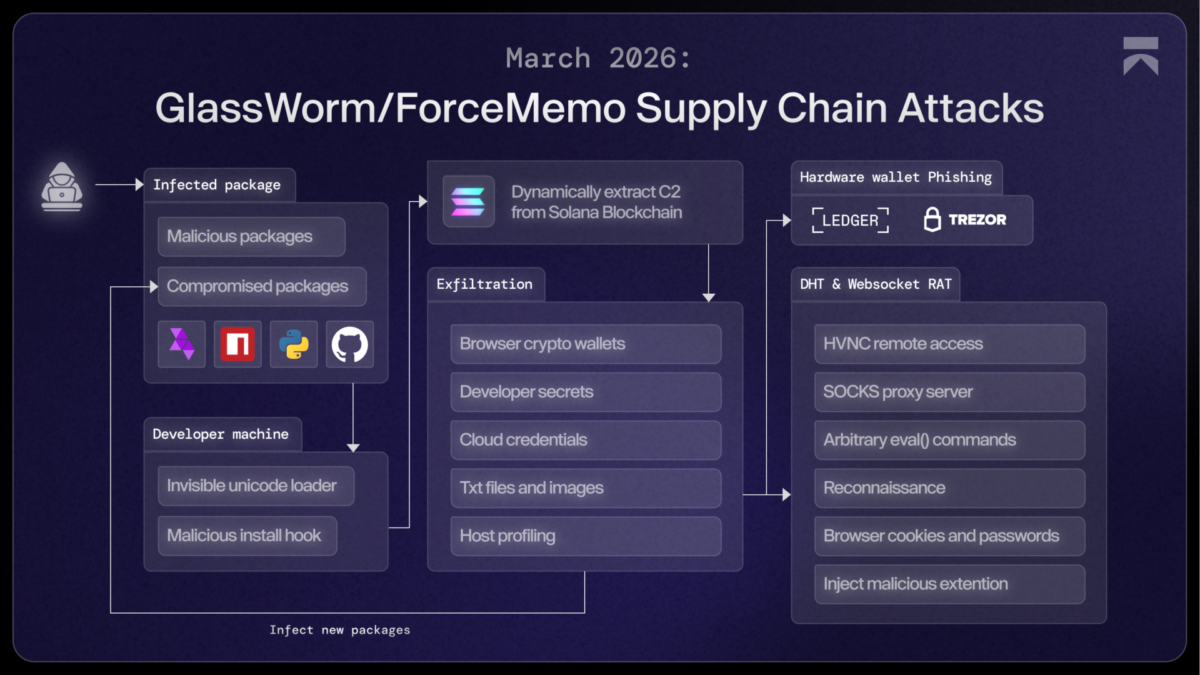

Các hacker đang dần chuyển hướng khỏi các máy chủ thông thường và sử dụng các hệ thống phi tập trung để tấn công các nhà phát triển và đánh cắp tiền điện tử của họ. Họ đang thay thế hoàn toàn các máy chủ điều khiển và kiểm soát (C2) truyền thống bằng các tùy chọn phi tập trung.

Trong cuộc tấn công này, phần mềm độc hại lợi dụng chuỗi khối Solana . Nó sử dụng trường ghi chú (memo field) của các giao dịch Solana để chạy phần mềm độc hại ẩn danh, đánh cắp dữ liệu ví tiền điện tử, và thậm chí cả cụm từ khôi phục ví phần cứng.

Trường ghi chú ban đầu được thiết kế để ghi chú giao dịch đơn giản, nhưng hiện nay tin tặc đang sử dụng nó như một lớp liên lạc ẩn. Điều này biến một tính năng công khai của blockchain thành một kênh bí mật để điều khiển phần mềm độc hại.

Các bản ghi nhớ phi tập trung như của Solana là công khai và vĩnh viễn, không thể bị gỡ bỏ bởi bất kỳ bên nào. Ngoài ra, kẻ tấn công có thể cập nhật hướng dẫn mà không cần thay đổi phần mềm độc hại.

Chiến dịch này được coi là một phiên bản mới của phần mềm độc hại GlassWorm, vốn đã hoạt động ít nhất từ năm 2022.

Các bản ghi nhớ Solana hoạt động như một bộ giải quyết điểm giao nhận bí mật.

Theo các nhà nghiên cứu bảo mật từ Aikido, cuộc tấn công này có ba giai đoạn hoặc ba tải trọng. Giai đoạn/tải trọng đầu tiên chỉ là điểm xâm nhập. Nó bắt đầu khi một nhà phát triển cài đặt một gói phần mềm độc hại từ các kho mã nguồn mở như npm, PyPI, GitHub hoặc các chợ ứng dụng Open VSX.

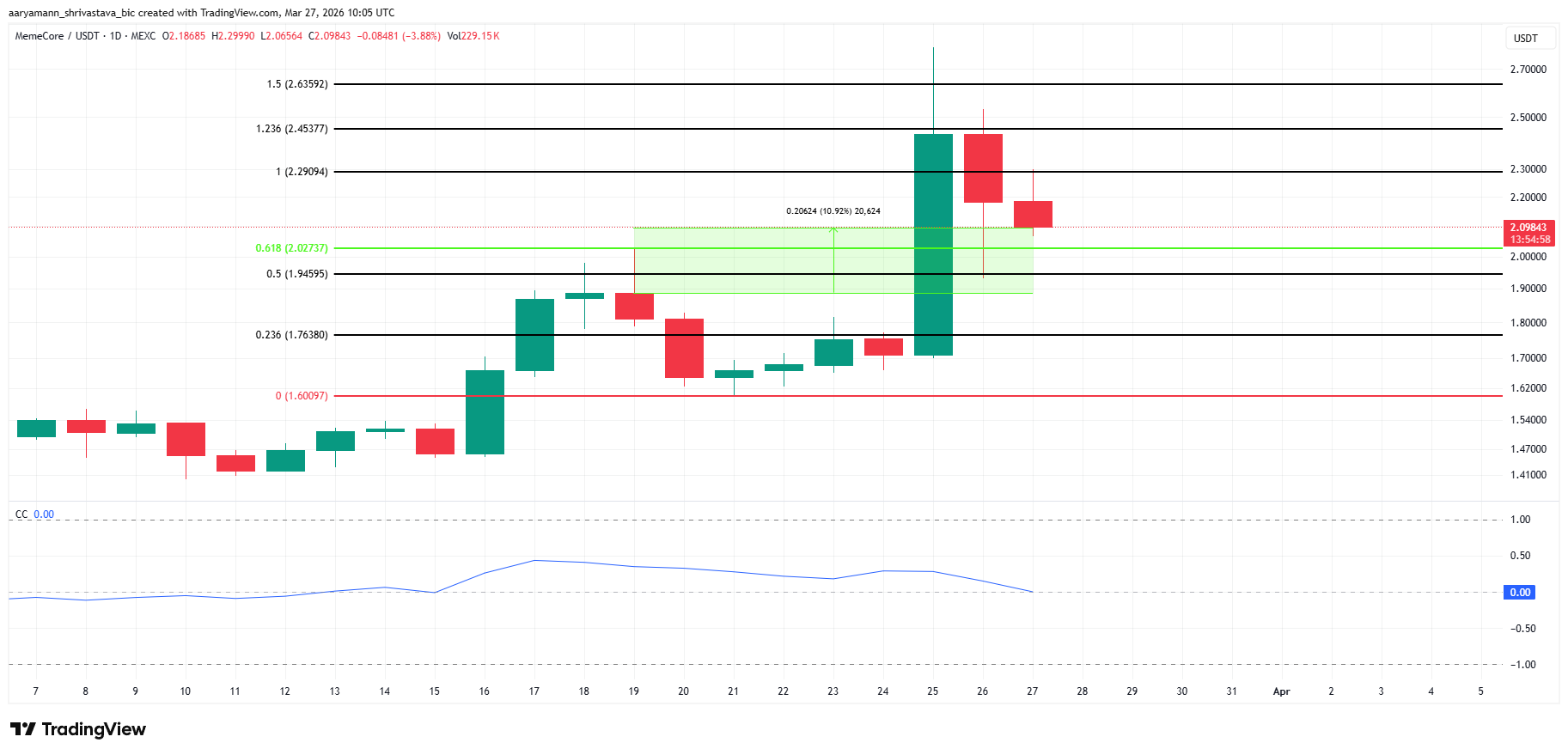

Phần mềm độc hại sau đó kiểm tra xem ngôn ngữ hệ thống có phải là tiếng Nga hay không, và nếu đúng thì sẽ không tiếp tục tấn công. Điều này là do những kẻ tấn công có thể đang ở Nga và không muốn bị chính quyền bắt giữ. Sau khi được cài đặt, phần mềm độc hại sử dụng chuỗi khối Solana để lấy địa chỉ IP của máy chủ điều khiển (C2) của kẻ tấn công. Nó tìm kiếm một giao dịch cụ thể trên Solana có chứa địa chỉ IP của máy chủ C2 trong trường ghi chú.

Phần mềm độc hại sau đó kết nối với máy chủ C2 và bắt đầu giai đoạn thứ hai của cuộc tấn công. Ở giai đoạn này, phần mềm độc hại tìm kiếm dữ liệu tiền điện tử như cụm từ hạt giống, khóa riêng tư và thậm chí cả ảnh chụp màn hình ví. Nó nhắm mục tiêu vào các ví mở rộng trình duyệt như MetaMask, Phantom, Coinbase, Exodus, Binance, Ronin, Keplr, và nhiều ví khác.

Phần mềm độc hại này cũng tìm kiếm dữ liệu trình duyệt như phiên đăng nhập, mã thông báo phiên và quyền truy cập đám mây. Điều này có nghĩa là nó có thể truy cập vào các tài khoản Sàn tập trung (CEX) , npm, GitHub và tài khoản AWS.

Sau khi thu thập dữ liệu, phần mềm độc hại sẽ nén chúng thành tệp ZIP và gửi đến máy chủ của kẻ tấn công.

Ví phần cứng bị nhắm mục tiêu thông qua lừa đảo trực tuyến

Phần mã độc cuối cùng được chia thành hai phần. Phần đầu tiên là một tập tin nhị phân .NET tìm kiếm các ví phần cứng như Ledger và Trezor. Nếu tìm thấy, nó sẽ hiển thị một thông báo lỗi giả mạo nhằm đánh lừa người dùng nhập cụm từ khôi phục của họ.

Phần thứ hai là một phần mềm RAT (trojan truy cập từ xa) dựa trên JavaScript sử dụng WebSocket để đánh cắp dữ liệu trình duyệt. Nó cũng cài đặt một tiện ích mở rộng Chrome giả mạo để theo dõi các trang web cụ thể như sàn giao dịch và đánh cắp cookie theo thời gian thực. Nó được tải xuống thông qua một sự kiện Lịch Google dưới dạng trình phân giải điểm nhận tin giả. Cách tiếp cận này cho phép kẻ tấn công che giấu máy chủ thực, vượt qua các bộ lọc bảo mật và hoạt động như một lớp phân phối gián tiếp.

Không giống như giai đoạn thứ hai, nơi phần mềm độc hại chỉ đánh cắp dữ liệu trình duyệt, RAT này có khả năng điều khiển trực tiếp. Nó luôn hoạt động và giám sát trình duyệt. Nó thu thập các cookie mới, theo dõi các phiên hoạt động như tài khoản Exchange đã đăng nhập, ghi lại các thao tác gõ phím và chụp ảnh màn hình. Hơn nữa, nó cho phép kẻ tấn công chạy các lệnh trên máy tính của nạn nhân.

Rất khó để loại bỏ GlassWorm. Phần mềm độc hại này có thể tự tải xuống lại và có thể tồn tại sau khi khởi động lại máy tính. Nó cũng sử dụng các phương pháp dự phòng như tra cứu DHT (Bảng Hash phân tán) và ghi nhớ Solana để tìm máy chủ điều khiển.

Vì không có máy chủ trung tâm và dữ liệu được chia sẻ trên nhiều máy tính, nên việc các nhà bảo mật Block cuộc tấn công ở cấp độ mạng trở nên khó khăn.