Triều Tiên sẽ theo dõi sát sao ngành công nghiệp crypto không phải vì họ đặc biệt quan tâm đến những khái niệm mới này, mà vì ngành công nghiệp này thực sự hữu ích đối với họ.

Tác giả bài viết: Liu Honglin

Nguồn bài viết: TechFlow

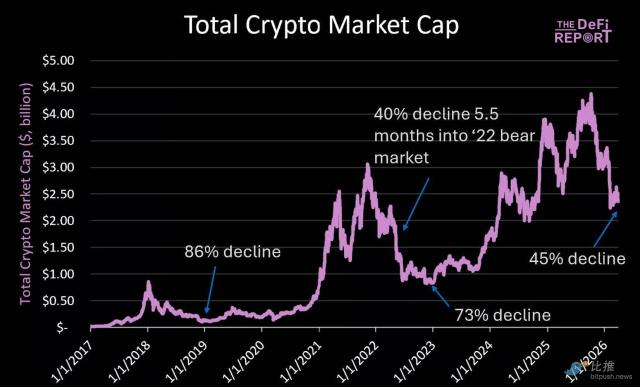

Ngành công nghiệp crypto đã trở nên vắng vẻ như bãi biển sau khi thủy triều rút trong sáu tháng qua.

Mọi người vẫn ở đây, các dự án vẫn còn đó, nhưng cảm giác về việc các dự án mới liên tục xuất hiện, các thông báo về tài trợ khắp nơi, và mọi người trong các nhóm chat hăng hái tham gia mỗi ngày đã giảm đi đáng kể.

Đội ngũ chắc chắn sẽ thảo luận về viễn cảnh mong đợi và mục tiêu dài hạn, nhưng trong các cuộc trò chuyện riêng, họ thường bàn về những vấn đề thực tế hơn: số tiền họ đang có trong tài khoản, làm thế nào để giảm chi phí hơn nữa, và làm thế nào để ổn định đội ngũ và vượt qua giai đoạn khó khăn của thị trường gấu.

Nhưng điều tồi tệ nhất của thị trường gấu đối với các nhóm dự án đôi khi không chỉ là sự sụt giảm giá tiền điện tử hay khó khăn trong việc huy động vốn, mà còn là việc một gia đình vốn đã khó khăn lại phải đối mặt với những rắc rối tồi tệ hơn, chẳng hạn như bị đánh cắp tài sản.

Bị cướp trong thị trường bò đã là đau đớn rồi; bị cướp trong thị trường gấu thì thực sự là thảm khốc.

I. Drift bị mất trộm 285 triệu đô la.

Lần, công ty bị tấn công là Drift, một trong những vụ tấn công DeFi lớn nhất kể từ đầu năm 2026, với khoảng 285 triệu đô la bị đánh cắp.

Những người quen thuộc với hệ sinh thái Solana có lẽ sẽ nhận ra cái tên này. Đây là một nền tảng giao dịch phi tập trung chủ yếu tập trung vào giao dịch hợp đồng vĩnh cửu, nhưng cũng bao gồm spot, vay mượn và việc kinh doanh kho tiền. Tài liệu chính thức mô tả nó là một trong nền tảng giao dịch phi tập trung hợp đồng vĩnh cửu mã nguồn mở lớn nhất trên Solana .

Theo thông tin được công bố, vụ tấn công xảy ra vào ngày 1 tháng 4 năm 2026, nhưng có thể đã được lên kế hoạch từ sáu tháng trước đó. Vào mùa thu năm 2025, một nhóm tự xưng là đội ngũ giao dịch định lượng đã liên hệ với nhân viên của Drift tại một hội nghị lớn trong ngành. Các cuộc trò chuyện nhóm, cuộc họp, thảo luận về chiến lược và tích hợp việc kinh doanh sau đó đều diễn ra bình thường. Quan trọng hơn, họ không chỉ đề cập đến điều đó mà còn thực sự gửi hơn 1 triệu đô la tiền của chính họ vào kho tiền của hệ sinh thái. Họ không hề biết rằng đây là một chiến lược dài hạn để thu hút một mục tiêu lớn hơn.

Nếu chỉ xét riêng Drift, sự cố này cùng lắm chỉ là một vụ vi phạm an ninh khác trong một dự án hàng đầu. Nhưng nếu đặt nó trong bối cảnh các vụ việc lớn khác đã xảy ra trong ngành công nghiệp vài năm qua, tình hình lại hoàn toàn khác.

Nhiều vụ việc, dù có xoay vòng thế nào đi nữa, cuối cùng cũng sẽ dẫn về Triều Tiên.

II. Thành tựu hacker của Triều Tiên

Vào tháng 2 năm 2025, FBI đã công khai tuyên bố rằng khoảng 1,5 tỷ đô la tài sản ảo Bybit đã bị đánh cắp, do Triều Tiên thực hiện và được quy cho chiến dịch có tên gọi "TraderTraitor" của nước này.

Vào cuối năm 2025, Chainalysis đã công bố dữ liệu thường niên cho thấy hacker Triều Tiên đã đánh cắp ít nhất 2,02 tỷ đô la tài sản crypto trong năm 2025, tăng trưởng 51% so với năm trước, với mức tổng thiệt hại tích lũy thấp nhất lịch sử đạt 6,75 tỷ đô la. Hơn nữa, một đặc điểm rất rõ ràng là số lượng các cuộc tấn công của Triều Tiên giảm đi, nhưng quy mô của từng cuộc tấn công lại ngày càng lớn hơn.

Triều Tiên không phải là cái tên đột nhiên nổi lên gần đây vì Bybit hay Drift; nó đã tồn tại nhiều năm và sự hiện diện của nó trong ngành công nghiệp crypto không những không suy yếu mà còn mạnh mẽ hơn.

Nhìn xa hơn nữa, lịch sử trộm cắp tiền tệ của Triều Tiên cũng khá phổ biến.

Năm 2024, Reuters dẫn nguồn tài liệu từ các chuyên gia về lệnh trừng phạt của Liên Hợp Quốc cho biết Liên Hợp Quốc đã điều tra 97 cuộc tấn công mạng được cho là do Triều Tiên thực hiện nhằm vào các công ty crypto từ năm 2017 đến năm 2024, với tổng giá trị ước tính khoảng 3,6 tỷ đô la.

Vào tháng 11 năm 2024, cảnh sát Hàn Quốc cũng công khai tuyên bố rằng vụ trộm Ethereum năm 2019 liên quan đến khoảng 42 triệu đô la có liên quan đến một nhóm hacker có quan hệ với hệ thống tình báo quân sự Triều Tiên.

Một chi tiết khác lần Drift là, với sự hỗ trợ của đội ngũ an ninh có liên quan, sự đồng thuận hiện tại là cả chiến dịch lần và vụ tấn công Radiant Capital vào tháng 10 năm 2024 đều hướng đến Triều Tiên.

Khi xem xét tổng thể, đây không phải là nhiều trường hợp riêng lẻ không liên quan, mà là cùng một kiểu người liên tục sử dụng một phương pháp tinh tế và chín chắn trong các dự án khác nhau, vào những thời điểm khác nhau và trong các tình huống khác nhau.

III. Hệ thống thu thập dữ liệu hacker Triều Tiên

Ở thời điểm này, điều mà bài viết thực sự muốn thảo luận không phải là "Triều Tiên đã biển thủ bao nhiêu tiền gần đây", mà là một vấn đề khác mà người hành nghề trong ngành nên chú ý hơn: Trong vài năm qua, khi người ta nói về ngành công nghiệp crypto, sự chú ý của họ tập trung vào Hồng Kông, Hoa Kỳ và Dubai, và vào những câu chuyện nổi bật như giấy phép, ETF, stablecoin, chuỗi công khai, thanh toán, RWA và lưu ký.

Nhưng một thực tế khác, thuyết phục hơn, là Triều Tiên mới là quốc gia đã thu được lợi nhuận thực sự từ ngành công nghiệp này một cách nhất quán, có hệ thống và bài bản nhất.

Khi nhiều người nghe về sự hiện diện của Triều Tiên trong ngành công nghiệp crypto, phản ứng đầu tiên của họ vẫn là những ấn tượng cũ: tổ chức hacker, trộm cắp tiền điện tử và rửa tiền. Những thuật ngữ này chắc chắn là đúng, nhưng xét cho cùng, chúng có thể là sự đánh giá thấp về tầm ảnh hưởng của Triều Tiên.

Bởi vì những gì nó làm từ lâu đã vượt xa việc chỉ đơn thuần "hack một vài dự án". Nói chính xác hơn, nó ngày càng phát triển một hệ thống hoàn chỉnh để khai thác ngành công nghiệp crypto.

Cấp độ 1: Trộm cắp tiền tệ quy mô lớn

Các cuộc tấn công sàn giao dịch, cầu nối xuyên chuỗi, ví điện tử và giao thức cho phép đánh cắp tài sản trực tiếp. Bybit là một ví dụ điển hình; một thương vụ trị giá 1,5 tỷ đô la không còn là sự cố thường gặp trong ngành nữa.

Báo cáo năm 2025 của Chainalysis cũng lưu ý rằng các cuộc tấn công liên quan đến Triều Tiên chiếm 76% tổng số vụ trộm cắp trên nền tảng dịch vụ trong năm đó, với các trường hợp nghiêm trọng nhất gây ra phần lớn thiệt hại. Điều này cho thấy Triều Tiên không phải là kẻ trộm giăng lưới rộng khắp, mà ngày càng thành thạo trong việc tập trung nguồn lực, lựa chọn mục tiêu và bắt những con cá lớn.

Lớp thứ hai: Ngụy trang và thâm nhập

Họ tiếp cận nhóm dự án, xây dựng mối quan hệ và tỏ ra như nhân vật ngành bình thường. lần là một ví dụ điển hình. Bên kia không phải là một tài khoản hoàn toàn xa lạ đột nhiên xuất hiện; đó là người mà họ đã gặp tại các sự kiện, trò chuyện trong các nhóm chat và thảo luận nhiều chi tiết việc kinh doanh.

Hãng Reuters cũng đưa tin rằng hacker Triều Tiên đang ngày càng thâm nhập vào ngành công nghiệp crypto bằng cách ngụy tạo . Điều đáng sợ về những tin tuyển dụng giả, trang web công ty giả, bài kiểm tra kỹ thuật giả và quy trình phỏng vấn giả này không phải là tính mới lạ của chúng, mà là chúng đều phản ánh chính xác quy trình làm việc thực tế trong ngành.

Lớp thứ ba: Kẻ xâm nhập từ xa

Một vụ án do Bộ Tư pháp Hoa Kỳ công bố vào tháng 6 năm 2025 cho thấy các nhân viên viễn thông Triều Tiên đã sử dụng danh tính bị đánh cắp hoặc ngụy tạo để tìm việc làm từ xa tại hơn 100 công ty của Hoa Kỳ; đằng sau toàn bộ Chuỗi là các cấu trúc hỗ trợ như các trang web giả mạo, các công ty bình phong, các điểm chuyển tiền qua máy tính và các tài khoản rửa tiền.

Thông cáo truy nã của FBI cũng tiết lộ rằng trong đó cá nhân đã sử dụng quyền truy cập từ xa để đánh cắp hơn 900.000 đô la tiền điện tử từ hai công ty. Ở mức độ này, rủi ro không còn là "tấn công từ bên ngoài" nữa, mà là "người ta đã xâm nhập vào hệ thống". Một khi đã xâm nhập được, những vấn đề tưởng chừng như nhỏ nhặt như tuyển dụng, thiết bị, quyền truy cập kho mã nguồn, quy trình tài chính và quản lý điểm cuối đều có thể trở thành công cụ cho các cuộc tấn công an ninh phối hợp và đánh cắp tài sản.

Lớp thứ tư: Rửa tiền và kiếm tiền

Lớp cuối cùng là khả năng rửa tiền và xử lý quỹ ở khâu hậu cần. Hãng Reuters, trích dẫn tài liệu từ các chuyên gia về lệnh trừng phạt của Liên Hợp Quốc năm 2024, đưa tin rằng Triều Tiên đã xử lý 147,5 triệu đô tài sản bị đánh cắp trước đó từ các vụ án liên quan vào tháng 3 năm 2024 bằng các công cụ trộn tiền; báo cáo tương tự cũng đề cập rằng Liên Hợp Quốc cho rằng các cuộc tấn công mạng như vậy có liên quan đến việc thu được tiền, né tránh lệnh trừng phạt và hỗ trợ các chương trình vũ khí của nước này.

Triều Tiên không chỉ "ăn cắp rồi dừng lại"; nước này sở hữu cả một hệ thống năng lực để tháo dỡ, chuyển hướng, thanh lọc và sau đó kiếm tiền từ chúng.

IV. Tại sao lại chọn ngành công nghiệp crypto ?

Nhiều dự án hợp pháp thất bại chỉ sau một chu kỳ thị trường tăng và giảm; đội ngũ phát triển giải tán, sản phẩm ngừng hoạt động và giá tiền điện tử giảm xuống bằng không. Triều Tiên thì khác. Họ không tổ chức họp báo, không có lộ trình phát triển và không có câu chuyện thương hiệu, nhưng họ vẫn đều đặn huy động vốn từ ngành công nghiệp này mỗi năm, và phương pháp ngày càng trở nên tinh vi hơn.

Triều Tiên sẽ theo dõi sát sao ngành công nghiệp crypto không phải vì họ đặc biệt quan tâm đến những khái niệm mới này, mà vì ngành công nghiệp này thực sự hữu ích đối với họ.

Thứ nhất, việc đánh cắp tiền dễ dàng hơn. Trong hệ thống tài chính truyền thống, phần lớn tiền không thể tiếp cận hoặc việc tiếp cận quá tốn kém. Ngân hàng, trung tâm thanh toán bù trừ, quy định xuyên biên giới và danh sách trừng phạt—mỗi lớp đều là một rào cản. Tuy nhiên, trong thế giới Chuỗi, miễn là tìm được điểm truy cập ở giao diện người dùng, phạm vi cho việc chia tách, Chuỗi và phân phối lại sau đó sẽ lớn hơn nhiều. Một khi tài sản bị đánh cắp xâm nhập vào hệ thống Chuỗi, không gian xử lý và độ khó tiếp theo hoàn toàn khác so với trong tài chính truyền thống.

Thứ hai, các tổ chức dễ dàng xâm nhập hơn. Ngành công nghiệp crypto vốn dĩ mang tính toàn cầu hóa, làm việc từ xa và có cấu trúc đơn giản. Mọi người đều dựa vào mạng xã hội, hội nghị video, nền tảng mã nguồn, công cụ tài liệu, công cụ kiểm thử và phân phối để xử lý việc hợp tác, phát triển, tài chính, vận hành, tích hợp và tạo lập thị trường. Thông thường, đây là hiệu quả; nhưng xét từ một góc độ khác, đó lại là bề mặt dễ bị tấn công.

V. Hướng dẫn ứng phó dành cho người hành nghề crypto

Đối với nhiều nhóm phát triển dự án crypto, đây không phải là tin tức chính trị quốc tế xa vời, mà là một trong rủi ro hoạt động cấp bách nhất mà ngành công nghiệp này đang phải đối mặt hiện nay. Đây không phải là lời nhắc nhở về an ninh mang tính trừu tượng, mà là một vấn đề kinh doanh rất thực tế.

1. Tuyển dụng nhân viên và quản lý từ xa

Bộ Tư pháp Hoa Kỳ và FBI đã nêu rõ rủi ro: Nhân viên CNTT Triều Tiên có thể sử dụng danh tính bị đánh cắp hoặc ngụy tạo để xin việc làm từ xa tại các công ty Hoa Kỳ, nhận thiết bị do các công ty vận chuyển thông qua các điểm trung chuyển máy tính trong lãnh thổ Hoa Kỳ, và sau đó truy cập từ xa vào mạng lưới của công ty. Đối với đội ngũ trong ngành công nghiệp crypto , bất kỳ vị trí nào liên quan đến quyền truy cập vào kho mã nguồn, hoàn cảnh sản xuất, ví điện tử, quy trình triển khai, hệ thống tài chính hậu cần và dữ liệu xác thực danh tính đều không thể chỉ dựa vào sơ yếu lý lịch và năng lực để tuyển dụng.

Ít nhất ba việc cần phải được thực hiện:

Thứ nhất, việc xác minh danh tính cần được thực hiện một cách toàn diện, không thể chỉ dựa vào các nền tảng mạng xã hội chuyên nghiệp, phỏng vấn video và ảnh hộ chiếu.

Thứ hai, các vị trí nhạy cảm phải sử dụng thiết bị có thể kiểm soát được, và việc sử dụng máy tính cá nhân thuần túy để xử lý việc kinh doanh cốt lõi không thể được chấp nhận trong thời gian dài.

Thứ ba, quyền hạn nên được giảm thiểu theo mặc định, đặc biệt là đối với nhân viên thử việc, nhân viên thuê ngoài và nhân viên hợp đồng. Không nên cấp cho họ quá nhiều quyền truy cập ngay từ đầu, mà hãy giảm dần chúng sau này.

2. Xác minh danh tính đối tác

Một trong những lời nhắc nhở lớn nhất mà Drift lần đưa ra cho ngành công nghiệp này là bạn không thể tự động cho rằng ai đó đáng tin cậy chỉ vì bạn đã gặp họ trực tiếp, có một cuộc trò chuyện trực tuyến suôn sẻ, đặt những câu hỏi chuyên môn, hoặc thậm chí đã đầu tư tiền vào họ.

Một cách tiếp cận thực tế hơn là vượt ra ngoài danh thiếp, trang web chính thức và mạng xã hội. Việc xác minh nên bao gồm kiểm tra thông tin đăng ký công ty, hồ sơ dự án lịch sử, các thành viên đội ngũ thực tế và phản hồi từ những người quen biết chung. Nếu cần, hãy yêu cầu các tài liệu thể chế có thể xác minh được. Mối quan hệ càng lâu dài và sự hợp tác càng sâu sắc, các biện pháp kiểm soát rủi ro càng trở nên quan trọng.

3. Cần nâng cấp kiểm toán an ninh .

Hiện nay, khi nhiều đội ngũ thảo luận về kiểm toán bảo mật, họ vẫn nghĩ đến kiểm toán hợp đồng thông minh, quản lý ví, cấu hình đa chữ ký và giám sát Chuỗi. Tất nhiên, tất cả những điều này đều cần thiết, nhưng chúng không còn đủ nữa.

Ngày nay, trọng tâm nên là "quy trình làm việc của con người". Ai có thể tải xuống kho mã nguồn bên ngoài, ai có quyền truy cập vào các thiết bị liên quan đến chữ ký đa chữ ký, ai có thể vào hoàn cảnh sản xuất, ai có thể kích hoạt phê duyệt tài chính và thiết bị đầu cuối của ai có quyền truy cập vào các đặc quyền cốt lõi? Nhiều đội ngũ chưa thường xuyên thực hiện kiểm tra ổ đĩa hệ thống về những vấn đề này.

Một cách tiếp cận thực tế hơn là tiến hành kiểm soát truy cập và kiểm toán bị đầu cuối ít nhất mỗi quý một lần: trước tiên, hãy lập danh sách những người có quyền truy cập vào tài khoản đa chữ ký, những người có thể xem kho mã nguồn cốt lõi, những người có thể truy cập vào hoàn cảnh sản xuất và những người có đặc quyền phê duyệt tài chính; sau đó, hãy cô lập và tiến hành kiểm tra rủi ro trên các thiết bị liên quan. Bản thân Drift cũng nhắc nhở người dùng trong các bản cập nhật của mình rằng: hãy kiểm toán đội ngũ kiểm tra, kiểm toán ai có quyền truy cập vào những gì và coi mọi thiết bị có quyền truy cập vào tài khoản đa chữ ký là một mục tiêu tiềm năng.

4. Ngân sách an toàn là một phần của chi phí hoạt động.

Nhiều đội ngũ nhỏ thường có xu hướng cắt giảm chi phí ở các lĩnh vực như kiểm toán, kiểm soát rủi ro, thiết kế quy trình và quản lý điểm cuối, vì cho rằng chúng tốn kém, chậm chạp và gây bất lợi cho việc kinh doanh . Tuy nhiên, đặc điểm nổi bật của các cuộc tấn công liên quan đến Triều Tiên trong những năm gần đây là sự sẵn sàng đầu tư thời gian và nguồn lực đáng kể cho một mục tiêu sinh lời cao duy nhất. Điều này cần là lời nhắc nhở mạnh mẽ đối với người hành nghề ngành công nghiệp crypto đang quản lý khối tài sản khách hàng lượng lớn .

Crypto ngành công nghiệp tiền điện tử phát triển đến trạng thái hiện tại, mọi người thường đặt ra cùng một câu hỏi: chính xác thì nó đã thay đổi những gì?

Có người cho rằng nó đã thay đổi phương thức thanh toán; người khác lại cho rằng nó đã thay đổi việc phát hành tài sản; và những người khác nữa lại nói rằng nó đã thay đổi cách thức luân chuyển vốn toàn cầu.

Tuy nhiên, nếu bạn đưa Triều Tiên vào phân tích, bạn sẽ thấy rằng ít nhất nó đã thay đổi một điều: nó đã cho phép một quốc gia trước đây bị hạn chế trong hệ thống tài chính truyền thống tìm ra một công cụ có thể hoạt động lâu dài, luân chuyển xuyên biên giới và cung cấp khả năng tiếp cận vốn liên tục lần.

Tuy nhiên, họ đã làm điều đó theo cách trực tiếp nhất và cũng thiếu trang trọng nhất.