LayerZero cho rằng vụ tấn công vào Kelp Các tổ chức tự trị phi tập trung (DAO) là do nhóm Lazarus của Triều Tiên thực hiện, xác định điểm yếu duy nhất trong thiết lập xác minh của giao thức là nguyên nhân kỹ thuật gốc rễ dẫn đến cuộc tấn công.

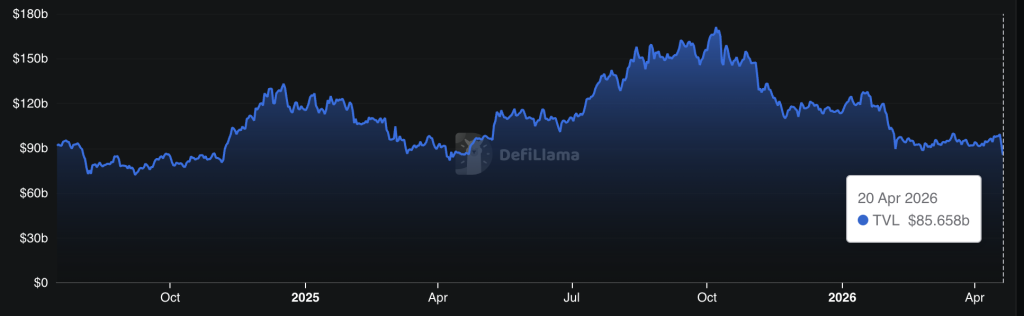

Vụ tấn công mạng đã rút khoảng 292 triệu đô la từ nhóm rsETH của Kelp DAO vào ngày 18 tháng 4, đánh dấu vụ hack DeFi lớn nhất năm 2026 tính đến thời điểm đó - và khiến Tổng giá trị bị khóa (TVL) trên toàn bộ lĩnh vực DeFi giảm 7% trong 24 giờ xuống còn 85 tỷ đô la, theo DefiLlama .

Việc quy kết này không phải là một kết luận chắc chắn mà chỉ là một tuyên bố mang tính xác suất: LayerZero cho rằng Lazarus có khả năng là thủ phạm, chứ chưa phải là thủ phạm đã được xác nhận. Ý nghĩa của sự khác biệt này đối với giao thức, người dùng và mô hình bảo mật chuỗi chéo là câu hỏi mà bài viết này sẽ trả lời.

- Nguồn tin xác nhận: LayerZero đã tiến hành điều tra sau sự cố và xác định Tập đoàn Lazarus của Triều Tiên – cụ thể là nhóm nhỏ TraderTraitor – là thủ phạm tiềm năng.

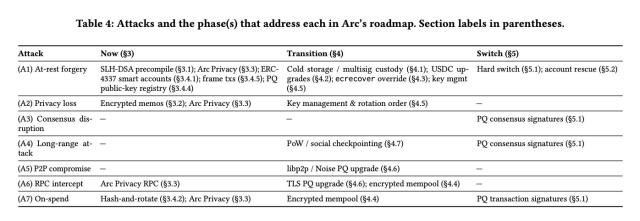

- Nguyên nhân kỹ thuật: Kelp Các tổ chức tự trị phi tập trung (DAO) vận hành thiết lập DVN (nút xác minh phi tập trung đơn lẻ) theo mô hình 1-of-1, bỏ qua các khuyến nghị lặp đi lặp lại của LayerZero về việc sử dụng nhiều nút xác minh.

- Số tiền bị rút khỏi quỹ rsETH của Kelp DAO: Khoảng 292 triệu đô la; không có mã giao thức LayerZero hay khóa riêng tư nào bị xâm phạm.

- Tác động thị trường: Tổng giá trị khóa (TVL) DeFi giảm 7% trong 24 giờ xuống còn 86 tỷ đô la sau sự cố.

- Phản hồi: LayerZero đã ngừng hoạt động các nút RPC bị ảnh hưởng và khôi phục hoàn toàn hoạt động của DVN; việc hợp tác với cơ quan thực thi pháp luật đang được tiến hành để truy tìm nguồn tiền.

- Hãy theo dõi: Liệu Kelp Các tổ chức tự trị phi tập trung (DAO) có công bố cơ chế bồi thường hay không và liệu các giao thức chuỗi chéo khác hoạt động với cấu hình DVN đơn lẻ có tiến hành khắc phục trước cuộc tấn công tiếp theo hay không.

Khám phá: Các đợt bán Token trước khi ra mắt tốt nhất

Những phát hiện về Kelp Các tổ chức tự trị phi tập trung (DAO) Lazarus của LayerZero: Điểm lỗi đơn lẻ thực sự có nghĩa là gì trong kiến trúc chuỗi chéo

Cơ chế khai thác lỗ hổng này gồm nhiều bước và rất chính xác. Kẻ tấn công đã làm nhiễm độc cơ sở hạ tầng RPC cung cấp dữ liệu cho mạng lưới xác minh phi tập trung của LayerZero, sau đó phát động một cuộc tấn công Tấn công từ chối dịch vụ (DDoS) nhằm buộc hệ thống phải chuyển đổi sang các nút dự phòng bị xâm nhập.

Sau khi mạng lưới xác minh được chuyển hướng, hệ thống đã xác thực các giao dịch xuyên chuỗi giả mạo, và 292 triệu đô la rsETH đã rút khỏi nhóm của Kelp DAO trước khi vụ gian lận bị phát hiện.

Yếu tố then chốt: Kelp Các tổ chức tự trị phi tập trung (DAO) vận hành cấu hình DVN 1-of-1, nghĩa là chỉ có một nút xác minh duy nhất đứng giữa giao thức và sự cố nghiêm trọng. LayerZero đã nhiều lần cảnh báo về kiến trúc này là không phù hợp và khuyến nghị thiết lập nhiều DVN phù hợp với các thực tiễn tốt nhất trong ngành về khả năng dự phòng. Kelp Các tổ chức tự trị phi tập trung (DAO) đã không thực hiện theo những khuyến nghị đó.

Một thiết lập đa DVN sẽ yêu cầu kẻ tấn công phải xâm nhập đồng thời vào nhiều nút xác minh độc lập, một thách thức kỹ thuật khó khăn hơn đáng kể. Thiết lập 1-trong-1 đã phá vỡ hoàn toàn rào cản đó. Như Giám đốc công nghệ của Ripple, David Schwartz, đã nói trên X: “Cuộc tấn công tinh vi hơn nhiều so với tôi dự đoán và nhắm vào cơ sở hạ tầng LayerZero bằng cách lợi dụng sự lười biếng của KelpDAO.”

Phản ứng của LayerZero rất quyết đoán: nhóm đã ngừng hoạt động tất cả các nút RPC bị ảnh hưởng sau sự cố và khôi phục hoàn toàn hoạt động của DVN mà không gây lây lan rộng hơn sang các giao thức khác sử dụng cùng cơ sở hạ tầng. Không có mã giao thức LayerZero nào bị xâm phạm. Không có khóa riêng tư nào bị lộ. Lỗi này là do kiến trúc, chứ không phải do nền tảng – một sự khác biệt vô cùng quan trọng đối với uy tín của giao thức nhưng không giúp thu hồi được 292 triệu đô la.

Vì sao việc quy kết trách nhiệm cho Triều Tiên lại thay đổi mô hình mối đe dọa đối với toàn bộ DeFi?

Nhận định của LayerZero về Lazarus Kelp Các tổ chức tự trị phi tập trung (DAO) , dù được cho là có khả năng xảy ra nhưng chưa được xác nhận, phù hợp với một xu hướng đã được thiết lập và đang ngày càng gia tăng.

Nhóm TraderTraitor, một đơn vị hoạt động đã biết của Lazarus, đã được xác định sơ bộ trong phân tích pháp y. LayerZero đang tích cực hợp tác với các cơ quan thực thi pháp luật toàn cầu trong việc truy tìm nguồn tiền, cho thấy việc quy kết này có đủ trọng lượng bằng chứng để huy động các nguồn lực điều tra cấp tiểu bang.

Lazarus có liên quan đến một số vụ trộm tiền điện tử lớn nhất từng được ghi nhận, bao gồm vụ tấn công mạng Ronin Network trị giá 625 triệu đô la vào năm 2022 và một loạt các vụ khai thác lỗ hổng bảo mật giao thức DeFi đã chuyển hàng tỷ đô la vào các chương trình vũ khí của CHDC Triều Tiên, theo đánh giá của Treasury Hoa Kỳ và Liên Hợp Quốc.

Các hoạt động mật mã của Triều Tiên không chỉ giới hạn ở việc khai thác trực tiếp – chế độ này còn cài cắm người vào các công ty Web3 dưới danh tính giả mạo, một hướng đi song song mở rộng phạm vi tấn công vượt ra ngoài cơ sở hạ tầng.

Các giao thức xuyên chuỗi là mục tiêu hấp dẫn về mặt cấu trúc đối với loại tin tặc này. Chúng nằm ở các điểm giao nhau có giá trị cao giữa nhiều chuỗi, thường nắm giữ lượng thanh khoản được gộp lại lớn hơn nhiều so với số dư của bất kỳ ứng dụng đơn lẻ nào, và tính bảo mật của chúng phụ thuộc vào mạng lưới xác minh, vốn có thể trở thành điểm yếu duy nhất khi bị cấu hình sai. Tấn công đầu độc RPC nhằm vào mạng lưới xác minh là một chiến thuật leo thang mới – một chiến thuật mà các nhà nghiên cứu bảo mật cho rằng hiện đã được ghi nhận và có thể tái hiện.

Khám phá: Loại tiền điện tử tốt nhất để đa dạng hóa danh mục đầu tư của bạn