Hacken 表示,预计到 2025 年,Web3 的损失将上涨近 40 亿镁,其中朝鲜造成的损失超过一半,监管机构正面临压力,需要将安全准则转化为强制性法规。

Hacken 表示,预计到 2025 年,Web3 的损失将上涨近 40 亿镁,其中朝鲜造成的损失超过一半,监管机构正面临压力,需要将安全准则转化为强制性法规。

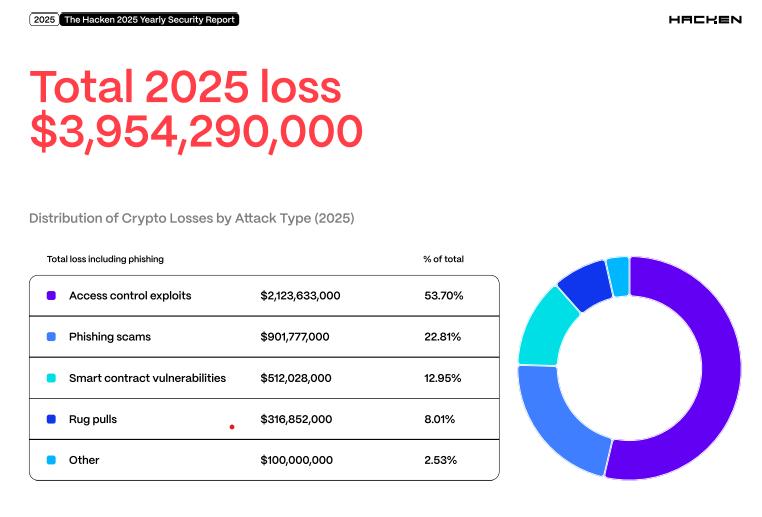

Hacken 发布的 2025 年年度安全报告估计,Web3 的总损失约为 39.5 亿镁,比 2024 年上涨约 11 亿镁,其中略多于一半的损失归因于朝鲜的威胁。

CointelegraphChia的一份报告显示,损失在今年第一季度达到峰值,超过 20 亿镁,然后在第四季度下降约 3.5 亿镁,但 Hacken 警告说,这种模式仍然表明存在系统性运营风险,而不是孤立的编码错误。

报告预测,2025年情况会更加糟糕,但其背后的原因也更加清晰。智能合约的缺陷固然严重,但最大且最难挽回的损失仍然来自密钥强度不足、签名者信息泄露以及用户提取流程不完善。

造成损失的因素是访问控制,而不是代码。

据 Hacken 称,访问控制故障和更广泛的运营安全倒造成的损失约为 21.2 亿镁,相当于 2025 年总损失的近 54%,而智能合约漏洞造成的损失约为 5.12 亿镁。

按攻击类型划分的加密货币损失。来源:Hacken 2025 年安全报告

仅Bybit黑客事件就涉及近 15 亿镁,被描述为有史以来记录在案的最大单笔盗窃案,也是与朝鲜有关的犯罪团伙占所有被盗资金约 52% 的主要原因。

监管机构表示已制定管控措施,但行业执行速度仍然缓慢。

Hacken Extractor 的取证主管 Yehor Rudystia 告诉 Cointelegraph,美国、欧盟和其他主要司法管辖区的监管许可制度越来越多地在纸面上明确规定了“良好”的定义,例如基于Vai的访问控制、日志记录、安全接收和身份验证流程、组织级保管(基于硬件的安全模型、多方或多签名计算和冷存储),以及持续监控和异常检测。

鲁迪斯蒂亚表示:“尽管法律要求才刚刚成为强制性指导方针,但许多 Web3 公司在 2025 年仍将继续推行不安全的做法。”

他指出了一些做法,例如在员工离职时不撤销其访问权限、使用单个私钥来管理协议以及缺乏端点检测和响应系统。

“其中最重要的包括定期渗透测试、事件模拟、托管控制审查以及独立的财务和控制审计,”鲁迪斯蒂亚说,并补充说,到 2026 年,主要交易所和托管机构应将这些要求视为不可协商的。

从软性指导原则到硬性要求

Hacken 预计,随着监管机构从指导性意见转向强制性要求,标准还会进一步提高。

Hacken 的联创兼首席执行官 Yevheniia Broshevan 告诉 Cointelegraph:“我们看到,该行业有很大的机会提高其安全基线,尤其是在采用明确的流程来使用专用签名硬件和部署必要的监控工具方面。”

他表示,预计到 2026 年,整体安全状况将有所改善,届时将出台法律要求并实施“最高安全标准”来保护用户的资金。

鉴于与朝鲜有关的犯罪集群约占哈肯分配的总损失的一半,鲁迪斯蒂亚认为,监管和执法机构也应该将该国的犯罪活动方法作为一项具体的监控问题。

他认为,当局应该强制要求实时Chia与朝鲜相关的威胁情报指标,要求进行专门的风险评估,重点关注网络钓鱼攻击,并结合“上涨对不遵守规定的处罚力度”,以及对充分参与并维护针对朝鲜的专门防御措施的平台提供Safe港保护措施。