受近期浏览器扩展程序攻击影响的 Trust Wallet 用户面临新的延迟,该钱包提供商已确认其 Chrome 扩展程序已暂时从 Chrome 网上应用商店下架。

这导致与该事件相关的关键索赔验证工具的推广速度放缓。

Trust Wallet 首席执行官 Eowyn Chen表示,该公司在尝试发布新版本时遇到了 Chrome 网上应用商店的一个漏洞,导致该扩展程序无法使用。

此次延迟更新旨在引入一项验证功能,以帮助圣诞节当天黑客攻击的受害者确认钱包所有权并安全地提交赔偿申请。

陈表示,谷歌已经承认了这个问题,并正在内部加紧处理,同时警告用户警惕网上流传的虚假或仿冒的扩展程序版本。

攻击者利用虚假的Trust Wallet更新窃取资金

此次服务中断正值 Trust Wallet 继续应对 12 月下旬开始发生的安全漏洞事件的影响之际。

12 月 25 日, 该公司证实,其 Chrome 浏览器扩展程序的恶意版本2.68 已通过 Chrome 网上应用商店分发,而这并非其正常发布流程。

被攻破的扩展程序使攻击者能够访问敏感的钱包数据并执行未经授权的交易,导致数百万美元的损失。

Trust Wallet 的内部调查显示,只有在 12 月 24 日至 12 月 26 日期间安装了 2.68 版本并登录了钱包的用户才会受到影响。

移动应用用户、其他扩展版本用户以及 12 月 26 日之后安装或登录的用户均未受到影响。

该公司表示,他们已确定在此次事件中被盗刷的 2520 个钱包地址,涉及约 850 万美元的资产,这些资产与 17 个攻击者控制的钱包有关。

不过,该钱包指出,其中一些攻击者地址也攻击了与 Trust Wallet 无关的钱包。

安全研究人员后来证实,该恶意版本看起来合法,并通过了 Chrome 的审核流程,但其中包含能够提取恢复短语的隐藏代码。

一些用户表示,只需将助记词导入扩展程序,就会立即导致多个区块链上的资金流出。

Trust Wallet 清理扩展程序被黑事件;虚假补偿诈骗案件增多

Trust Wallet 将此次数据泄露事件追溯到名为 Sha1-Hulud 的更广泛的供应链攻击,该攻击于 11 月出现,并通过被入侵的开发者工具影响了多家公司。

该公司表示,泄露的 GitHub 机密信息和泄露的 Chrome 网上应用商店 API 密钥使攻击者能够直接上传恶意扩展程序,绕过内部审批检查。

作为回应,Trust Wallet 回滚到干净版本,发布了2.69 版本,并禁用了被盗用的发布凭证。该公司还宣布了一项自愿赔偿计划,承诺向所有受害者提供赔偿。

12 月 29 日,该公司启动了正式的索赔流程,要求用户通过官方支持门户网站提供钱包地址、交易哈希和身份信息。

针对超过 5000 起索赔,该公司表示,由于已核实的受影响钱包数量远低于实际数量,因此索赔数量过多,令人担忧的是,可能存在重复或虚假索赔。

正是由于这种差异,才导致了另一种验证机制的创建。该机制原本应该在浏览器扩展程序的下一次更新中提供,但由于 Chrome 网上应用商店的问题而被推迟了。

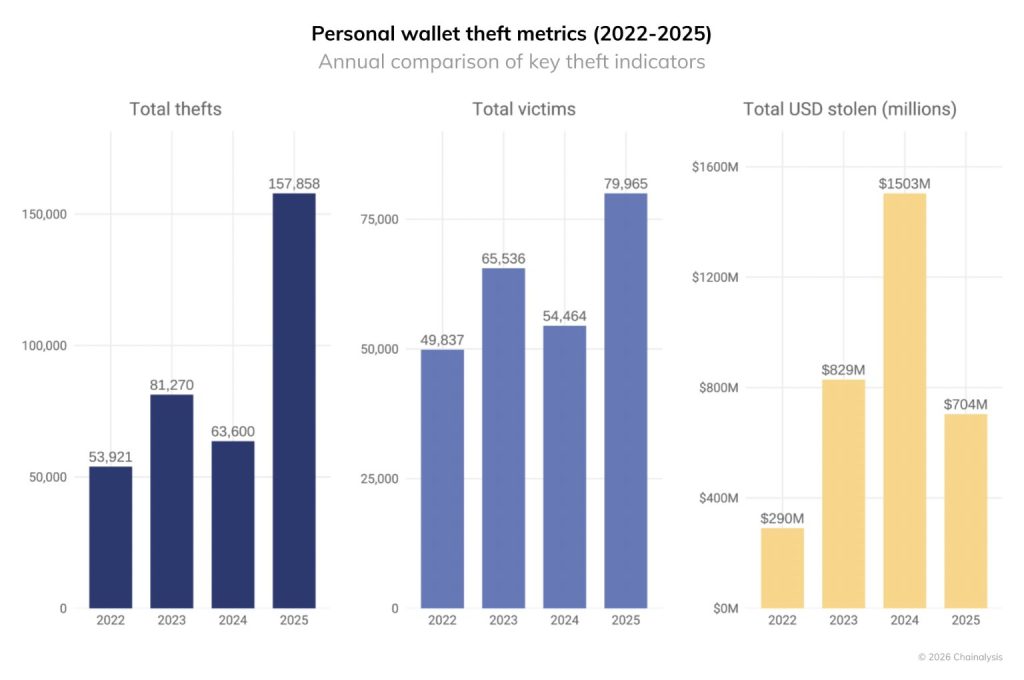

这一事件进一步加剧了加密货币行业中与钱包相关的各种事件的发生。

行业数据显示,个人钱包被盗的比例随着被盗资金比例的上升而持续增加。