Zscaler ThreatLabz 的研究人员发现了三个恶意比特币 npm 包,它们旨在植入名为 NodeCordRAT 的恶意软件。报道称,在从 npm 注册表中移除之前,这些包的下载量均超过 3400 次。

这些软件包,包括 bitcoin-main-lib、bitcoin-lib-js 和 bip40,分别累计下载量达到 2300 次、193 次和 970 次。攻击者通过复制真实比特币组件的名称和详细信息,使这些外观相似的模块乍一看似乎无害。

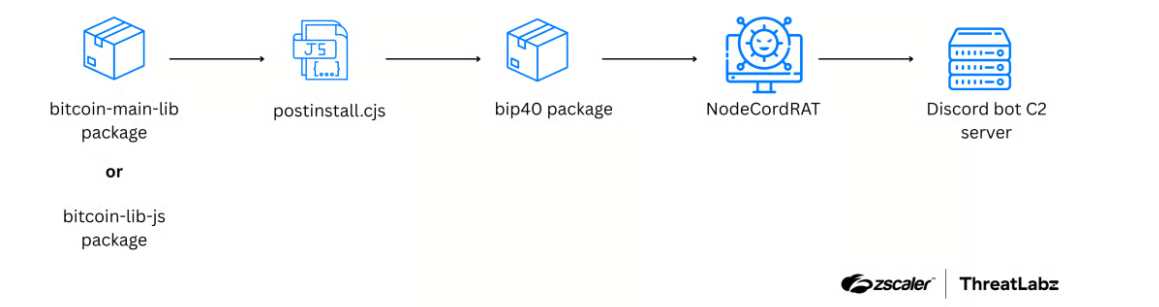

Zscaler ThreatLabz 的研究人员 Satyam Singh 和 Lakhan Parashar 表示: “bitcoin-main-lib 和 bitcoin-lib-js 软件包在安装过程中会执行 postinstall.cjs 脚本,该脚本会安装 bip40 软件包,而 bip40 正是包含恶意载荷的软件包。ThreatLabz将最终载荷命名为 NodeCordRAT,它是一种远程访问木马 (RAT),能够窃取 Google Chrome 凭据。”

Zscaler ThreatLabz 分析师在 11 月扫描 npm 注册表以查找可疑软件包和异常下载模式时发现了这三个恶意软件。NodeCordRAT 代表了一种新型恶意软件家族,它利用 Discord 服务器进行命令与控制 (C2) 通信。

NodeCordRAT旨在窃取谷歌Chrome浏览器的登录信息、保存在.env文件中的API代码以及Metamask钱包数据,例如私钥和助记词。发布这三个恶意软件的人使用了supertalented730@gmail.com这个邮箱地址。

攻击链始于开发者在不知情的情况下通过 npm 安装了 bitcoin-main-lib 或 bitcoin-lib-js。然后,它会识别 bip40 包的路径,并使用 PM2 以分离模式启动它。

该恶意软件使用 platform-uuid 格式为受感染的计算机生成唯一标识符,例如 win32-c5a3f1b4。它通过在 Windows 上使用 wmic csproduct get UUID 等命令或在 Linux 系统上读取 / ETC/machine-id 来提取系统 UUID 来实现这一点。

导致加密货币盗窃的恶意节点软件包

Trust Wallet表示,近850万美元的损失与“Sha1-Hulud NPM”对npm生态系统供应链的攻击有关。超过2500个钱包受到影响。

黑客利用被篡改的 npm 库,将其用作类似 NodeCordRAT 的木马程序和供应链恶意软件。该恶意软件被植入客户端代码,在用户访问钱包时窃取资金。

其他一些与NodeCordRAT威胁类似的2025年案例包括Force Bridge漏洞利用事件,该事件发生在2025年5月至6月之间。攻击者窃取了验证节点用于授权跨链提现的软件或私钥。这使得节点变成了可以批准欺诈交易的恶意行为者。

此次安全漏洞导致约 360 万美元的资产被盗,其中包括ETH、 USDC、 USDT和其他代币。此次漏洞还迫使该桥接服务停止运行并进行审计。

9 月份,Shibarium Bridge 漏洞被利用,攻击者在短时间内控制了大部分验证节点的算力。据 Cryptopolitan 报道,这使得攻击者能够充当恶意验证节点,批准非法提现,并窃取了价值约 280 万美元的SHIB、 ETH和 BONE 代币。