你说得对,CVE 并不具有规范性。它们只是识别出声称的漏洞,并不能神奇地决定某个东西是否真的存在漏洞。 这正是我要说的。 当同一个人: - 重新解释一项长期存在的策略, - 将其范围扩大到超出其原始定义, - 将某种行为归类为漏洞, - 分配一个 CVE, - 并发布缓解措施 ……这并不能将策略分歧转化为客观的安全缺陷。这仅仅意味着某个实现选择将其视为漏洞。而 knots 已经修复了这个问题,所以你可以开始运行它了。 关于数据载体大小似乎发生变化的问题:历史区别至关重要。它适用于特定的中继策略 OP_RETURN,之后是 PUSH。追溯性地扩展解释,然后说“你看,它适用范围更广了”,这是循环论证。 你不能重新定义范围,然后声称重新定义证明了最初的意图。 如果一位开发者扩大了某个标志的含义,并将超出该含义范围的一切都称为漏洞,这并不意味着漏洞就是漏洞。这只是他们实现上的选择。 在分布式系统中,每个实现都可以自行决定如何缓解漏洞。 将某些东西称为漏洞并不意味着一种策略偏好就等同于普遍存在的安全缺陷。 共识规则是规范性的。✅ 策略规则是局部性的。✅ CVE 标签是描述性的。✅ 模糊这些界限在这里是一个问题。

本文为机器翻译

展示原文

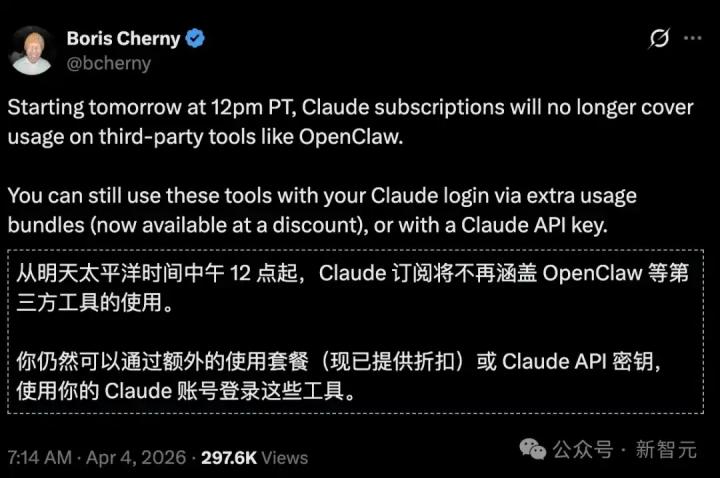

来自推特

免责声明:以上内容仅为作者观点,不代表Followin的任何立场,不构成与Followin相关的任何投资建议。

喜欢

收藏

评论

分享