根据加密货币硬体钱包制造商Ledger的最新研究,某些搭载联发科处理器的安卓智慧型手机存在漏洞,攻击者可能仅透过 USB 连接,在一分钟内提取加密的用户资料。

Ledger 的内部安全研究团队 Donjon 发现,白帽骇客能够透过将Nothing CMF Phone 1连接到笔记型电脑来演示该漏洞,并在 45 秒内破坏设备的安全性。

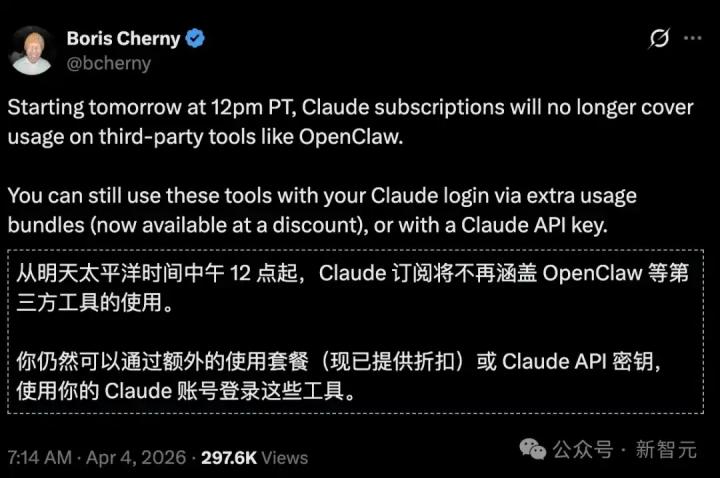

「Donjon再次出手,发现了一个联发科晶片的漏洞,可能影响数百万部安卓手机。这再次提醒我们,智慧型手机并非为安全而设计,」Ledger首席技术长Charles Guillemet在X上写道。 “即使手机关机,用户数据——包括PIN码和助记词——也能在一分钟内被提取出来。”

Donjon 团队报告称,他们能够在不启动 Android 的情况下恢复 Nothing CMF Phone 1 的 PIN 码,Decrypt其存储,并从多个加密钱包中提取助记词,包括 Trust Wallet、Base、 Kraken Wallet、Rabby、Tangem 的行动钱包和 Phantom。

由总部位於伦敦的Nothing公司于2024年发布的Nothing CMF Phone 1是一款低成本、模组化可自订的手机,运行Android作业系统。 Donjon表示,这次漏洞利用的目标是该手机的安全启动链,攻击者可以透过USB连线在作业系统载入之前提取root加密金钥,从而实现对装置储存的离线解密。

根据 Chainalysis 于 2025 年 7 月发布的报告,个人钱包被盗事件在加密货币盗窃总额中所占比例越来越高,攻击者越来越多地将目标对准个人用户,占 2025 年迄今为止所有被盗资金活动的 23.35%。

Ledger公司表示,Donjon团队在分析Android快闪加密安全性时发现了这个漏洞。该公司根据90天负责任披露政策将漏洞披露给了联发科和Trustonic公司,联发科公司已于本月初公开披露了该漏洞。

其他使用联发科晶片的设备包括专注于加密货币的Solana Seeker ,以及三星、摩托罗拉、小米、POCO、Realme、vivo、OPPO、Tecno 和 iQOO 等品牌的智慧型手机。然而,目前尚不清楚除了 Nothing CMF Phone 1 之外,还有哪些手机可能受到此漏洞的影响。

尽管演示的重点是加密钱包,但唐琼表示,泄漏范围可能会扩展到储存在设备上的其他敏感讯息,包括讯息、照片、财务资讯和帐户凭证。

加密钱包通常分为两种:软体钱包和硬体钱包,它们用于储存私钥,使用户能够存取其数位资产。软体钱包或热钱包专为行动装置设计,而实体硬体钱包则用于桌上型电脑或笔记型电脑。这些钱包,例如 Ledger Nano S,可以从电脑中取出,以提高安全性。

然而,与价格不等的硬体钱包相比,软体钱包更容易获取,通常可以免费下载和使用。不过,Guillemet 指出,纯软体方案也有其不足之处,并强调了「通用」手机晶片和专为私钥保护而设计的晶片之间存在的根本架构差异。

他写道:“通用晶片是为了方便而设计的。安全元件则是为了密钥保护而设计的。专用的安全元件将密钥与系统的其他部分隔离,即使遭受物理攻击也能保护密钥安全。”