OPTIMISTIC 中一个正在运行的项目(主代币名为 MO)于 2024 年 3 月 14 日被利用,损失约 41.3 万美元。被利用的合约在函数中存在两个弱点,攻击者可从 Loan 和 Pair 合约中窃取USDT 。

概述

攻击者: https://optimistic.etherscan.io/address/0x4e2c6096985e0b2825d06c16f1c8cdc559c1d6f8

脆弱合约:

https://optimistic.etherscan.io/地址/0xae7b6514af26bcb2332fea53b8dd57bc13a7838e

感谢阅读 Verichains!免费订阅以接收新帖子并支持我的工作。

漏洞分析

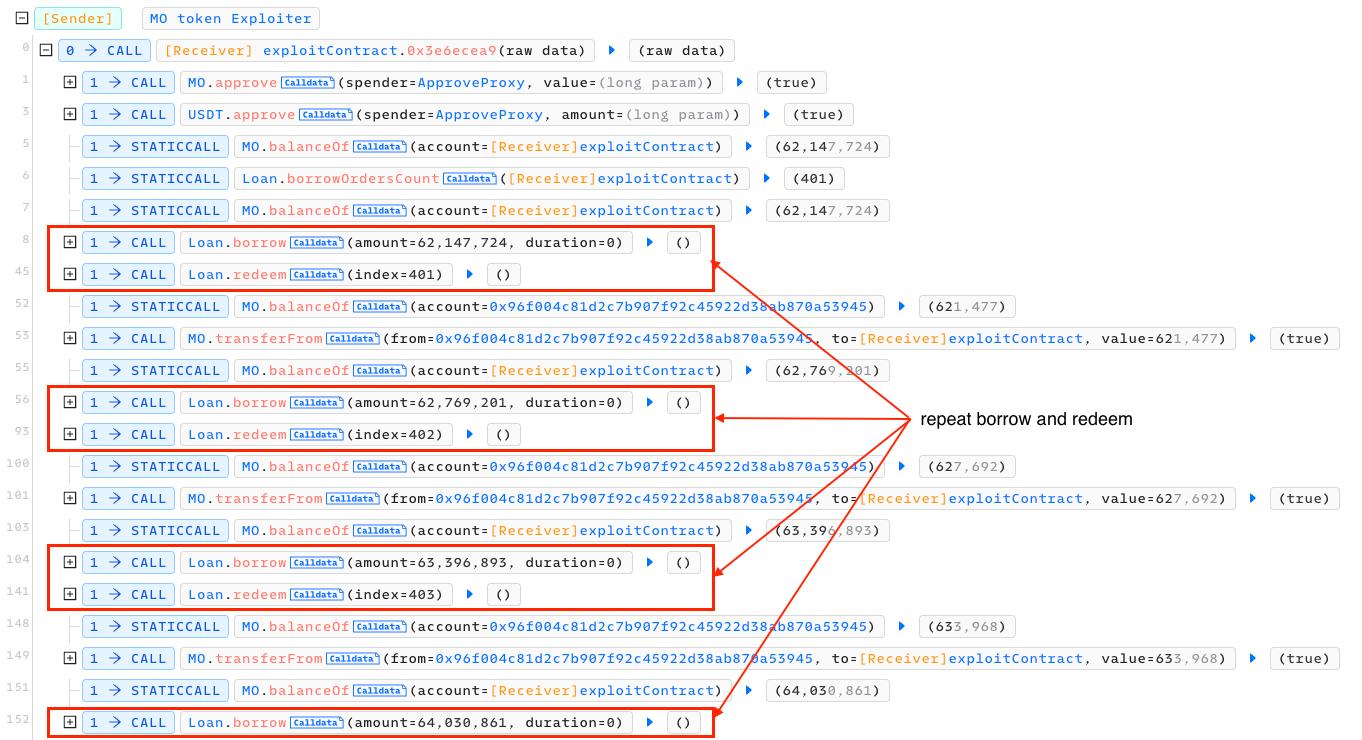

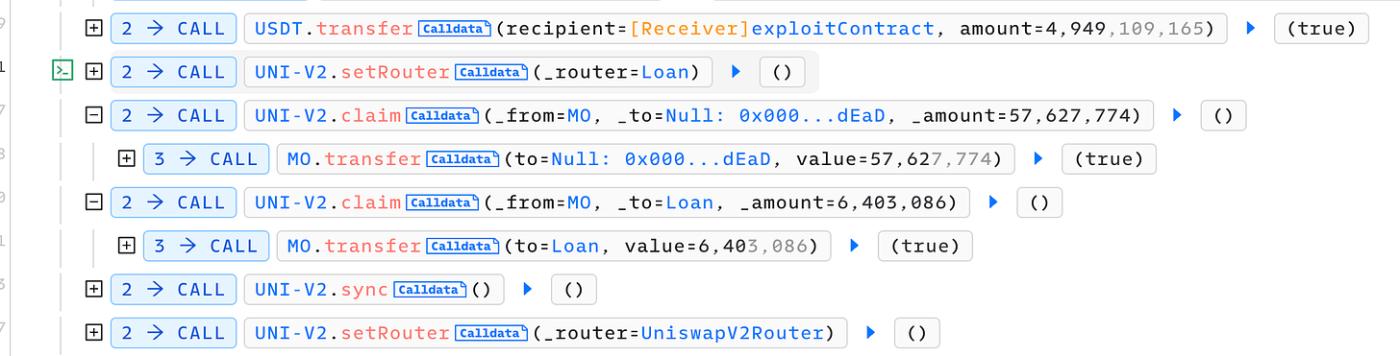

攻击交易之后,攻击过程非常简单:利用循环借入USDT并立即赎回。通过在同一笔交易中多次重复此过程,攻击者成功借入大量USDT ,并同时交换 MO 代币以获取该对中的更多USDT 。

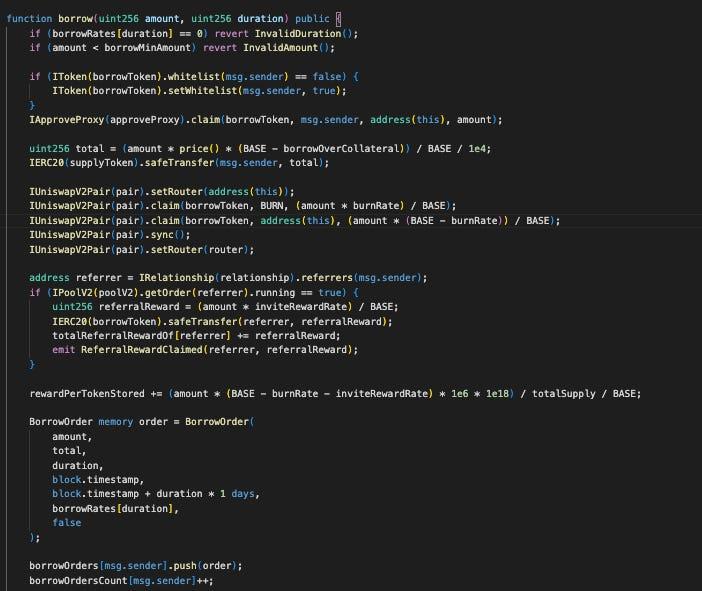

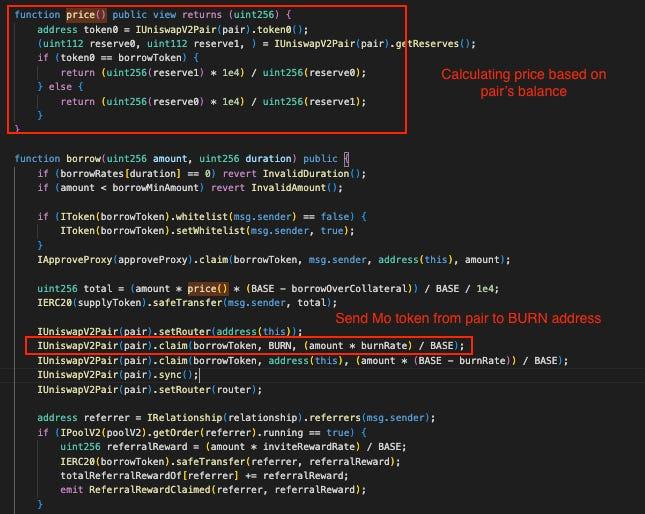

使用借贷功能时,用户需要存入一定数量的借贷代币作为抵押。可借入的供给代币数量取决于抵押金额和市场价格。此外,该对中的借贷代币数量也会被销毁(发送到 BURN 地址)以提高市场价格。

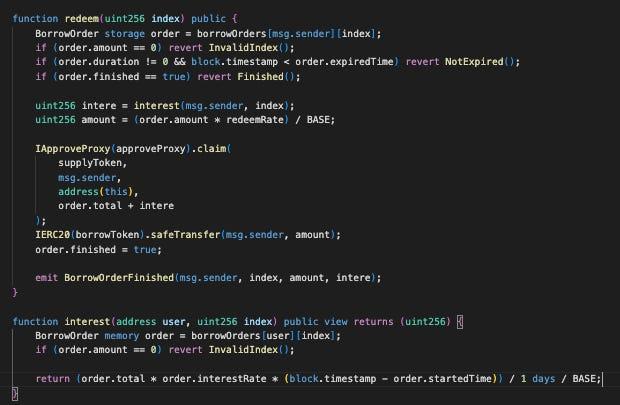

赎回函数根据经过的时间计算利息,但时间戳只会在The Block增加时增加。因此,如果用户在单个区块内赎回余额,则不会产生任何费用。