AIZPT代幣在2024年10月5日遭受了一次攻擊,導致當時約20,000美元的損失。攻擊的根源在於在代幣購買過程中,價格計算的實現存在問題。

概述

攻擊者合約: https://bscscan.com/address/0x8408497c18882bfb61be9204cfff530f4ee18320

漏洞合約: https://bscscan.com/address/0xbe779d420b7d573c08eee226b9958737b6218888

攻擊交易: https://bscscan.com/tx/0x5e694707337cca979d18f9e45f40e81d6ca341ed342f1377f563e779a746460d

攻擊分析

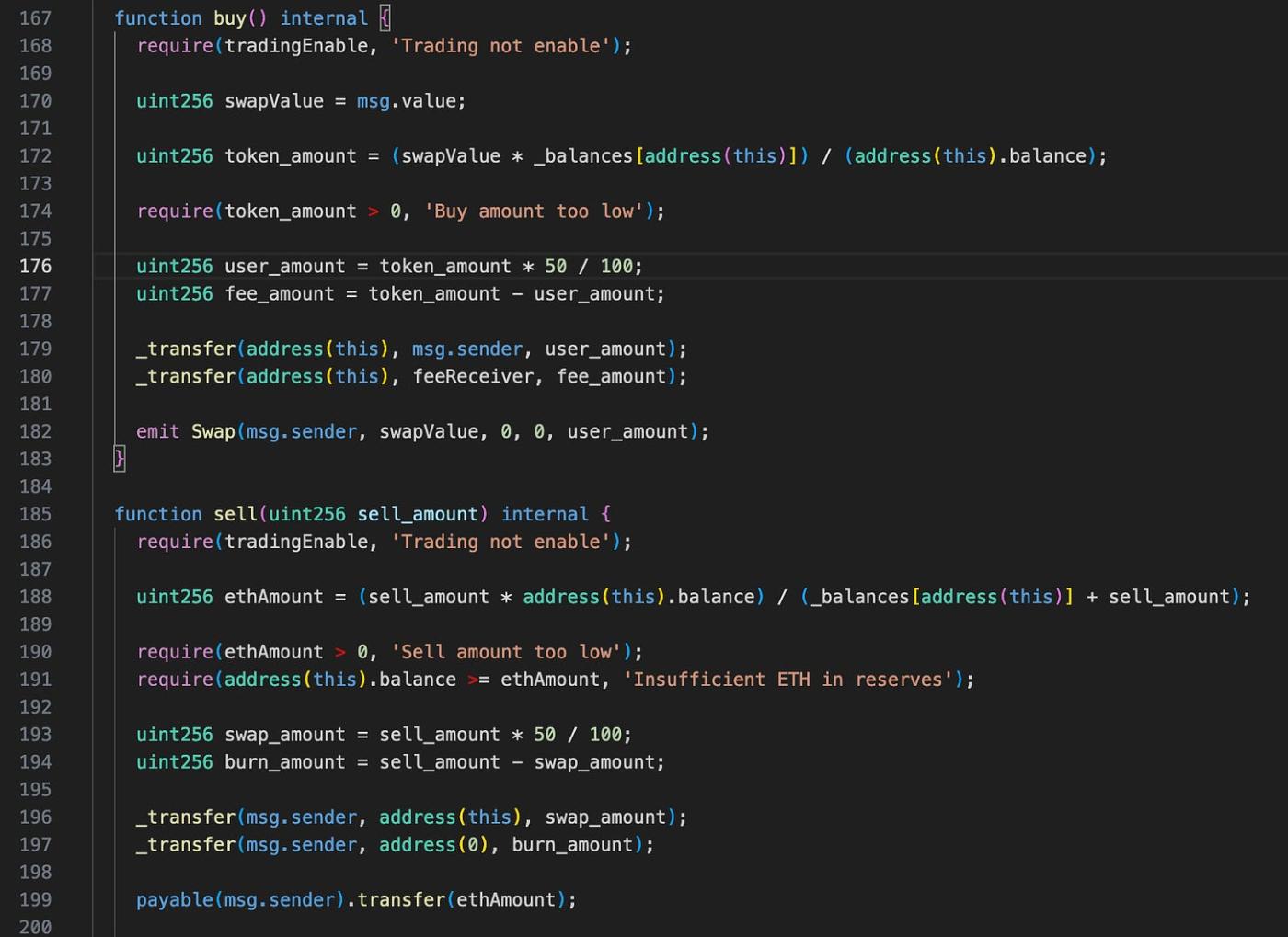

AIZPT代幣合約允許使用者直接買賣代幣,買入時收取50%的費用,賣出時銷燬50%的代幣。

問題出在買入代幣時使用的公式。他們使用了Uniswap V2的quote函式公式。這個函式適用於理解儲備比率或流動性,但不適合確定實際交易價格。

使用這個公式,使用者可以透過以低價買入代幣,然後使用Uniswap V2的getAmountOut公式以高價賣出代幣來獲利(即使要支付50%的費用)。

攻擊者閃電貸了8000 BNB,用它來購買AIZPT代幣。然後多次賣出這些代幣,獲得了34.88 BNB的利潤。

經驗教訓

開發人員在將第三方合約整合到自定義邏輯中時,必須徹底審查和理解其邏輯,以防止任何不一致。

強烈建議進行安全審計,無論是簡單的ERC20合約還是複雜的DeFi協議,都應該進行審計。