研究人員發現,黑客正在利用以太坊智能合約隱藏惡意代碼,標記供應鏈攻擊的複雜化發展。

ReversingLabs 的一份新報告顯示,黑客正在利用以太坊區塊鏈作為隱蔽的通信渠道來部署惡意軟件,標記供應鏈攻擊的複雜化發展。

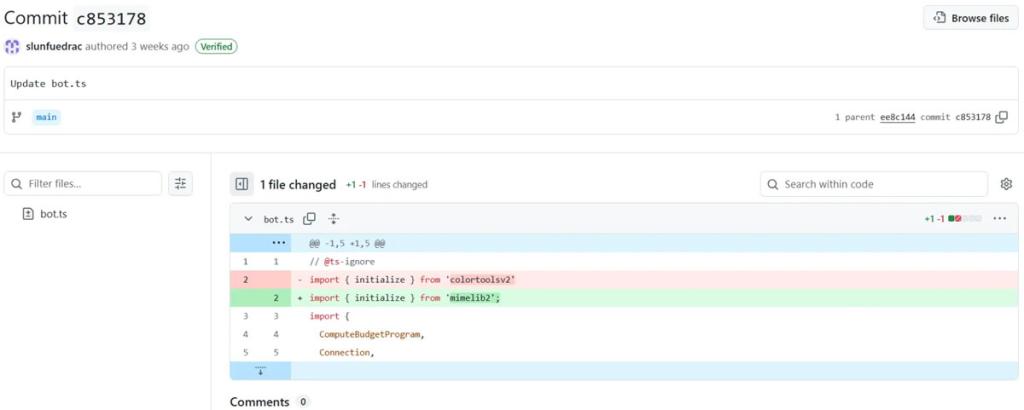

研究人員在 Node 包管理器 (NPM) 存儲庫中發現了兩個惡意軟件包,分別名為“colortoolsv2”和“mimelib2”,發佈於 7 月。這兩個軟件包並非將惡意鏈接直接嵌入源代碼(這很容易被掃描程序檢測到),而是充當了加載器的角色。

安裝後,它們會向以太坊智能合約發送查詢,該合約返回控制服務器地址以下載第二階段的有效載荷。因此,初始流量看起來合法,幾乎無法被檢測到。

研究員 Lucija Valentić 表示,新攻擊方式是使用以太坊智能合約來託管包含惡意命令的 URL,這是之前攻擊策略的變種。這表明供應鏈攻擊正在快速演變,黑客不斷挖礦新興技術超越傳統防禦機制。

威脅遠不止於此。這些惡意軟件包只是一場更大騙局的一部分:黑客在 GitHub 上建立了仿盤的代碼倉庫,偽裝成加密資產交易機器人項目。這些倉庫精心準備了虛假的提交歷史、虛假的跟蹤賬戶以及專業撰寫的技術文檔,旨在欺騙毫無戒心的開發人員。

這種技術的出現反映了一個令人擔憂的趨勢:僅在2024年,研究人員就記錄了至少23起針對開源存儲庫的加密資產相關惡意軟件活動。除了以太坊之外,類似的攻擊還針對了Solana生態系統和流行的Python庫“Bitcoinlib”,這表明威脅日益加劇。

關於BingX BingX成立於 2018 年,是領先的加密貨幣交易所之一,全球用戶超過 2000 萬。BingX 提供多種產品和服務,例如:現貨交易、期貨、跟單交易等,以滿足不同層次用戶的需求。此外, BingX交易所很榮幸成為切爾西足球俱樂部的官方合作伙伴。立即下載BingX交易所iOS或安卓版應用程序,開啟您的投資之旅! |