本文為機器翻譯

展示原文

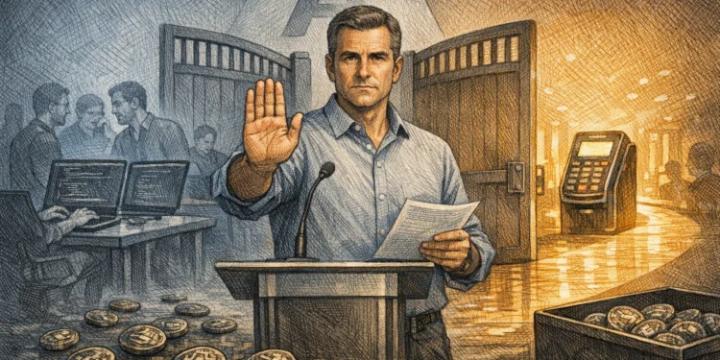

@UXLINKofficial 的漏洞利用展示了一行易受攻擊的程式碼如何摧毀一個專案。 🧨

兩天前,攻擊者利用了其多重簽名錢包中的委託調用 (delegateCall) 漏洞,獲取了管理員權限並鑄造了數十億個 $UXLINK 代幣。

🧵 🧵

作為回應,UXLINK 團隊暫停了主要中心化交易所 (CEX) 的交易,凍結了與駭客相關的地址,並啟動了代幣遷移到新的經過審計的以太坊合約(不包含鑄幣銷毀功能)。 🛑

他們正在與執法部門合作進行追償,並透過快照機制確保公平的賠償。

相关赛道:

來自推特

免責聲明:以上內容僅為作者觀點,不代表Followin的任何立場,不構成與Followin相關的任何投資建議。

喜歡

收藏

評論

分享