Upbit駭客可能正在使用Railgun進行資金混匯。儘管混匯器進行了檢查,但黑客地址並未被標記,交易得以繼續進行。

鏈上分析顯示,與Upbit駭客事件相關的地址使用了 Railgun 混幣器。此混幣器會對資金來源進行零知識檢查。然而,這一次,該檢查並未阻止資金被混幣。

Upbit被駭客攻擊,損失超過3,600 萬美元,其中超過 3,000 萬美元為Solana資產。此次多鏈攻擊導致錢包之間資金立即發生互換和轉移。

駭客幾乎立即拋售了大部分資產,尤其是基於 Solana 的代幣。鏈上調查員@dethective指出,此次拋售對去中心化市場的交易量產生了影響。駭客攻擊發生後的第二天,攻擊者的錢包將Solana代幣兌換了SOL。之後, SOL又被兌換了USDC,這些穩定幣被橋接到以太坊進行混幣。

扣除手續費後,駭客共持有超過 533 個ETH,價值約 160 萬美元。這種將資金轉移到以太坊並隨後進行混幣的操作模式通常被認為是北韓駭客的慣用伎倆。

Upbit也發布了關於其遭駭客攻擊事件的新資訊。根據該交易所的聲明,此攻擊可能是由於交易所內部系統存在漏洞,目前該漏洞已修復。 UpbitUpbit,駭客可能利用金鑰雜湊演算法的可預測性和加密技術的薄弱性,從公開的熱錢包中推斷出了私鑰。

《電磁砲》缺乏關於駭客錢包的最新資訊。

Railgun 的方法是針對惡意行為者不斷更新的資料庫,對每個使用者的錢包進行測試。在本案例中,駭客的完整地址清單非常新。此外,這次攻擊涉及多次直接去中心化交易所 (DEX) 的資金兌換,部分資金被轉移到了新的錢包。因此,Railgun 可用的數據已經過時,駭客最新的錢包地址通過了測試。

最後一個被截獲的錢包共洗錢410 個ETH 。新地址在駭客攻擊發生後僅幾小時內創建,並短暫地用作中間地址。錢包的快速更換也繞過了 Railgun 的過濾器。

用於 DeFi 活動的電磁砲

隨著隱私保護理念的復興,Railgun 的人氣也隨之飆升。截至 2025 年 11 月,Railgun 的資產池規模已擴大至9,500 萬美元,顯示市場對其興趣日益濃厚。該混合器第三季手續費收入達 131 萬美元。

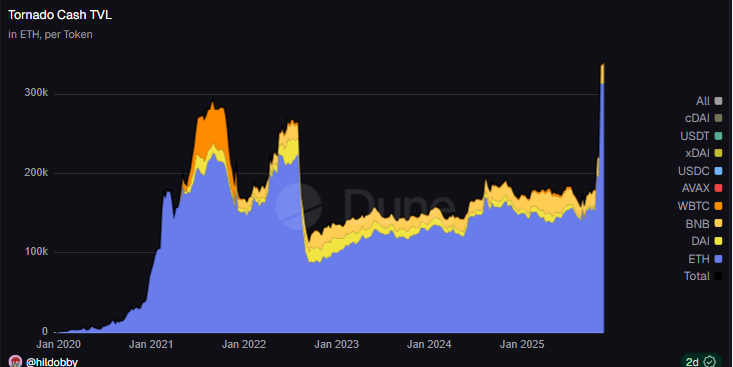

過去一年,混幣器的使用量顯著成長。先前交易量僅為基線水平的 Tornado Cash,其鎖定價值已飆升至新高。在經歷多次備受矚目的漏洞攻擊後,該混幣器目前持有超過 3.2 萬枚ETH。

過去三個月,Railgun 的原生代幣 RAIL 也上漲了 200% 以上,交易價格為3.26 美元。 Railgun 的成功反映了Zcash和其他隱私代幣的成功,同時也得到了 Vitalik Buterin 的推廣。

Railgun並非駭客和漏洞利用者的首選工具,而是一款用於日常交易的通用隱私保護工具。加密貨幣領域的意見領袖和知名人士尤其註重隱私,因為即使是交易資料也可能導致追踪,甚至引發價格波動。

然而,Railgun 的使用情況也可以追蹤。此外,駭客地址可以使用工具來測試哪些錢包會被 Railgun 標記。這使得駭客能夠繼續隱藏漏洞利用所得的收益,而這些收益大多是無法追蹤的。