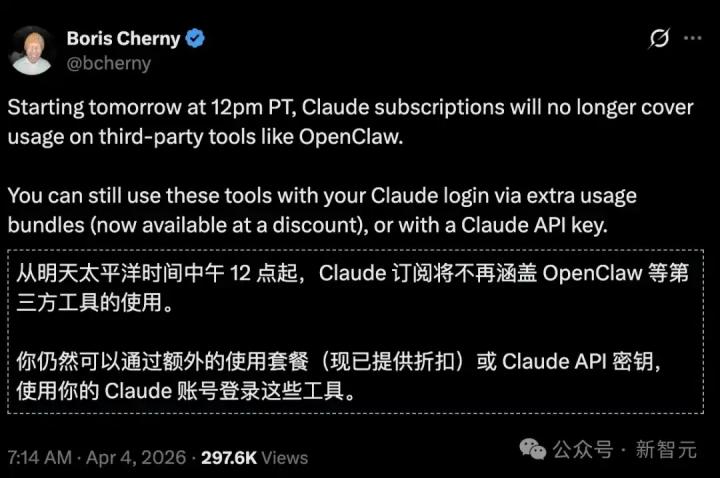

贊助內容

Web3 正面臨新一輪針對使用者野心的詐騙浪潮。許多渴望成為交易員的人都在尋找 MEV( 最大可提取價值)或套利策略。 MEV 指的是交易員透過控制鏈上交易的排序方式,從區塊中獲取的額外利潤。他們會遇到一些教程,承諾可以自動獲利,有時甚至會使用 ChatGPT 編寫的程式碼。

殘酷的現實是,惡意智能合約會自行執行,竊取他們帳戶中的資金並將其轉移給駭客。最近的報告顯示,詐騙分子透過這種方式「賺取」 了超過90萬美元的被盜加密貨幣。

這種騙局屬於一種新型的教育詐騙,它以搭建黃牛機器人為教學內容,其實是個陷阱。受害者部署了一個看似交易工具的合約,用ETH為其充值,然後觸發一個會掏空他們帳戶的功能。攻擊者無需直接操作錢包,因為所有技術步驟都是受害者自己完成的。

教學驅動型 Web3 詐騙的興起

虛假的MEV教學在各大社群平台上廣泛傳播,這些平台正是用戶搜尋Web3教育內容的地方。這些教學的製作品質往往與正規的交易或開發內容不相上下。解說者對著鏡頭講話,然後切換到螢幕分享,並在使用者熟悉的介面中示範部署過程。

社會認同強化了真實性的假象。留言區充斥著讚揚之聲,帳號頭像酷似真實博主,粉絲數看起來也很可觀。

MEV機器人合約中的隱藏陷阱

真正的危險隱藏在影片下方連結的智慧合約模板中。每個教程提供的檔案略有不同。非技術用戶看到的是一個複雜但看似合理的 Solidity 合約,以開源程式碼的形式發布,並由此推斷創建者已經完成了所有繁重的工作。這些程式碼通常以片段的形式透過 Pastebin 或 Google Docs 分享,然後被匯入到 Remix IDE 和 Etherscan 等常用工具中進行編譯、部署和驗證。

這段程式碼中隱藏著一個「垃圾」字串,它編碼了攻擊者的錢包位址,但不像標準的十六進位位址。例如,像 QG384C1A318cE21D85F34A8D2748311EA2F91c84f0 這樣的字串看起來不像普通的十六進位位址,但它仍然編碼了一個錢包位址。

輔助函數將其重塑為 40 個字元的序列,該序列代表一個 20 位元組的以太坊位址。諸如“executeTrades”或“_stringReplace”之類的函數會複製該字串,替換字元並組裝成目標位址。

我們偵測到一種新的虛假 MEV 機器人詐騙。

— Web3 Antivirus (@web3_antivirus) 2025年10月3日

騙子在 YouTube上發布教程,教唆用戶部署「獲利機器人」並存入ETH 。在這個案例中,受害者先存入了 1 個ETH ,然後看到攻擊者偽造的獲利活動(少量ETH流入合約)。 …… https://t.co/37khSJPH6J pic.twitter.com/Gobj240EyK

該合約的核心目的並非交易。其邏輯會重構隱藏位址,並將所有存入的ETH重新導向到該錢包,同時透過混淆技術來防止這種行為被輕易發現,而程式碼的可見部分則繼續模仿合法的 MEV 策略。

虛假盈利演示如何促成交易

在最初的誘餌——一段專業錄製的影片——之後,駭客會解釋操作步驟,並指導受害者完成每一步。他們會即時演示整個過程,並展示合約餘額如何在提款前不斷增長。

示範方案通常包含四個步驟:

受害者部署惡意合約並用ETH(例如,1 個ETH)為其註資。他們誤以為這是一個有利可圖的交易機器人。

詐騙者從另一個錢包向合約地址發送少量ETH (例如 0.1 ETH),從而製造出虛假的盈利感。

受害者查看合約餘額,發現餘額從 1 ETH增加到 1.1 ETH。這種明顯的成長讓他們相信機器人有效,並促使他們存入更多資金。

當受害者提取資金或調用預定義函數時,合約會觸發資金轉移函數,將全部餘額(受害者的 1 ETH加上 0.1 ETH誘餌)轉移到詐騙者的錢包。

當受害者與合約功能互動時,陷阱就會啟動。諸如「開始」、「停止」和「提現」之類的標籤看起來像是機器人控制,但每個版本的騙局都會透過不同的路徑轉移資金。有些合約會在調用「開始」後立即轉移資金,而另一些合約則會在一段時間的盈利後,當調用「停止」或「提現」時才觸發資金轉移。攻擊者也會監控已部署的合約,如果資金在某個從未執行到最後一步的合約中閒置,他們就會呼叫一個單獨的函數。

為什麼傳統安全工具會忽略它

傳統的安全工具難以應付偽造的 MEV 機器人,因為其表面訊號看起來並無惡意。受害者會自行部署合約程式碼,因此交易記錄不會顯示惡意空投或典型的網路釣魚行為。該合約在 Etherscan 上驗證正確,Remix 和Metamask處理部署和互動的方式與其他去中心化應用程式 (DApp)並無二致,因此整個流程看起來就像一個標準的開源部署。

傳統的反釣魚過濾器和交易掃描器專注於可疑的URL或代幣授權,而偽造的MEV機器人則將風險轉移到合約內部邏輯。只有運行時檢測和地址智慧才能在合約執行前識別出其中隱藏的模式。

Web3 防毒軟體如何提供協助

Web3 防毒軟體依賴行為分析以及程式碼和位址智慧分析。其檢測過程分為以下階段:

監控:Web3 Antivirus 會追蹤網路上出現的新合約。

偵測可疑合約:系統會監控每個合約及其創建者的生命週期。當創建者為合約注資後,呼叫函數將全部餘額轉移到第三方位址時,就會出現一個關鍵的危險訊號。一旦出現這種模式,系統會將該合約及其關聯位址標記為潛在的詐騙,並記錄合約字節碼。

詐騙確認:如果兩起以上類似的資金轉移事件涉及相同的合約字節碼,Web3 Antivirus 會將該合約標記為已確認的詐騙。系統會標記該合約、其字節碼、受影響的受害者以及接收資金的地址。

資料庫更新:平台會將已確認的詐騙字節碼添加到資料庫中,並對照該庫檢查每個新建立的合約。當任何合約資金被盜時,系統會將目標地址與已知的詐騙群集進行比對。此過程會將累積的資料應用於新的交易、合約和地址。

這款瀏覽器擴充功能可在用戶使用時提供此類安全情報。此擴充程式會攔截交易、分析目標合約並將其位元組碼與已知模式進行比對。它會在後台靜默運行,並在高風險互動發生前發出警告,因此大多數用戶無需具備深厚的安全專業知識即可獲得保護。

一名用戶在 YouTube 上聽信了一個虛假的 MEV 機器人教學後,損失了近 3 美元ETH (10,393 美元)。

— Web3 Antivirus (@web3_antivirus) 2025年7月24日

受害者部署了一個惡意合約: https://t.co/Fm7icQntrT

然後,受害者為合約注資並觸發了「啟動」功能,以為這樣就能獲利。 pic.twitter.com /GQfVX7apom

即使攻擊者修改程式碼中的表面細節,偵測邏輯仍然有效,因為系統專注於行為特徵和重複的流量流。隨著新型詐騙手段的出現,資料庫也不斷擴展,這種持續學習有助於一般使用者避免與早期攻擊具有相似結構的新變種。

面向 Web3 的預測性保護

偽造的MEV機器人清楚展現了攻擊者如何迅速適應Web3領域的新機會。教育內容已成為最具攻擊力的途徑之一。合約看似用戶自製,工具也看似標準,可見的操作步驟也與常規部署步驟無異。

在這種環境下,被動式安全措施遠遠不夠。防護措施必須在大量資金流動之前,預先預測合約的設計意圖。 Web3 Antivirus 旨在透過持續監控、字節碼智慧和即時交易分析來彌補這一缺陷。隨著虛假 MEV 機器人騙局的不斷演變,這類基於行為的工具為加密貨幣市場的日常參與者提供了一層至關重要的防禦。

免責聲明。 Cointelegraph 不為本頁面上的任何內容或產品背書。儘管Cointelegraph力求在本篇贊助文章中提供我們所能獲取的所有重要信息,但讀者在採取任何與公司相關的行動之前,應自行進行研究,並對自己的決定承擔全部責任。此外,本文不應被視為投資建議。