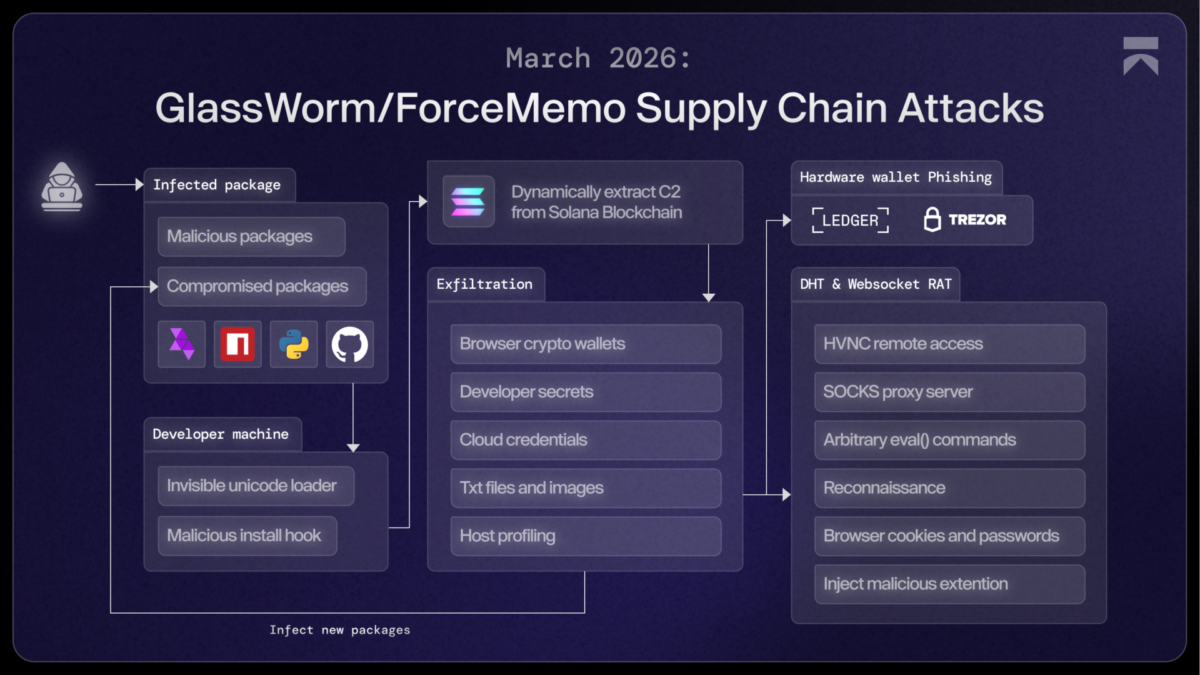

黑客正逐漸放棄傳統的服務器,轉而利用去中心化系統攻擊開發者並竊取他們的加密貨幣資金。他們正用去中心化方案完全取代傳統的命令與控制(C2)服務器。

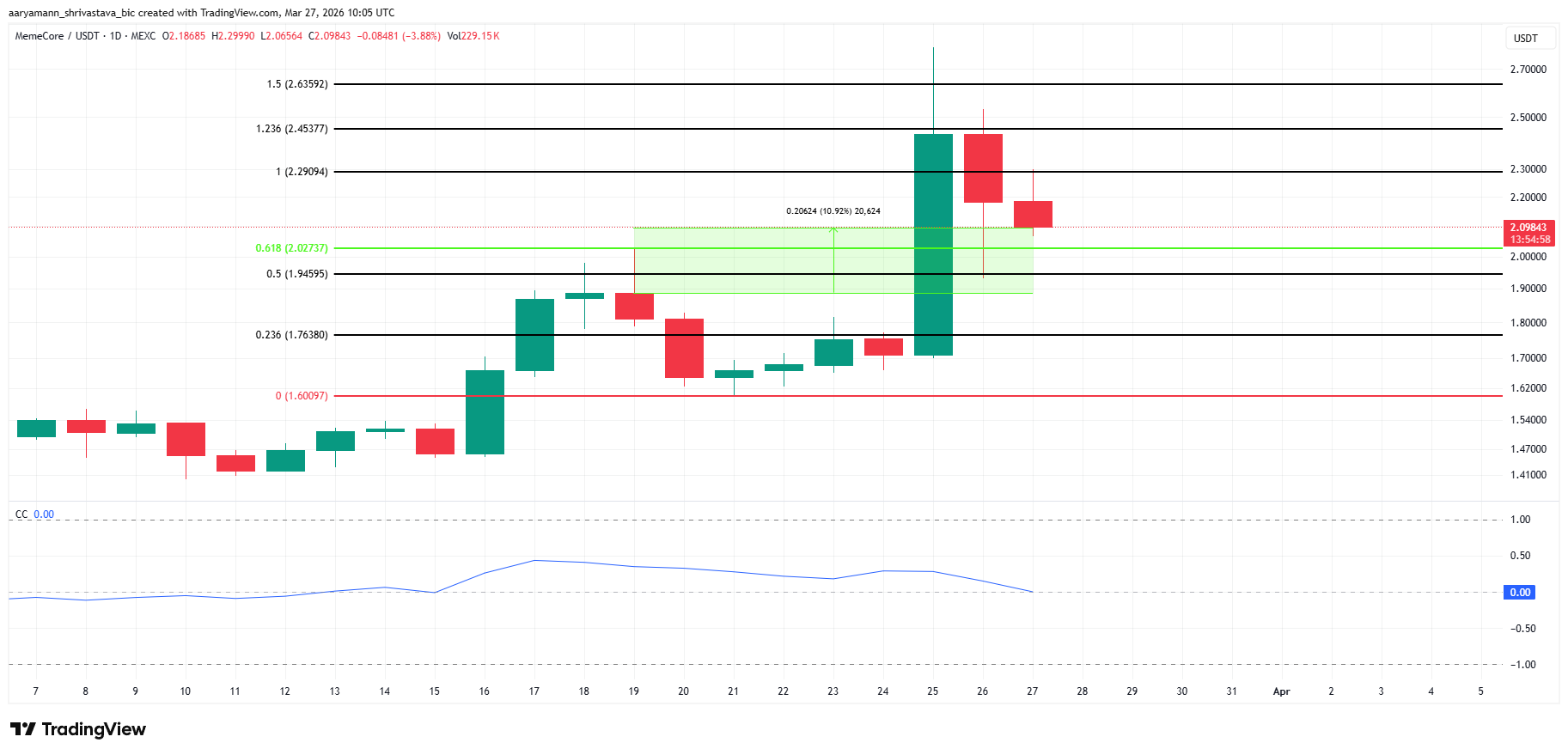

在此次攻擊中,惡意軟件濫用了Solana區塊鏈。它利用Solana交易的備註字段運行隱蔽惡意軟件,竊取加密錢包數據,甚至包括硬件錢包恢復短語。

備註字段最初設計用於簡單的交易記錄,但攻擊者現在卻將其用作隱藏的通信層。這使得區塊鏈的一項公共功能變成了惡意軟件控制的隱蔽通道。

像Solana這樣的去中心化備忘錄是公開且永久的,任何一方都無法將其刪除。此外,攻擊者無需更改惡意軟件即可更新指令。

該攻擊活動被認為是 GlassWorm 惡意軟件的新版本,該惡意軟件至少從 2022 年起就已活躍。

Solana備忘錄充當死信箱解析器

據Aikido的安全研究人員稱,此次攻擊分為三個階段或三個有效載荷。第一階段/有效載荷只是一個入口點。它始於開發者從npm、PyPI、GitHub或Open VSX市場等開源代碼庫安裝惡意軟件包之時。

該惡意軟件會檢查系統區域設置是否為俄語,如果是,則不會繼續攻擊。這是因為攻擊者很可能位於俄羅斯,並且不想被當局抓獲。安裝完成後,該惡意軟件會利用Solana區塊鏈獲取攻擊者的命令與控制 (C2) 服務器 IP 地址。它會在Solana上查找備註字段中包含 C2 服務器 IP 地址的特定交易。

惡意軟件隨後連接到C2服務器,並開始攻擊的第二階段。在此階段,惡意軟件會尋找加密貨幣數據,例如助記詞、私鑰,甚至錢包截圖。它的目標是Metamask、Phantom、Coinbase、Exodus、Binance、 Ronin、Keplr等瀏覽器擴展錢包。

該惡意軟件還會搜尋瀏覽器數據,例如登錄會話、會話令牌和雲訪問權限。這意味著它可以訪問集中式交易所賬戶、npm、GitHub 和 AWS 賬戶。

惡意軟件收集數據後,將其壓縮成 ZIP 文件,並將其發送到攻擊者的服務器。

硬件錢包成為網絡釣魚攻擊的目標

最後一段有效載荷分為兩部分。第一部分是一個 .NET 二進制文件,用於查找 Ledger 和 Trezor 等硬件錢包。如果找到,它會顯示一條虛假的錯誤信息,誘騙用戶輸入助記詞。

第二部分是一個基於 WebSocket 的 JavaScript RAT(遠程訪問木馬),用於竊取瀏覽器數據。它還會安裝一個偽裝成 Chrome 擴展程序的插件,該插件會監控特定網站(例如交易所)並實時竊取 cookie。該插件通過 Google 日曆事件以“死信箱”解析器的形式下載。這種方法允許攻擊者隱藏真實服務器,繞過安全過濾器,並充當間接的傳播層。

與僅竊取瀏覽器數據的第二階段惡意軟件不同,此遠程訪問木馬 (RAT) 擁有實時控制權。它會保持活動狀態並監控瀏覽器,捕獲新的 Cookie,跟蹤活躍會話(例如已登錄的 Exchange 帳戶),記錄鍵盤輸入並截取屏幕截圖。此外,它還允許攻擊者在受害者的計算機上執行命令。

GlassWorm 很難清除。這種惡意軟件可以重新下載自身,並且能夠在重啟後繼續運行。它還會使用諸如分佈式哈希表 (DHT) 查找和Solana備忘錄之類的備用方法來尋找控制服務器。

由於沒有中央服務器,數據在許多計算機上共享,因此防禦者很難在網絡層面阻止攻擊。