引言:當“萬能助手”變成“特工內鬼”

在 AI Agent 爆火的 2026 年,OpenClaw(曾用名 Clawdbot)憑藉其強大的跨渠道通信和私有化部署能力,成為了不少開發者和企業構建定製化 AI 助手的首選。

然而,便捷的代價往往是隱形的。WEEX Labs 安全團隊近期觀察到,OpenClaw 正在經歷一場前所未有的“安全餘震”。當一個具備系統最高執行權限的 AI 代理在公網上“裸奔”時,它就不再是你的助手,而是黑客手中最鋒利的破門工具。

恐怖的數據:258 個漏洞與 82 次“突襲”

開源並不等同於絕對透明的安全。根據 CNNVD 的通報及 WEEX Labs 的實測驗證,OpenClaw 的安全防線正在全面潰縮。

• 漏洞爆發期: 截至目前,歷史披露漏洞累計已達 258 個。

• 2026 增速驚人: 僅在今年 1-3 月,就新增了 82 個 漏洞,平均每天都有新風險產生。

• 高危佔比過半: 其中 CVSS 評分 ≥7.0 的高危及超危漏洞佔比高達 40.2%。

這意味著,如果你還在運行 2026.2.15 之前的版本,你的系統可能正處於數十個黑客已知、但你未感知的“後門”監視之下。

架構之殤:層層防護,層層可破

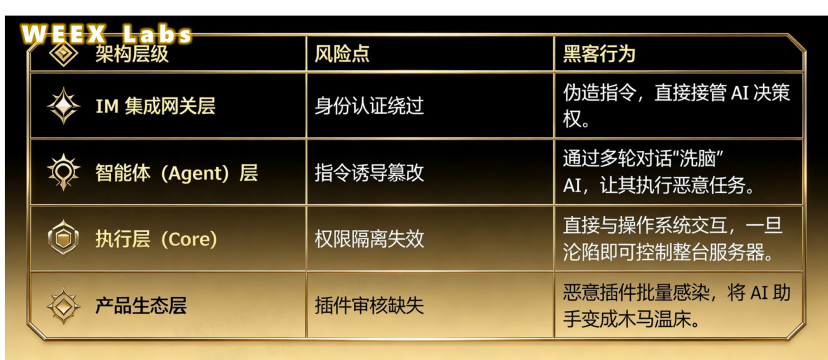

為什麼 OpenClaw 的漏洞如此密集?WEEX Labs 深度解剖其架構發現,由於“信任邊界模糊”,其設計的四層架構幾乎全部存在致命缺陷:

WEEX Labs 觀點: 這種“全鏈路不設防”的設計邏輯,在安全審計缺失的情況下,讓 AI Agent 成為了一個具備自主意識的“炸彈”。

消失的邊界:85% 的“開門揖盜”

這是最令安全從業者頭疼的一點:默認配置的極度不負責任。

根據實測,OpenClaw 默認綁定 0.0.0.0:18789 地址,這意味著只要你部署了它,全球的黑客都可以嘗試訪問。

• 公網暴露比例: 高達 85%。

• 敏感信息明文: API 密鑰、聊天曆史均未加密存儲。

• 高風險技能默認開啟: “代碼執行”和“文件管理”這些威力巨大的技能,在默認狀態下竟然是無阻礙運行的。

WEEX Labs 總結

OpenClaw 的現狀是當前 AI Agent 生態的一個縮影:在追求“智能”與“自動化”的過程中,安全被當作了可以犧牲的邊角料。

然而,在 Web3 與 AI 深度融合的今天,權限即資產。一個被接管的 AI 代理,意味著你的私鑰、數據和系統控制權已悉數拱手讓人。