Hacken의 보고서에 따르면 웹3 관련 손실액은 2025년에 39억 5천만 달러에 달할 것으로 예상되며, 이는 전년 대비 11억 달러 증가한 수치입니다. 북한 관련 해커들이 전체 손실액의 52%를 차지하며, 주요 보안 결함이 소스 코드 취약점보다 더 많은 것으로 나타났습니다.

Hacken의 2025년 연례 보안 보고서에 따르면, 웹3 산업은 사이버 공격 및 보안 취약점으로 인한 총 손실액이 거의 40억 달러에 달하는 격동의 한 해를 보냈습니다. 이는 2024년 대비 크게 증가한 수치이며, 전체 손실액의 절반 이상이 북한과 연계된 공격자들에 의한 것으로 나타났습니다.

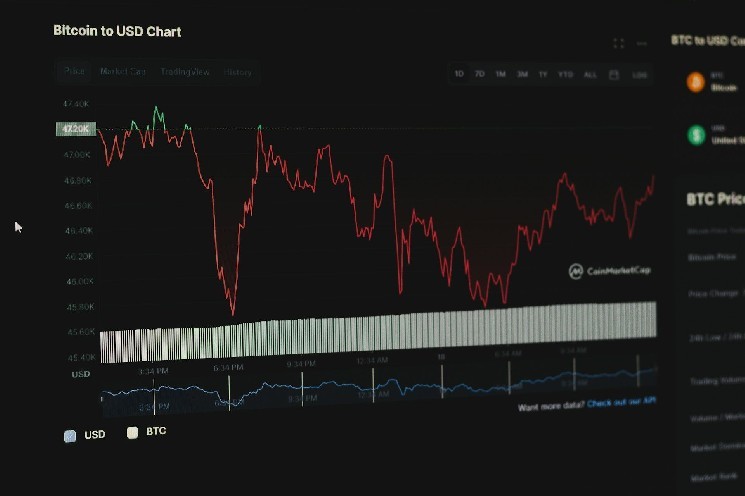

코인텔레그래프에 제공된 보고서 에 따르면 손실액은 올해 1분기에 20억 달러 이상으로 정점을 찍은 후 4분기에는 약 3억 5천만 달러로 감소했지만, 해켄은 이러한 추세가 개별적인 코드 오류가 아닌 시스템적인 운영 위험을 반영하는 것이라고 경고했습니다.

보고서에서 가장 주목할 만한 점은 손실 발생 원인의 급격한 변화입니다. 접근 제어 실패 및 운영 보안 침해 관련 사고로 인한 손실액은 약 21억 2천만 달러로, 2025년 전체 손실액의 거의 54%에 달하는 반면, 스마트 계약 취약점으로 인한 손실액은 약 5억 1천2백만 달러에 그쳤습니다.

약 15억 달러 규모의 바이비트 해킹 사건은 역사상 최대 규모의 단일 해킹 사건으로 기록되었으며, 북한 관련 단체들이 전체 도난 자금의 약 52%를 차지한 것으로 밝혀졌습니다.

하켄은 2025년을 "수치는 악화되지만 근본적인 원인은 명확해지는 해"라고 설명하며, 스마트 계약의 결함도 중요하지만 가장 크고 복구하기 어려운 손실은 여전히 취약한 키, 손상된 서명자, 부주의한 접근 권한 해제 프로세스에서 비롯된다고 강조했습니다.

규제와 집행 사이의 격차는 여전히 너무 크다.

Hacken Extractor의 포렌식 책임자인 예호르 루디스티아는 미국, 유럽 연합 및 기타 주요 관할 지역의 규제 기관들이 역할 기반 접근 제어, 로깅, 안전한 접수 절차, 하드웨어 기반 또는 다중 서명 보안 모델을 갖춘 기관급 보관, 지속적인 모니터링 및 이상 탐지와 같은 보안 표준을 점점 더 구체적으로 명시하고 있다고 밝혔습니다.

그러나 그는 새로운 거버넌스 요건이 이제 막 의무화되고 있는 상황에서 많은 웹3 기업들이 2025년에도 개발자 퇴사 시 접근 권한을 취소하지 않거나, 프로토콜 관리에 단일 개인 키를 사용하거나, 엔드포인트 탐지 및 대응 시스템을 구현하지 않는 등 안전하지 않은 관행을 계속할 것이라고 지적했습니다.

Hacken의 공동 창립자 겸 CEO인 예브게니아 브로셰반은 특히 특수 서명 하드웨어 및 필수 모니터링 도구에 대한 명확한 프로세스 도입을 통해 업계의 보안 수준을 높일 수 있는 상당한 기회가 있다고 봅니다. 그녀는 감독 기관이 지침에서 엄격한 요구 사항으로 전환함에 따라 2026년에는 전반적인 보안이 향상될 것으로 예상합니다.

루디스티아는 규제 당국이 북한 관련 지표에 대한 위협 정보의 실시간 공유를 의무화하고, 피싱 기반 접근 공격에 초점을 맞춘 위험 평가를 요구하며, 규정 미준수 시 단계적 처벌을 도입하고, 북한 위협에 대한 특수 방어 체계를 유지하는 플랫폼을 위한 보안 메커니즘을 마련해야 한다고 주장합니다.