Nguồn: Chainalysis; Biên dịch: Bai Shui, Jinse Finance

Vào ngày 21 tháng 2 năm 2025, sàn giao dịch tiền điện tử nổi tiếng Bybit đã gặp phải một lỗ hổng bảo mật nghiêm trọng, dẫn đến mất mát khoảng 1,5 tỷ USD về Ethereum (ETH). Đây là vụ trộm cắp lớn nhất trong lịch sử tiền điện tử. May mắn thay, Bybit đang tích cực hợp tác với các chuyên gia trong ngành như Chainalysis để truy tìm tài sản bị đánh cắp. Họ cũng đã triển khai một chương trình thưởng tìm kiếm nhằm thưởng cho những cá nhân giúp đỡ trong việc thu hồi tiền điện tử bị đánh cắp, lên đến 10% giá trị số tiền thu hồi được.

Trong bài viết này, chúng tôi sẽ nghiên cứu cách lỗ hổng này xảy ra; chiến lược, kỹ thuật và quy trình (TTP) của kẻ tấn công và sự phù hợp của chúng với Cộng hòa Dân chủ Nhân dân Triều Tiên (CHDCND Triều Tiên); và cách Chainalysis hợp tác với Bybit và cơ quan thực thi pháp luật để giúp thu hồi các khoản tiền bị đánh cắp.

Chi tiết về lỗ hổng của Bybit

Vụ tấn công vào Bybit một lần nữa nhắc nhở chúng ta rằng các tội phạm mạng được nhà nước hậu thuẫn, đặc biệt là những kẻ liên quan đến Triều Tiên, đang không ngừng phát triển các phương pháp của họ. Như chúng tôi đã tiết lộ trong Báo cáo Tội phạm Tiền điện tử 2025, các hacker liên quan đến Triều Tiên đã đánh cắp khoảng 660,5 triệu USD trong 20 sự kiện vào năm 2023. Vào năm 2024, con số này tăng lên 1,34 tỷ USD trong 47 sự kiện - tăng 102,88% về giá trị bị đánh cắp. Riêng vụ tấn công vào Bybit đã dẫn đến số tiền bị đánh cắp nhiều hơn khoảng 160 triệu USD so với tổng số tiền bị đánh cắp của Triều Tiên trong cả năm 2024.

Cuộc tấn công này nổi bật các chiêu thức phổ biến mà Triều Tiên sử dụng: lên kế hoạch các cuộc tấn công kỹ thuật xã hội và áp dụng các phương pháp rửa tiền phức tạp để cố gắng chuyển số tiền bị đánh cắp mà không bị phát hiện. Các khoản tiền từ lỗ hổng của Bybit cũng đã được hợp nhất vào các địa chỉ khác đã biết là liên quan đến các cuộc tấn công của Triều Tiên, điều này càng chứng minh rằng các tác nhân quốc gia đứng sau sự kiện mới nhất này.

Dưới đây là phân tích từng bước về cách vụ tấn công vào Bybit diễn ra:

Xâm nhập ban đầu thông qua kỹ thuật kỹ thuật xã hội: Các hacker đã giành được quyền truy cập vào giao diện người dùng của Bybit bằng cách tiến hành tấn công lừa đảo nhắm vào những người ký tên lạnh, dẫn đến việc họ ký vào các giao dịch độc hại, thay thế ví đa chữ ký Safe bằng hợp đồng độc hại.

Khởi chạy các chuyển khoản không được ủy quyền: Trong quá trình chuyển thường xuyên từ ví lạnh Ethereum của Bybit sang ví nóng, các kẻ tấn công đã can thiệp vào quá trình này. Họ đã thành công trong việc định tuyến lại khoảng 401.000 ETH (trị giá gần 1,5 tỷ USD tại thời điểm tấn công) đến các địa chỉ do họ kiểm soát.

Phân tán tài sản thông qua ví trung gian: Tài sản bị đánh cắp sau đó đã được chuyển đi thông qua một mạng lưới các địa chỉ trung gian phức tạp. Việc phân tán này là một chiến lược phổ biến nhằm làm mờ dấu vết và cản trở công việc của các nhà phân tích chuỗi khối.

Chuyển đổi và rửa tiền: Các hacker đã chuyển đổi một lượng lớn ETH bị đánh cắp thành các token như BTC và DAI. Họ cũng sử dụng các sàn giao dịch phi tập trung (DEX), cầu nối xuyên chuỗi và dịch vụ trao đổi tức thì không cần KYC để di chuyển tài sản giữa các mạng.

Giữ tài sản ở trạng thái tĩnh và rửa tiền có chiến lược: Một phần đáng kể số tiền bị đánh cắp vẫn đang được giữ ở các địa chỉ khác nhau, đây là một chiến lược cố ý thường được các hacker Triều Tiên sử dụng. Bằng cách trì hoãn các hoạt động rửa tiền, họ nhằm mục đích tránh bị kiểm tra nghiêm ngặt ngay sau các vi phạm công khai như vậy.

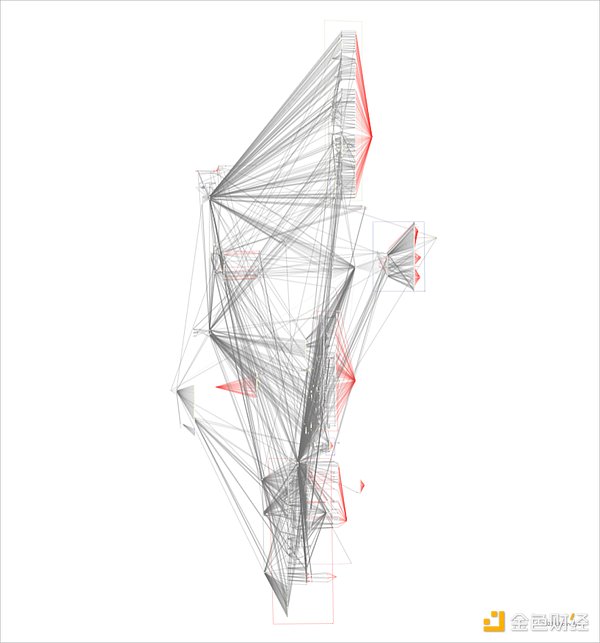

Biểu đồ Reactor của Chainalysis dưới đây thể hiện sự phức tạp của các hoạt động rửa tiền cho đến nay: mạng lưới các địa chỉ trung gian, trao đổi token và di chuyển xuyên chuỗi không chỉ nhằm che giấu số tiền bị đánh cắp mà còn thể hiện tác động sâu rộng của cuộc tấn công này đối với hệ sinh thái tiền điện tử rộng lớn hơn.

Hợp tác trong ngành sau vụ tấn công vào Bybit

Mặc dù vụ tấn công vào Bybit rất nghiêm trọng, nhưng tính minh bạch vốn có của công nghệ blockchain là một thách thức lớn đối với những kẻ ác ý muốn tẩy trắng số tiền bị đánh cắp. Mỗi giao dịch được ghi lại trong sổ cái công khai, cho phép các cơ quan chức năng và công ty an ninh mạng theo dõi và giám sát các hoạt động bất hợp pháp theo thời gian thực.

Sự hợp tác trong hệ sinh thái tiền điện tử là then chốt để chống lại những mối đe dọa này. Phản ứng nhanh chóng của Bybit, bao gồm việc đảm bảo bồi thường cho khách hàng và hợp tác với các chuyên gia điều tra blockchain, thể hiện cam kết của ngành đối với sự hỗ trợ lẫn nhau và khả năng phục hồi. Bằng cách tích hợp các nguồn lực và thông tin tình báo, cộng đồng tiền điện tử có thể tăng cường khả năng phòng thủ trước các cuộc tấn công mạng phức tạp như vậy và nỗ lực xây dựng một môi trường tài chính kỹ thuật số an toàn hơn.

Chúng tôi đang hợp tác với các nhóm toàn cầu từ khu vực công và tư nhân, khách hàng và đối tác để hỗ trợ nhiều cách thức thu hồi và tịch thu các khoản tiền liên quan đến cuộc tấn công này. Chúng tôi đã hợp tác với các liên hệ trong ngành để giúp đóng băng hơn 40 triệu USD trong số tiền bị đánh cắp từ Bybit và tiếp tục hợp tác với các tổ chức khu vực công và tư nhân để tịch thu càng nhiều tài sản càng tốt. Chúng tôi sẽ tiếp tục cung cấp các bản cập nhật mới nhất về vấn đề này.