Một năm sau khi khai thác nhóm cho vay của dự án, tin tặc Radiant Capital đã gửi 2.834 ETH vào giao thức trộn Tornado Cash, gây ra khoản lỗ 53 triệu đô la.

- Nhóm tin tặc Radiant Capital đã rửa hơn 10,8 triệu đô la Ethereum thông qua Tornado Cash, khiến các nhà chức trách ngày càng khó theo dõi số tiền bị đánh cắp.

- Các nhà điều tra nghi ngờ rằng nhóm AppleJeus có liên hệ với Triều Tiên đứng sau vụ tấn công Radiant Capital , khiến số tài sản bị đánh cắp tăng từ 53 triệu đô la lên gần 94 triệu đô la thông qua các giao dịch sau đó.

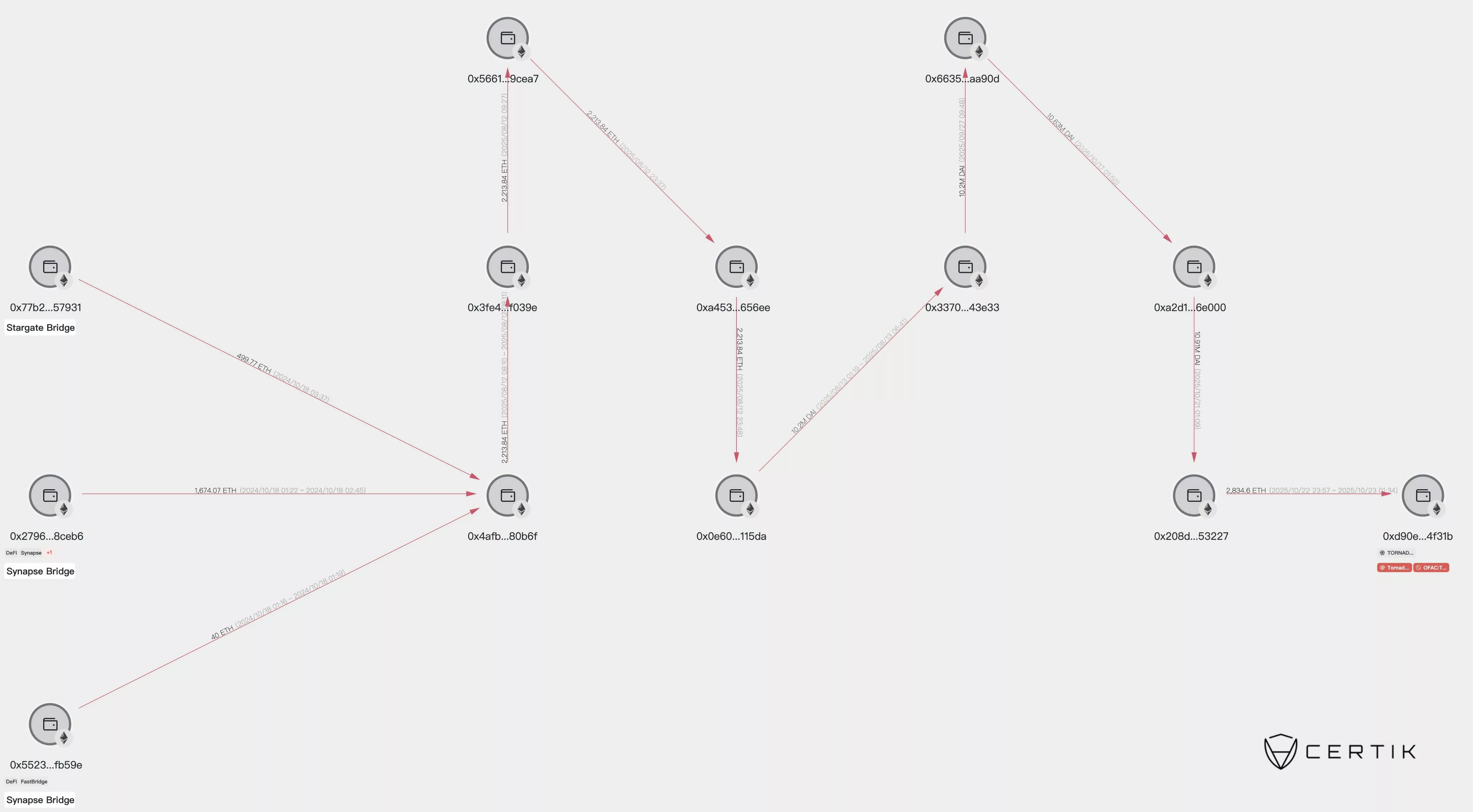

Theo nền tảng giám sát on-chain CertiK, tin tặc đã rửa khoảng 10,8 triệu đô la Ethereum thông qua nền tảng giao dịch Tornado Cash. Động thái này khiến các thám tử và cơ quan chức năng on-chain càng khó khăn hơn trong việc truy tìm số tiền bị đánh cắp, cùng với số ETH bổ sung thu được từ các giao dịch và hoán đổi trước đó sang Dai.

Theo biểu đồ của CertiK, số tiền ban đầu được hấp thụ từ các địa chỉ cầu nối như Stargate Bridge, Synapse Bridge và Drift FastBridge, cho thấy cách kẻ tấn công ban đầu di chuyển một lượng lớn ETH (ETH) vào một địa chỉ trung gian bắt đầu bằng 0x4afb.

Từ ví chính, kẻ tấn công bắt đầu phân phối tiền thông qua một loạt các giao dịch nhỏ hơn. Một đường dẫn đáng chú ý là chuyển 2.236 ETH từ 0x4afb đến 0x3fe4 trước khi chuyển tiền qua ba ví Ethereum khác.

Vào tháng 8 năm 2025, tin tặc đã bán ra tới 3.091 Ethereum và hoán đổi chúng với 13,26 triệu USD stablecoin Dai (Dai) được bảo chứng bằng USD. Sau đó, tin tặc đã chuyển các token Dai sang một loạt ví khác trước khi hoán đổi chúng trở lại thành ETH. Tin tặc sau đó đã bán 2.834 ETH vào sàn giao dịch tiền điện tử Tornado Cash, khiến chúng gần như không thể bị theo dõi.

Trước khi gửi tiền vào Tornado Cash, nhóm tin tặc Radiant Capital đã nắm giữ khoảng 14.436 ETH và 35,29 triệu Dai, tạo nên danh mục đầu tư trị giá 94,63 triệu đô la.

Trong năm qua, Radiant Capital đã hợp tác với FBI, Chainalysis và các công ty bảo mật web3 khác như SEAL911 và ZeroShadow để thu hồi số tiền bị đánh cắp sau vụ tấn công. Tuy nhiên, khả năng thu hồi vẫn còn rất thấp, đặc biệt là khi tin tặc đã chuyển tiền vào các nền tảng giao dịch tiền điện tử như Tornado Cash.

Chuyện gì đã xảy ra với Radiant Capital?

Vào ngày 16 tháng 10 năm 2024, Radiant Capital đã bị tấn công vào hệ thống cho vay của mình, dẫn đến thiệt hại 53 triệu đô la từ mạng lưới ARB (ARB) và BSC (BNB). Vụ tấn công này là một trong những vụ khai thác tiền điện tử gây thiệt hại nặng nề nhất trong năm.

Kẻ tấn công đã chiếm quyền kiểm soát 3 trong số 11 quyền ký của ví Đa chữ ký (Multi-SIG) trong hệ thống, thay thế hợp đồng triển khai của nhóm cho vay Radiant để đánh cắp tiền. Tin tặc được cho là đã sử dụng một phần mềm độc hại chuyên dụng được thiết kế để xâm nhập vào phần cứng macOS có tên là INLETDRIFT.

Sau vụ trộm, số tiền bị đánh cắp đã được chuyển đổi thành 21.957 ETH, trị giá 53 triệu đô la vào thời điểm đó. Sau đó, tin tặc đã nhân số tiền này lên gần gấp đôi, nâng tổng số tiền nắm giữ lên 94 triệu đô la. Thay vì bán ngay, tin tặc đã giữ ETH trong gần mười tháng, giúp kẻ khai thác thêm 49,5 triệu đô la vào số tiền bị đánh cắp ban đầu.

Theo báo cáo điều tra của Mandiant, tin tặc này bị nghi ngờ có liên hệ với Triều Tiên. Mandiant cáo buộc vụ tấn công được thực hiện bởi nhóm tin tặc AppleJeus, một chi nhánh của mạng lưới tin tặc Triều Tiên.

Sự cố này đánh dấu lần thứ hai Radiant Capital gặp phải lỗ hổng bảo mật. Đầu năm đó, giao thức này cũng từng là nạn nhân của một vụ khai thác Khoản vay nhanh nhỏ hơn, trị giá 4,5 triệu đô la.