Tháng 2 năm 2025, một đòn giáng mạnh nữa đã được ghi vào lịch sử crypto: Safe (Wallet), hệ thống mã hóa đa chữ ký đáng tin cậy nhất trong ngành, đã mất 1,6 tỷ đô la trong một cuộc tấn công giao diện người dùng. Điều này không phải do một lỗ hổng bảo mật chưa được vá (zero-day exploit) hay một bước đột phá về điện toán lượng tử, mà là do một vấn đề dai dẳng đã tồn tại kể từ khi crypto ra đời: điểm yếu cố hữu của giao diện người dùng trong việc thao tác các khóa.

Từ năm 2020, hơn 50 tỷ đô la đã biến mất khỏi những ví điện tử được cho là an toàn. Các cuộc tấn công của tin tặc dường như đều theo một mô típ tương tự: blockchain không bị xâm phạm, mật mã không bị bẻ khóa, nhưng tiền lại biến mất một cách bí ẩn. Sự thật không thể chấp nhận được là những ví điện tử "an toàn" thực chất không hề an toàn – các khóa có thể đủ mạnh, nhưng chúng ta thường canh giữ sai cửa.

Điều gì sẽ xảy ra nếu vấn đề không nằm ở khâu bảo mật, mà nằm ở chính kiến trúc hệ thống?

1. Tài sản nằm trên Chuỗi , khóa nằm trong ví.

Làm rõ khái niệm "ví"

Thứ nhất, hầu hết mọi người không nhận ra rằng ví điện tử không lưu trữ tài sản crypto ; Bitcoin của bạn không nằm trên Ledger, và Ethereum của bạn cũng không nằm trên MetaMask.

Tài sản crypto tồn tại trên blockchain , một "kho báu" bất khả xâm phạm và minh bạch. Tính xác thực của tài sản crypto có thể được kiểm chứng, nhưng chúng không tồn tại trong bất kỳ ví nào. Kho báu blockchain là hoàn hảo – nó không thể bị tin tặc tấn công, không thể bị thay đổi và tồn tại mãi mãi. Thứ bạn lưu trữ trong ví của mình là chìa khóa để mở kho báu, chứ không phải tài sản.

Hiểu được điều này sẽ định hình lại nhận thức của chúng ta về an ninh:

- Kho lưu trữ : Tài sản được lưu trữ trong blockchain– phân tán trên hàng nghìn nút và được bảo vệ bởi cơ chế đồng thuận toán học.

- Private key Key : Cách duy nhất để mở kho tiền – một khi chuỗi ký tự này bị lộ, quyền kiểm soát tuyệt đối đối với tài sản sẽ bị mất.

- Khóa/Địa chỉ công khai : Địa chỉ của tài sản trên blockchain– nó có thể được chia sẻ một cách an toàn, giống như địa chỉ email.

- Chữ ký số : Giấy ủy quyền ngụy tạo– một chứng chỉ toán học cho phép thực hiện giao dịch.

- Giao dịch : Một văn bản được ký kết cho phép chuyển giao tài sản.

Một khi bạn hiểu được logic này, những thách thức về bảo mật mà ví điện tử phải đối mặt sẽ trở nên rõ ràng hơn bao giờ hết: tài sản được bảo mật rất cao trên blockchain , và mọi cuộc tấn công mạng, mọi vụ trộm cắp, mọi mất mát – đều là do ai đó đã khai thác lỗ hổng để lấy được khóa.

Câu hỏi đã thúc đẩy sự phát triển của ví điện tử trong suốt 15 năm qua vừa đơn giản lại vừa phức tạp: làm thế nào để bảo vệ khóa riêng tư?

Sự phát triển của công nghệ quản lý khóa thế hệ thứ hai và thứ tư

Lịch sử của ví điện tử crypto về cơ bản là lịch sử của việc che giấu khóa. Những cải tiến trong công nghệ ví điện tử đã học hỏi từ những thất bại của các thế hệ trước, nhưng cũng không tránh khỏi việc tạo ra những lỗ hổng bảo mật mới. Có lẽ đã đến lúc cần tránh các vấn đề này ngay từ góc độ thiết kế kiến trúc.

Thế hệ đầu tiên: Ví phần mềm/ví nóng (từ năm 2009 đến nay)

Giải pháp ban đầu nghe có vẻ hợp lý nhưng lại lỗi thời: crypto khóa và giấu nó bằng mật khẩu, sau đó lưu trữ private key của người dùng trên thiết bị của họ dưới dạng Cụm từ hạt giống(12 hoặc 24 từ). Người dùng liên tục được cảnh báo phải viết Cụm từ hạt giống ra giấy, giữ gìn cẩn thận và không bao giờ được làm mất.

Phương pháp này, dù có vẻ đơn giản, lại tiềm ẩn nhiều lỗ hổng. Phần mềm có thể bị tấn công, máy tính có thể bị nhiễm virus, phần mềm độc hại sao chép dữ liệu có thể đánh cắp địa chỉ, các trang web Phishing có thể đánh cắp Cụm từ hạt giống, và các tiện ích mở rộng trình duyệt cũng có thể bị xâm phạm. Cho đến nay, các lỗ hổng trong ví phần mềm đã gây thiệt hại hàng tỷ đô la cho người dùng, và con số này đang tăng lên mỗi ngày.

Khóa được lưu trữ trong phần mềm và do đó rất dễ bị xâm phạm.

Thế hệ thứ hai: Ví phần cứng/ví lạnh (từ năm 2014 đến nay)

Giải pháp của ngành công nghiệp đối với vấn đề này là cách ly vật lý. Ví phần cứng như Ledger và Trezor lưu trữ khóa ngoại tuyến trong phần cứng chuyên dụng, không tiếp xúc với mạng. Khóa nằm trong một chip bảo mật và ký các giao dịch bên trong thiết bị, do đó tránh được rủi ro bảo mật từ phần mềm độc hại.

Nhưng những vấn đề mới lại nảy sinh. Ví phần cứng cực kỳ bất tiện khi sử dụng – hãy tưởng tượng bạn phải mang theo một thiết bị USB để mua cà phê. Chúng có thể bị mất, bị đánh cắp hoặc bị hư hỏng trong cuộc sống hàng ngày. Các cuộc tấn công Chuỗi supply có thể cài đặt mã độc trước khi thiết bị đến tay người dùng. Vụ rò rỉ dữ liệu người dùng Ledger nổi tiếng đã làm lộ địa chỉ của hàng triệu người dùng, có nghĩa là tin tặc thậm chí có thể chuyển các cuộc tấn công của chúng từ trực tuyến sang ngoại tuyến.

Việc cách ly mang lại sự an toàn, nhưng đổi lại là sự thiếu hụt nguồn lực.

Thế hệ thứ ba: Ví điện toán bảo mật bên long(MPC) (từ năm 2018 đến nay)

Ví điện toán bảo mật bên long áp dụng một phương pháp khác: khóa được phân mảnh, không có bên tham gia nào nắm giữ toàn bộ khóa. Nhiều bên tham gia phải hợp tác để ký một giao dịch, nhưng bản thân khóa không bao giờ được tái tạo hoàn chỉnh ở một nơi duy nhất.

Các khách hàng tổ chức rất hài lòng, vì cuối cùng họ có thể đạt được quyền kiểm soát doanh nghiệp đối với ví của mình mà không rủi ro về Cụm từ hạt giống . Tuy nhiên, MPC cũng đã tái xuất hiện một điều mà thế giới crypto đang cố gắng loại bỏ: sự tin tưởng. Người dùng phải dựa vào các nhà cung cấp dịch vụ lưu trữ, những người có thể thông đồng, biến mất, bị tấn công hoặc đơn giản là từ chối cung cấp dịch vụ.

Vào ngày 14 tháng 10 năm 2025, Privy, một nhà cung cấp ví MPC, đã gặp sự cố máy chủ kéo dài hai giờ do vấn đề tải mạng, khiến hàng trăm nghìn người dùng ví Privy không thể thực hiện giao dịch chuyển tiền. Ngoài ra, việc triển khai ví MPC tương đối phức tạp và tốn kém, và cuối cùng, các mảnh khóa được giao phó cho người khác. Hiện nay, ngày càng nhiều cơ quan quản lý bắt đầu cho rằng ví MPC là ví được lưu ký một phần chứ không phải là ví tự lưu ký hoàn toàn.

Mặc dù lòng tin phi tập trung tốt hơn lòng tin tập trung, nhưng nó vẫn dựa trên niềm tin vào con người.

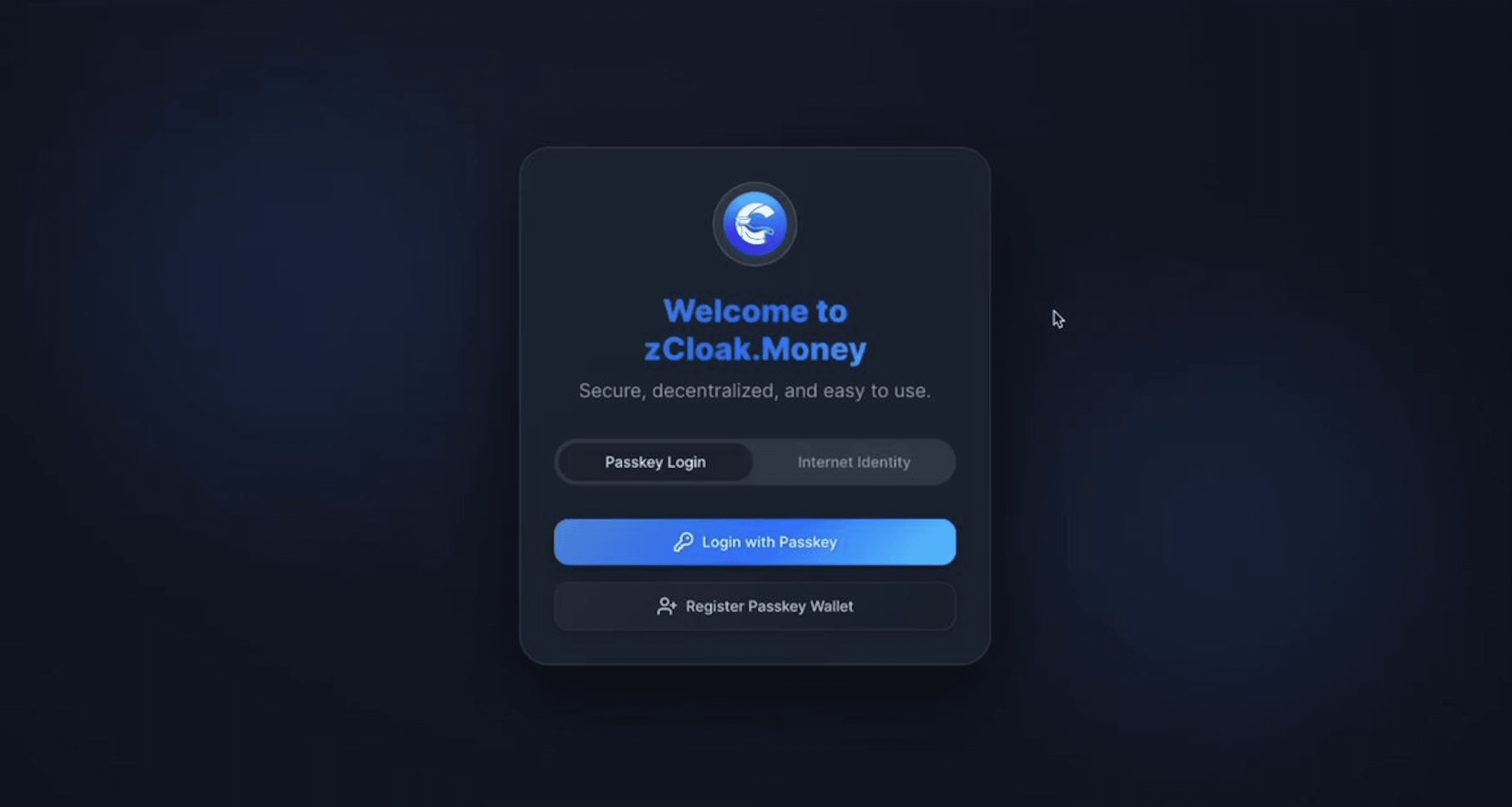

Thế hệ thứ tư: Ví Passkey (từ năm 2024 đến nay)

Ví điện tử thế hệ thứ tư có một bước chuyển đổi kiến trúc cơ bản. Thay vì giấu hoặc chia nhỏ khóa, nó niêm phong khóa trong một chip bảo mật trong thiết bị của bạn – cùng phần cứng bảo vệ Apple Pay và Google Pay. Khóa tồn tại, nhưng không bao giờ có thể được rút, chuyển nhượng hoặc đánh cắp. Nó chỉ có thể được sử dụng khi xác thực sinh trắc học của người dùng được chấp nhận.

Không có Cụm từ hạt giống, không có thiết bị phần cứng, không có bên thứ ba.

Dòng thời gian tiến hóa

- 2009: Những chiếc ví Bitcoin đầu tiên xuất hiện, lưu trữ khóa cục bộ.

- 2014: Ledger ra mắt ví phần cứng dành cho người tiêu dùng đầu tiên của mình.

- 2018: Công nghệ MPC bắt đầu được ứng dụng trong các tổ chức

- 2025: Ví điện tử Passkey cấp doanh nghiệp đầu tiên (zCloak.Money) ra mắt.

- 2025-2027: Bắt đầu cuộc di cư ồ ạt sang ví Passkey

Mỗi thế hệ ví điện tử đều khắc phục những nhược điểm chính của thế hệ trước, nhưng đồng thời cũng phát sinh những vấn đề mới. Người dùng luôn phải lựa chọn giữa bảo mật và sự tiện lợi, và Passkey Wallet là giải pháp đầu tiên có thể đáp ứng cả hai cùng một lúc.

III. Lỗi nghiêm trọng – Giao diện yếu

Có một bí mật được giữ kín trong ngành công nghiệp này: ba thế hệ ví điện tử đầu tiên đều có chung một lỗi nghiêm trọng không liên quan đến việc lưu trữ khóa .

Dù người dùng đang sử dụng ví phần mềm, ví phần cứng hay giải pháp tính toán bên long(MPC), họ đều phải truy cập chúng thông qua cơ sở hạ tầng Web2:

- Giao diện người dùng/ứng dụng được lưu trữ trên một máy chủ tập trung (có thể bị tấn công).

- Hệ thống DNS có thể đã bị xâm phạm (khiến người dùng truy cập vào các trang web giả mạo).

- Các tiện ích mở rộng trình duyệt có thể bị thay thế (bằng các phiên bản độc hại).

- Giao diện web có thể dễ bị Phishing(một bản sao hoàn hảo có thể đánh cắp khóa của người dùng).

Vụ tấn công Safe (Wallet) trị giá 1,6 tỷ đô la đã chứng minh điều này một cách dứt khoát: nếu giao diện dùng để truy cập ví điện tử có thể bị xâm phạm, thì ngay cả phương pháp lưu trữ khóa an toàn nhất cũng trở nên vô nghĩa.

Vấn đề hiện tại trong ngành là :

- Ví phần mềm thế hệ đầu tiên: Cụm từ hạt giống crypto bằng công nghệ cấp độ quân sự, nhưng được truy cập thông qua một plugin trình duyệt hoặc ứng dụng được cập nhật/phân phối tự động bởi một máy chủ tập trung.

- Ví phần cứng thế hệ thứ hai: Khóa của bạn được lưu trữ trong phần cứng bảo mật không thể bị bẻ khóa, nhưng được quản lý bằng phần mềm máy tính để bàn tải xuống từ một trang web có thể bị xâm nhập.

- Ví điện tử bên long bảo mật (MPC) thế hệ thứ ba phân phối khóa bằng crypto nâng cao cho nhiều người tham gia, nhưng các khóa này được kiểm soát bởi một cổng thông tin web do cơ sở hạ tầng truyền thống cung cấp. Điều này giống như có một két sắt bất khả xâm phạm nhưng cánh cửa lại bằng bìa cứng. Mỗi thế hệ ví điện tử đều tập trung vào việc bảo vệ khóa, bỏ qua giao diện người dùng. Tin tặc rất tinh ranh; trong khi đội ngũ bảo mật đang bận rộn tạo ra các khóa phức tạp hơn, kẻ tấn công chỉ đơn giản là thay thế cánh cửa. Đây chính là điểm yếu mà ví điện tử thế hệ thứ tư giải quyết – chúng bảo vệ cả khóa và giao diện người dùng cùng một lúc.

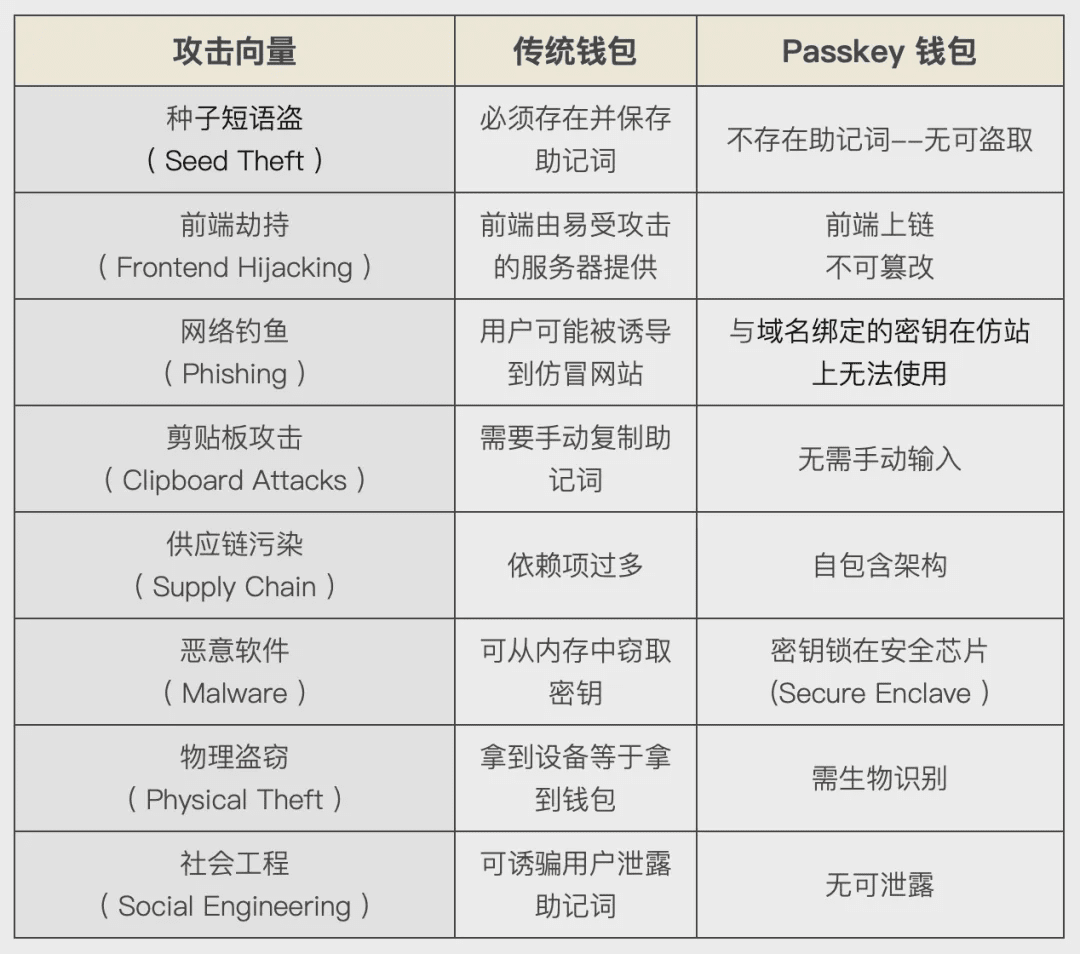

IV. Phân tích các kiểu tấn công ví điện tử

Để hiểu tại sao ví Passkey lại mang tính cách mạng, điều cần thiết là phải hiểu cách thức tài sản crypto bị đánh cắp. Các cuộc tấn công này, khai thác những điểm yếu cụ thể trong kiến trúc hệ thống, có thể được phân loại thành bốn loại chính.

Tấn công giao diện/giao diện người dùng

Các cuộc tấn công phá hoại nhất không nhắm vào blockchain hay ví điện tử – mà nhắm vào giao diện. Tấn công chiếm quyền điều khiển DNS chuyển hướng người dùng đến các trang web giả mạo trông giống hệt nhau. Cuộc tấn công Safe (Ví điện tử) được đề cập ở trên hoạt động theo cách này: kẻ tấn công xâm nhập vào giao diện mạng và chèn mã độc hại, và khi người dùng ký vào những giao dịch mà họ cho rằng là hợp pháp, ví của họ sẽ bị rút sạch tiền.

Các cuộc tấn công thông qua tiện ích mở rộng trình duyệt cũng nguy hiểm không kém. Chúng có thể xâm phạm tài khoản của nhà phát triển và phát tán các bản cập nhật độc hại, hoặc lừa người dùng tải xuống các kịch bản của tin tặc, thay thế các tiện ích mở rộng an toàn bằng các phiên bản độc hại. Người dùng tin tưởng vào giao diện quen thuộc nhưng không biết rằng mỗi giao dịch họ thực hiện đều đang chuyển tài sản cho kẻ tấn công.

Trộm cắp Cụm từ hạt giống Seed

12 hoặc 24 từ khóa bảo vệ hàng tỷ đô la tài sản crypto thực chất rất dễ bị tấn công, và các cuộc tấn công có thể diễn ra dưới nhiều hình thức:

- Trộm cắp vật chất : Chụp ảnh hoặc đánh cắp Cụm từ hạt giống bằng văn bản.

- Trộm cắp kỹ thuật số : Phần mềm Tongyi quét và nhận diện các mẫu cụ thể trong Cụm từ hạt giống.

- Xác thực xã hội : Giả mạo nhân viên chăm sóc khách hàng hoặc hỗ trợ kỹ thuật để lừa người dùng "xác nhận"Cụm từ hạt giống của họ.

- Công cụ tạo Cụm từ hạt giống ngụy tạo : Tạo ra Cụm từ hạt giống dễ bị tấn công và đã được xác định trước.

Một khi Cụm từ hạt giống bị lộ, điều đó có nghĩa là mất mát hoàn toàn và vĩnh viễn, không thể phục hồi, hòa giải hoặc thu hồi được.

Hoạt động Phishing

Phishing crypto đã phát triển thành một hệ thống gian lận quy mô công nghiệp, với các chiến thuật phổ biến bao gồm:

- Phishing thông báo : lừa người dùng cấp quyền truy cập token không giới hạn.

- Airdrop giả mạo : Tạo cảm giác khẩn cấp để đánh lừa người dùng, khiến họ mất cảnh giác.

- Sao chép website : Tạo bản sao y hệt giao diện của một website DeFi phổ biến, đánh cắp thông tin đăng nhập và Cụm từ hạt giống của người dùng.

Trong thế giới trực tuyến, hàng nhái hoàn hảo thực sự rất rẻ, và ngay cả các chuyên gia cũng có thể bị đánh lừa.

Ô nhiễm Chuỗi supply

Các hệ thống phần mềm hiện đại phụ thuộc lẫn nhau, điều này đồng nghĩa với vô số cơ hội tấn công. Một gói npm (thư viện phụ thuộc JavaScript) bị rò rỉ có thể ảnh hưởng đến hàng nghìn ví điện tử, các bản cập nhật firmware cho ví phần cứng có thể đưa vào các lỗ hổng bảo mật, và nhiều lớp phụ thuộc có thể che giấu mã độc hại chỉ bắt đầu hoạt động sau nhiều tháng cài đặt.

Vụ tấn công Ledger Connect Kit là một ví dụ điển hình: một thư viện bị lỗi đã đồng thời ảnh hưởng đến nhiều ứng dụng DeFi, dẫn đến việc rút sạch tiền trong ví trên toàn bộ hệ sinh thái.

V. Ví Passkey ra mắt

Passkey là gì?

Passkey không phải là một công nghệ crypto mới; đó là một hệ thống xác thực bảo mật kỹ thuật số của tương lai mà Apple, Google và Microsoft đã đầu tư hàng tỷ đô la vào. Khi người dùng sử dụng Face ID để mở khóa iPhone, Touch ID để đăng nhập vào GitHub hoặc Windows Hello để truy cập hệ thống, họ đã và đang sử dụng Passkey.

Hiện nay, các tập đoàn công nghệ và tài chính hàng đầu thế giới đã áp dụng hệ thống này. Binance, Coinbase và PayPal sử dụng Passkey để bảo vệ hàng triệu tài khoản, và Amazon, Google, và Microsoft đã coi nó là một tiêu chuẩn bảo mật. Công nghệ này, dựa trên tiêu chuẩn WebAuthn/FIDO2, đã được thử nghiệm trong các tình huống thực tế bởi hàng tỷ người dùng.

Bước đột phá mới nằm ở chỗ công nghệ đã hoàn thiện này sẽ được ứng dụng vào ví crypto.

Passkey định hình lại mô hình bảo mật như thế nào :

- Xác thực sinh trắc học : Khuôn mặt hoặc dấu vân tay của người dùng trở thành phương thức truy cập duy nhất.

- Bảo mật liên kết tên miền : Mỗi Passkey được liên kết với một tên miền cụ thể, khiến Phishing mạng trở nên bất khả thi về mặt toán học.

- Không có bí mật được chia sẻ : Không giống như mật khẩu hoặc Cụm từ hạt giống, Passkey không bao giờ rời khỏi thiết bị của người dùng.

- Hỗ trợ phần cứng : Khóa được lưu trữ trong vùng bảo mật của thiết bị, cũng chính là vùng bảo mật dùng để bảo vệ thông tin thanh toán.

Khi Apple đưa Passkey trở thành tiêu chuẩn trong iOS 16, họ không chỉ cải thiện mật khẩu mà còn loại bỏ hoàn toàn chúng, và cuộc cách mạng tương tự đang diễn ra trong lĩnh vực crypto.

Kiến trúc hoàn chỉnh

Việc triển khai ví Passkey hiện đại kết hợp ba lớp bảo mật quan trọng hoạt động cùng nhau để tạo ra mức độ bảo mật chưa từng có.

Lớp 1: Mã khóa trong chip bảo mật

Private key được tạo ra bên trong chip bảo mật của thiết bị và tồn tại vĩnh viễn. Nó không được lưu trữ trong phần mềm và người dùng thậm chí không thể truy cập được. Chức năng duy nhất của nó là ký các giao dịch khi người dùng xác minh danh tính của họ.

Lớp 2: Giao diện người dùng bất biến

Giao diện ví Passkey không còn được cung cấp bởi máy chủ web truyền thống nữa, mà toàn bộ giao diện người dùng được triển khai trên Chuỗi. Giao diện người dùng này là bất biến và không thể thay thế – vĩnh cửu như chính blockchain vậy.

Lớp 3: Thực thi trực tiếp Chuỗi

Các giao dịch diễn ra trực tiếp từ thiết bị đã được chứng nhận đến blockchain, không thông qua máy chủ trung gian, khóa API hoặc cơ sở hạ tầng tập trung có thể bị tấn công.

Ứng dụng thực tiễn

Hiện tại, một số đội ngũ đang nghiên cứu ví Passkey, nhưng zCloak.Money đã triển khai một kiến trúc hoàn chỉnh:

- Mật khẩu để xác minh danh tính

- Giao diện người dùng Chuỗi tòa nhà ICP

- Mật mã Key chuỗi cho phép hỗ trợ đa chuỗi.

Hệ thống này đã được ra mắt và đưa vào sử dụng thực tế.

Phần đầu quan trọng, không thể thay đổi

Khéo léo giữa Passkey và giao diện người dùng bất biến giải quyết các vấn đề ở cả hai đầu của hệ thống bảo mật. Ví điện tử truyền thống, ngay cả với các khóa bảo mật nhất, vẫn có thể bị sập hoàn toàn nếu giao diện truy cập bị chiếm đoạt. Ví Passkey sử dụng giao diện mạng truyền thống vẫn dễ bị tấn công chiếm đoạt DNS hoặc xâm nhập máy chủ.

Tuy nhiên, vì giao diện người dùng nằm trên blockchain– bất biến, có thể kiểm chứng và vĩnh viễn – nên không có gì có thể bị chiếm đoạt, và ví mà người dùng nhìn thấy và sử dụng chính là một phần của giao thức.

Sự hội tụ công nghệ này đã tạo ra một thành tựu chưa từng có: một ví điện tử không thể bị hack, không phải nhờ các biện pháp phòng thủ mạnh mẽ hơn, mà bằng cách loại bỏ hoàn toàn các điểm xâm nhập cho các cuộc tấn công.

VI. Đổi mới kiến trúc cấp độ miễn dịch

Ví Passkey không chỉ có khả năng chống lại các cuộc tấn công mà còn khiến hầu hết các cuộc tấn công trở nên bất khả thi về mặt logic. An ninh không đạt được bằng cách xây dựng các bức tường, mà bằng khả năng miễn nhiễm về mặt kiến trúc.

Ma trận miễn dịch

Ma trận miễn dịchNguyên tắc kỹ thuật

Khả năng miễn dịch này bắt nguồn từ những khác biệt cơ bản về cấu trúc:

- Mã khóa không thể được rút hoặc sao chép . Private key được tạo ra và liên kết vĩnh viễn trong chip bảo mật. Không có chức năng nào để rút, không có API nào để đọc nó, và ngay cả khi có quyền truy cập root vào thiết bị cũng không thể truy cập được.

- Xác thực sinh trắc học được thực hiện cục bộ , và dữ liệu khuôn mặt hoặc dấu vân tay không bao giờ rời khỏi thiết bị của người dùng. Chip bảo mật xác minh dữ liệu sinh trắc học của người dùng và chỉ cho phép ký khóa sau khi ghép nối, độc lập với các yêu cầu mạng, xác thực bên ngoài và các điểm yếu dễ bị tấn công.

- Liên kết tên miền ngăn chặn việc chuyển hướng . Mỗi Passkey được crypto và liên kết với một tên miền cụ thể, vì vậy ngay cả khi kẻ tấn công tạo ra một bản sao hoàn hảo của trang web, Passkey đơn giản là không thể hoạt động ở đó, khiến cuộc tấn công trở nên bất khả thi về mặt vật lý.

- Giao diện người dùng bất biến không thể bị chiếm đoạt . Khi giao diện ví tồn tại dưới dạng giao thức blockchain thay vì máy chủ mạng truyền thống, sẽ không có máy chủ nào để tấn công, không có DNS nào để chiếm đoạt và không có CDN nào để làm ô nhiễm. Giao diện này bất biến như chính blockchain.

VII. Khoảnh khắc Tesla

Giống như Tesla không chế tạo động cơ đốt trong tốt hơn mà thay vào đó loại bỏ nhu cầu sử dụng xăng, ví Passkey giờ đây không còn yêu cầu Cụm từ hạt giống nữa.

Sự lật đổ mô hình

Quy luật của các cuộc cách mạng công nghệ có thể dễ dàng nhận thấy. Ban đầu, nó bị phớt lờ ("Vì ngựa chạy tốt như vậy, tại sao chúng ta cần ô tô?"), sau đó bị cho rằng là lạc hậu so với thực tế ("Chúng ta sạc xe điện ở đâu?"), và cuối cùng, nó trở thành tiêu chuẩn mới cho các lực lượng Sự lật đổ("Các bạn vẫn dùng xăng à? Thật lạc hậu!").

Chúng ta đang ở một bước ngoặt, khi ví Passkey chuyển từ công nghệ mang tính đột phá sang một nhu cầu thiết yếu.

Ứng dụng Outlook

Hiện nay, những người tiên phong – các doanh nghiệp am hiểu crypto và các tổ chức quản lý tài sản có tầm nhìn – đang chuyển sang sử dụng ví Passkey để giành lợi thế cạnh tranh thông qua tính bảo mật và khả năng vận hành vượt trội.

- 1-2 năm sau : Các doanh nghiệp bắt đầu áp dụng ví Passkey trên quy mô lớn, khi các cuộc tấn công mạng lớn tiếp tục nhắm vào các ví truyền thống, các công ty bảo hiểm bắt đầu yêu cầu sử dụng ví Passkey như một điều kiện để được bảo hiểm, và hội đồng quản trị bắt đầu đặt câu hỏi tại sao kho tiền của họ không sử dụng "ví an toàn nhất".

- 3 đến 5 năm sau : khi được sử dụng rộng rãi, việc dùng Cụm từ hạt giống trở thành một tín hiệu nguy hiểm, giống như việc sử dụng mật khẩu mà không có xác thực hai yếu tố (2FA), người dùng mới hoàn toàn bỏ qua Cụm từ hạt giống và sử dụng Passkey trực tiếp.

- Tương lai : Cụm từ hạt giống sẽ biến mất, giống như dữ liệu quay số hoặc đĩa mềm. Ý tưởng rằng chúng ta từng bảo vệ hàng tỷ đô la bằng 24 từ viết trên giấy sẽ trở nên phi lý như việc giấu tiền dưới nệm.

Sự thật đơn giản

Mọi cuộc cách mạng công nghệ đều tuân theo mô hình này: kháng cự, chấp nhận, thống trị. Từ điện báo đến điện thoại, từ phim ảnh đến kỹ thuật số, từ động cơ đốt trong đến xe điện. Công nghệ vượt trội không chiến thắng nhờ những cải tiến nhỏ giọt, mà bằng cách làm cho các công nghệ trước đó trở nên lỗi thời.

Ví Passkey không chỉ là một bước đi theo hướng cũ; chúng đại diện cho một sự tiến hóa trong mô hình bảo mật tài sản kỹ thuật số.

Kết luận: Đã đến lúc đưa ra lựa chọn

Giải pháp đã ở ngay trước mắt.

Sau khi mất 50 tỷ đô la, ngành công nghiệp crypto đang đứng trước ngã ba đường, hoặc tiếp tục duy trì kiến trúc dễ bị tổn thương hiện tại—giống như việc lắp thêm khóa chắc chắn hơn cho một cánh cửa bằng bìa cứng—hoặc đón nhận sự thay đổi trong cách chúng ta suy nghĩ về bảo mật ví điện tử.

Ví Passkey thể hiện sự chuyển đổi này, không phải thông qua các tối ưu hóa cục bộ, mà thông qua một sự thay đổi kiến trúc triệt để.

Các ông lớn công nghệ đã chứng minh rằng Passkey là tương lai của việc xác thực danh tính, với phiên bản crypto đầu tiên, zcloak.money, đã được đưa ra mắt, cho thấy rằng bảo mật và sự tiện lợi không hề mâu thuẫn nhau.

Sự thay đổi công nghệ tuân theo một quy luật có thể dự đoán được; điều tưởng chừng như mang tính cách mạng ngày hôm nay có thể trở thành tiêu chuẩn vào ngày mai. Câu hỏi không phải là liệu ví Passkey có trở thành chuẩn mực hay không, mà là khi nào.

Thời điểm "Tesla" dành cho ví crypto đã đến.

Câu hỏi duy nhất là: Bạn đã sẵn sàng chưa?