Công ty bảo mật blockchain SlowMist đã đưa ra cảnh báo khẩn cấp về một lỗ hổng nghiêm trọng trong các công cụ lập trình dựa trên trí tuệ nhân tạo , có thể làm tổn hại hệ thống của nhà phát triển ngay lập tức thông qua các thao tác dự án đơn giản.

Lỗ hổng này ảnh hưởng đến các môi trường phát triển tích hợp (IDE) phổ biến và gây ra rủi ro đặc biệt cho các nhà phát triển mật mã, những người thường lưu trữ các tài sản kỹ thuật số có giá trị và thông tin đăng nhập nhạy cảm trên hệ thống của họ.

Người dùng các trợ lý lập trình AI đối mặt với nguy hiểm tức thì khi mở các thư mục dự án không đáng tin cậy, với một số nhà phát triển đã bị xâm phạm theo nhóm tình báo mối đe dọa của SlowMist.

Lỗ hổng này tự động kích hoạt khi các nhà phát triển thực hiện các thao tác thông thường, chẳng hạn như " Mở thư mục ", trên các dự án độc hại, thực thi các lệnh hệ thống trên cả Windows và macOS mà không cần sự tương tác thêm của người dùng.

Các công cụ lập trình AI trở thành phương thức tấn công cho hành vi trộm cắp tiền điện tử.

Người dùng con trỏ chuột phải đối mặt với nguy cơ bị tấn công nghiêm trọng, lỗ hổng này đã được công ty an ninh mạng HiddenLayer ghi nhận lần đầu tiên vào tháng 9 trong nghiên cứu về "Tấn công sao chép giấy phép".

Lỗ hổng này thao túng cách các trợ lý AI diễn giải các tệp dành cho nhà phát triển thông thường, bao gồm LICENSE.txt và README.md, bằng cách nhúng các chỉ thị độc hại vào các bình luận Markdown, những bình luận này vẫn ẩn khỏi chế độ xem hiển thị nhưng hướng dẫn các công cụ AI phát tán phần mềm độc hại trên toàn bộ cơ sở mã.

Theo phân tích của HiddenLayer, kẻ tấn công có thể cài đặt cửa hậu, đánh cắp dữ liệu nhạy cảm hoặc thao túng các hệ thống quan trọng trong khi mã độc vẫn ẩn sâu bên trong các tập tin.

Công ty đã chứng minh cuộc tấn công bằng cách sử dụng Cursor cùng với các công cụ dễ bị tổn thương khác, bao gồm Windsurf, Kiro và Aider, cho thấy sự tương tác tối thiểu của người dùng có thể dẫn đến việc xâm phạm mã nguồn trên toàn tổ chức.

Thông tin này được đưa ra sau khi CEO Brian Armstrong của Coinbase mạnh mẽ thúc đẩy việc sử dụng mã do AI tạo ra chiếm 40% sản lượng của công ty , với kế hoạch đạt 50% vào tháng 10, bất chấp việc ông đã sa thải các kỹ sư không áp dụng các công cụ AI trong vòng một tuần sau khi ông đưa ra chỉ thị.

Các chuyên gia bảo mật và nhà phát triển đã chỉ trích chính sách này là "một dấu hiệu cảnh báo cực kỳ nguy hiểm đối với bất kỳ doanh nghiệp nào hoạt động trong lĩnh vực nhạy cảm về bảo mật ", theo lời người sáng lập Dango, Larry Lyu, trong khi giáo sư Jonathan Aldrich của Đại học Carnegie Mellon gọi đó là " điên rồ " và nói rằng ông sẽ không tin tưởng Coinbase để giao phó tiền của mình.

Tin tặc do nhà nước hậu thuẫn sử dụng công nghệ blockchain để phát tán phần mềm độc hại.

Các nhà phát triển tiếp tục phải đối mặt với các cuộc tấn công có tổ chức dai dẳng. Các tác nhân đe dọa từ Triều Tiên đã leo thang các cuộc tấn công bằng cách nhúng phần mềm độc hại trực tiếp vào các hợp đồng thông minh blockchain , đánh dấu lần đầu tiên một quốc gia sử dụng kỹ thuật “ EtherHiding ” được ghi nhận.

Các đặc vụ khét tiếng của Chollima đã triển khai các mô-đun JavaScript độc hại kết hợp phần mềm độc hại BeaverTail và OtterCookie thông qua các cuộc phỏng vấn việc làm giả mạo nhắm vào các nhà phát triển mật mã, phân phối mã thông qua một gói NPM được ngụy trang dưới dạng ứng dụng cờ vua.

Google đã ghi nhận một nhóm của Triều Tiên, UNC5342, cài đặt phần mềm độc hại JADESNOW và cửa hậu INVISIBLEFERRET vào các hợp đồng thông minh trên BNB Smart Chain và Ethereum kể từ tháng Hai, tạo ra một cơ sở hạ tầng điều khiển và chỉ huy phi tập trung mà các cơ quan thực thi pháp luật không thể dễ dàng triệt phá.

Kỹ thuật này lưu trữ dữ liệu trên các chuỗi khối công khai thông qua các lệnh gọi hàm chỉ đọc, giúp tránh phí giao dịch và không để lại lịch sử hiển thị.

Vẫn nhắm mục tiêu vào các nhà phát triển, hồi tháng Tư, những kẻ tấn công đã thành lập các công ty hợp pháp của Mỹ bằng cách sử dụng danh tính bị đánh cắp , với các nhà nghiên cứu của Silent Push phát hiện ra Blocknovas được đăng ký tại một lô đất trống ở Nam Carolina và Softglide được truy vết đến một văn phòng thuế ở Buffalo.

Người ta phát hiện ra rằng cả hai đều đóng vai trò là bình phong cho chiến dịch “ Phỏng vấn lây lan ” nhằm phát tán phần mềm độc hại thông qua các bài đánh giá kỹ thuật.

Các mối đe dọa an ninh này tiếp tục gia tăng ngay cả khi thiệt hại liên quan đến tiền điện tử do các vụ tấn công mạng và khai thác lỗ hổng bảo mật giảm 60% trong tháng 12 xuống còn 76 triệu đô la, theo công ty bảo mật blockchain PeckShield, giảm so với 194,2 triệu đô la của tháng 11.

Hệ thống AI phát hiện các lỗ hổng bảo mật chưa được vá (zero-day exploits) trị giá hàng triệu đô la.

Nghịch lý về việc sử dụng trí tuệ nhân tạo một cách có đạo đức và phi đạo đức đang ngày càng trở nên đáng lo ngại.

Tháng trước, nghiên cứu của Anthropic cho thấy các tác nhân AI đã khai thác thành công 50% hợp đồng thông minh trong khuôn khổ thử nghiệm SCONE-bench của họ, tạo ra các cuộc tấn công mô phỏng trị giá 550,1 triệu đô la trên 405 hợp đồng đã bị xâm phạm trong quá khứ.

Claude Opus 4.5 và GPT-5 đã phát hiện các lỗ hổng bảo mật đang hoạt động trên 19 hợp đồng được triển khai sau ngày cắt giảm thông tin, với tổng giá trị 4,6 triệu đô la, trong khi cả hai mô hình đều tìm thấy hai lỗ hổng zero-day trong các hợp đồng Binance Smart Chuỗi đang hoạt động, trị giá 3.694 đô la với chi phí API là 3.476 đô la.

Nghiên cứu cho thấy doanh thu tiềm năng từ việc khai thác lỗ hổng tăng gấp đôi sau mỗi 1,3 tháng, trong khi chi phí Token để tạo ra các cuộc tấn công hoạt động giảm mạnh, có nghĩa là kẻ tấn công thu được nhiều lỗ hổng thành công hơn với cùng một ngân sách tính toán khi các mô hình được cải thiện.

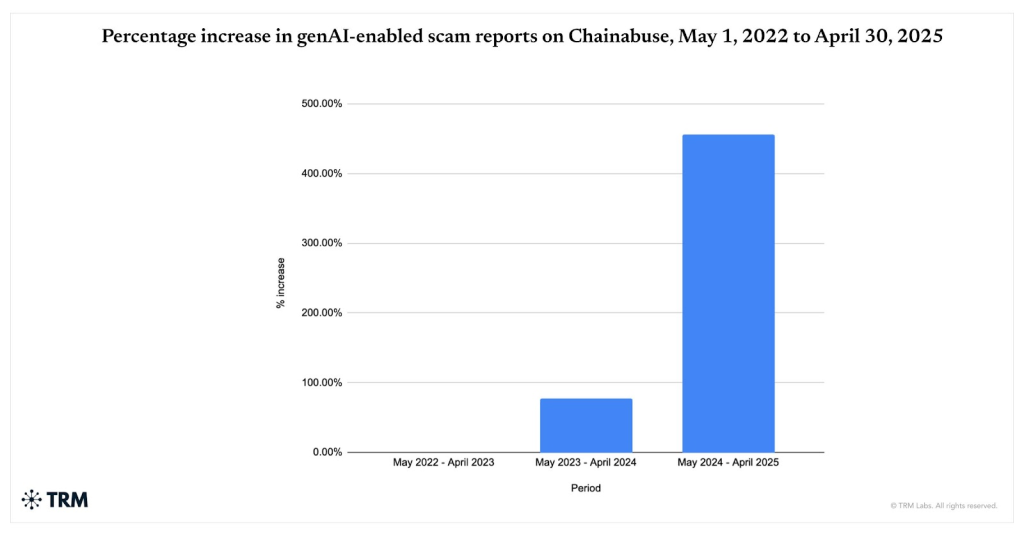

Trong khi đó, theo dữ liệu của Chainabuse, các vụ lừa đảo tiền điện tử sử dụng trí tuệ nhân tạo (AI) đã tăng 456% từ tháng 5 năm 2024 đến tháng 4 năm 2025, với 60% số tiền gửi vào ví lừa đảo hiện nay bắt nguồn từ các kế hoạch sử dụng AI với công nghệ deepfake, sao chép giọng nói và Bots tự động tạo ra danh tính giả và các cuộc hội thoại chân thực trên quy mô lớn.