Được viết bởi: Đội ngũ bảo mật SlowMist

Trong bài viết trước, chúng tôi chủ yếu giải thích tình hình an ninh blockchain vào năm 2023. Bài viết này chủ yếu tập trung vào động thái của Nhóm hacker Lazarus của Triều Tiên, các nhóm lừa đảo lớn và một số công cụ rửa tiền vào năm 2023.

Nhóm Lazarus

Cập nhật 2023

Theo thông tin công khai vào năm 2023, tính đến tháng 6, vẫn không có vụ trộm crypto lớn nào được cho là do nhóm hacker Lazarus của Triều Tiên thực hiện. Đánh giá từ các hoạt động trên chuỗi, nhóm hacker Lazarus của Triều Tiên chủ yếu rửa tiền crypto bị đánh cắp vào năm 2022, trong đó khoảng 100 triệu đô la số tiền bị mất trong cuộc tấn công cầu nối xuyên chuỗi Harmony vào ngày 23 tháng 6 năm 2022.

Những sự thật sau đó cho thấy nhóm hacker Lazarus của Triều Tiên không hề nhàn rỗi mà còn rửa tiền crypto bị đánh cắp vào năm 2022. Nhóm hacker này hoạt động trong bóng tối và bí mật thực hiện các cuộc tấn công liên quan đến APT. Những hoạt động này trực tiếp dẫn đến “Dark 101” của ngành công nghiệp crypto bắt đầu vào ngày 3 tháng 6.

Trong "101 ngày đen tối", tổng cộng 5 nền tảng đã bị đánh cắp với số tiền bị đánh cắp vượt quá 300 triệu ĐÔ LA. Hầu trong đó các đối tượng bị đánh cắp là nền tảng dịch vụ tập trung.

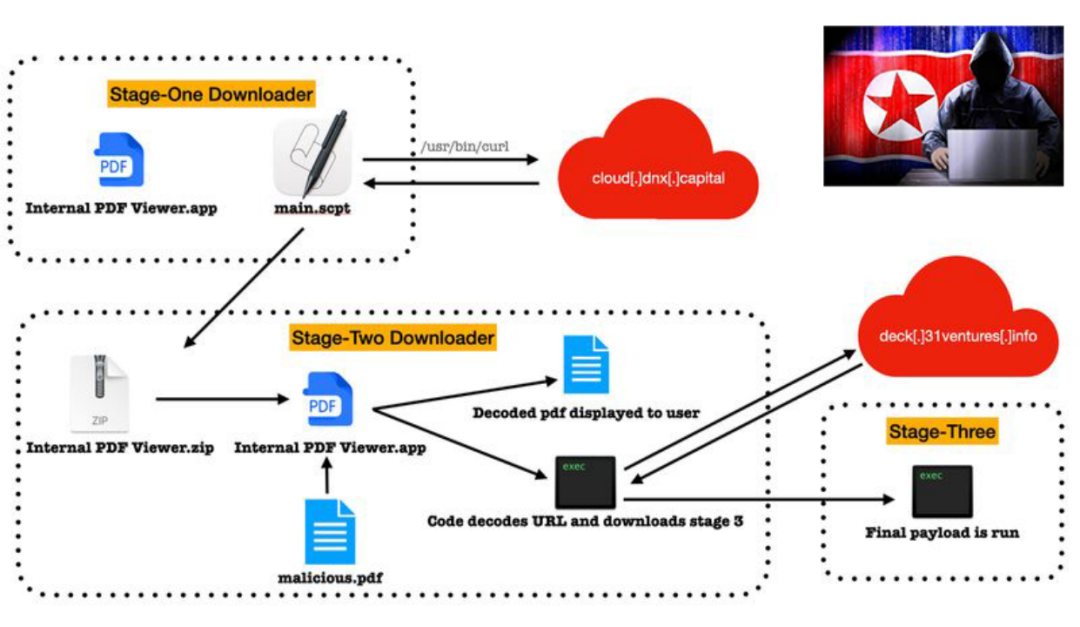

Khoảng ngày 12/9, SlowMist và các đối tác phát hiện nhóm hacker Lazarus Group đã tiến hành các cuộc tấn công APT quy mô lớn nhắm vào ngành công nghiệp crypto. Phương thức tấn công như sau: đầu tiên, ngụy trang danh tính, đánh lừa kiểm toán viên thông qua xác thực người thật và trở thành khách hàng thực, sau đó gửi vào tiền thật. Dưới vỏ bọc danh tính khách hàng này, các Trojan tùy chỉnh trên Mac hoặc Windows nhắm mục tiêu chính xác vào nhân viên chính thức tại nhiều thời điểm liên lạc giữa nhân viên chính thức và khách hàng (kẻ tấn công). Sau khi được phép, chúng di chuyển ngang trong mạng nội bộ và ẩn nấp trong một thời gian dài để đạt được mục tiêu. Mục đích ăn cắp tiền.

FBI Hoa Kỳ cũng đang chú ý đến các vụ trộm lớn trong hệ sinh thái crypto và tuyên bố công khai trong một thông cáo báo chí rằng nó bị kiểm soát bởi nhóm hacker Lazarus của Triều Tiên. Sau đây là thông cáo báo chí do FBI đưa ra vào năm 2023 liên quan đến nhóm hacker Lazarus của Triều Tiên:

Vào ngày 23 cyber, FBI đã xác nhận (https://www.fbi.gov/news/press-releases/fbi-confirms-lazarus-group-cyber-actors-responsible-for-harmonys-horizon-bridge-currency-theft) Nhóm hacker Triều Tiên Lazarus phải chịu trách nhiệm về vụ việc Harmony Hack.

Vào ngày 22 tháng 8, FBI đã đưa ra thông báo (https://www.fbi.gov/news/press-releases/fbi-identify-cryptocurrency-funds-stolen-by-dprk) cho biết tổ chức hacker Triều Tiên hacker liên quan đến Atomic. Wallet, Alphapo và CoinsPaid đã đánh cắp tổng cộng 197 triệu đô la crypto.

Vào ngày 6 tháng 9, FBI đã đưa ra thông cáo báo chí (https://www.fbi.gov/news/press-releases/fbi-identify-cryptocurrency-funds-stolen-by-dprk) xác nhận rằng hacker Triều Tiên Lazarus Group phải chịu trách nhiệm vì vụ trộm 41 đô la đô la từ nền tảng cờ bạc crypto Stake .

Phân tích các phương pháp rửa tiền

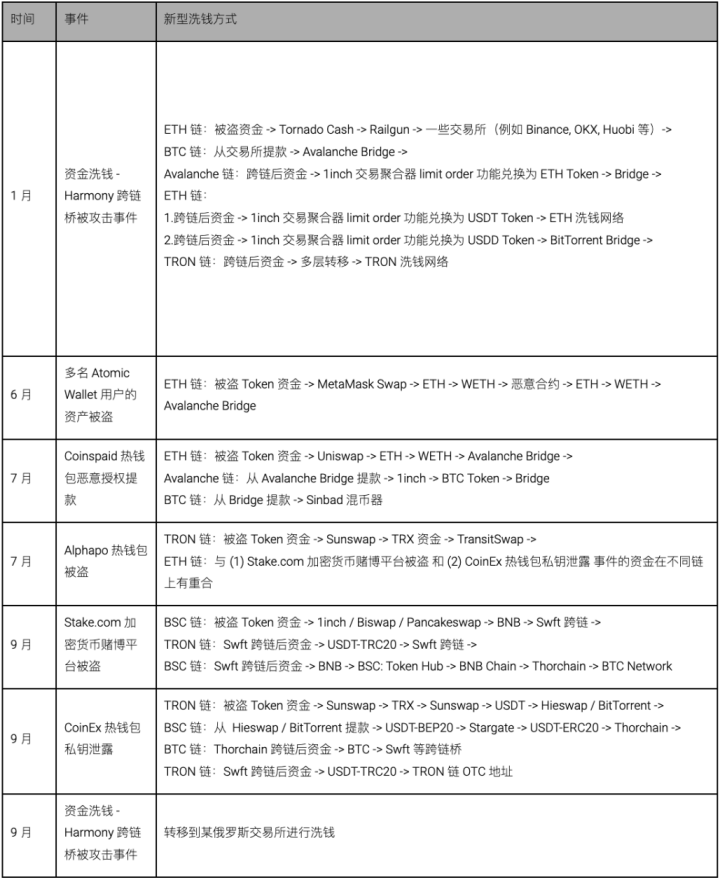

Theo phân tích của chúng tôi, các phương thức rửa tiền của nhóm hacker Triều Tiên Lazarus cũng không ngừng phát triển theo thời gian, các phương thức rửa tiền mới thỉnh thoảng sẽ xuất hiện, lịch trình thay đổi các phương thức rửa tiền như sau:

Phân tích hồ sơ băng nhóm

Dựa trên sự hỗ trợ mạnh mẽ liên quan đến tình báo của các đối tác mạng tình báo InMist, đội ngũ SlowMist AML đã theo dõi và phân tích dữ liệu liên quan đến các sự cố bị đánh cắp này và nhóm hacker Lazarus Group, sau đó thu được một phần chân dung của nhóm hacker Lazarus Group:

Thường sử dụng bản sắc châu Âu hoặc Thổ Nhĩ Kỳ để ngụy trang.

Hàng chục thông tin IP, hàng chục thông tin email và một số thông tin nhận dạng không nhạy cảm đã bị thu thập:

111.*.*.49

103.*.*.162

103.*.*.205

210.*.*.9

103.*.*.29

103.*.*.163

154.*.*.10

185.*.*.217

Dụng cụ rút ví

Lưu ý: Phần này được viết bởi Scam Sniffer, tôi muốn bày tỏ lòng biết ơn của mình.

Tổng quan

Wallet Drainers, một loại phần mềm độc hại liên quan đến crypto, đã đạt được thành công đáng kể trong năm qua. Phần mềm này được triển khai trên các trang web lừa đảo để lừa người dùng ký các giao dịch độc hại và sau đó đánh cắp tài sản từ ví crypto của họ. Các chiến dịch lừa đảo này tiếp tục tấn công người dùng thông thường dưới nhiều hình thức, khiến nhiều người bị thiệt hại tài sản đáng kể sau khi vô tình ký các giao dịch độc hại.

số liệu thống kê bị đánh cắp

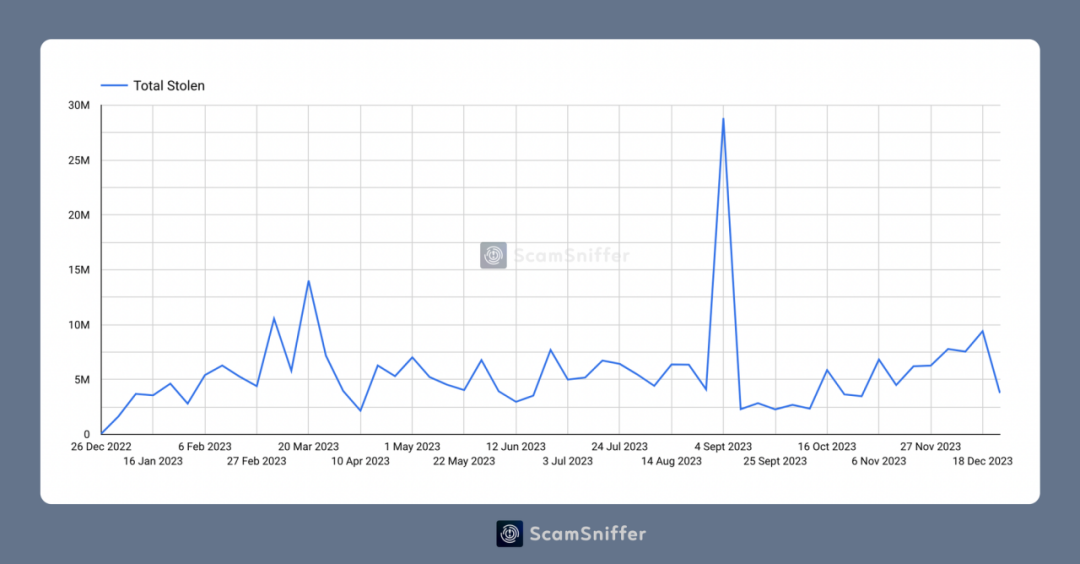

Trong năm qua, Scam Sniffer đã theo dõi Wallet Drainers đánh cắp gần 295 triệu USD từ khoảng 320.000 nạn nhân.

xu hướng bị đánh cắp

Điều đáng nói là gần 7 triệu USD đã bị đánh cắp vào ngày 11/3. Phần lớn là do tỷ giá USDC biến động nên tôi gặp phải một trang web lừa đảo giả danh Circle. Cũng đã có lượng lớn dữ liệu bị đánh cắp tiếp cận vụ hack Arbitrum Discord vào ngày 24 tháng 3 và airdrop tiếp theo.

Mỗi đỉnh cao đều đi kèm với các sự kiện quần chúng liên quan. Nó có thể là airdrop hoặc có thể là một sự cố hacker.

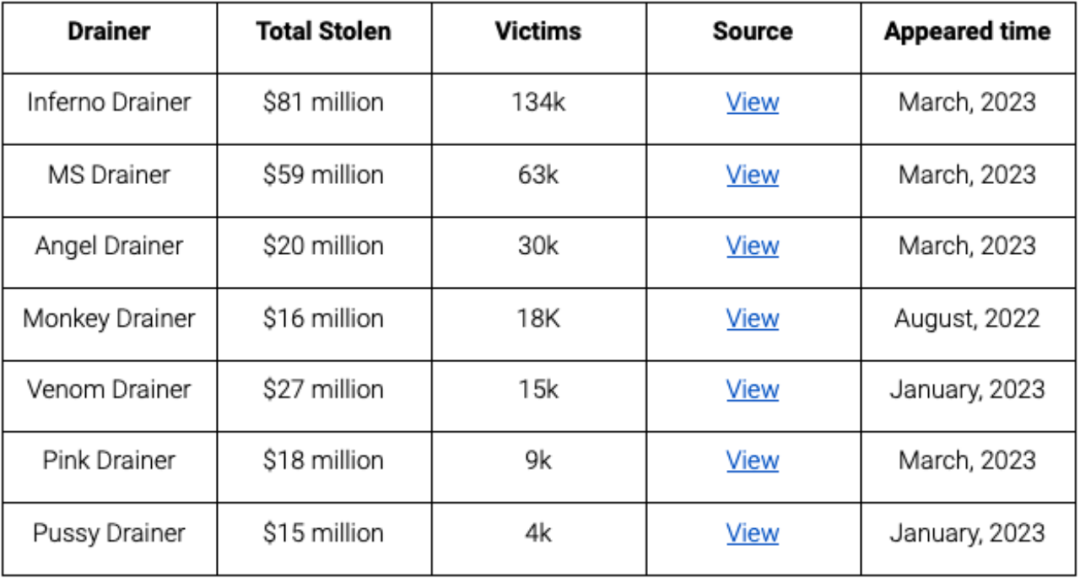

Công cụ rút ví đáng chú ý

Sau những tiết lộ của ZachXBT về Monkey Drainer, họ đã tuyên bố rời nhóm sau khi hoạt động được 6 tháng, và sau đó Venom tiếp quản hầu hết khách hàng của họ. Sau đó MS, Inferno, Angel và Pink cũng xuất hiện vào khoảng tháng 3. Khi Venom ngừng dịch vụ vào khoảng tháng 4, hầu hết các nhóm lừa đảo đều chuyển sang các dịch vụ khác. Với mức phí Drainer 20%, họ kiếm được ít nhất 47 triệu USD từ việc bán dịch vụ.

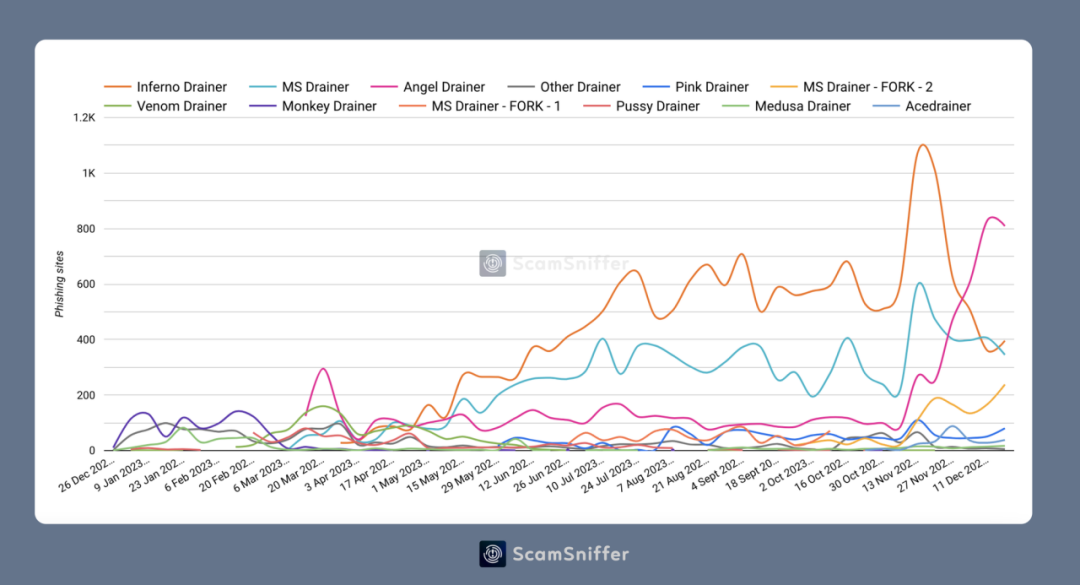

Xu hướng rút ví

Bằng cách phân tích xu hướng, chúng ta có thể thấy hoạt động lừa đảo đang tăng trưởng tương đối liên tục. Và sau mỗi Drainer rút lui, một Drainer mới sẽ thay thế chúng. Ví dụ, sau khi Inferno gần đây tuyên bố rút lui, Angel dường như đã trở thành người thay thế mới.

Họ đã bắt đầu chiến dịch đánh cá như thế nào?

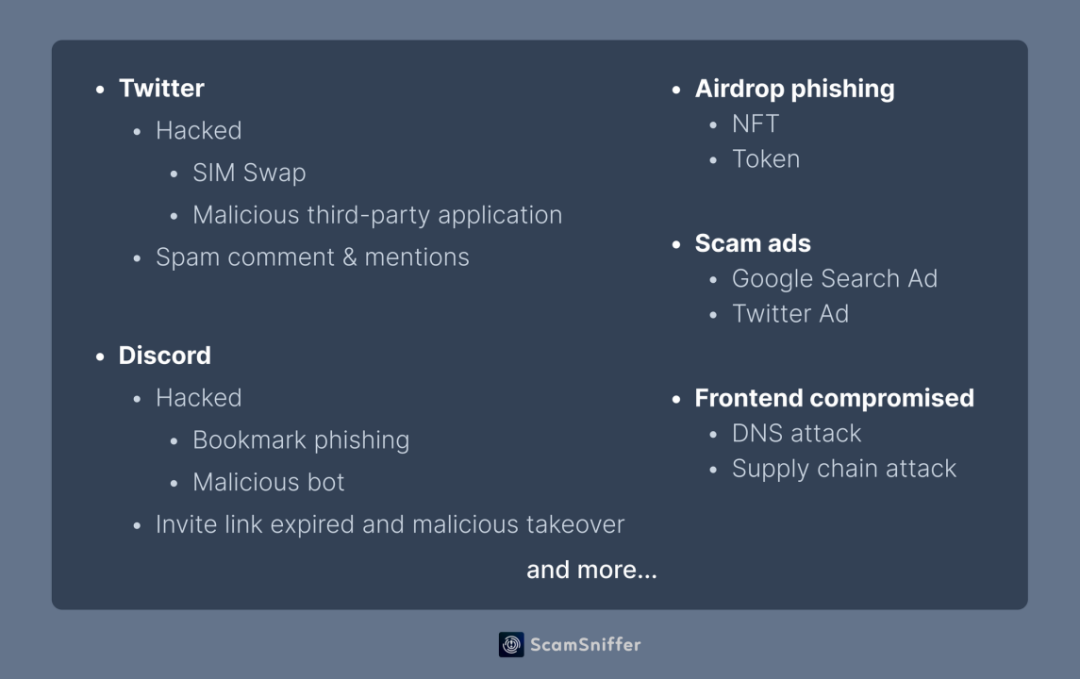

Các cách mà các trang web lừa đảo có được lưu lượng truy cập có thể được chia thành nhiều loại:

hacker

Các dự án chính thức Discord và Twitter đã bị hack

Giao diện người dùng chính thức của dự án hoặc các thư viện được sử dụng đã bị tấn công

lưu lượng truy cập không phải trả tiền

Airdrop NFT hoặc Token

Liên kết Discord không hợp lệ và bị chiếm dụng

Cảnh báo và bình luận spam trên Twitter

Lưu lượng truy cập phải trả tiền

Quảng cáo tìm kiếm của Google

Quảng cáo Twitter

Mặc dù các cuộc tấn công hacker có tác động lớn nhưng phản hồi thường đủ kịp thời và toàn bộ cộng đồng thường hành động trong vòng 10-50 phút. Tuy nhiên, airdrop, lưu lượng truy cập không phải trả tiền, quảng cáo trả phí và các liên kết Discord không hợp lệ đều bị chiếm giữ và các phương pháp này thậm chí còn khó phát hiện hơn. Ngoài ra, còn có nhiều tin nhắn riêng tư có chủ đích lừa đảo của các cá nhân.

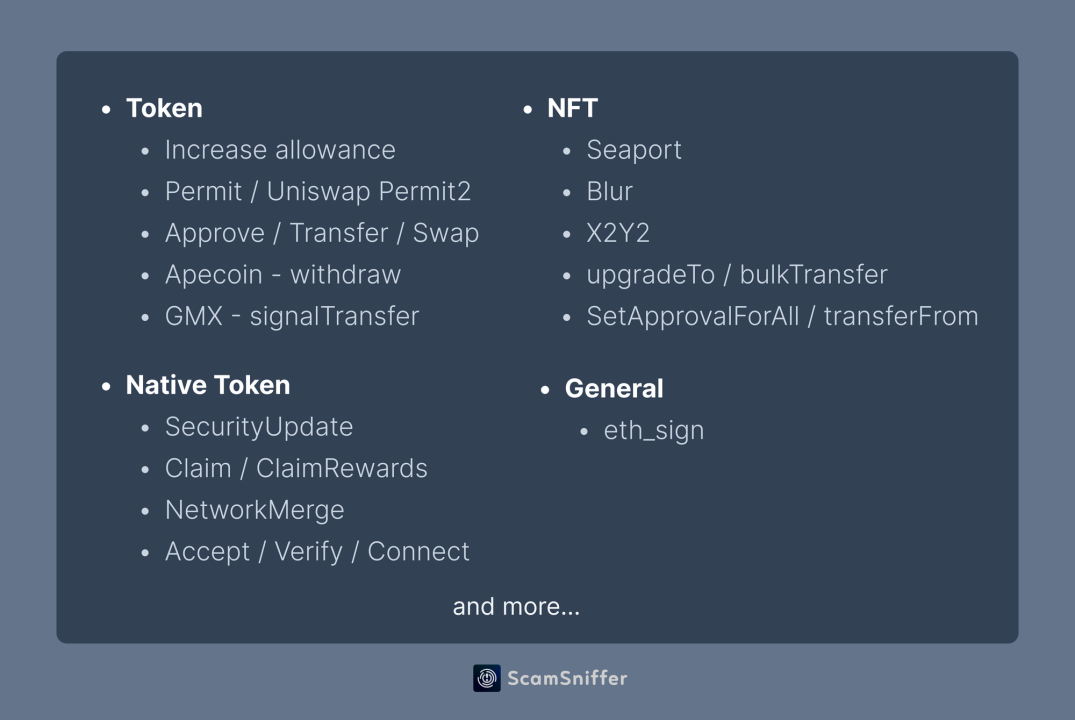

Chữ ký lừa đảo phổ biến

Có nhiều cách khác nhau để bắt đầu chữ ký lừa đảo độc hại cho các loại nội dung khác nhau. Trên đây là một số phương pháp chữ ký lừa đảo phổ biến cho các loại nội dung khác nhau. Những kẻ rút tiền quyết định loại chữ ký lừa đảo độc hại nào sẽ khởi chạy dựa trên loại tài sản mà ví của nạn nhân nắm giữ.

Từ trường hợp sử dụng signalTransfer của GMX để đánh cắp token NHÀ CUNG CẤP THANH KHOẢN Reward, chúng ta có thể thấy rằng họ đã tiến hành nghiên cứu rất chi tiết về các phương thức lừa đảo của các tài sản cụ thể.

Sử dụng hợp đồng thông minh nhiều hơn

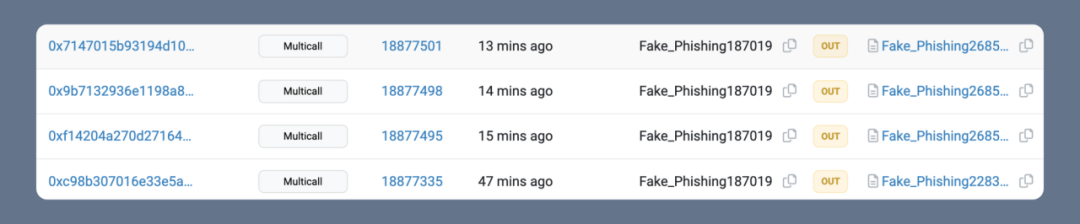

1) Đa cuộc gọi

Bắt đầu với Inferno, họ cũng bắt đầu đầu tư nhiều nguồn lực hơn vào việc sử dụng công nghệ hợp đồng. Ví dụ: Phí Chia cần được chia thành hai giao dịch và việc này có thể không đủ nhanh, khiến nạn nhân phải thu hồi ủy quyền trước trong lần chuyển thứ hai. Vì vậy, để nâng cao hiệu quả, họ sử dụng multilcall để chuyển tài sản hiệu quả hơn.

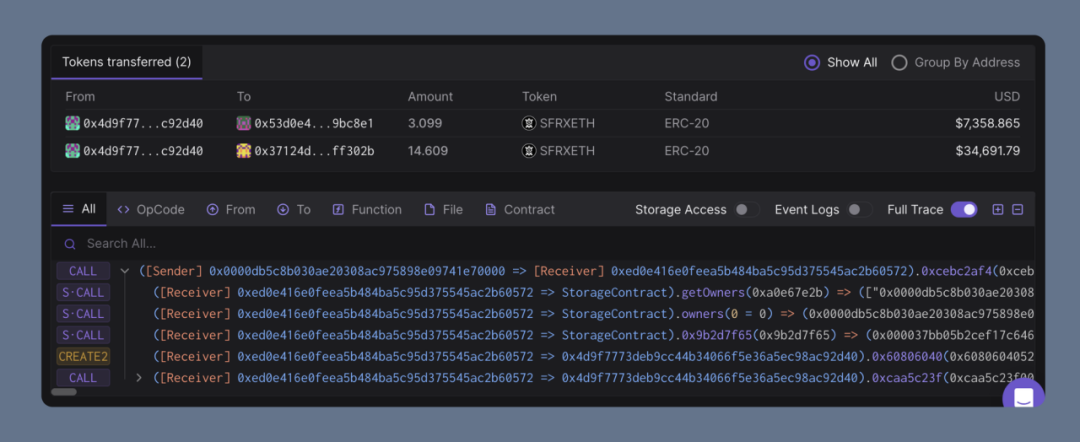

2) TẠO2 & TẠO

Ngoài ra, để vượt qua quá trình xác minh bảo mật của một số ví, họ cũng bắt đầu thử sử dụng create2 hoặc create để tự động tạo địa chỉ tạm thời. Điều này sẽ khiến danh sách đen về mặt ví không hiệu quả và làm tăng độ khó của việc nghiên cứu lừa đảo. Bởi vì bạn không biết tài sản sẽ được chuyển đến địa chỉ nào nếu không ký và địa chỉ tạm thời không có ý nghĩa phân tích. Đây là một sự thay đổi lớn so với năm ngoái.

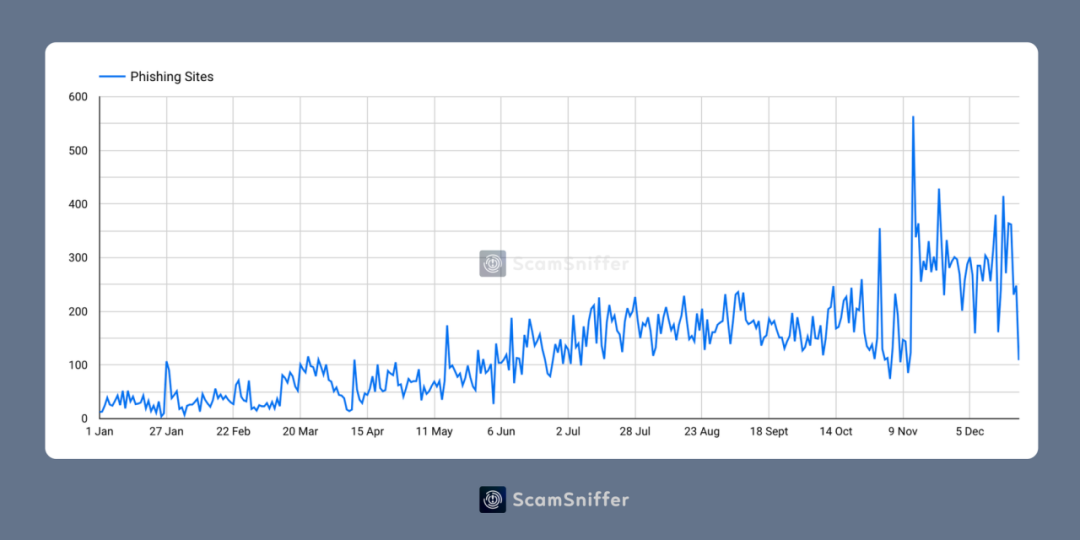

Trang web lừa đảo

Bằng cách phân tích xu hướng số lượng của các trang web lừa đảo, có thể thấy rõ rằng các hoạt động lừa đảo đang tăng trưởng dần hàng tháng, điều này liên quan nhiều đến dịch vụ rút ví ổn định.

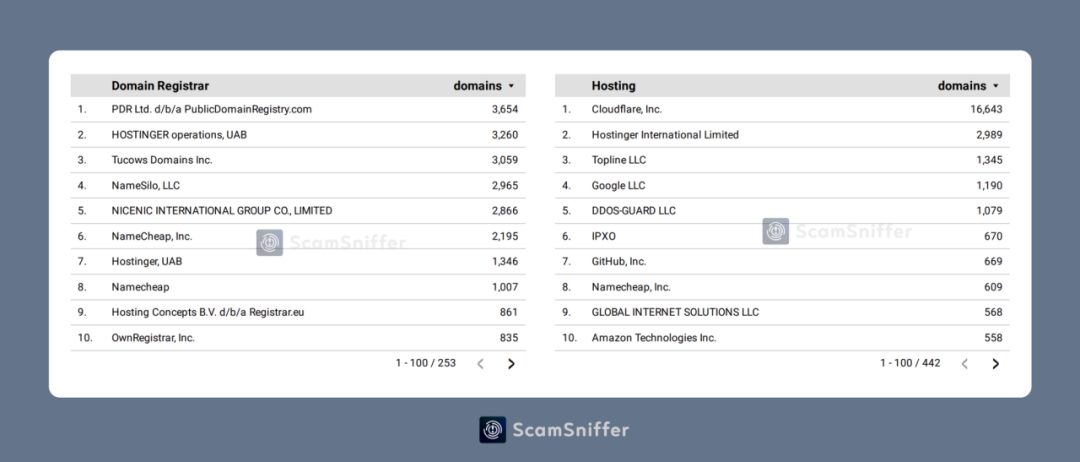

Trên đây là các nhà đăng ký tên miền chủ yếu được các trang web lừa đảo này sử dụng. Bằng cách phân tích địa chỉ máy chủ, chúng ta có thể thấy rằng hầu hết họ đều sử dụng Cloudflare để ẩn địa chỉ máy chủ thực.

công cụ rửa tiền

Sinbad

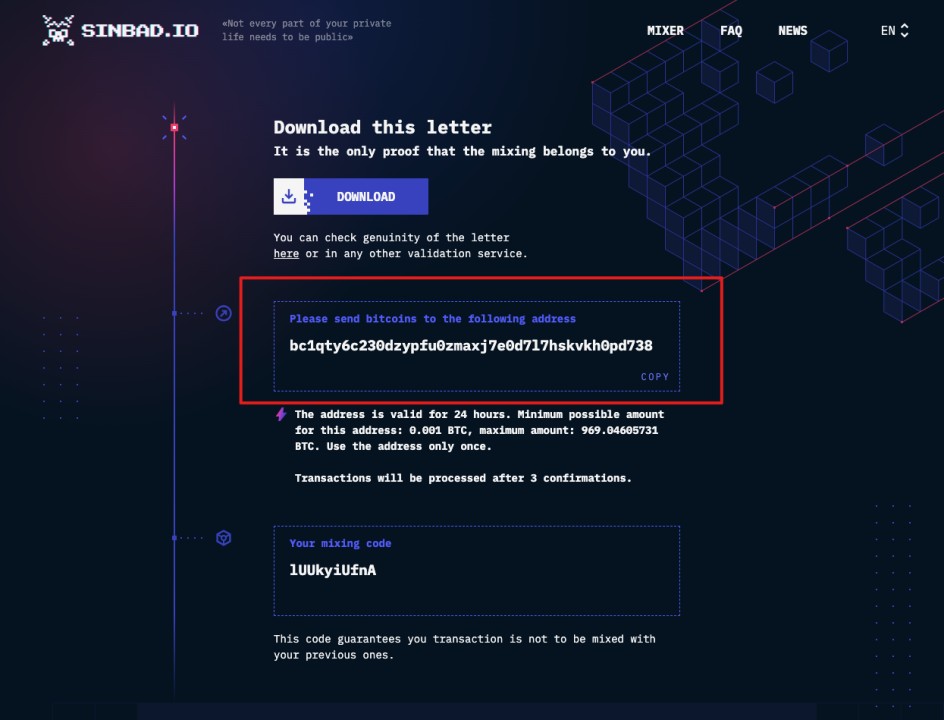

Sinbad là một công cụ trộn Bitcoin được thành lập vào ngày 5 tháng 10 năm 2022, có chức năng làm xáo trộn các chi tiết giao dịch để che giấu dòng tiền trên chuỗi.

Bộ Ngân khố Hoa Kỳ mô tả Sinbad là một “máy trộn tiền ảo đóng vai trò là phương tiện rửa tiền chính cho Tập đoàn Lazarus, một nhóm hacker của Triều Tiên được OFAC chỉ định”. Sinbad đã xử lý tiền đến từ hacker Horizon Bridge và Axie Infinity , đồng thời chuyển các khoản tiền liên quan đến "trốn tránh lệnh trừng phạt, buôn bán ma túy, mua tài liệu lạm dụng tình dục trẻ em và các giao dịch mua bán bất hợp pháp khác trên thị trường Dark Web."

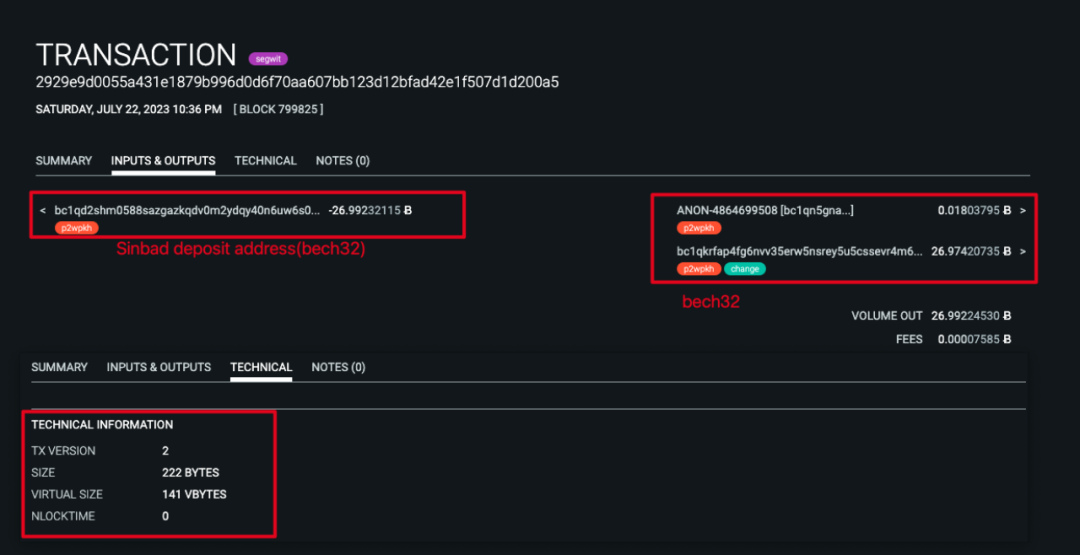

Hacker Alphapo (Tập đoàn Lazarus) đã sử dụng Sinbad trong các quá trình rửa tiền như giao dịch:

(https://oxt.me/transaction/2929e9d0055a431e1879b996d0d6f70aa607bb123d12bfad42e1f507d1d200a5)

Tiền lốc xoáy

(https://dune.com/misttrack/mixer-2023)

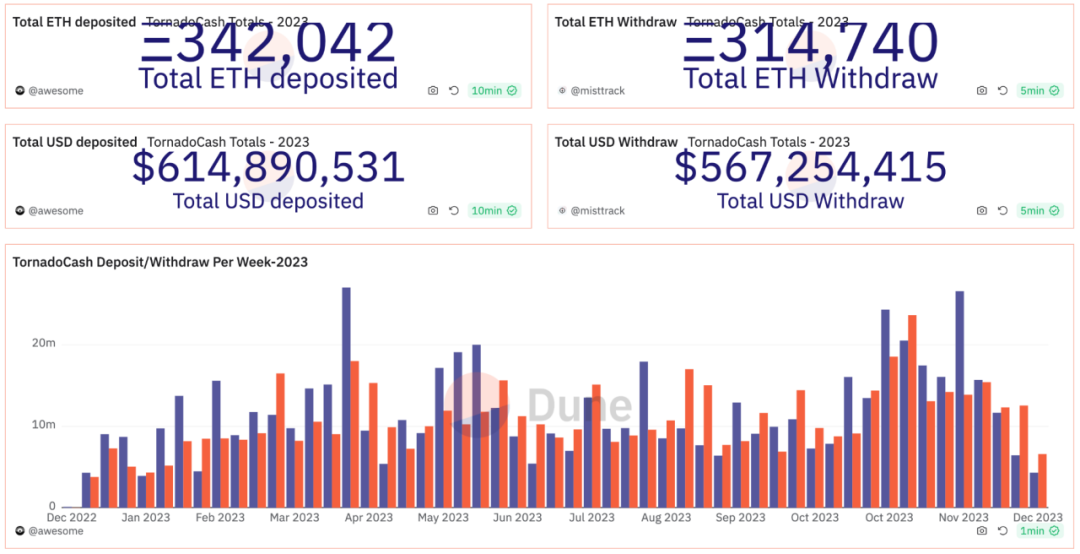

Tornado Cash là một giao thức phi tập trung, không giám sát hoàn toàn nhằm cải thiện quyền riêng tư của giao dịch bằng cách phá vỡ liên kết trên chuỗi giữa địa chỉ nguồn và địa chỉ đích. Để bảo vệ quyền riêng tư, Tornado Cash sử dụng hợp đồng thông minh chấp nhận ETH và các khoản tiền gửi token khác đến từ một địa chỉ và cho phép họ rút tiền đến một địa chỉ khác, tức là gửi ETH và token khác đến bất kỳ địa chỉ nào theo cách ẩn địa chỉ gửi. .

Vào năm 2023, người dùng đã gửi tổng cộng 342.042 ETH (khoảng 614 triệu ĐÔ LA) vào Tornado Cash và rút tổng cộng 314.740 ETH (khoảng 567 triệu ĐÔ LA) từ Tornado Cash.

eXch

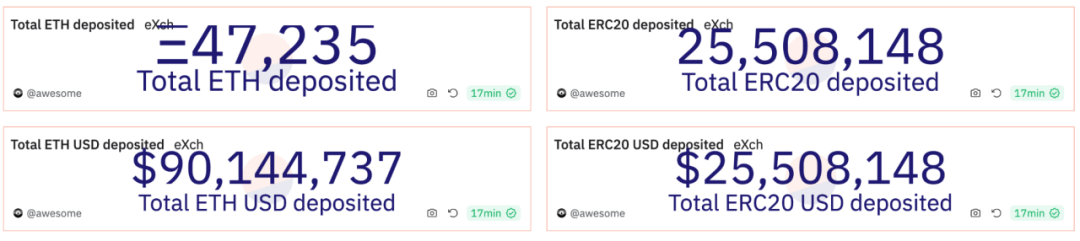

(https://dune.com/misttrack/mixer-2023)

Vào năm 2023, người dùng đã gửi tổng cộng 47.235 ETH (khoảng 90,14 triệu ĐÔ LA) cho eXch và tổng cộng 25.508.148 ERC20 stablecoin(khoảng 25,5 triệu ĐÔ LA) cho eXch.

súng điện từ

Railgun sử dụng mật mã zk-SNARK để làm cho các giao dịch hoàn toàn vô hình. Railgun hoạt động bằng cách "che chắn"token của người dùng trong hệ thống bảo mật của nó để mọi giao dịch xuất hiện trên blockchain như được gửi từ địa chỉ hợp đồng Railgun.

Đầu năm 2023, FBI cho biết nhóm hacker Triều Tiên Lazarus Group đã sử dụng Railgun để rửa hơn 60 triệu ĐÔ LA bị đánh cắp từ Horizon Bridge của Harmony.

Tóm tắt

Bài viết này giới thiệu động thái của Nhóm hacker Lazarus của Triều Tiên trong 23 năm qua. Đội ngũ bảo mật SlowMist tiếp tục chú ý đến nhóm hacker này, tóm tắt và phân tích động thái cũng như các phương pháp rửa tiền của nhóm này, đồng thời đưa ra bức chân dung của băng nhóm này. Năm 2023, các băng nhóm lừa đảo tràn lan, gây thiệt hại tài chính lớn cho ngành blockchain, hành động của những băng nhóm này có đặc điểm là “tiếp sức”, các cuộc tấn công liên tục và quy mô lớn của chúng đã khiến an ninh của ngành đối mặt với những thách thức lớn hơn. xin cảm ơn bạn vì điều này. Nền tảng chống lừa đảo Web3 Scam Sniffer đã đóng góp những tiết lộ về nhóm lừa đảo Wallet Drainers, mà chúng tôi tin là tham khảo quan trọng để hiểu cách thức hoạt động và kiếm tiền của nhóm này. Cuối cùng, chúng tôi cũng giới thiệu các công cụ rửa tiền thường được hacker sử dụng.