2025年8月27日,美國財政部外國資產控制辦公室(OFAC)制裁了一個與朝鮮民主主義人民共和國(DPRK)有關聯的欺詐性IT工作者網絡。該網絡包含一個俄羅斯公民維塔利·謝爾蓋耶維奇·安德烈耶夫(Vitaliy Sergeyevich Andreyev)的加密地址,他協助向Chinyong信息技術合作公司(Chinyong,又稱Jinyong IT合作公司)付款,該公司於2023年5月受到OFAC和韓國外交部(MOFA)的制裁。

被列入名單的還有金應順、瀋陽金風裡網絡科技有限公司和朝鮮新進貿易公司。這些行為者因參與利用朝鮮IT員工收入支持其大規模殺傷性武器和彈道導彈計劃而被列入名單。

朝鮮IT工人計劃:大規模殺傷性武器的收入渠道

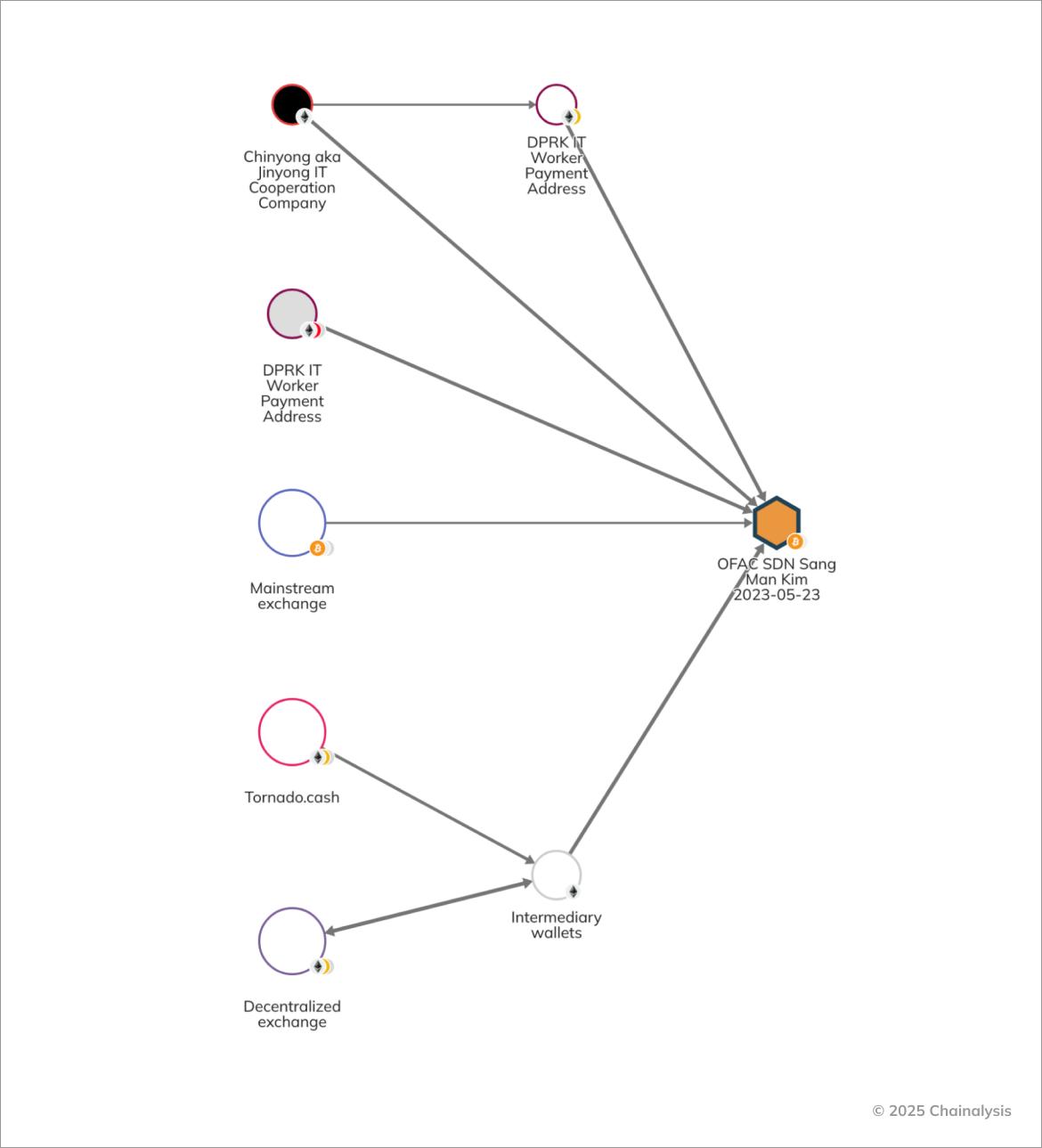

此次制裁是OFAC為打擊朝鮮IT員工詐騙計劃而採取的其他行動的基礎。2023年5月,OFAC將Chinyong信息技術合作公司及其員工Sang Man Kim的加密地址列入制裁名單。在這些詐騙計劃中,IT員工通常使用虛假身份被派往海外,滲透合法企業,竊取專有數據,發起勒索軟件攻擊並匯款。這些款項通常通過加密貨幣支付,最終落入朝鮮手中,用於其大規模殺傷性武器計劃。如下方Reactor圖表所示,Chinyong和Kim依靠主流服務、DeFi協議和混幣器等多種手段進行洗錢。我們還可以看到,Chinyong和朝鮮IT員工錢包中的資金是如何直接匯入Kim控制的服務存款地址的。

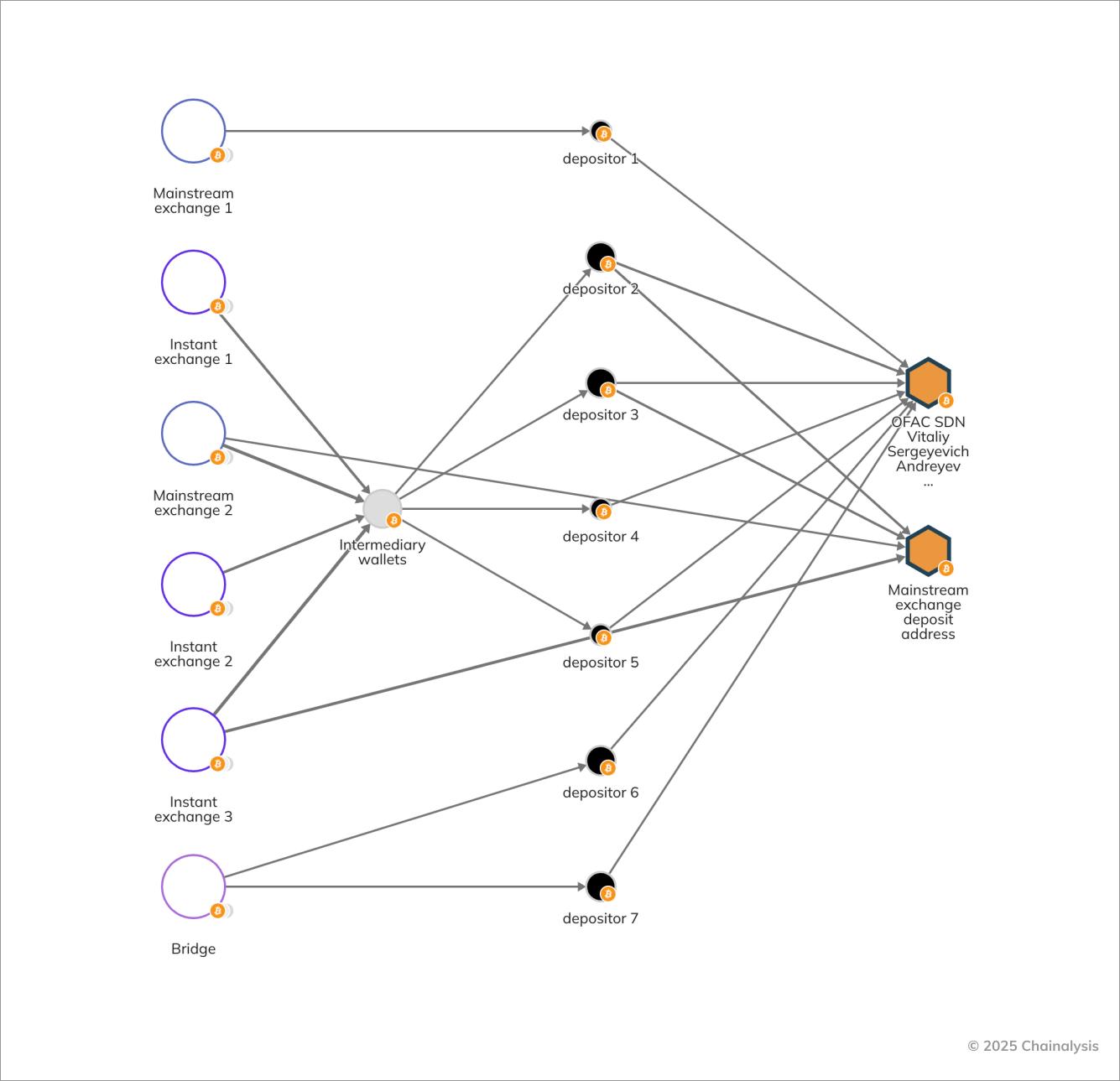

今天,俄羅斯公民安德烈耶夫因協助向Chinyong付款而受到制裁,其比特幣地址也包含在內。安德烈耶夫與朝鮮駐俄羅斯經濟貿易領事官員金永順(Kim Ung Sun)合作,後者今天也被列入制裁名單。他們共同將加密貨幣兌換成現金,促成了總額超過60萬美元的資金轉移。下方的Reactor圖表顯示了安德烈耶夫的地址(一個主流交易所的存款地址)是如何被多次用於洗錢的,這些洗錢活動藉助交易所、橋接器和DeFi協議進行。據OFAC稱,該地址已收到超過60萬美元。

打擊加密貨幣驅動、國家支持的欺詐行為的戰略意義

通過瞄準協助者安德烈耶夫、金應順及其相關幌子公司,美國海外資產控制辦公室正在逐步切斷朝鮮的非法收入來源。此次列名進一步凸顯了朝鮮海外IT勞工網絡,尤其是那些試圖詐騙美國企業併為朝鮮武器計劃提供資金的網絡。

此次認定以及近期針對朝鮮 IT 工作者計劃的其他行動表明,利用加密貨幣支持朝鮮政權的基礎設施和金融協助者將繼續成為執法行動的主要目標。

本網站包含指向不受 Chainalysis, Inc. 或其關聯公司(統稱“Chainalysis”)控制的第三方網站的鏈接。訪問此類信息並不意味著 Chainalysis 與該網站或其運營商有任何關聯,亦不代表 Chainalysis 對其背書、認可或推薦,Chainalysis 也不對其中託管的產品、服務或其他內容承擔任何責任。

本材料僅供參考,不旨在提供法律、稅務、財務或投資建議。接收者在做出此類決定之前,應諮詢其顧問。Chainalysis 對接收者使用本材料做出的任何決定或任何其他作為或不作為概不負責。

Chainalysis 不保證或擔保本報告中信息的準確性、完整性、及時性、適用性或有效性,並且不對因該材料任何部分的錯誤、遺漏或其他不準確之處而引起的任何索賠負責。

OFAC 制裁資助朝鮮武器計劃的欺詐網絡一文首先出現在Chainalysis上。