6월 8일, 수이(SUI)와 앱토스(Aptos) 블록체인에서 운영되는 탈중앙화 거래 플랫폼 세터스 프로토콜은 5월 22일에 발생한 2억 2,300만 달러 규모의 심각한 보안 해킹 이후 공식적으로 재시작했습니다. 세터스 팀의 발표에 따르면, 프로토콜은 완전히 기능을 복구했으며 영향을 받은 풀의 85%에서 99%의 원래 유동성을 다시 추가했습니다.

공격은 공격자가 세터스의 스마트 컨트랙트에서 사용되는 공유 수학 라이브러리의 정수 오버플로우(integer overflow) 취약점을 악용하여 발생했습니다. 이 오류로 인해 프로토콜은 입력된 값을 잘못 이해하여 단 하나의 토큰을 수백만 달러로 잘못 계산했습니다. 이는 5월에 발생한 가장 심각한 디파이(DeFi) 해킹 사건으로 블록체인 커뮤니티에 큰 충격을 주었습니다.

사건 직후, 수이(SUI) 네트워크의 검증자들은 1억 6,200만 달러를 동결하고 세터스 프로토콜에 반환했습니다. 이 회수된 금액에 700만 달러 규모의 전체 준비금과 수이 재단으로부터의 3,000만 USDC 대출을 더해 세터스는 피해를 입은 풀을 보상했습니다. 복구 계획에 따라 85-99%의 원래 유동성이 즉시 복구되었으며, 나머지는 12개월 동안 선형으로 잠금 해제되는 CETUS 토큰 형태로 상환될 예정입니다 - 공격자로부터 추가 자산이 회수되지 않는 한.

세터스 팀은 공격을 야기한 취약점을 식별하고 수정했으며, 공식적으로 재가동하기 전에 전체 프로토콜을 감사하고 유동성을 재조정했다고 밝혔습니다. 그러나 수천만 달러 규모의 자산이 여전히 해커에 의해 통제되고 있으며, 일부는 이더리움 가상 머신(EVM) 주소로 이전되어 토네이도 캐시를 통해 세탁되기 시작했습니다.

"해커들은 우리의 '화이트 햇' 제안을 무시하고 자금을 세탁하려 하고 있습니다 - 이는 무의미하고 추적 가능한 행위입니다," 세터스는 선언했습니다. "우리는 공격자를 체포하고 나머지 자금을 회수하는 것은 시간 문제라고 굳게 믿고 있습니다."

블록체인 보안 회사 슬로우미스트의 분석 보고서에 따르면, 해커는 이틀 전부터 지갑에 가스를 충전하고 심지어 한 번 공격을 시도했지만 실패했습니다. 슬로우미스트는 공격자가 `checked_shlw` 함수의 취약점을 정확히 악용하기 위해 매개변수를 선택했으며, 단 1개의 토큰으로 수십억 달러 규모의 유동성을 훔쳤다고 강조했습니다. 특히 이 취약점은 수이(SUI) 네트워크의 풀에만 영향을 미쳤으며, 앱토스(Aptos) 네트워크의 풀은 안전했습니다.

세터스는 또한 추가 포괄적인 감사를 실시하고, 실시간 모니터링 시스템을 업그레이드하며, 화이트햇 해커를 위한 현상금 프로그램을 시작하고 향후 제품 개발 로드맵을 조정할 것이라고 밝혔습니다.

"이번 재시작은 단순히 시스템을 다시 시작하는 것이 아니라 포괄적인 혁신입니다," 세터스 팀은 공유했습니다.

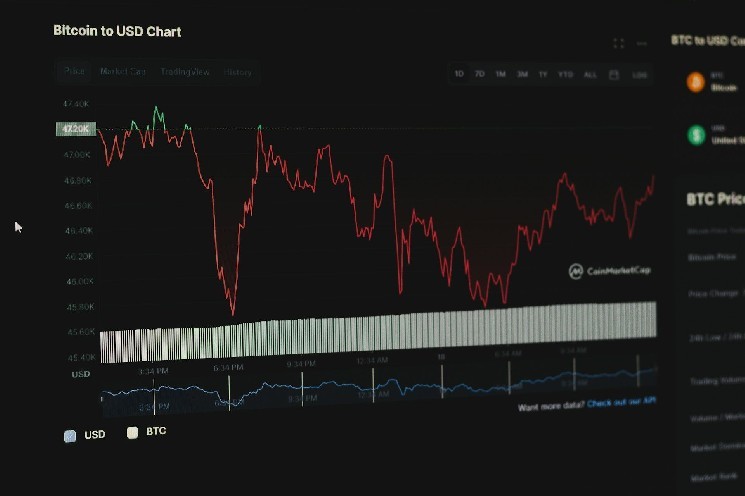

현재 기준으로 CETUS 토큰 가격은 해킹 하루 전인 5월 21일 이후 약 44% 하락했습니다. 이는 코인게코의 데이터를 기준으로 합니다.