Những kẻ độc hại nhắm mục tiêu vào tài sản tiền điện tử tiếp tục sử dụng các chiến thuật đa dạng để đánh cắp tiền của người dùng , bao gồm trộm khóa riêng, khai thác hợp đồng thông minh, tấn công thao túng giá, v.v. Trong những năm gần đây, những kẻ lừa đảo ngày càng chuyển sang sử dụng các công cụ rút tiền điện tử. Thật không may, Drainers đã ảnh hưởng đến nhiều người dùng tiền điện tử lớn và nhỏ, bao gồm cả những người nổi tiếng như Mark Cuban và Seth Green . Một số kẻ rút tiền điện tử này đã đánh cắp hàng triệu đô la từ nạn nhân, chúng tôi sẽ trình bày chi tiết bên dưới.

Hãy đọc để tìm hiểu thêm về:

- Công cụ rút tiền điện tử là gì?

- Tác động của việc rút tiền điện tử

- Công cụ rút tiền điện tử đầu tiên của Bitcoin

- Làm thế nào để tránh những kẻ rút tiền điện tử

Công cụ rút tiền điện tử là gì?

Công cụ rút tiền điện tử là một công cụ lừa đảo được thiết kế cho hệ sinh thái web3. Thay vì đánh cắp tên người dùng và mật khẩu của nạn nhân, người điều hành Drainer thường giả dạng dự án web3, dụ nạn nhân kết nối ví tiền điện tử của họ với Drainer và phê duyệt các đề xuất giao dịch cấp cho nhà điều hành quyền kiểm soát tiền bên trong ví. Nếu thành công, những kẻ rút tiền có thể trực tiếp đánh cắp tiền của người dùng ngay lập tức. Những người điều hành hệ thống thoát nước thường quảng bá các trang web3 giả mạo của họ trong cộng đồng Discord và trên các tài khoản mạng xã hội bị xâm nhập.

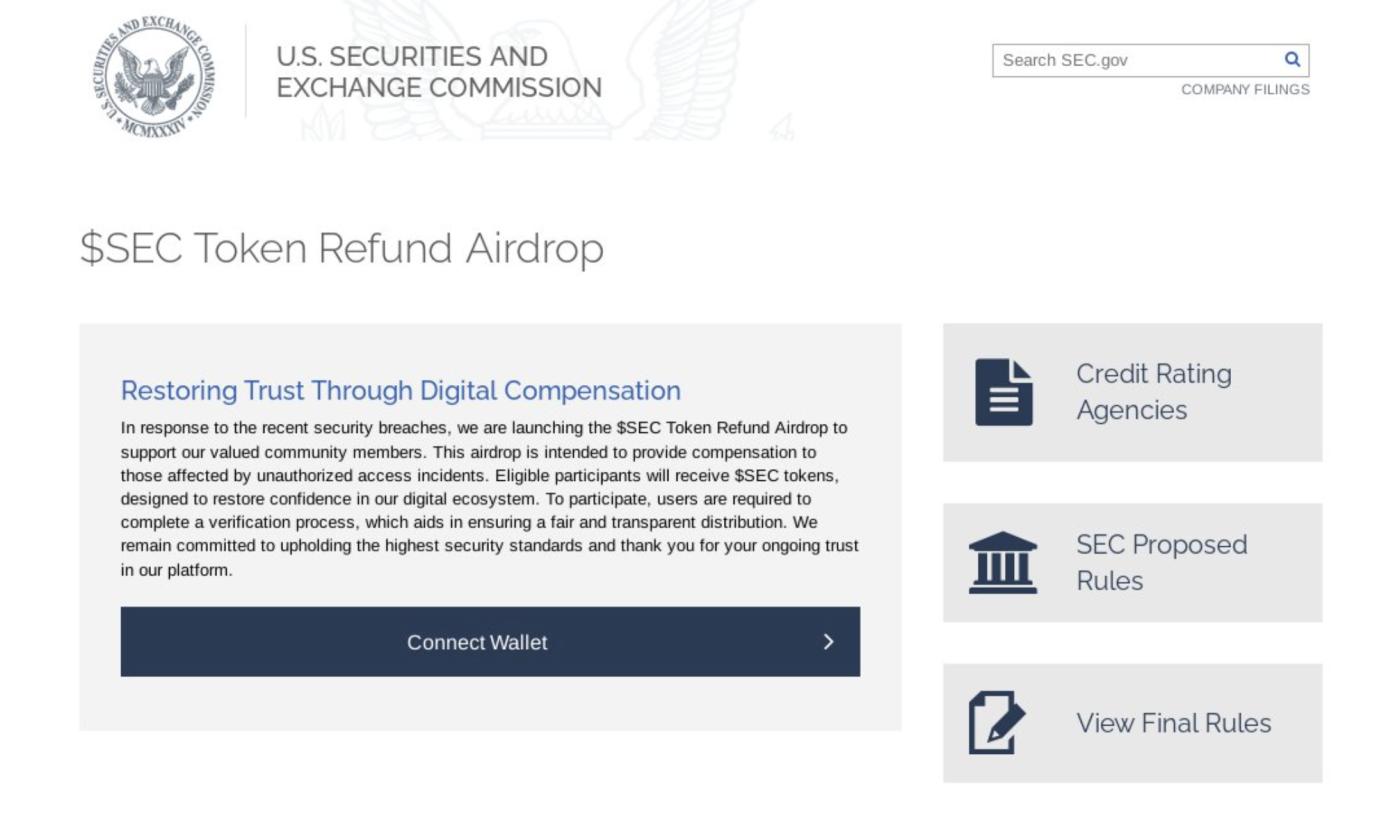

Dưới đây là ví dụ về kẻ rút tiền giả danh SEC mà chúng tôi đã xác định vào tháng 1 năm 2024 ngay sau khi tài khoản Twitter/X hợp pháp của SEC bị xâm phạm. Công cụ rút tiền điện tử này đã nhắc người dùng kết nối ví của họ để nhận mã thông báo giả thông qua Airdrop.

Tác động của việc rút tiền điện tử

Rất khó để theo dõi tổng số tiền bị đánh cắp bởi các máy rút tiền điện tử, vì nhiều vụ lừa đảo về máy rút tiền điện tử không được báo cáo. Tuy nhiên, chúng tôi có thể phân tích các hoạt động của các công cụ rút tiền được khách hàng của Chainalysis báo cáo ban đầu là các âm mưu lừa đảo và các hoạt động khác có hành vi tương tự mà chúng tôi duy trì trong cơ sở dữ liệu của mình.

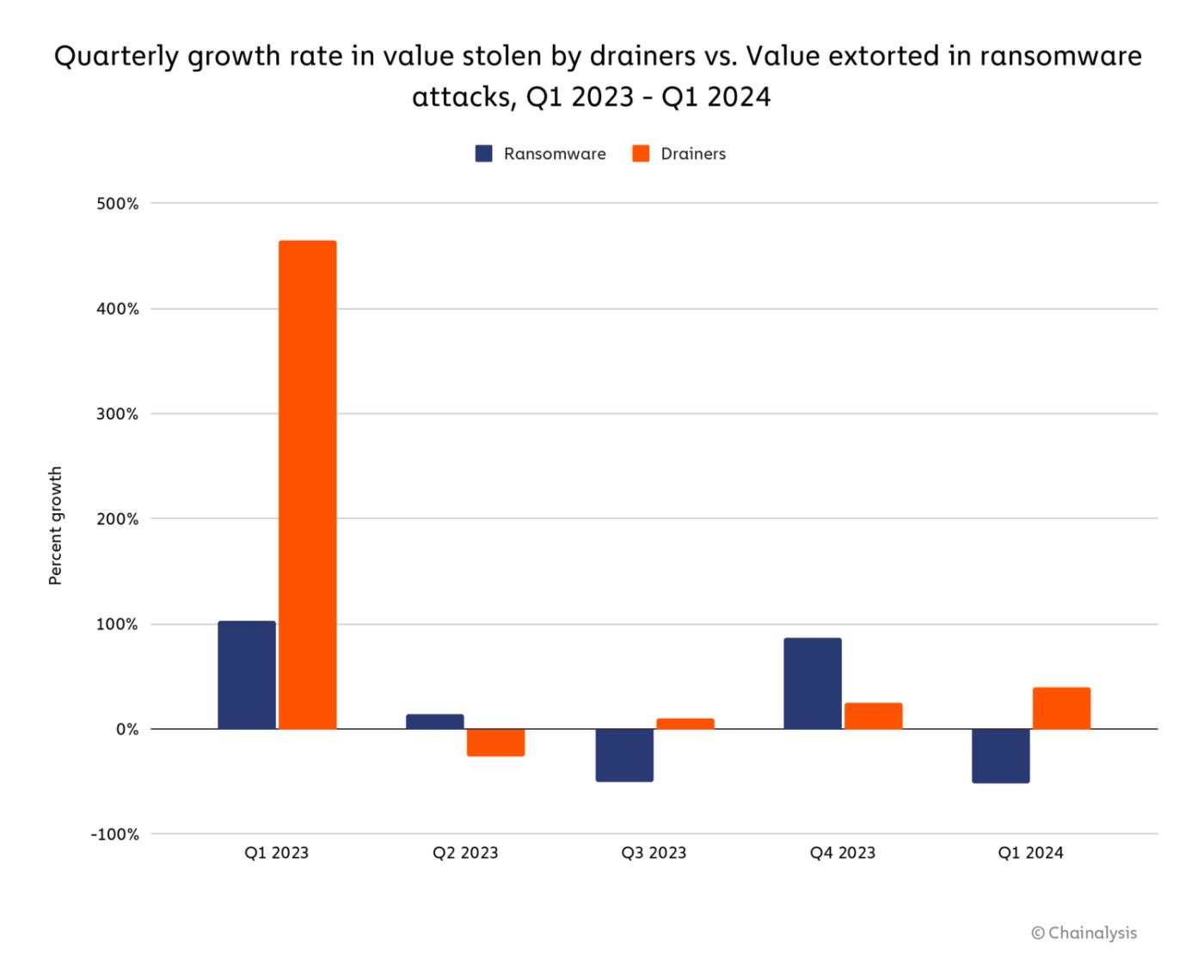

Như chúng ta thấy bên dưới, tốc độ tăng trưởng hàng quý về giá trị bị đánh cắp bởi những kẻ rút tiền này thậm chí đã vượt quá giá trị bị đánh cắp bởi Mã độc tống tiền , một loại tội phạm mà chúng tôi xác định là đang tăng trưởng đặc biệt nhanh trong những năm gần đây.

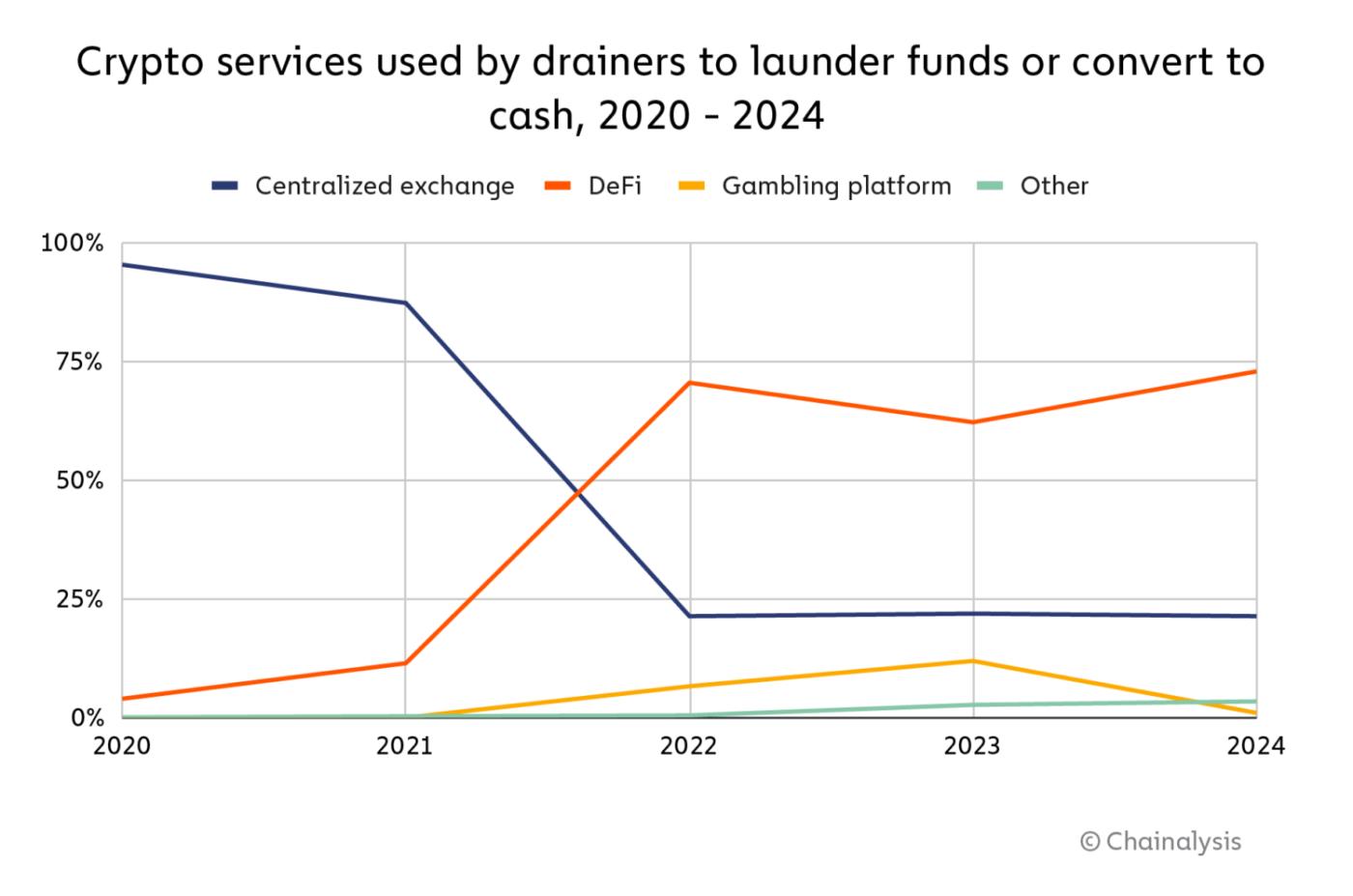

Sau khi đánh cắp tài sản kỹ thuật số từ ví của nạn nhân, tội phạm mạng điều hành những kẻ rút tiền thường sử dụng nhiều dịch vụ tiền điện tử khác nhau để rửa tiền hoặc có khả năng chuyển chúng thành tiền mặt. Trong biểu đồ tiếp theo, chúng ta thấy rằng số tiền do người rút tiền gửi đến các dịch vụ trộn để đạt được những mục tiêu này đã tăng lên kể từ năm 2021, trong khi số tiền gửi đến các sàn giao dịch tập trung lại giảm. Một số kẻ tiêu tiền dường như cũng đang sử dụng dịch vụ cờ bạc, mặc dù ở quy mô nhỏ hơn nhiều.

Ngoài ra, vào năm 2022 và 2023, những kẻ rút tiền đã gửi phần lớn số tiền bị đánh cắp của họ đến các dự án DeFi khác nhau như sàn giao dịch phi tập trung, cầu nối và dịch vụ hoán đổi – điều này là do tất cả tài sản bị kẻ rút tiền đánh cắp đều dễ dàng và thiết thực để chuyển trong DeFi, không giống như Bitcoin .

Công cụ rút tiền điện tử đầu tiên của Bitcoin

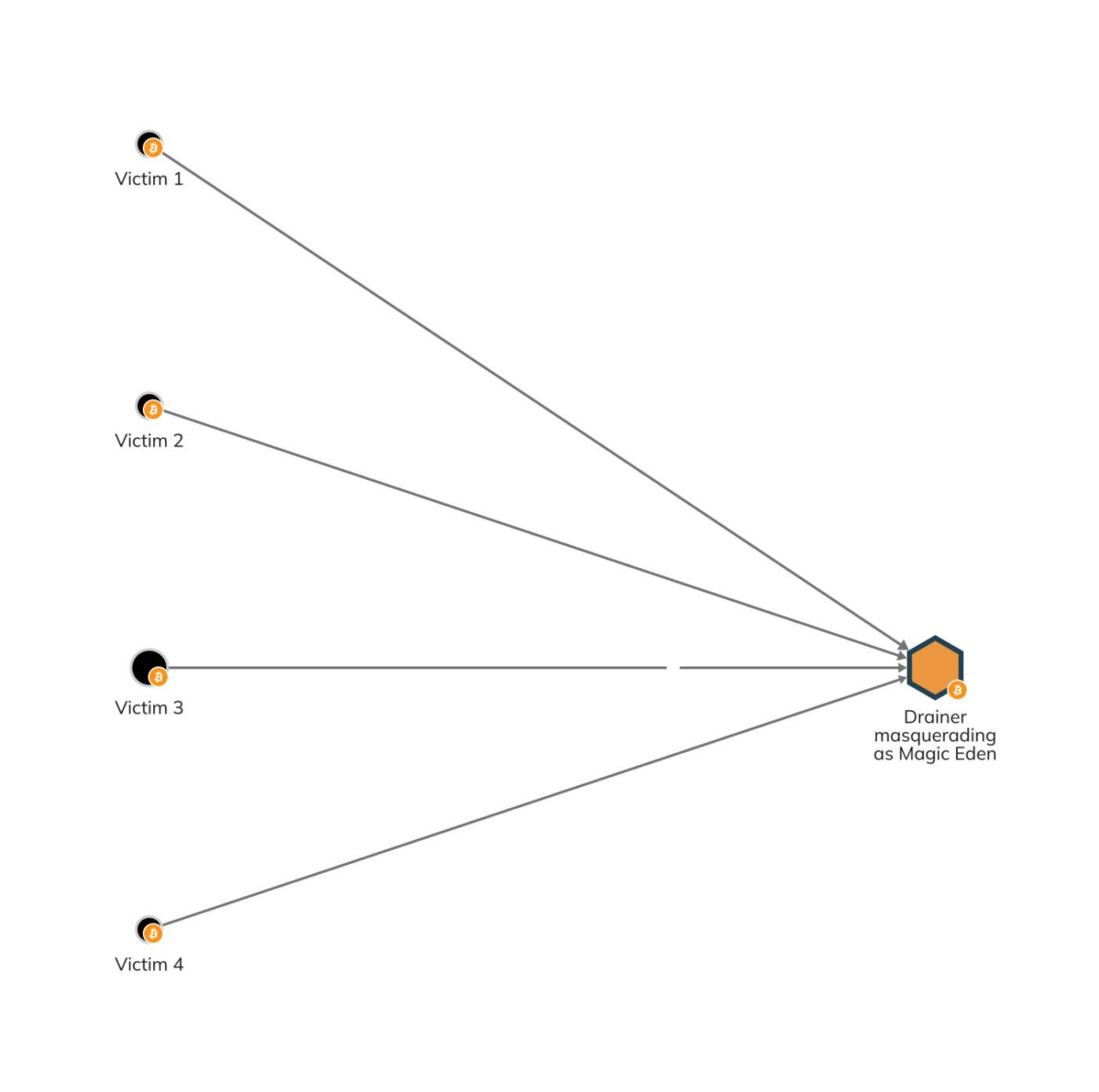

Hiện tại, hầu hết các máy rút tiền đều hoạt động trong hệ sinh thái Ethereum. Tuy nhiên, gần đây chúng tôi đã xác định được một trình rút tiền bất thường trên chuỗi khối Bitcoin. Những người điều hành công cụ rút nước này đã tạo ra một trang web giả mạo dưới dạng Magic Eden, nền tảng NFT chính cho Bitcoin Ordinals . Tính đến tháng 4 năm 2024, công cụ rút tiền này đã đánh cắp khoảng 500.000 USD trong hơn 1.000 giao dịch độc hại.

Mặc dù Bitcoin không được sử dụng rộng rãi như các tài sản khác cho dịch vụ web3, nhưng một số công cụ rút Bitcoin khác đã khai thác cộng đồng các nhà giao dịch Ordinals .

Làm thế nào để tránh những kẻ rút tiền điện tử

Khi bọn tội phạm vận hành các công cụ hút tiền điện tử trở nên tinh vi hơn, điều quan trọng hơn đối với các dự án web3 và người dùng là phải thực hiện các biện pháp bảo mật khác nhau để bảo vệ khỏi hoạt động độc hại này:

- Các tiện ích mở rộng bảo mật Web3 như Wallet Guard có thể xác định các trang và trang web lừa đảo, đồng thời đánh giá các rủi ro bảo mật liên quan đến ví tiền điện tử.

- Người dùng có thể giảm khả năng tiếp xúc với những kẻ rút tiền bằng cách sử dụng ví ngoại tuyến để lưu trữ khối lượng tài sản lớn hoặc có giá trị và chỉ chuyển tiền sang ví nóng khi cần.

- Những người tham gia hệ sinh thái nên cảnh giác với các liên kết được quảng bá trong phòng trò chuyện hoặc trên mạng xã hội, những liên kết này có thể không được liên kết với tài khoản chính thức của dự án.

- Nếu người dùng ví riêng cần kết nối với một trang web3 lạ, người dùng có thể tạo một ví tạm thời không chứa bất kỳ tài sản nào và kết nối nó với trang web.

- Nếu tài sản của nạn nhân bị kẻ hút trộm đánh cắp, nạn nhân có thể hủy các giao dịch chưa hoàn thành .

Trang web này chứa các liên kết đến các trang web của bên thứ ba không thuộc quyền kiểm soát của Chainalysis, Inc. hoặc các chi nhánh của nó (gọi chung là “Chainalysis”). Việc truy cập vào những thông tin đó không ngụ ý sự liên kết, chứng thực, phê duyệt hoặc đề xuất của Chainalysis đối với trang web hoặc các nhà điều hành trang web và Chainalysis không chịu trách nhiệm về các sản phẩm, dịch vụ hoặc nội dung khác được lưu trữ trên đó.

Tài liệu này chỉ nhằm mục đích cung cấp thông tin và không nhằm mục đích cung cấp lời khuyên về pháp lý, thuế, tài chính hoặc đầu tư. Người nhận nên tham khảo ý kiến của cố vấn riêng của họ trước khi đưa ra các loại quyết định này. Chainalysis không chịu trách nhiệm hoặc nghĩa vụ pháp lý đối với bất kỳ quyết định nào được đưa ra hoặc bất kỳ hành động hoặc thiếu sót nào khác liên quan đến việc Người nhận sử dụng tài liệu này.

Chainalysis không đảm bảo hoặc đảm bảo tính chính xác, đầy đủ, kịp thời, phù hợp hoặc hợp lệ của thông tin trong báo cáo này và sẽ không chịu trách nhiệm về bất kỳ khiếu nại nào do lỗi, thiếu sót hoặc sự không chính xác khác của bất kỳ phần nào của tài liệu đó.

Bài viết Tìm hiểu về các công cụ rút tiền điện tử xuất hiện đầu tiên trên Chainalysis .