Tác giả: Tom Honzik

Nguồn: https://www.unchained.com/blog/collaborative-multisig-quorum-options

Unchained đã dẫn đầu ngành dịch vụ lưu ký Bitcoin dựa trên cơ chế đa chữ ký (quorum) trong gần một thập kỷ. Sản phẩm của chúng tôi được thiết kế đặc biệt dựa trên cơ chế đa chữ ký 2/3, đại diện cho cấu trúc ví đa chữ ký đơn giản nhất để lưu giữ Bitcoin mà không cần lo lắng về các điểm lỗi đơn lẻ. Chúng tôi cho rằng cơ chế đa chữ ký 2/3 là lựa chọn tốt nhất cho hầu hết mọi người trong hầu hết các trường hợp, trong khi các yêu cầu đa chữ ký lớn hơn sẽ làm tăng thêm sự phức tạp không cần thiết.

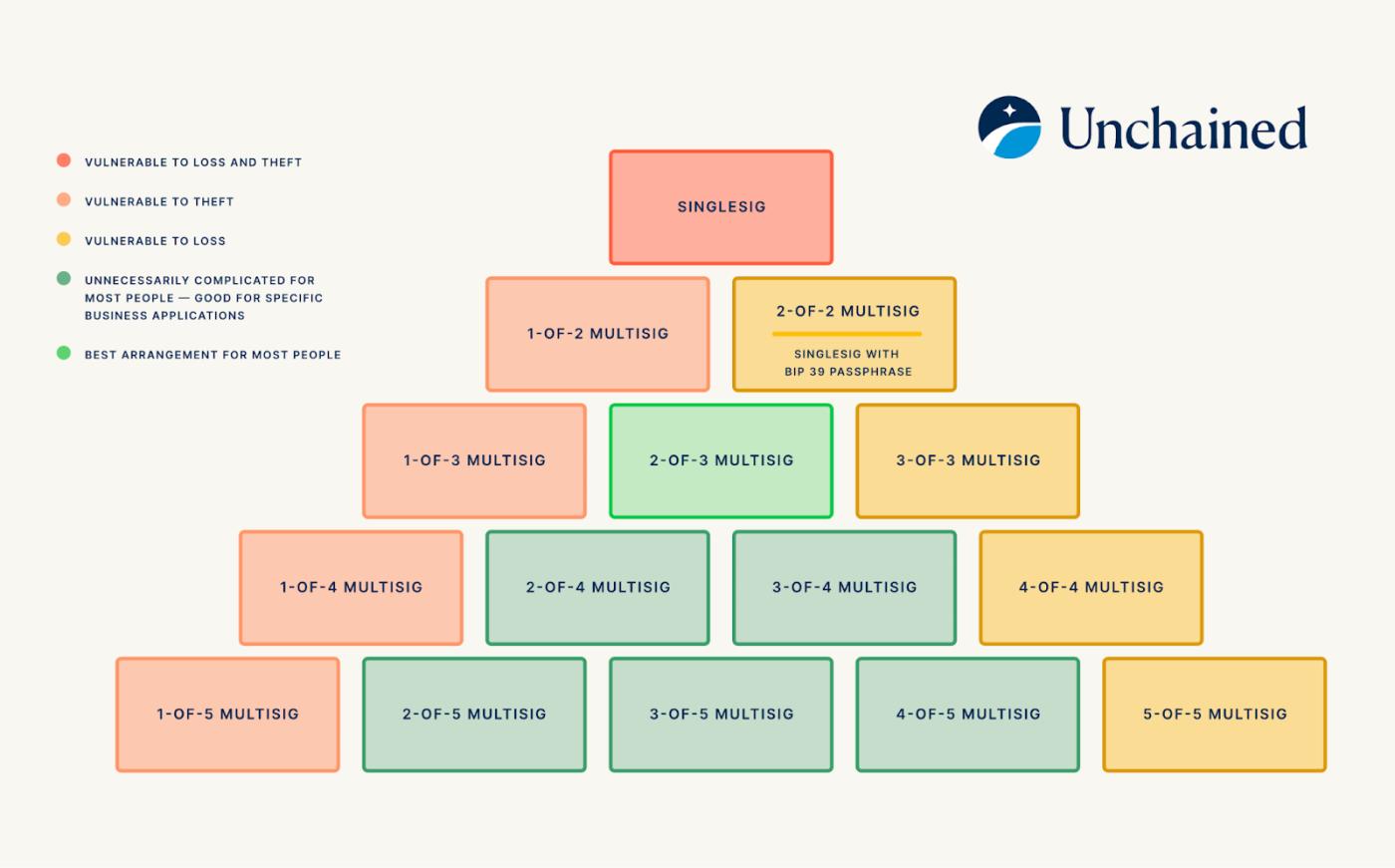

Trong bài viết giới thiệu về ví đa chữ ký , chúng tôi đã tạo ra một sơ đồ hình kim tự tháp để minh họa khái niệm về yêu cầu hiện diện. Chúng tôi chỉ ra rằng yêu cầu hiện diện 2/3 thường là lý tưởng, trong khi yêu cầu hiện diện 1/N và N/N không loại bỏ được các điểm lỗi đơn lẻ; đồng thời, yêu cầu hiện diện vượt quá 2/3 có thể hữu ích cho các cá nhân và doanh nghiệp có nhu cầu cụ thể hoặc phức tạp.

Giờ đây, khi Unchaied hỗ trợ nhiều yêu cầu về sự hiện diện đa chữ ký hơn, việc phân tích sâu hơn những điểm mạnh và điểm yếu của các tùy chọn khác nhau là điều đáng giá. Bài viết này sẽ đi sâu vào những sự đánh đổi giữa các tùy chọn này, cho phép bạn đưa ra lựa chọn sáng suốt về mô hình bảo mật lưu ký Bitcoin của mình. Chúng ta sẽ bắt đầu bằng cách giới thiệu một vài khái niệm, chẳng hạn như: các loại yêu cầu về sự hiện diện, các danh mục chính, quyền truy cập tùy ý và bảo hiểm ủy quyền.

Các loại yêu cầu hiện diện trong mô hình kim tự tháp đa chữ ký.

Trong phân tích của chúng tôi về các yêu cầu hiện diện đa chữ ký vượt quá 2/3, chúng tôi nhận thấy rằng việc chia các yêu cầu hiện diện trên kim tự tháp thành ba loại giúp dễ hiểu hơn: trung vị , nhỏ hơn trung vị và lớn hơn trung vị . Các yêu cầu hiện diện trong mỗi loại đều có những điểm chung.

Yêu cầu về sự hiện diện trung bình

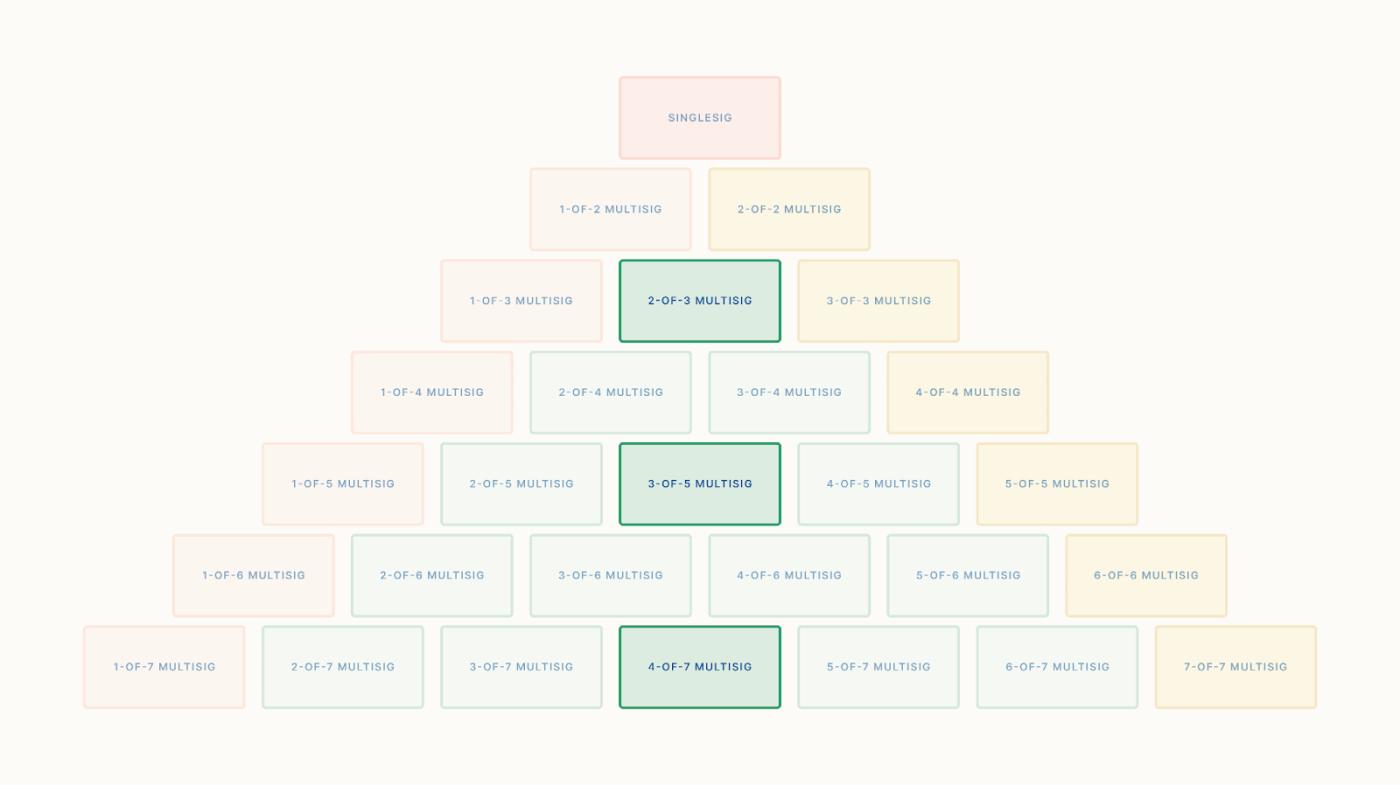

Yêu cầu về sự hiện diện trung vị được tìm thấy dọc theo đường giữa của kim tự tháp đa chữ ký, bao gồm 2/3, 3/5, 4/7, v.v. Có một công thức để xác định xem yêu cầu về sự hiện diện K/N có phải là yêu cầu về sự hiện diện trung vị hay không: 2K - 1 = N.

Yêu cầu về số lượng Bitcoin hiện diện trung bình có lẽ là phổ biến nhất, có thể vì nó giải quyết đồng đều hai mối đe dọa chính đối với Bitcoin của bạn: mất mát và trộm cắp. Nếu yêu cầu về số lượng Bitcoin hiện diện "quá thiên về phía cánh tả", chẳng hạn như 1 trên N, nó sẽ cung cấp tương đối ít sự bảo vệ chống lại trộm cắp; kẻ trộm có thể chỉ cần tìm thấy một Bitcoin để truy cập vào tiền của bạn. Nếu yêu cầu về số lượng Bitcoin hiện diện "quá thiên về phía cánh hữu", chẳng hạn như N trên N, nó sẽ cung cấp tương đối ít sự bảo vệ chống lại mất mát, vì điều đó có nghĩa là nếu chỉ cần một private key bị hỏng hoặc bị quên, bạn sẽ mất quyền truy cập vào tiền của mình. Do đó, yêu cầu về số lượng Bitcoin hiện diện trung bình cung cấp sự bảo vệ đồng đều chống lại những mối lo ngại này.

Yêu cầu về sự hiện diện thấp hơn mức trung bình

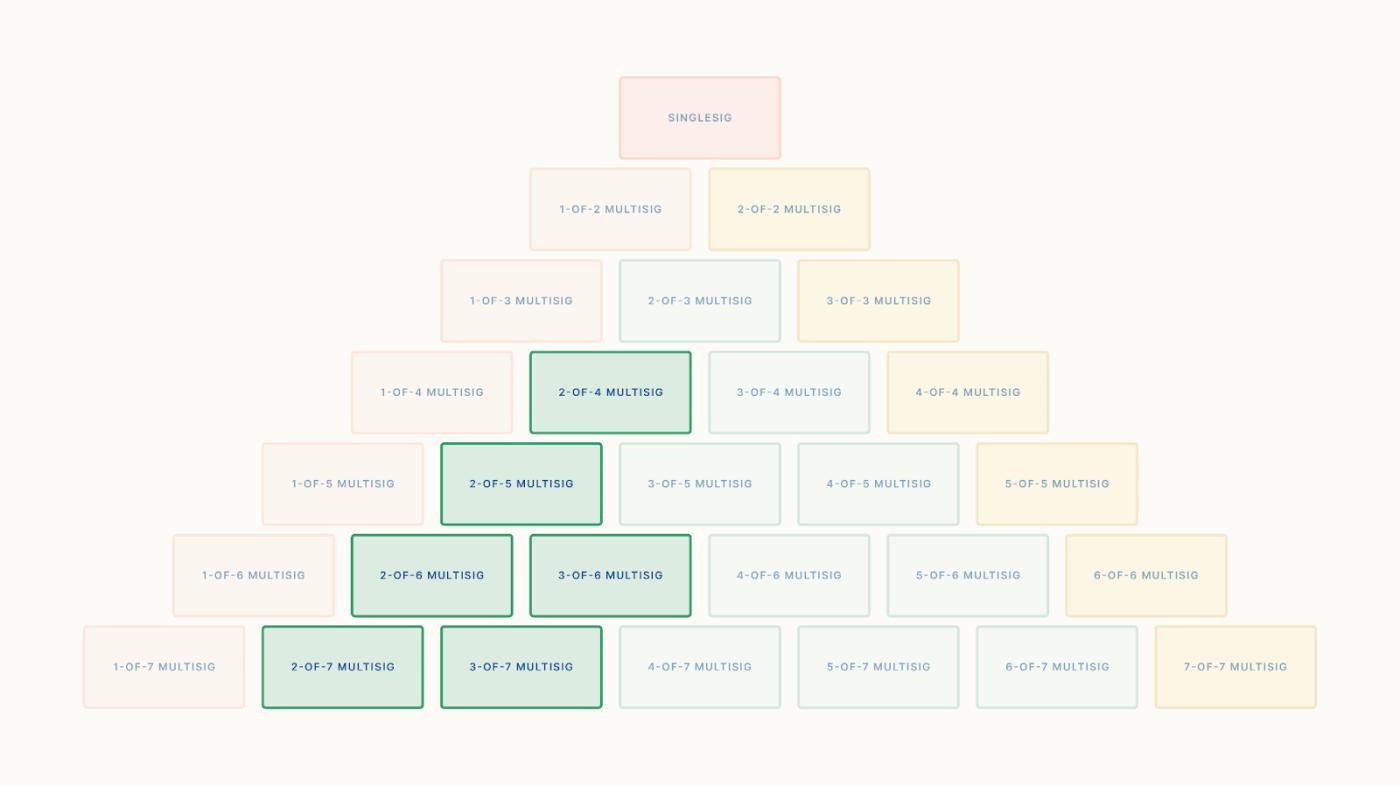

Các yêu cầu ban đầu thấp hơn giá trị trung vị được tìm thấy ở nửa bên trái của kim tự tháp, bao gồm 2/4, 2/5, 2/6, 3/6, v.v. Công thức để xác định nó là: 2K - 1 < N. Lưu ý rằng trong phân tích này, chúng ta loại bỏ yêu cầu 1/N vì nó không thể loại bỏ các điểm lỗi đơn lẻ.

So với yêu cầu trung bình, yêu cầu về số lượng khóa dưới mức trung bình đặt trọng tâm lớn hơn vào việc bảo vệ—bảo vệ tốt hơn chống lại việc mất private key, nhưng bảo vệ kém hơn một chút chống lại việc truy cập trái phép (tức là trộm cắp). Điều này không có gì đáng ngạc nhiên, bởi vì nếu tổng số khóa vẫn giữ nguyên, thì chỉ cần một tỷ lệ khóa nhỏ hơn cũng đủ để lấy Bitcoin, khiến việc truy cập vào Bitcoin đó trở nên dễ dàng hơn.

Yêu cầu về sự hiện diện cao hơn giá trị trung vị.

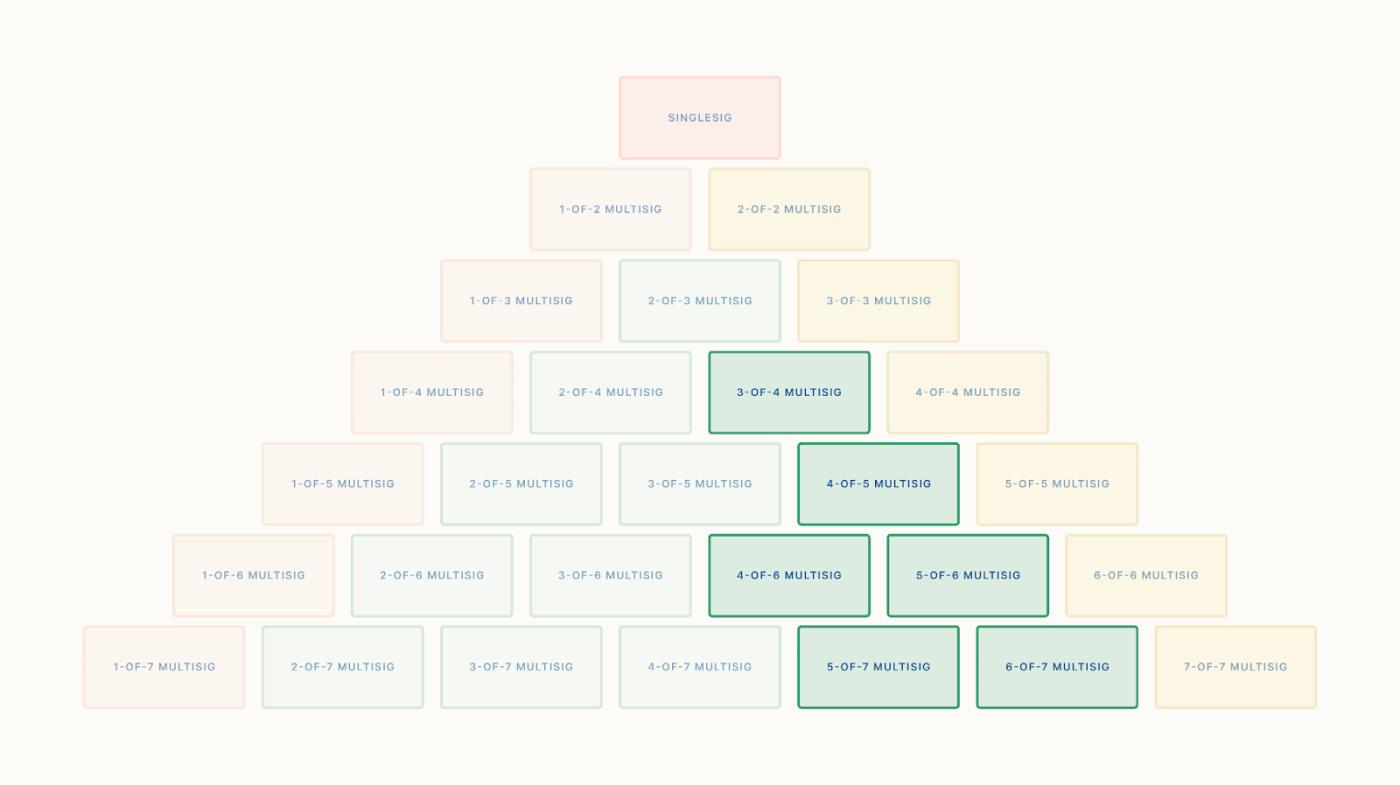

Các yêu cầu ban đầu lớn hơn mức trung bình được tìm thấy ở nửa bên phải của kim tự tháp, bao gồm 3/4, 4/5, 4/6, 5/6, v.v. Công thức để xác định điều này là: 2K - 1 > N. Tương tự, trong phân tích này, chúng ta loại bỏ yêu cầu hiện diện N/N vì nó không thể loại bỏ các điểm lỗi đơn lẻ.

Yêu cầu về thời gian hiện diện cao hơn mức trung bình trái ngược với yêu cầu về thời gian hiện diện vào sáng sớm thấp hơn mức trung bình. Chúng cung cấp khả năng bảo vệ tốt hơn chống trộm nhưng khả năng bảo vệ tương đối kém hơn chống mất mát. Việc truy cập đương nhiên khó khăn hơn vì cần một tỷ lệ khóa lớn hơn để lấy lại Bitcoin.

Phân loại chính: tự quản lý và quản lý đại lý

Một yếu tố quan trọng khác trong phân tích này là các khóa được sử dụng trong thiết bị đa chữ ký cũng có thể được chia thành hai loại chính. Khóa tự quản lý là các khóa do chính bạn nắm giữ; hoặc, trong trường hợp kho bạc Bitcoin, các khóa do một thành viên trong tổ chức của bạn nắm giữ. Mặt khác, khóa được ủy quyền được nắm giữ bởi một người đại diện khóa — người này không phải là một trong những chủ sở hữu Bitcoin, mà là người được chủ sở hữu thuê để bảo vệ và vận hành khóa trong thiết bị đa chữ ký. Sự phân biệt này rất quan trọng vì nó có nghĩa là các cấu trúc lưu ký khác nhau có thể được hình thành trong bất kỳ yêu cầu hiện diện đa chữ ký nào.

Để minh họa, hãy tưởng tượng một người giám hộ đa chữ ký yêu cầu sự hiện diện 2/3 có thể có bốn cách sắp xếp loại khóa khác nhau. Mỗi cách sắp xếp tạo ra một tập hợp các tổ hợp khóa duy nhất cho phép rút tiền, mà chúng ta gọi là " mẫu truy cập ":

| Cách bố trí phím (tổng cộng 3 phím) | Chế độ truy cập (yêu cầu 2 chìa khóa) |

|---|---|

| Số lượng khóa tự quản lý: 3 Số lượng khóa do tác nhân quản lý: 0 | 2 chìa khóa tự quản lý |

| Số lượng khóa tự quản lý: 2 Số lượng khóa do tác nhân quản lý: 1 | Hai khóa tự quản lý; một khóa tự quản lý và một khóa do đại lý quản lý. |

| Số lượng khóa tự quản lý: 1 Số lượng khóa do tác nhân quản lý: 2 | Hai khóa do các đại lý quản lý; một khóa tự quản lý và một khóa do đại lý quản lý. |

| Số lượng khóa tự quản lý: 0 Số lượng khóa do tác nhân quản lý: 3 | Chìa khóa được quản lý bởi 2 đại lý. |

Như có thể thấy từ bảng trên, một số phương thức lưu trữ cung cấp nhiều chế độ truy cập hơn những phương thức khác, điều này có thể hấp dẫn hơn đối với những người đang tìm kiếm nhiều lựa chọn vì họ phải có mặt trực tiếp khi lấy Bitcoin từ kho lưu trữ ngoại tuyến (trong những phương thức này).

Ký hiệu cho cách bố trí phím và chế độ truy cập

Trong bài viết này, chúng ta sẽ sử dụng hệ thống viết tắt để thể hiện chính xác hơn các cấu hình khóa và kiểu truy cập. Cấu hình "2 khóa tự quản lý và 1 khóa do tác nhân quản lý" sẽ được viết tắt là "2S/1A" (sử dụng dấu gạch chéo). Kiểu truy cập "1 khóa tự quản lý + 1 khóa do tác nhân quản lý" sẽ được viết tắt là "1S + 1A" (sử dụng dấu cộng).

Hơn nữa, đôi khi, trong một hệ thống đa chữ ký, có thể có nhiều tổ hợp khóa khác nhau đều tuân thủ một chế độ truy cập nhất định; điều này cũng rất quan trọng khi so sánh các hệ thống khác nhau. Một tập hợp các tổ hợp khóa khác nhau được cho phép theo một chế độ truy cập có thể được biểu diễn là "(1S+1A) 2 ", có nghĩa là có hai tổ hợp khóa khác nhau khác theo chế độ truy cập này.

Sử dụng các ký hiệu này, bảng liên quan đến yêu cầu về sự hiện diện của nhiều chữ ký (2/3) có thể được diễn đạt như sau:

| Bố cục chính | Chế độ truy cập |

|---|---|

| 3S/0A | (2S) 3 |

| 2S/1A | (2S) <sub>1</sub> , (1S + 1A) <sub>2</sub> |

| 1S/2A | (1S + 1A) ² , (2A) ¹ |

| 0S/3A | (2A) 3 |

Các tiểu loại của khóa do đại lý quản lý

Mặc dù nhìn chung các khóa tự quản lý có thể cho rằng tương tự nhau (sự khác biệt chính là vị trí lưu trữ), nhưng các khóa được quản lý bởi các tác nhân có thể được phân biệt rõ hơn dựa trên loại tác nhân. Cụ thể, thông thường người ta phân biệt giữa các khóa do các tổ chức chuyên nghiệp có kỹ năng quản lý khóa nắm giữ và các khóa do bạn bè thân thiết hoặc thành viên gia đình chịu trách nhiệm quản lý một khóa cụ thể nắm giữ. Kể từ khi giới thiệu tính năng " Kết nối ", Unchained đã hỗ trợ cả hai loại khóa được quản lý bởi tác nhân.

Việc phân biệt các loại khóa do các đơn vị này quản lý cũng rất hữu ích. Các tổ chức chuyên nghiệp thường có nhiều kinh nghiệm hơn trong quản lý khóa so với bạn bè và gia đình vì họ đã thiết kế các biện pháp bảo vệ và quy trình cẩn thận. Trong khi đó, bạn bè và gia đình lại có lợi thế trong những tình huống mà các quy trình của tổ chức có thể bị coi là những trở ngại rườm rà, chẳng hạn như trong các tình huống cần xử lý nhanh chóng.

Bảo hiểm tự truy cập và bảo hiểm đại lý

Một trong chỉ báo quan trọng nhất để đánh giá một thỏa thuận yêu cầu sự hiện diện đa chữ ký là liệu nó có cung cấp cho người dùng các kênh truy cập tự chủ và/hoặc sự đảm bảo ủy quyền hay không. Truy cập tự chủ có nghĩa là Bitcoin được lưu giữ có thể được truy cập hoàn toàn bằng các khóa tự quản lý, mà không cần sự hỗ trợ của bất kỳ khóa ủy quyền nào. Mặt khác, sự đảm bảo ủy quyền có nghĩa là ngay cả khi tất cả các khóa tự quản lý bị mất, Bitcoin được lưu giữ vẫn có thể được khôi phục vì thỏa thuận này có đủ khóa được quản lý ủy quyền để cho phép khôi phục Bitcoin.

Quyền truy cập tự quản rất hữu ích nếu bạn muốn truy cập Bitcoin của mình một cách độc lập mà không cần sự can thiệp của bên thứ ba; tuy nhiên, điều này có thể không mong muốn nếu bạn lo lắng về việc kẻ tấn công tống tiền bạn. Bảo hiểm đại lý có thể là một tính năng tốt nếu bạn lo ngại về việc mất tất cả các khóa tự quản của mình; nhưng nó cũng gây khó chịu nếu bạn lo lắng rằng nhà môi giới khóa của bạn có thể thông đồng và đánh cắp Bitcoin của bạn.

| Thuận lợi | Nhược điểm | |

|---|---|---|

| Truy cập tự động | Hoàn toàn tự chủ trong việc quản lý quỹ, không cần sự hỗ trợ từ bên bảo lãnh chính. | Khi đối diện các cuộc tấn công cá nhân, tiền bạc thậm chí còn có nguy cơ gặp rủi ro cao hơn. |

| Đại lý bảo hiểm | Ngay cả khi tất cả chìa khóa của bạn bị mất hoặc bị đánh cắp, tiền của bạn vẫn có thể được thu hồi. | Về lý thuyết, các bên trung gian chủ chốt có thể thông đồng để biển thủ quỹ. |

Cũng cần lưu ý rằng những nhược điểm của cả hai đặc điểm nêu trên có thể được giảm thiểu thông qua các công nghệ cụ thể. Nếu một thỏa thuận bao gồm quyền truy cập tự chủ và các khóa tự quản lý được phân tán đủ rộng rãi trong không gian, thì các mối đe dọa đến an toàn cá nhân ít có khả năng dẫn đến tổn thất tài chính. Nếu một thỏa thuận bao gồm bảo hiểm cho người đại diện, việc lựa chọn người đại diện cẩn thận có thể làm giảm xác suất thông đồng xuống mức cực thấp. Có thể giữ cho các người đại diện chủ chốt không biết về sự tồn tại của nhau. Bạn có thể phân chia trách nhiệm của người đại diện chủ chốt giữa các tổ chức chuyên nghiệp và người thân, do đó đòi hỏi nhiều loại phản bội khác nhau—cả phản bội của tổ chức/chính phủ và phản bội cá nhân.

Yêu cầu về sự hiện diện trung bình đánh giá

Yêu cầu về sự hiện diện trung bình rất thú vị vì nó buộc bạn phải lựa chọn giữa quyền truy cập tự chủ và bảo hiểm đại lý. Trong một hệ thống yêu cầu sự hiện diện trung bình, không có cấu hình khóa nào có thể đồng thời sở hữu cả hai đặc điểm, cũng như không có cấu hình nào có thể thiếu cả hai.

Hãy cùng xem xét kỹ hơn các ví dụ đơn giản nhất về yêu cầu hiện diện trung bình, đó là 2/3 và 3/5.

2 trong 3 chữ ký đa chữ ký

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 3S/0A | (2S) 3 | có | không có |

| 2S/1A | (2S) <sub>1</sub> , (1S + 1A) <sub>2</sub> | có | không có |

| 1S/2A | (1S + 1A) ² , (2A) ¹ | không có | có |

| 0S/3A | (2A) 3 | không có | có |

Yêu cầu hiện diện đa chữ ký 2/3 là phương pháp được khuyến nghị rộng rãi nhất vì nó giảm thiểu tổng số khóa và độ phức tạp quản lý, đồng thời chống lại thành công các điểm lỗi đơn lẻ. Nó cũng cung cấp nhiều tùy chọn sắp xếp khóa để đáp ứng các mục tiêu khác nhau. Phương pháp 3S/0A có thể được thiết lập hoàn toàn độc lập, không cần sử dụng bất kỳ nhà môi giới khóa nào; những ưu và nhược điểm của nó đã được phân tích trong một bài viết trước đó . 2S/1A là một phương pháp tốt để thiết lập mối quan hệ lưu ký chung mà không từ bỏ quyền truy cập độc lập. 1S/2A và 0S/3A là phương pháp giảm thiểu trách nhiệm lưu ký khóa của bạn, và bạn không cần phải tin tưởng vào một người lưu ký Bitcoin duy nhất.

3/5 chữ ký đa chữ ký

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 5S/0A | (3S) 10 | có | không có |

| 4S/1A | (3S) 4 , (2S + 1A) 6 | có | không có |

| 3S/2A | (3S) 1 , (2S + 1A) 6 , (1S + 2A) 3 | có | không có |

| 2S/3A | (2S + 1A) 3 , (1S+2A) 6 , (3A) 1 | không có | có |

| 1S/4A | (1S+2A) 6 , (3A) 4 | không có | có |

| 0S/5A | (3A) 10 | không có | có |

Với chi phí là nhiều khóa hơn và độ phức tạp tăng lên, yêu cầu hiện diện 3/5 không chỉ loại bỏ các điểm lỗi đơn lẻ mà còn cả "các điểm lỗi kép" (nghĩa là, tiền vẫn có thể được khôi phục ngay cả khi mất bất kỳ hai khóa nào). Đây là yêu cầu hiện diện tối thiểu để đạt được điều này, cũng giống như yêu cầu hiện diện 4/7 là yêu cầu hiện diện tối thiểu để loại bỏ "các điểm lỗi ba", v.v. Trên thực tế, hầu hết mọi người chỉ cần khắc phục các điểm lỗi đơn lẻ để bảo vệ Bitcoin của họ thành công về lâu dài.

Yêu cầu có mặt 3 trong 5 người dùng bao gồm một số phương án quan trọng thú vị, chẳng hạn như 3S/2A, cho phép tự truy cập nhưng cũng cung cấp lộ trình khôi phục trong trường hợp mất hầu hết các khóa tự quản lý. Mặt khác, 2S/3A cho phép bảo hiểm thông qua ba đại lý khác nhau, và tiền có thể được rút chỉ với trong đó đại lý và hai khóa tự quản lý của bạn.

Đánh giá yêu cầu về sự hiện diện nếu nó thấp hơn mức trung bình.

Các yêu cầu về sự hiện diện dưới mức trung bình là độc đáo vì chúng không yêu cầu đa số khóa để chi tiêu tiền. Do đó, loại này tạo ra nhiều mô hình truy cập và tổ hợp khóa nhất với tổng số khóa ít nhất. Đây là yêu cầu về sự hiện diện duy nhất có thể tạo ra các sắp xếp cho phép cả truy cập tự chủ và truy cập được đại lý bảo hiểm.

Hãy xem xét hai ví dụ đơn giản nhất về yêu cầu có mặt ít hơn mức trung bình: 2/4 và 2/5.

2 trong số 4 chữ ký nhiều chữ ký

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 4S/0A | (3S) 6 | có | không có |

| 3S/1A | (2S) ³ , (1S + 1A) ³ | có | không có |

| 2S/2A | (2S) 1 , (1S + 1A) 4 , (2A) 1 | có | có |

| 1S/3A | (1S + 1A) ³ , (2A) ³ | không có | có |

| 0S/3A | (2A) 3 | không có | có |

Các chế độ truy cập được cung cấp bởi chữ ký đa thành phần 2 trên 4 không khác biệt đáng kể so với các chế độ được cung cấp bởi chữ ký đa thành phần 2 trên 3, ngoại trừ một trường hợp: 2S/2A. Sự sắp xếp này đặc biệt vì nó cho thấy rằng yêu cầu hiện diện 2 trên 4 là yêu cầu hiện diện tối thiểu của chữ ký đa thành phần có khả năng tạo ra ba chế độ truy cập. Tương tự, 3 trên 6 là yêu cầu tối thiểu có khả năng tạo ra bốn chế độ truy cập, v.v.

Cấu hình khóa 2S/2A cũng là cách đơn giản nhất để vừa có quyền truy cập độc lập vừa có bảo hiểm từ đại lý. Đây có thể là một lựa chọn hấp dẫn nếu bạn muốn có quyền truy cập độc lập vào Bitcoin của mình mà không cần dựa vào đại lý, nhưng cũng có khả năng nhận được sự hỗ trợ từ đại lý trong trường hợp mất hoàn toàn khóa tự quản lý.

2/5 chữ ký đa chữ ký

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 5S/0A | (2S) 10 | có | không có |

| 4S/1A | (2S) 6 , (1S + 1A) 4 | có | không có |

| 3S/2A | (2S) 3 , (1S + 1A) 6 , (2A) 1 | có | có |

| 2S/3A | (2S) 1 , (1S+1A) 6 , (2A) 3 | có | có |

| 1S/4A | (1S+1A) 4 , (2A) 6 | không có | có |

| 0S/5A | (2A) 10 | không có | có |

Khi so sánh chữ ký đa lớp 2-of-5 và 2-of-4, ta thấy chúng không có tập hợp các mẫu truy cập khác nhau. Sự khác biệt chính là có nhiều tổ hợp khóa khả thi hơn khi tạo bất kỳ mẫu truy cập nào, điều này cũng áp dụng cho yêu cầu về tổng số khóa lớn hơn đối với 2-of-6 và 2-of-7. Thực tế này có thể có ý nghĩa nếu bạn có lý do để ưu tiên một mẫu truy cập này hơn các mẫu khác.

Tỷ lệ có mặt đánh giá cao hơn tỷ lệ trung vị.

Điểm độc đáo của yêu cầu hiện diện cao hơn mức trung bình là phần lớn các khóa đều cần thiết để chi tiêu tiền. Do đó, phân loại này tạo ra số lượng mẫu truy cập và tổ hợp khóa ít nhất. Đây là yêu cầu hiện diện duy nhất có khả năng dẫn đến các thỏa thuận thiếu cả quyền truy cập tự chủ và bảo hiểm cho người đại diện.

Hãy xem xét hai ví dụ đơn giản nhất về yêu cầu có mặt lớn hơn mức trung bình: 3/4 và 4/5.

3 trong số 4 chữ ký đa chữ ký

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 4S/0A | (3S) 4 | có | không có |

| 3S/1A | (3S) 1 , (2S + 1A) 3 | có | không có |

| 2S/2A | (2S + 1A) ² , (1S + 2A) ² | không có | không có |

| 1S/3A | (1S + 2A) ³ , (3A) ¹ | không có | có |

| 0S/3A | (3A) 4 | không có | có |

Với cùng một cách bố trí khóa, các kiểu truy cập được cung cấp bởi phương thức đa chữ ký 3/4 về cơ bản giống với các kiểu được cung cấp bởi phương thức đa chữ ký 3/5, chỉ khác nhau ở 2S/2A. Đây là cách bố trí khóa đơn giản nhất, không cung cấp quyền truy cập tự nguyện cũng như bảo hiểm cho người đại diện. Điều này có thể hấp dẫn đối với những người quan tâm đến an toàn cá nhân và do đó mong muốn người đại diện chủ chốt tham gia vào quá trình rút khóa, đồng thời muốn ngăn chặn sự thông đồng giữa các người đại diện chủ chốt. Cả hai mối quan ngại đều liên quan đến nguy cơ trộm cắp, một rủi ro lớn hơn so với yêu cầu về sự hiện diện trung bình (so với nguy cơ mất khóa).

4/5 chữ ký trùng lặp

| Bố cục chính | Chế độ truy cập | Truy cập tự động | Đại lý bảo hiểm |

|---|---|---|---|

| 5S/0A | (4S) 5 | có | không có |

| 4S/1A | (4S) 1 , (3S + 1A) 4 | có | không có |

| 3S/2A | (3S + 1A) ² , (2S + 2A) ³ | không có | không có |

| 2S/3A | (2S + 2A) ³ , (1S + 3A) ² | không có | không có |

| 1S/4A | (1S+3A) 4 , (4A) 1 | không có | có |

| 0S/5A | (4A) 5 | không có | có |

So với yêu cầu 3/4, yêu cầu 4/5 cần thêm một khóa nữa và một khóa bổ sung để ủy quyền rút tiền. Điều này làm cho việc chuyển tiền trở nên khó khăn hơn và làm tăng rủi ro mất hoàn toàn quyền truy cập. Nếu một trong hai khóa trong thiết bị bị mất hoặc hư hỏng, Bitcoin đang được lưu giữ sẽ không thể truy cập được vĩnh viễn. Mặc dù các yêu cầu hiện diện khác (như 2/3) cũng gặp vấn đề này, nhưng rủi ro mất mát và hư hỏng sẽ tăng lên nếu tổng số khóa cao hơn (ví dụ: 5). Một số yêu cầu hiện diện với giá trị lớn hơn mức trung bình (như 4/6) có rủi ro thấp hơn vì chúng nằm xa rìa của kim tự tháp hơn (gần trung tâm hơn).

Xác định thiết bị lưu trữ lý tưởng của bạn.

Như chúng ta đã chứng minh trước đó, ví đa chữ ký cung cấp nhiều yêu cầu về sự hiện diện và cách thức sắp xếp khóa, dẫn đến các giải pháp lưu ký Bitcoin có khả năng tùy chỉnh cao. Một số tùy chọn có vẻ rất tốt, nhưng bằng cách hiểu rõ tất cả các sự đánh đổi liên quan, bạn có thể thu hẹp lựa chọn của mình bằng cách ưu tiên các tính năng quan trọng nhất đối với bạn.

| Điểm mạnh | Những thiếu sót | |

|---|---|---|

| Tổng số khóa ít và yêu cầu về sự hiện diện thấp. | Khá đơn giản, với ít biến số trong phân tích và quản lý. | Khả năng tùy chỉnh cũng tương đối hạn chế. |

| Tổng số khóa rất lớn và yêu cầu về sự hiện diện rất cao. | Nó có thể đáp ứng những nhu cầu cụ thể và tinh tế hơn. | Độ phức tạp tăng lên do cần phải quản lý nhiều nguyên liệu quan trọng và các biến số khác. |

| Yêu cầu về sự hiện diện trung bình | Hãy xem xét rủi ro mất mát và trộm cắp như nhau. | Không có vấn đề cụ thể nào được ưu tiên. |

| Yêu cầu về sự hiện diện thấp hơn mức trung bình | Rủi ro mất quyền truy cập là tương đối nhỏ. | Điều này có thể làm tăng nguy cơ trộm cắp. |

| Yêu cầu về sự hiện diện lớn hơn mức trung bình | Rủi ro mất tiền do trộm cắp tương đối nhỏ. | Điều này có thể làm tăng nguy cơ khó tiếp cận nguồn vốn do các lỗ hổng bảo mật. |

| Tỷ lệ khóa tự quản lý cao hơn | Giảm sự phụ thuộc vào các nhà môi giới chính | Điều này làm tăng trách nhiệm cá nhân trong việc quản lý các tài liệu quan trọng. |

| Một tỷ lệ lớn hơn các đại lý quản lý chìa khóa | Điều này giúp giảm thiểu trách nhiệm cá nhân trong việc quản lý chìa khóa. | Tăng cường sự phụ thuộc vào các nhà môi giới chủ chốt |

Một số câu hỏi chúng ta có thể tự đặt ra bao gồm:

- Bạn có sẵn sàng và tự tin trong việc bảo vệ khóa Bitcoin của mình không?

- Quyền truy cập tùy ý là điều tốt hay điều xấu đối với bạn?

- Mua bảo hiểm thông qua đại lý có lợi hay hại cho bạn?

- Liệu cách bố trí phức tạp với nhiều yếu tố hơn có làm bạn khó chịu, hay đó là cách cần thiết để đáp ứng nhu cầu của doanh nghiệp hoặc tổ chức của bạn?

- Bạn có ưu tiên đặc biệt nào cho các biện pháp bảo vệ nhất định, chẳng hạn như ngăn ngừa việc mất Bitcoin do mất quyền truy cập hoặc bị đánh cắp?

Khi xem xét những vấn đề này, hầu hết mọi người có thể thấy rằng một cách sắp xếp khóa nhất định trong yêu cầu hiện diện 2/3 đáp ứng được mục tiêu của họ. Tuy nhiên, một số người có thể chọn yêu cầu hiện diện 3/5 để tăng khả năng tùy chỉnh, hoặc yêu cầu hiện diện 2/4 để đồng thời có được quyền truy cập tự chủ và bảo hiểm cho người đại lý, hoặc yêu cầu hiện diện 3/4 để khóa tiền dài hạn, hoặc thậm chí là yêu cầu hiện diện 4/6 để mô phỏng 3/4 đồng thời tăng cường bảo vệ chống mất khóa.

(qua)