Tác giả: ChainUp Investment

1. Giới thiệu

Năm 2025, quyền riêng tư Chuỗi đã trải qua một sự kiện định giá lại lớn. Đặc biệt, được thúc đẩy bởi sự hồi sinh của nhận thức về quyền riêng tư trong ngành và những tiến bộ đáng kể trong công nghệ mật mã , Zcash đã chứng kiến hình thành giá mạnh. Những tiến bộ này bao gồm Bằng chứng không tri thức(ZKP), tính toán bên long(MPC), hoàn cảnh thực thi đáng tin cậy (TEE) và crypto đồng hình hoàn toàn (FHE).

ZKPs : Một phương pháp chứng minh tính hợp lệ của một tuyên bố mà không tiết lộ bất kỳ thông tin nào khác ngoài chính tính hợp lệ đó , cho phép người dùng công khai chia sẻ bằng chứng về kiến thức hoặc quyền sở hữu mà không tiết lộ chi tiết.

MPC : Một giao thức crypto liên quan đến bên long cùng nhau tính toán dữ liệu bằng cách chia dữ liệu thành các " mảnh bí mật ". Không một bên nào có thể xem được toàn bộ dữ liệu.

TEE : Một giải pháp dựa trên phần cứng. Nó là một " hộp đen " bảo mật bên trong dữ liệu được sử dụng để cách ly dữ liệu trong quá trình sử dụng.

FHE : Một lược đồ crypto cho phép tính toán trực tiếp trên dữ liệu crypto mà không cần giải mã .

Thị trường đã chuyển từ " nặc danh " sang " tính bảo mật ", đây là một nhu cầu thiết yếu về mặt chức năng trong blockchain minh bạch.

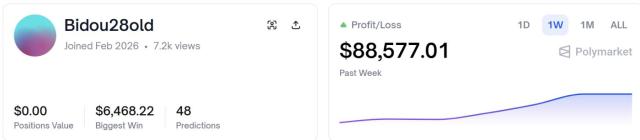

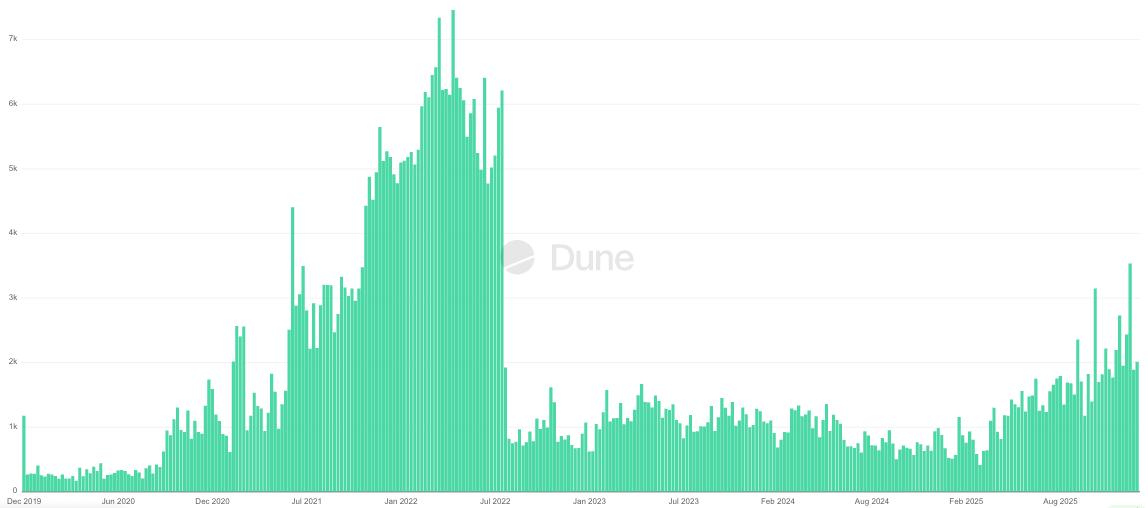

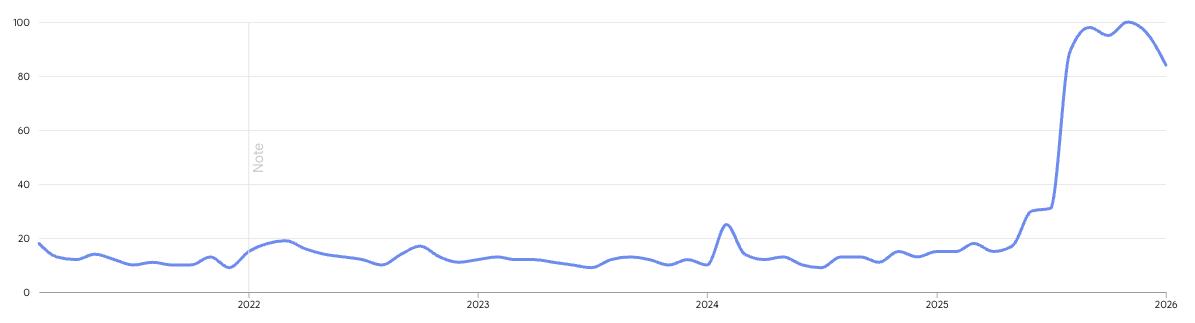

Sự quan tâm đến quyền riêng tư Chuỗi đã tăng mạnh trong quý 4 năm 2025. Nguồn: Dexu

1.1. Nghịch lý về quyền riêng tư

Lịch sử của crypto bảo mật bắt nguồn từ năm 2012 khi Bytecoin ra mắt CryptoNote, cung cấp công nghệ chữ ký vòng, sau đó được Monero sử dụng vào năm 2014. Tóm lại, bảo mật không phải là một khái niệm mới trong crypto, nhưng trong giai đoạn đầu, tiền điện tử crypto chủ yếu là một mục tiêu theo đuổi về mặt ý thức hệ hoặc công cụ để lách luật, và là kênh để những kẻ xấu trốn tránh sự giám sát. Những khó khăn trong việc bảo mật Chuỗi trong những năm trước có thể được quy cho ba yếu tố chính: sự chưa hoàn thiện về công nghệ , thanh khoản phân tán và sự phản đối từ phía cơ quan quản lý .

Lịch sử, các kỹ thuật mã hóa đã bị chỉ trích vì độ trễ cao và kém hiệu quả . Ngày nay, sự phổ biến của các công cụ phát triển (zkDSL) như Cairo và các hệ thống phụ trợ như Halo2 đã giúp các kỹ thuật mã hóa không tiết lộ thông tin (ZKP) trở nên dễ tiếp cận hơn với nhiều nhà phát triển. Xu hướng xây dựng các máy ảo không tiết lộ thông tin (zkVM) trên các tập lệnh chuẩn như RISC-V đang làm cho công nghệ này mở rộng và kết hợp được trên nhiều ứng dụng khác nhau. MPC không chỉ còn dùng để chia tách private key ; thông qua MP-SPDZ , nó hỗ trợ các mạch số học (cộng/nhân) và mạch Boolean (XOR/AND), cho phép tính toán đa năng. Những tiến bộ trong GPU đã mang lại lợi ích hơn nữa cho các công nghệ này; ví dụ, H100 và Blackwell B200 hiện hỗ trợ tính toán bảo mật, cho phép các mô hình AI chạy trong TEE. Điểm nghẽn lớn nhất trong FHE, độ trễ khởi động (tức là thời gian để "làm mới" nhiễu trong tính toán crypto để tiếp tục xử lý), đã được giảm từ khoảng 50 mili giây vào năm 2021 xuống còn dưới 1 mili giây vào năm 2025, cho phép triển khai hợp đồng thông minh crypto FHE trong thời gian thực.

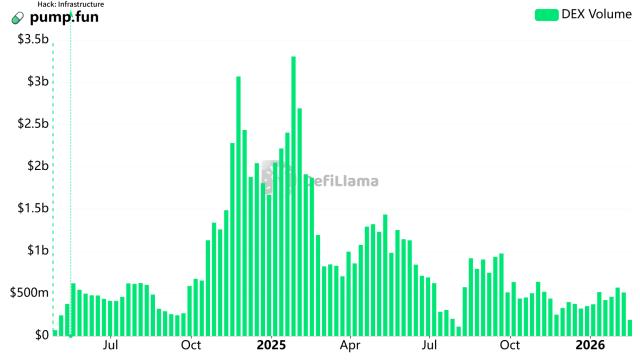

Các phiên bản và hiệu năng của zkVM, nguồn: Succinct, Brevis

Hơn nữa, quyền riêng tư thường bị cô lập trên blockchain cụ thể, buộc người dùng phải rời bỏ hệ sinh thái hoạt động hiện tại của họ trên Chuỗi để đạt được nặc danh, điều này tốn kém về phí giao dịch và chi phí cơ hội vốn. Ngày nay, các giao thức bảo mật như Railgun có thể được tích hợp trực tiếp với các ứng dụng DeFi, cung cấp quyền riêng tư như một lá chắn chống lại giao dịch sao chép lệnh và rút MEV. Boundless, Succinct, Brevis và các giao thức tương tự cung cấp ZKP dưới dạng dịch vụ cho các ứng dụng, trong khi Arcium và Nillion giúp xây dựng các ứng dụng bảo vệ quyền riêng tư bằng cách sử dụng MPC , và Phala và iExec tính toán dữ liệu ứng dụng trong TEE mà không cần rời khỏi blockchain của chúng. Cuối cùng, Zama và Octra cho phép các ứng dụng xử lý các phép tính FHE một cách tự nhiên.

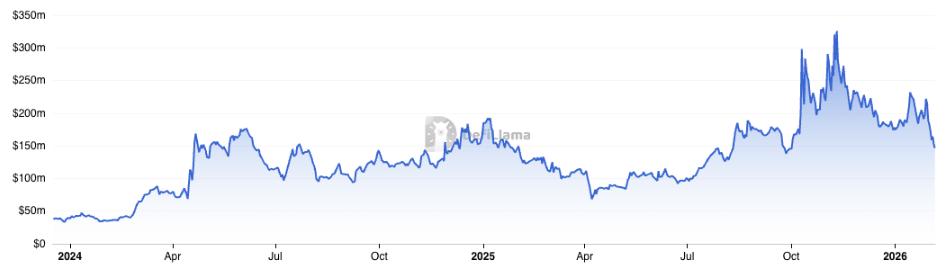

Railgun TVL, Nguồn: DefiLlama

Trong giai đoạn đầu, blockchain cần sự minh bạch để có được tính hợp pháp . Những người xây dựng chân chính phải tách biệt mình khỏi hacker, những kẻ rửa tiền và các đối tượng xấu khác. Trong hoàn cảnh này, các tính năng bảo mật nhanh chóng bị coi là công cụ của những kẻ bất lương. Các dự án như Tornado Cash, trong khi thu hút người dùng quan tâm đến quyền riêng tư, lại khiến những người dùng này có tiền bị lẫn với các đối tượng bất hợp pháp, không thể chứng minh sự vô tội của mình. Kết quả là token pháp siết chặt quy định. Sàn giao dịch, để có được giấy phép hoạt động, đóng băng tiền từ các nền tảng trộn tiền và hủy niêm yết các token bảo mật đáng ngờ. Các nhà đầu tư rủi ro và các quỹ đầu tư tổ chức từ chối nắm giữ chúng vì sợ các quan chức tuân thủ. Bảo mật Chuỗi trở thành một tính năng “tội phạm” trong ngành. Ngày nay, các lệnh trừng phạt kinh tế đối với Tornado Cash đã được dỡ bỏ. Ngành công nghiệp đã thống nhất xung quanh khái niệm “ bảo mật tuân thủ ”, thiết kế “ dữ liệu hiển thị ” cho phép người dùng giải mã các giao dịch nguồn gốc tiền của chính họ bằng cách cung cấp cho kiểm toán hoặc cơ quan quản lý một “ khóa xem ”. Phương pháp này có thể được thấy trong Tornado Cash và Zcash.

Tác động đáng kể của lệnh trừng phạt đến dòng tiền của quỹ Tornado Cash, Nguồn: Dune

2. Các trường hợp sử dụng hiện tại của công nghệ bảo mật quyền riêng tư

Những thất bại ban đầu không có nghĩa là quyền riêng tư không quan trọng. Hãy tự hỏi mình một câu hỏi đơn giản: " Bạn có muốn thói quen mua cà phê hôm nay của mình bị lộ toàn bộ lịch sử đầu tư 10 năm của bạn không? " Hầu hết mọi người sẽ trả lời là không, nhưng đó chính xác là những gì các hệ thống blockchain hiện tại đang làm. Khi luật pháp crypto tiến triển và nhiều tổ chức tham gia hơn, những người chơi tổ chức mới này đang xem xét lại vấn đề này. May mắn thay, đến năm 2025, việc áp dụng các công nghệ bảo mật sẽ được thúc đẩy nhiều hơn bởi tính hữu dụng chức năng hơn là hệ tư tưởng.

2.1. Giao dịch khối

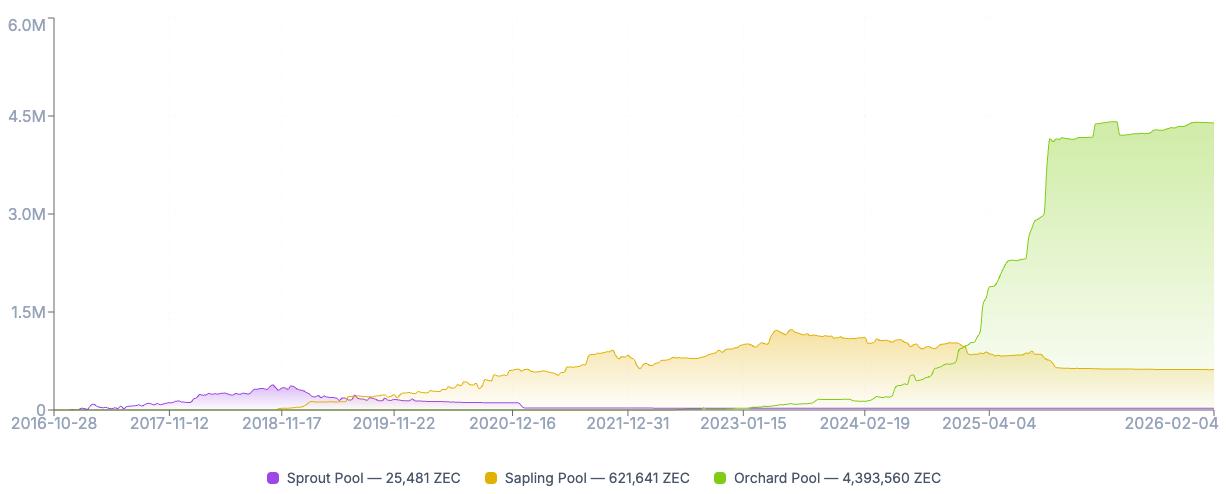

Nhờ tận dụng thiết kế “ dữ liệu minh bạch ”, lượng cung ứng được bảo mật của Zcash đã tăng từ 12% vào đầu năm 2025 lên khoảng 29% hiện nay. Nhu cầu tăng cao này là do sự kết hợp của nhiều yếu tố, bao gồm sự gia tăng lợi ích đầu cơ đối với token ZEC và mong muốn tự nhiên là bảo mật cặp giao dịch công chúng. Cơ chế bảo mật giao dịch được gọi là Hệ thống Xác thực Vô hiệu hóa Cam kết (Commitment-Nullifier Scheme ), trong đó người gửi có thể gửi các kho tiền được bảo mật vào một nhóm. Mạng lưới sử dụng ZKP để xác minh số tiền đã gửi nhằm ngăn chặn việc chi tiêu kép và tạo một kho tiền được bảo mật mới cho người nhận.

Việc cung cấp ZEC trên Zcash bị chặn. Nguồn: ZecHub

Một trong những lĩnh vực tăng trưởng nhanh nhất, ngân hàng crypto-neobanks), đang tích cực nghiên cứu việc triển khai các giao dịch tập trung vào quyền riêng tư cho người dùng, chẳng hạn như Fuse , Avici và Privily . Điều này diễn ra bất chấp thực tế là một số giao thức sử dụng phương pháp khác nhau để che giấu các giao dịch Chuỗi.

2.2. Hoàn cảnh thực thi hiệu năng cao

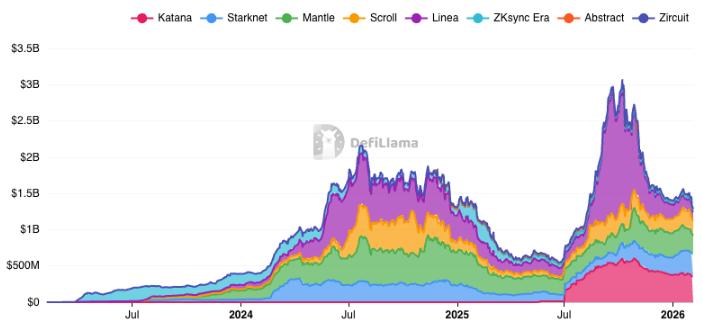

Dựa trên Tổng Giá Trị Khóa Vị Thế(TVL), mạng lưới lớp ZK-2 tăng trưởng 20% vào năm 2025, cung cấp hoàn cảnh thực thi rẻ hơn đáng kể so với mạng lưới Ethereum . Mạng lưới lớp 2 đóng gói tất cả các giao dịch trên mạng của chúng thành một khối dữ liệu nhỏ và gửi đến sắp xếp để tạo bằng chứng, sau đó được gửi đến mạng lưới lớp 1 bên dưới để xác minh.

Ứng dụng của các mạng lớp ZK-2 chính: Xu hướng biến đổi TVL, Nguồn: DefiLlama

Hiện nay, ZK cung cấp các tính năng bảo mật toàn diện được tích hợp sẵn, chẳng hạn như hợp đồng thông minh bảo mật trên Aztec và ZKsync Interop , giúp thống nhất thanh khoản giữa Chuỗi ZK và Ethereum .

2.3. Bảo vệ MEV

Một trong những trường hợp sử dụng phổ biến nhất của việc "che giấu" quyền riêng tư là ngăn chặn Giá trị rút tối đa (MEV). Bản chất minh bạch của blockchain cho phép các bot "săn mồi" xem các giao dịch trong mempool công khai trước khi xác nhận và tham gia vào các giao dịch chiếm đoạt hoặc "kẹp" để rút lợi nhuận. Flashbot SUAVE đang phi tập trung quy trình xây dựng khối thông qua crypto , trong đó các giao dịch vẫn crypto cho đến khi người xây dựng khối cam kết đưa chúng vào. Unichain cũng đã giới thiệu việc xây dựng khối dựa trên TEE để đảm bảo rằng các giao dịch trên mạng Layer 2 không thể bị chiếm đoạt.

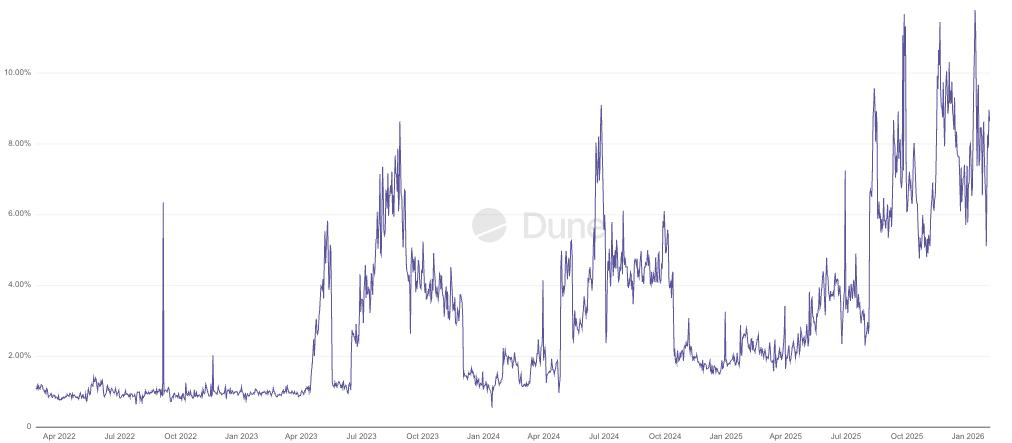

Tỷ lệ giao dịch được xử lý tại Flashbot Protect, Nguồn: Dune

2.4. Các trường hợp sử dụng khác

Ngoài những trường hợp ngoại lệ chính đã đề cập, các nhà phát triển đang tích cực nghiên cứu việc triển khai tính năng bảo mật Chuỗi cho các ứng dụng của họ nhằm tối ưu hóa và mang lại trải nghiệm người dùng tốt hơn.

Sổ lệnh : Những nhà giao dịch lớn (cá voi) trên Hyperliquid như James Wynn và Machi Big Brother thường xuyên phải đối mặt với các cuộc săn lùng thanh lý. Mặc dù những người sáng lập Hyperliquid cho rằng tính minh bạch tạo ra một hoàn cảnh chơi bình đẳng cho nhà tạo lập thị trường và dẫn đến chênh lệch giá mua bán (spread) hẹp hơn, nhưng rủi ro khi là người đi trước hoặc giao dịch ngược lại với họ là một điểm bất lợi đáng kể đối với các nhà giao dịch cá voi . Điều này tạo ra cơ hội cho Aster cung cấp các tính năng bảo mật như sổ lệnh ẩn và Chế độ Bảo vệ mới sẽ ra mắt vào năm 2026.

Xác minh danh tính : Một số hoạt động, chẳng hạn như đăng ký tài khoản ngân hàng mới và đợt phát hành coin đầu tiên(ICO), yêu cầu xác minh danh tính của người đăng ký. Các giao thức như idOS cho phép người dùng tải lên thông tin KYC một lần và sử dụng lại liền mạch trên các giao thức tuân thủ khác; zkPass giúp cung cấp cho người dùng thông tin đăng nhập Web2 mà không tiết lộ chi tiết; World ID chứng minh danh tính người dùng thông qua mã hóa mống mắt; và ZKPassport xác minh danh tính người dùng mà không cần thông tin rời khỏi thiết bị của người dùng.

Chủ tịch SEC Paul Atkins tuyên bố rằng nhiều loại ICO không nên được coi là chứng khoán và do đó nằm ngoài thẩm quyền của SEC. Quan điểm của ông có thể thúc đẩy nhiều đợt huy động vốn ICO hơn trong tương lai gần, từ đó làm tăng nhu cầu về các thủ tục KYC (Xác minh danh tính khách hàng) trong lĩnh vực crypto.

Cầu nối xuyên chuỗi : Trong suốt lịch sử blockchain , cầu nối xuyên chuỗi luôn dễ bị khai thác. Ví dụ, Ronin Bridge và Multichain đã chịu tổn thất lần lượt là 624 triệu đô la và 126 triệu đô la do rò rỉ private key. Cầu nối xuyên chuỗi dựa trên ZK giảm thiểu giả định về độ tin cậy , cung cấp tính xác định tức thời sau khi bằng chứng được tạo và xác minh, đồng thời có mở rộng và tiết kiệm chi phí khi khối lượng giao dịch tăng trưởng . Mạng Polyhedra sử dụng zkBridge để kết nối hơn 30 Chuỗi và có thể được tích hợp vào ngăn xếp LayerZero V2 như một "DVN".

AI : ZK giúp xác minh rằng đầu ra được tạo ra dựa trên các đầu vào dự kiến và được xử lý bởi một mô hình cụ thể. Giza cho phép các tác nhân không được quản lý thực thi các chiến lược DeFi phức tạp dựa trên các đầu ra được tạo ra đã được xác minh. Phala sử dụng các vùng bảo mật Intel SGX để lưu trữ an toàn các thông tin nhạy cảm như private key trong tác nhân AI.

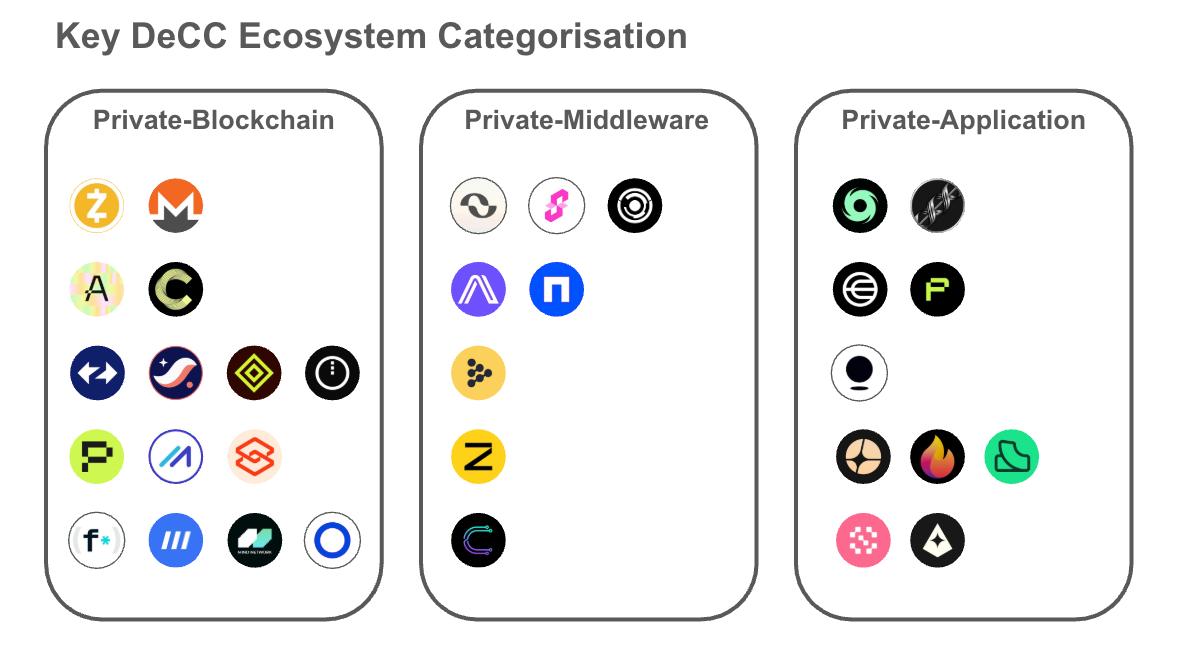

3. Phân loại hệ sinh thái cốt lõi của DeCC

Bảo mật Chuỗi thường đề cập đến các mạng điện toán bảo mật phi tập trung (DeCC). Mặc dù thị trường thường phân loại các giao thức dựa trên công nghệ bảo mật cơ bản của chúng, nhưng mỗi ngăn xếp bảo mật đều có những đánh đổi riêng, và ngày càng nhiều giao thức đang áp dụng phương pháp lai cho các giải pháp bảo mật của mình. Do đó, tốt nhất nên phân loại chúng thành blockchain bảo mật, phần mềm trung gian bảo mật và ứng dụng bảo mật.

Phân loại sinh thái cốt lõi DeCC

3.1. Blockchain bảo mật

Loại "blockchain bảo mật" bao gồm cả mạng Layer 1 và Layer 2, trong đó các cơ chế bảo mật được tích hợp vào hoàn cảnh đồng thuận hoặc thực thi. Thách thức cốt lõi đối với các mạng này là " rào cản xuyên Chuỗi ". Việc thu hút người dùng và thanh khoản để chuyển đổi từ blockchain đã được thiết lập là cực kỳ khó khăn nếu không có ứng dụng đột phá để làm cho việc chuyển đổi khả thi về mặt kinh tế. Token mạng Layer 1 bảo mật thường được gán một " phí bảo mật mạng Layer 1 " vì chúng được sử dụng làm tài sản thế chấp bảo mật để bảo vệ mạng và làm token gas .

3.1.1 Di sản và sự phát triển của bảo mật mạng lớp một

Zcash từ lâu đã được định vị là Bitcoin tập trung vào quyền riêng tư. Mạng lưới này có hệ thống địa chỉ kép, cho phép người dùng chuyển đổi giữa các giao dịch công khai và riêng tư, và bao gồm "khóa xem" để giải mã chi tiết giao dịch nhằm mục đích tuân thủ quy định.

Giao thức này đang chuyển đổi từ cơ chế đồng thuận Bằng chứng công việc(PoW) sang mô hình lai gọi là Crosslink , sẽ tích hợp các yếu tố Bằng chứng cổ phần(PoS) vào năm 2026, mang lại tính xác định nhanh hơn so với tính xác định dựa trên xác suất ban đầu của Satoshi Nakamoto. Sau giảm nửa vào tháng 11 năm 2024, sự kiện giảm nửa tiếp theo dự kiến sẽ diễn ra vào tháng 11 năm 2028.

Mặt khác, Monero duy trì phương pháp bảo mật mặc định của mình, sử dụng chữ ký vòng, địa chỉ ẩn danh và CT vòng để thực thi mỗi giao dịch. Lựa chọn thiết kế này đã khiến hầu hết sàn giao dịch loại bỏ token XMR khỏi nền tảng của họ vào năm 2024. Hơn nữa, Monero đã phải hứng chịu lần cuộc tấn công tỷ lệ băm từ Qubic vào năm 2025, dẫn đến việc tổ chức lại kéo dài 18 khối và xóa khoảng 118 giao dịch đã được xác nhận.

Secret Network là một mạng lưới lớp bảo vệ quyền riêng tư dựa trên TEE (Môi trường thực thi đa luồng), được xây dựng trên Cosmos SDK từ năm 2020 và bao gồm các khóa xem để kiểm soát truy cập. Secret không chỉ định vị mình là một Chuỗi độc lập mà còn cung cấp TEE dưới dạng dịch vụ cho Chuỗi EVM và IBC. Đội ngũ cũng tập trung vào việc cung cấp tính toán bảo mật trong AI và khám phá việc tích hợp tính toán bảo mật dựa trên ngưỡng (FHE) vào mạng lưới.

Canton Network được hậu thuẫn bởi các ông lớn Phố Wall như Goldman Sachs, JPMorgan Chase, Citi Ventures, Blackstone, BNY, Nasdaq và S&P Global. Đây là một blockchain lớp một được thiết kế để đưa vào sử dụng hàng nghìn tỷ đô la tài sản thực (RWA) thông qua một tính năng bảo mật độc đáo gọi là Mô hình Sổ cái Daml . Các bên tham gia vào sổ cái Daml chỉ có thể xem một tập hợp con của sổ cái được kết nối với mạng con của họ; mô hình này chỉ cho phép xác minh bởi các bên tham gia giao dịch, và các bên không liên quan thực sự không biết về sự tồn tại của giao dịch .

Aleo là một mạng lưới ZK lớp 1 sử dụng ngôn ngữ độc quyền Leo dựa trên Rust để biên dịch mã thành các mạch ZK. Người dùng tạo bằng chứng thực thi giao dịch ngoài Chuỗi(hoặc trả tiền cho thợ đào để tạo chúng), và sau đó chỉ gửi các bằng chứng crypto đến mạng lưới.

Inco định vị mình là một mạng lưới Lớp 1 cho FHE , đồng thời cung cấp dịch vụ FHE cho Chuỗi khác thông qua cầu nối xuyên chuỗi và giao thức truyền thông điệp . Chức năng này cho phép Chuỗi cung cấp thanh khoản độ sâu mà không cần phải xây dựng DeFi của riêng mình từ đầu.

Octra là một mạng FHE lớp 1 hiệu năng cao. Octra đã tự xây dựng thuật toán mã hóa độc quyền của riêng mình, được gọi là Hypergraph FHE (HFHE) , cho phép xử lý song song trong quá trình tính toán và đạt được thông lượng tối đa 17.000 giao dịch mỗi giây (TPS) trên mạng thử nghiệm của mình.

Mind Network sử dụng các giao thức đặt lại quyền sở hữu như EigenLayer để bảo mật mạng lưới xác thực FHE. Giao thức này nhằm mục đích tạo ra một mạng internet crypto đầu cuối (HTTPZ) và cho phép các tác nhân AI xử lý dữ liệu crypto .

3.1.2. Mạng ZK-Lớp Hai

ZKsync đã mở rộng từ mở rộng đơn giản là mở rộng quy mô sang triển khai sê-ri các giải pháp toàn diện, chẳng hạn như Prividium, ZKsync Interop và Airbender . Prividium cho phép các công ty thực hiện giao dịch một cách riêng tư trong khi vẫn sử dụng Ethereum để quyết toán cuối cùng một cách an toàn. Airbender là một Prover zkVM RISC-V hiệu năng cao có thể tạo ra bằng chứng ZK trong chưa đến vài giây. ZKsync Interop cho phép người dùng cung cấp tài sản thế chấp trên Chuỗi ZK và vay tài sản trên Ethereum .

Starknet tận dụng STARKs ( Mở rộng Transparent Knowledge Arguments) để mở rộng thông lượng cao và có tính năng trừu tượng Trừu tượng hóa tài khoản gốc . Mỗi tài khoản trên Starknet là một hợp đồng thông minh, cho phép thực hiện các giao dịch ẩn danh bằng cách sử dụng hợp đồng tài khoản. Đội ngũ cũng đề xuất Ztarknet , một mạng lưới lớp 2 quyết toán trên Zcash , giới thiệu một nền tảng hợp đồng thông minh được hưởng lợi từ nặc danh Zcash .

Aztec hoạt động như một mạng lưới lớp 2 bảo mật gốc trên Ethereum , sử dụng hệ thống cấp vé giống UTXO để xử lý dữ liệu crypto và hệ thống dựa trên tài khoản để xử lý dữ liệu công khai. Kiến trúc dựa trên Noir của Aztec dựa vào bằng chứng phía máy khách hoặc hoàn cảnh thực thi bảo mật (PXE), nơi người dùng tạo bằng chứng ZK cục bộ trên thiết bị của họ và sau đó gửi chúng đến mạng.

Midnight hoạt động như một Chuỗi đối tác của Cardano , sử dụng các Nhà điều hành Nhóm đặt cược (SPO) của Cardano để đảm bảo an ninh trong khi vận hành lớp thực thi riêng của mình. Đây là mạng ZK Lớp 1 dựa trên TypeScript và khả năng tiết lộ thông tin có chọn lọc . Nó sử dụng ADA để đặt cược an toàn, token NIGHT không bị che giấu để quản trị và đặt cược tạo Gas (DUST), và DUST được che giấu mặc định làm token Gas .

Phala dựa vào các TEE như Intel SGX để bảo vệ quyền riêng tư. Giao thức này đã chuyển sang chế độ đồng xử lý AI , cho phép các tác nhân AI chạy bên trong TEE và quản lý private key , đồng thời hợp tác với Succinct và Conduit để chuyển đổi từ Chuỗi Polkadot sang mạng Ethereum Layer 2 bằng cách sử dụng ngăn xếp OP Succinct.

Fhenix là mạng lưới fhEVM lớp 2 đầu tiên trên Ethereum, mang khả năng tính toán crypto đến hệ sinh thái Ethereum. Các giao dịch được thực hiện trên Chuỗi này được bảo vệ bởi MEV vì dữ liệu đầu vào giao dịch được crypto trong mempool.

3.2. Phần mềm trung gian bảo mật

Các giao thức phần mềm trung gian bảo mật hoạt động trên mô hình Bảo mật như một dịch vụ ( PaaS ), cung cấp sức mạnh tính toán cho việc tạo bằng chứng, crypto hoặc xác minh. Cạnh tranh trong lĩnh vực này rất khốc liệt về độ trễ, hiệu quả chi phí và hỗ trợ mạng.

Boundless , một "lớp tính toán ZK phổ quát"nuôi dưỡng bởi RISC Zero , là một thị trường bằng chứng ZK phi tập trung. Nó cho phép bất kỳ blockchain hoặc ứng dụng nào thuê ngoài các phép tính bằng chứng phức tạp cho Boundless.

Succinct Labs là đối thủ cạnh tranh trực tiếp của Boundless, định vị mình là một mạng lưới chứng minh hiệu năng cao. Họ bổ sung mạch chuyên dụng vào zkVM (SP1) của mình cho nhiệm vụ phổ biến như băm và xác minh chữ ký, giúp việc tạo bằng chứng nhanh hơn và tiết kiệm chi phí hơn .

Brevis, với vai trò là bộ xử lý phụ của ZK , cho phép các hợp đồng thông minh truy vấn dữ liệu lịch sử từ bất kỳ blockchain mà không cần tin cậy. Giờ đây, Brevis mở rộng sang zkVM đa năng thông qua Pico , nơi ngoài việc biên dịch trước cho các khối lượng công việc nặng, bộ xử lý phụ này cũng có thể được tích hợp như một mạch chuyên dụng.

Arcium, với tư cách là một giải pháp MPC có thể điều chỉnh hiệu năng , phục vụ các ứng dụng trên mọi Chuỗi, mặc dù nó sử dụng Solana cho việc đặt cược, quản lý và điều phối nút.

Nillion cũng cung cấp các dịch vụ MPC hiệu năng cao cho các ứng dụng. Các dịch vụ Nil Message Compute (NMC) và Nil Confidential Compute (nilCC) của Nillion cho phép tính toán dữ liệu phân mảnh mà không cần gửi tin nhắn cho nhau trong giai đoạn tính toán, đồng thời vẫn đảm bảo tính bảo mật trong môi trường TEE .

iExec RLC là một giao thức dePIN lâu đời kể từ năm 2017, cung cấp tài nguyên điện toán đám mây. Giờ đây, nó chuyển trọng tâm sang điện toán bảo mật dựa trên TEE , cho phép huấn luyện hoặc truy vấn các mô hình AI mà không tiết lộ dữ liệu đầu vào, và cung cấp nhiệm vụ bảo mật cho Chuỗi như Ethereum và Arbitrum .

Marlin cũng đã trải qua một sự chuyển đổi lớn, từ blockchain thành một lớp điện toán bảo mật (Oyster) và thị trường ZKP (Kalypso) được xây dựng trên nền tảng lớp điện toán này.

Zama là giao thức FHE hàng đầu để xây dựng fhEVM, TFHE-rs và Concrete , được sử dụng bởi các giao thức như Fhenix và Inco. Zama cũng cung cấp FHE như một dịch vụ trên blockchain công khai hiện có. Với việc mua lại Kakarot gần đây, họ cũng có kế hoạch tích hợp FHE vào zkVM.

Cysic chế tạo phần cứng vật lý ( ASIC ) để tăng tốc quá trình tạo bằng chứng ZKP, giảm thời gian tạo bằng chứng từ vài phút xuống còn vài mili giây. Người dùng có thể yêu cầu tạo bằng chứng từ ZK Air (dành cho người tiêu dùng) hoặc ZK Pro (ASIC dành cho công nghiệp).

3.3. Ứng dụng bảo mật

Đây là nhóm lớn nhất trong số blockchain bảo mật và phần mềm trung gian bảo mật, và danh sách trong bài viết này chỉ hiển thị một phần nhỏ trong đó. Các giao thức ở đây tận dụng ZK, MPC, TEE hoặc MPC để cải thiện trải nghiệm người dùng của sản phẩm. Các ứng dụng thành công loại bỏ sự phức tạp của việc bảo vệ quyền riêng tư và cung cấp các giải pháp thực sự phù hợp với thị trường.

Tornado Cash là hệ thống trộn tiền điện phi tập trung và chống giả mạo đầu tiên. Giao thức này đã bị Bộ Ngân khố Hoa Kỳ trừng phạt vào năm 2022, và lệnh trừng phạt sau đó đã được dỡ bỏ vào đầu năm 2025. Tuy nhiên, nó vẫn là một công cụ rủi ro cao đối với các tổ chức tuân thủ quy định.

Railgun được biết đến rộng rãi là đã nhận được sự ủng hộ từ Vitalik Buterin. Nó cung cấp giải pháp giao dịch bảo vệ thông tin tự nguyện vượt qua Tornado Cash bằng cách tích hợp " kho tiền an toàn " của người dùng với các giao thức tích hợp như Uniswap hoặc Aave. Mặc dù tài sản được bảo vệ của nó chỉ bằng khoảng 20% so với Tornado Cash, nhưng nó vẫn cho rằng đối thủ cạnh tranh tiềm năng của Tornado Cash.

World (trước đây Worldcoin) sử dụng quét mống mắt để thiết lập " bằng chứng nhận dạng ", trong đó dữ liệu sinh trắc học được crypto và chỉ có ZKP được gửi đến mạng lưới. World ID đã trở thành một công cụ hiệu quả để phân biệt giữa robot và trí tuệ nhân tạo.

zkPass sử dụng giao thức bắt tay TLS của bên thứ ba để cho phép người dùng tạo bằng chứng về danh tính cá nhân và dữ liệu hồ sơ phương tiện của họ , từ đó cho phép truy cập vào các ứng dụng có hạn chế mà không tiết lộ thông tin riêng tư.

Privy cho phép người dùng đăng nhập liền mạch phi tập trung bằng email hoặc tài khoản Web2 của họ , tạo ví MPC cho người dùng và phân tách khóa giữa thiết bị của người dùng và máy chủ bảo mật. Điều này về cơ bản loại bỏ quy trình Cụm từ hạt giống rườm rà và cải thiện đáng kể trải nghiệm người dùng.

Aster đã hợp tác với Brevis để xây dựng Aster Chain, cung cấp các giao dịch tập trung vào quyền riêng tư trên nền tảng sổ lệnh ẩn hiện có. Lộ trình phát triển giao thức cho thấy Aster Chain dự kiến sẽ ra mắt vào quý đầu tiên năm 2026.

Malda là một giao thức cho vay thanh khoản thống nhất sử dụng bằng chứng không giới hạn để quản lý vị thế vay mượn của người dùng trên nhiều blockchain .

Hibachi cung cấp một sàn giao dịch vĩnh cửu phi tập trung tần suất cao và sử dụng Succinct để chứng minh Sổ lệnh giới hạn trung tâm (CLOB) Chuỗi của mình nhằm phục vụ cho việc xác minh Chuỗi.

Giza tích hợp học máy vào hợp đồng thông minh, cho phép chúng chạy các kết quả xác thực từ các mô hình AI dự đoán. Điều này giúp các chiến lược DeFi dựa trên AI có thể thực thi trên Chuỗi mà không bị thao túng.

Sentient là một mạng lưới chuyên dụng cho lớp AI (được hỗ trợ bởi Polygon CDK) được thiết kế để tạo ra một nền tảng AGI mở và thưởng cho những người đóng góp tương ứng. Chủ sở hữu mô hình AI tải các mô hình AI độc quyền của họ lên mạng và nhận phần thưởng dựa trên mức độ sử dụng. Các mô hình trên nền tảng này có dấu vân tay crypto để đảm bảo rằng các đầu ra nhất định được tạo ra bởi một mô hình cụ thể. Nó cũng xây dựng Khung Sentient Enclaves, tận dụng AWS Nitro Enclaves để cho phép tính toán bảo mật trong các mô hình AI , bảo vệ người vận hành nút khỏi các yêu cầu của người dùng và trạng thái nội bộ của mô hình.

4. Xu hướng hiện tại và triển vọng tương lai

4.1.1. Sự trỗi dậy của phần mềm trung gian bảo mật

Chúng ta đang chứng kiến sự chuyển dịch từ Chuỗi bảo mật nguyên khối sang các lớp bảo mật mô-đun. Các giao thức không cần phải chuyển sang blockchain bảo mật; thay vào đó, chúng có thể được triển khai trên bất kỳ blockchain nào đã được thiết lập, chẳng hạn như Ethereum và Solana , đồng thời truy cập các dịch vụ bảo mật thông qua hợp đồng thông minh , do đó giảm thiểu rào cản gia nhập để truy cập giao thức . Hơn nữa, với nhu cầu ngày càng tăng đối với các tính năng bảo mật và nhận thức về bảo mật ngày càng cao trong ngành, phần mềm trung gian bảo mật là bên hưởng lợi cuối cùng, vì việc vận hành khung tính toán bí mật, đòi hỏi nhiều tài nguyên máy tính là không khả thi về mặt kinh tế đối với nhiều giao thức khởi nghiệp.

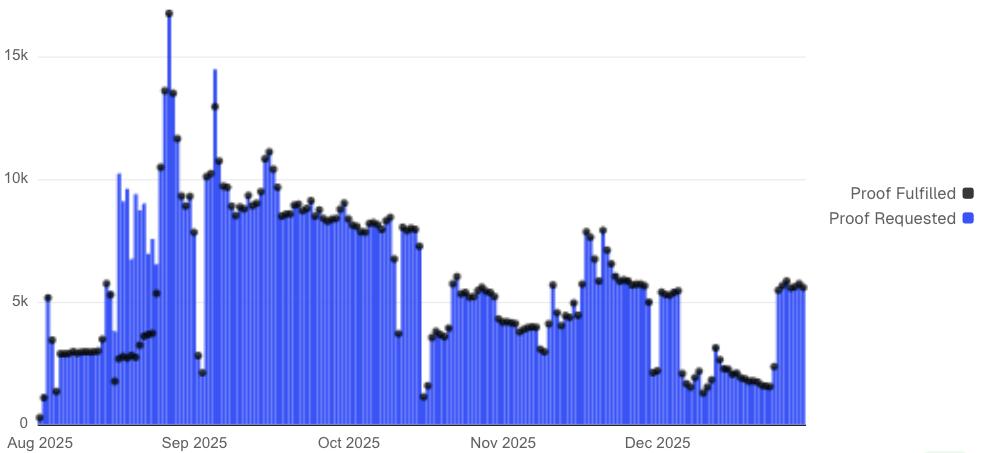

Số lượng bằng chứng được yêu cầu và hoàn thành trên Succinct, Nguồn: Dune

4.1.2. Giải pháp lai

Các công nghệ tăng cường quyền riêng tư hiện nay đều có những hạn chế riêng. Ví dụ, ZKP không thể thực hiện các phép tính trên dữ liệu crypto , MPC có thể bị hạn chế bởi độ trễ khi có nhiều người tham gia, TEE có thể bị xâm phạm bởi việc tiêm lỗi và các cuộc tấn công kênh phụ (trong đó kẻ tấn công có quyền truy cập vào phần cứng vật lý), và trong tính toán FHE, các phép tính phức tạp có thể mất nhiều thời gian hơn và rủi ro hỏng dữ liệu do nhiễu tích lũy cao hơn. Do đó, ngày càng nhiều giao thức có xu hướng sử dụng phương pháp lai, kết hợp các công cụ bảo mật của chúng hoặc thiết kế phần cứng chuyên dụng để tối ưu hóa tính toán.

4.1.3. Trí tuệ nhân tạo bí mật và có thể kiểm chứng

Morgan Stanley ước tính chi tiêu vốn toàn cầu liên quan đến trí tuệ nhân tạo (AI) sẽ đạt 3 nghìn tỷ đô la. Với dự báo nhu cầu AI sẽ mở rộng vào năm 2026, AI bảo mật và có thể kiểm chứng đã trở thành xu hướng chính trong năm 2025 và dự kiến sẽ tăng trưởng mạnh mẽ vào năm 2026. Việc huấn luyện mô hình bảo mật trên dữ liệu nhạy cảm như hồ sơ y tế và tài chính có thể là một cột mốc quan trọng khác trong lĩnh vực AI phi tập trung.

5. Tóm tắt

Kỷ nguyên của token bảo mật thiếu "khóa xem" có thể sắp kết thúc. Ngành công nghiệp đang đặt cược rằng phương pháp" tiết lộ có chọn lọc " này sẽ được chấp nhận như một sự thỏa hiệp hoàn toàn. Nếu các cơ quan quản lý sau này bác bỏ phương pháp này, nó có thể buộc các mạng lưới phải lựa chọn "Chuỗi được cấp phép có quy định" để đạt được nặc danh.

Sự hoàn thiện của các công nghệ tăng cường quyền riêng tư là chìa khóa để mở khóa hàng nghìn tỷ đô la trong lĩnh vực tài chính truyền thống. Trái phiếu, chứng khoán và bảng lương doanh nghiệp không thể tồn tại trên một Chuỗi minh bạch. Khi các giao thức này chứng tỏ được tính mạnh mẽ vào năm 2025, chúng tôi dự đoán các dự án thí điểm RWA tăng cường quyền riêng tư quy mô lớn đầu tiên sẽ được triển khai trên một trong các mạng lưới đã đề cập ở trên vào năm 2026.

Xu hướng tìm kiếm trên Google về "Quyền riêng tư blockchain" trong 5 năm qua. Nguồn: Google

Mặc dù sự hào hứng blockchaincó thể tạm thời lắng xuống , nhưng nhu cầu về các tính năng bảo mật ở lớp ứng dụng dự kiến sẽ tăng trưởng ổn định , cải thiện đáng kể trải nghiệm người dùng và thu hút lượng lớn người dùng không chuyên về crypto. Điều này đánh dấu một bước ngoặt, nơi bảo mật Chuỗi đang chuyển từ " tùy chọn " sang " thiết yếu ".